Le déploiement de VMware Tunnel à l'aide du dispositif Unified Access Gateway offre aux applications un moyen sécurisé et efficace d'accéder aux ressources d'entreprise. Unified Access Gateway prend en charge le déploiement sur les environnements ESXi ou Microsoft Hyper-V.

VMware Tunnel comprend deux composants indépendants : le proxy tunnel et le tunnel par application. Vous déployez VMware Tunnel à l'aide de modèles d'architecture réseau à niveau unique ou multiniveau.

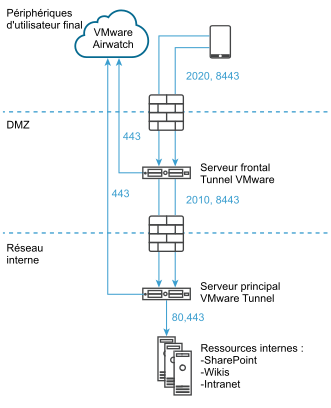

Les modèles de déploiement du proxy tunnel et du tunnel par application peuvent tous deux être utilisés pour un réseau multiniveau sur le dispositif Unified Access Gateway. Le déploiement se compose d'un serveur Unified Access Gateway frontal déployé dans la zone DMZ et d'un serveur principal déployé dans le réseau interne.

Le composant Proxy tunnel sécurise le trafic réseau entre un terminal d'utilisateur final et un site Web via VMware Browser ou n'importe quelle application compatible avec le SDK VMware AirWatch, déployée à partir de VMware AirWatch. L'application mobile crée une connexion HTTPS sécurisée avec le serveur Tunnel Proxy et protège les données sensibles. Les périphériques sont authentifiés auprès du proxy tunnel avec un certificat émis via le SDK tel que configuré dans la console Workspace ONE UEM. En général, ce composant doit être utilisé lorsque plusieurs périphériques non gérés nécessitent un accès sécurisé aux ressources internes.

Pour les terminaux entièrement enrôlés, le composant Tunnel par application permet aux terminaux de se connecter aux ressources internes sans avoir besoin du SDK VMware AirWatch. Ce composant utilise les capacités natives de VPN par application des systèmes d'exploitation iOS, Android, Windows 10 et macOS.

Pour plus d'informations sur ces plateformes et les capacités du composant VMware Tunnel, consultez la dernière documentation de Tunnel sur la page de documentation de Workspace ONE UEM.

Le déploiement de VMware Tunnel pour votre environnement VMware AirWatch implique les étapes suivantes :

Configurez le matériel initial.

Configurez les informations de port et de nom d'hôte VMware Tunnel dans la console Workspace ONE UEM. Reportez-vous à la section Règles de pare-feu pour les dispositifs Unified Access Gateway basés sur une zone DMZ.

Téléchargez et déployez le modèle OVF Unified Access Gateway.

Configurez manuellement VMware Tunnel.

AirWatch v9.1 et versions ultérieures prend en charge le mode cascade en tant que modèle de déploiement multiniveau pour VMware Tunnel. Le mode cascade nécessite un port entrant dédié pour chaque composant Tunnel entre Internet et le serveur Tunnel frontal. Les serveurs frontal et principal doivent être en mesure de communiquer avec les serveurs API AirWatch et AWCM. Le mode cascade de VMware Tunnel prend en charge l'architecture multiniveau pour le composant Tunnel par application.

Pour les considérations relatives à l'équilibrage de charge pour Content Gateway et le proxy Tunnel, reportez-vous à la section Topologies d'équilibrage de charge Unified Access Gateway.

Accédez à la page de documentation de VMware AirWatch pour obtenir une liste complète des guides et des notes de mise à jour de VMware AirWatch.