Sur la page

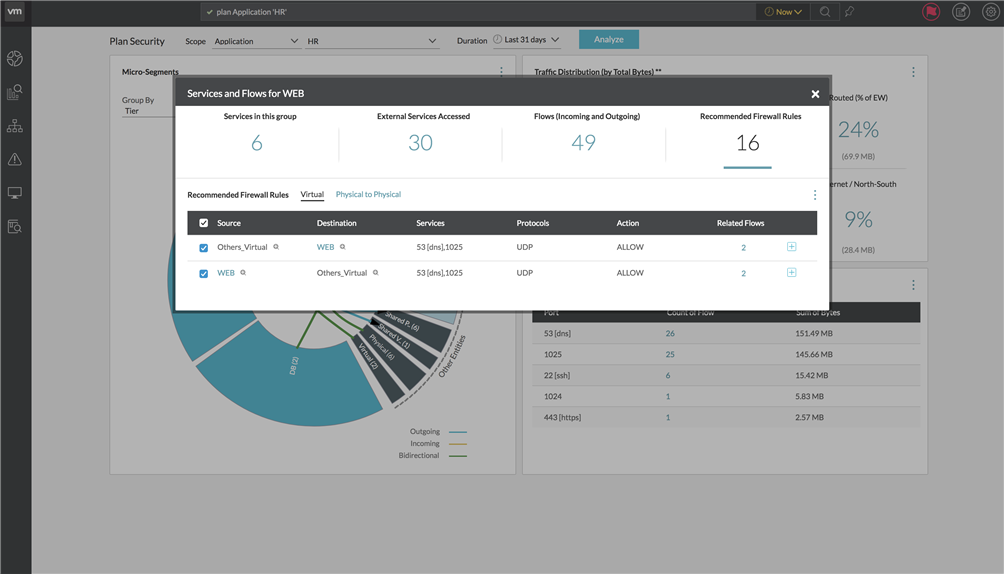

Planification de la sécurité, lorsque vous cliquez sur le wedge ou le dispositif Edge dans le diagramme de la topologie

Microsegments, vous pouvez afficher la liste des services, des flux et des règles de pare-feu recommandées pour ce segment particulier. Cliquez sur

Règles de pare-feu recommandées pour afficher les règles qui y sont définies. Les membres de la source ou de la destination sont répertoriés sous les types de règles suivants :

- Physique vers physique : cet onglet répertorie toutes les règles associées aux adresses IP physiques et Internet. Les règles peuvent concerner les entités physiques-physiques, physiques-Internet, Internet-physiques ou Internet-Internet.

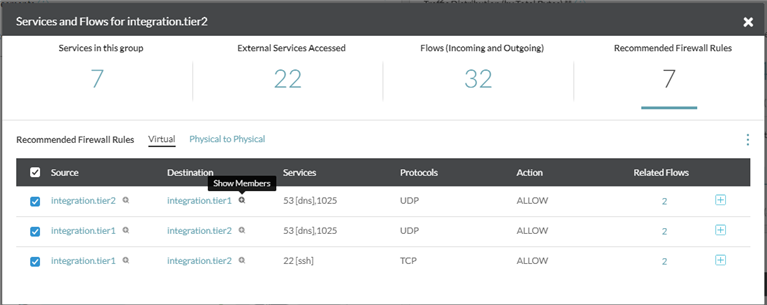

- Virtuel : cet onglet répertorie toutes les règles pour lesquelles au moins un des points de terminaison est une machine virtuelle.

Pour chaque règle de pare-feu, les informations suivantes sont disponibles :

- Afficher les membres du groupe : cliquez sur le signe

+en regard du nom de l'entité pour voir les membres du groupe. Note :

Note :- Les membres ne sont pas affichés pour les groupes appartenant à la catégorie Internet.

- Si un groupe de sécurité dispose d'adresses IP virtuelles et physiques, les adresses IP physiques et Internet ne figurent pas dans la liste des membres de ce groupe particulier.

- Les services Kubernetes membres s'affichent sous l'onglet Services Kubernetes.

- Si le nombre de membres ou l'entrée est égal à zéro pour Machine virtuelle, Adresses IP physique et Internet ou Services Kubernetes, l'onglet n'est pas visible.

- Source

- Destination

- Services

- Protocoles

- Action

- Flux associés : cliquez sur le nombre de flux associés pour afficher la liste des flux avec les informations de flux correspondantes.

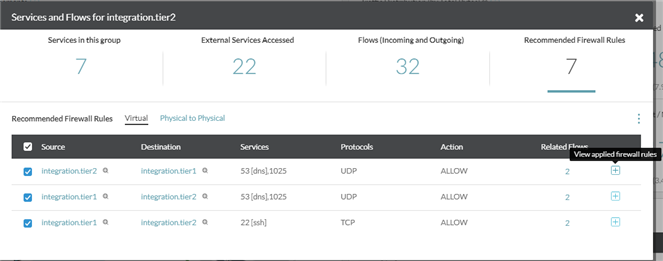

- Afficher les règles de pare-feu appliquées : cliquez sur le signe

+en regard de la colonne Flux associés pour afficher les règles de pare-feu appliquées correspondant aux ensembles de flux semblables.

Vous pouvez exporter les règles recommandées au format XML ou CSV en fonction de vos besoins.

Note : Vous pouvez également exporter les règles recommandées associées aux objets Kubernetes au format YAML.

Pour plus d'informations sur ces artefacts, reportez-vous à

Exportation des règles.

Règle de pare-feu recommandée pour sécuriser un système d'exploitation vulnérable

Utilisez la procédure suivante pour obtenir la règle de pare-feu recommandée pour sécuriser un système d'exploitation vulnérable :

- Accédez à .

- Sur la page Ajouter une application, effectuez les actions suivantes :

Options Actions Nom d'application Entrez un nom pour l'application. Niveau/déploiement - Fournissez un nom unique pour le niveau.

- Dans le menu déroulant Membre, sélectionnez Recherche de VM personnalisée et, dans la zone de texte Rechercher votre environnement d'application, ajoutez la condition suivante :

in the qualifier put the matching criteria as: Operating System like 'Microsoft Windows Server 2003' or Operating System like 'Microsoft Windows Server 2008' or Operating System like 'Red Hat Enterprise Linux 6' or Operating System like 'Red Hat Enterprise Linux 5' or Operating System like 'SUSE Linux Enterprise 10'.

- Cliquez sur Enregistrer.

- Accédez à .

- Dans le menu déroulant Étendue, sélectionnez Application et le nom de l'application que vous avez créée.

- Dans le menu déroulant Durée, sélectionnez 7 derniers jours.

- Pour obtenir les règles de pare-feu recommandées, cliquez sur Analyser