L'ajout de l'intégration Cisco ISE à VMware Edge Network Intelligence vous permet de consulter les messages d'authentification RADIUS spécifiques liés à l'authentification réseau des périphériques. Sans cette intégration de RADIUS, les messages ne sont pas décodés et peuvent uniquement signaler la réussite ou l'échec d'une demande d'authentification. Cette intégration s'effectue à l'aide de la cible de journalisation Syslog sur le serveur ISE.

Procédez comme suit pour ajouter l'analyseur VMware Edge Network Intelligence comme collecteur Syslog dans ISE.

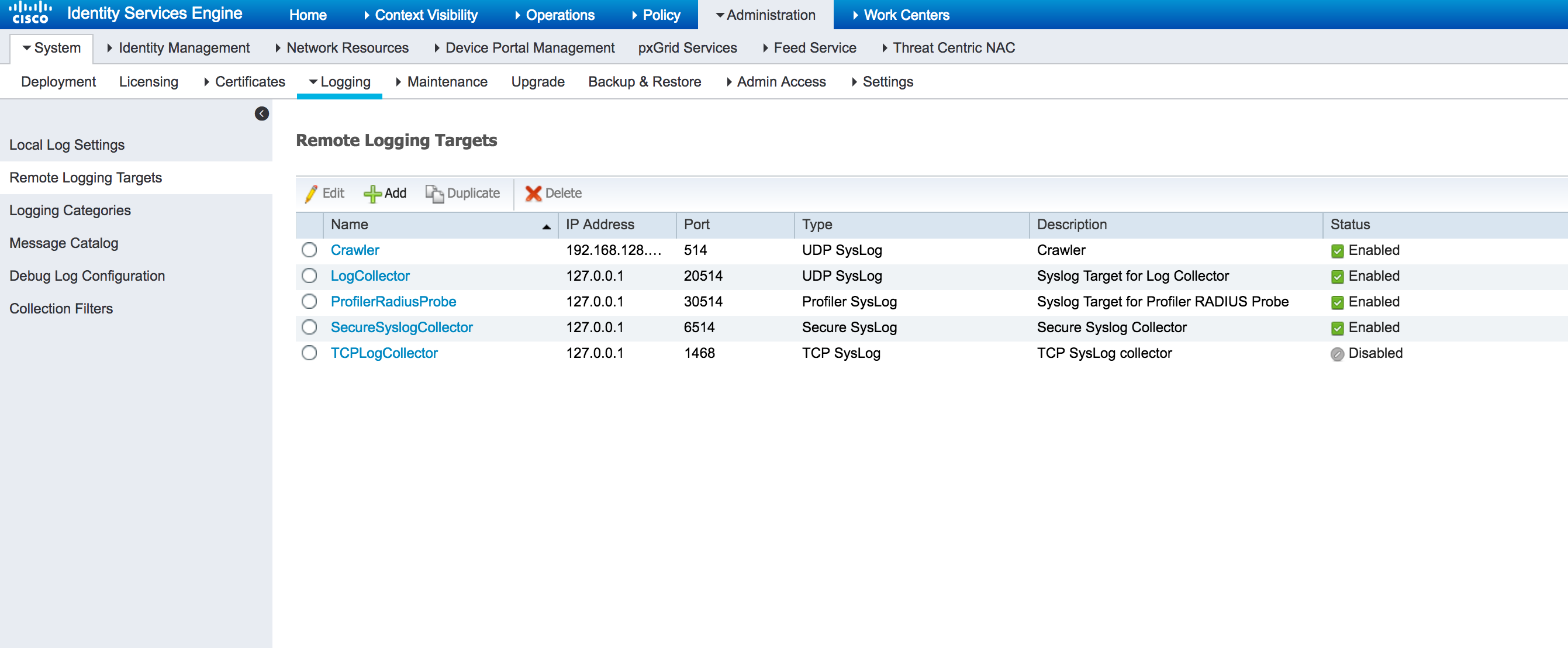

Étape 1 : sélectionnez Administration > Système (System) > Journalisation (Logging) > Cibles de journalisation à distance (Remote Logging Targets).

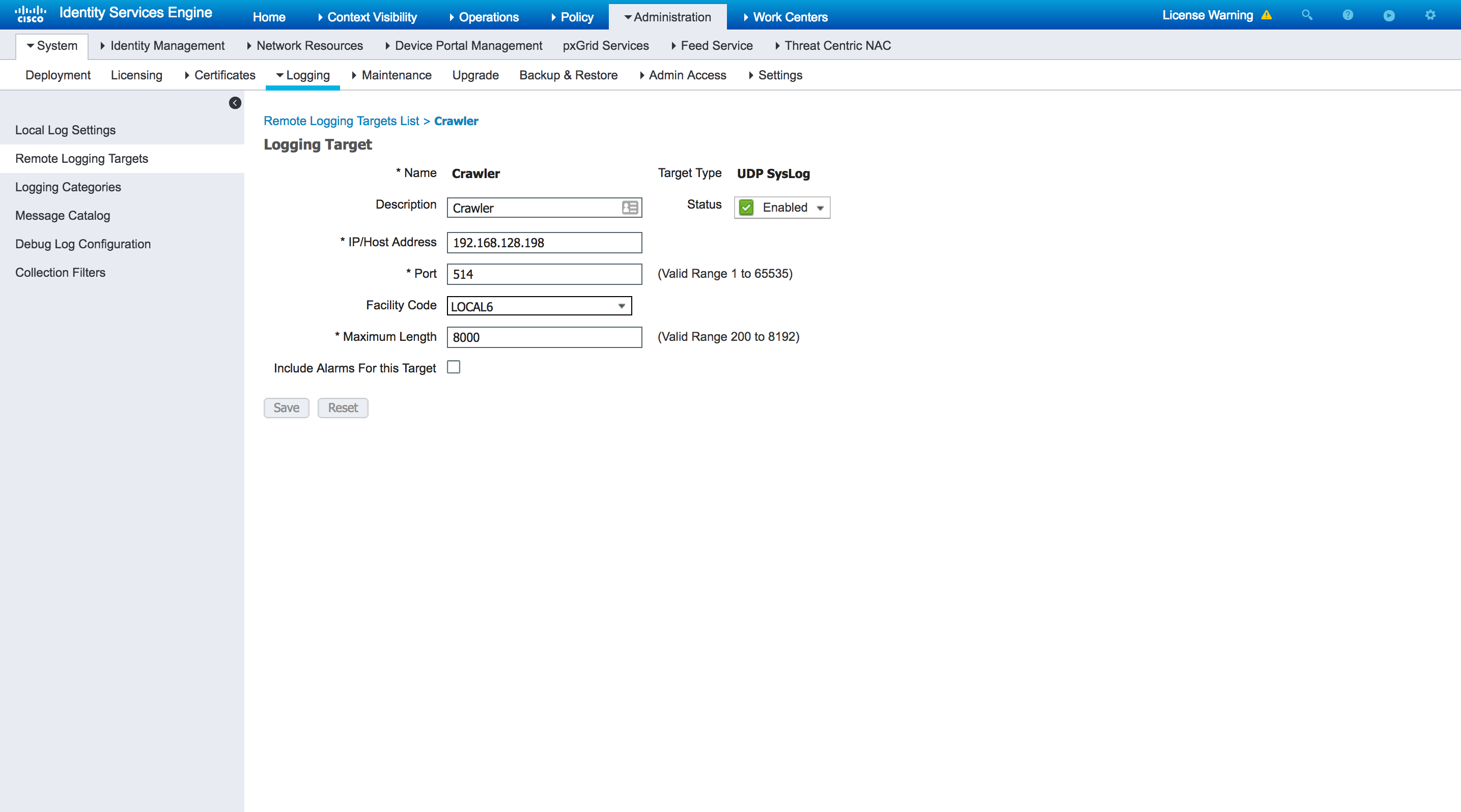

Étape 2 : cliquez sur Ajouter (Add) et configurez les champs suivants. Cliquez ensuite sur Enregistrer (Save).

Adresse IP (IP Address) |

Adresse IP de l'analyseur qui recevra les journaux Syslog ; il peut s'agit de n'importe quel analyseur |

Port |

514 |

Code d'installation (Facility Code) |

Local6 |

Longueur maximale (Maximum Length) |

8 192 (doit être supérieur à 8 000) |

Étape 3 : vérifiez la création de la cible sous la page Cibles de journalisation à distance (Remote Logging Targets)

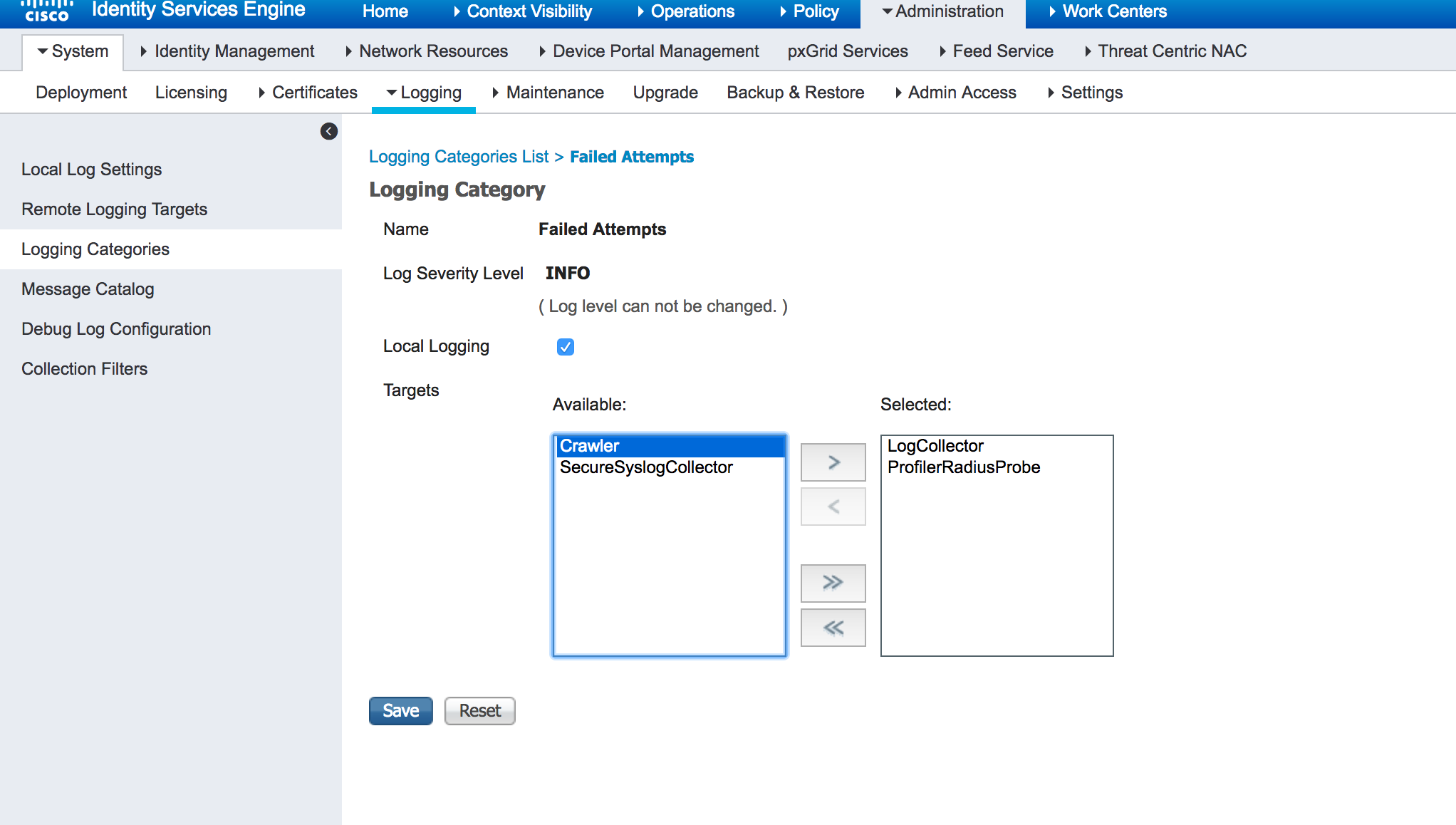

Étape 4 : après avoir créé l'emplacement de stockage syslog sur la page Cible de journalisation (Logging Target), vous devez mapper l'emplacement de stockage aux catégories de journalisation requises pour recevoir les journaux.

Étape 5 : sélectionnez Administration > Système (System) > Journalisation (Logging) > Catégories de journalisation (Logging Categories).

Sous Tentatives infructueuses (Failed Attempts), cliquez sur Modifier (Edit) et sélectionnez l'analyseur que vous venez de créer.

Étape 6 : ajoutez l'analyseur à la catégorie de journalisation des authentifications transmises.

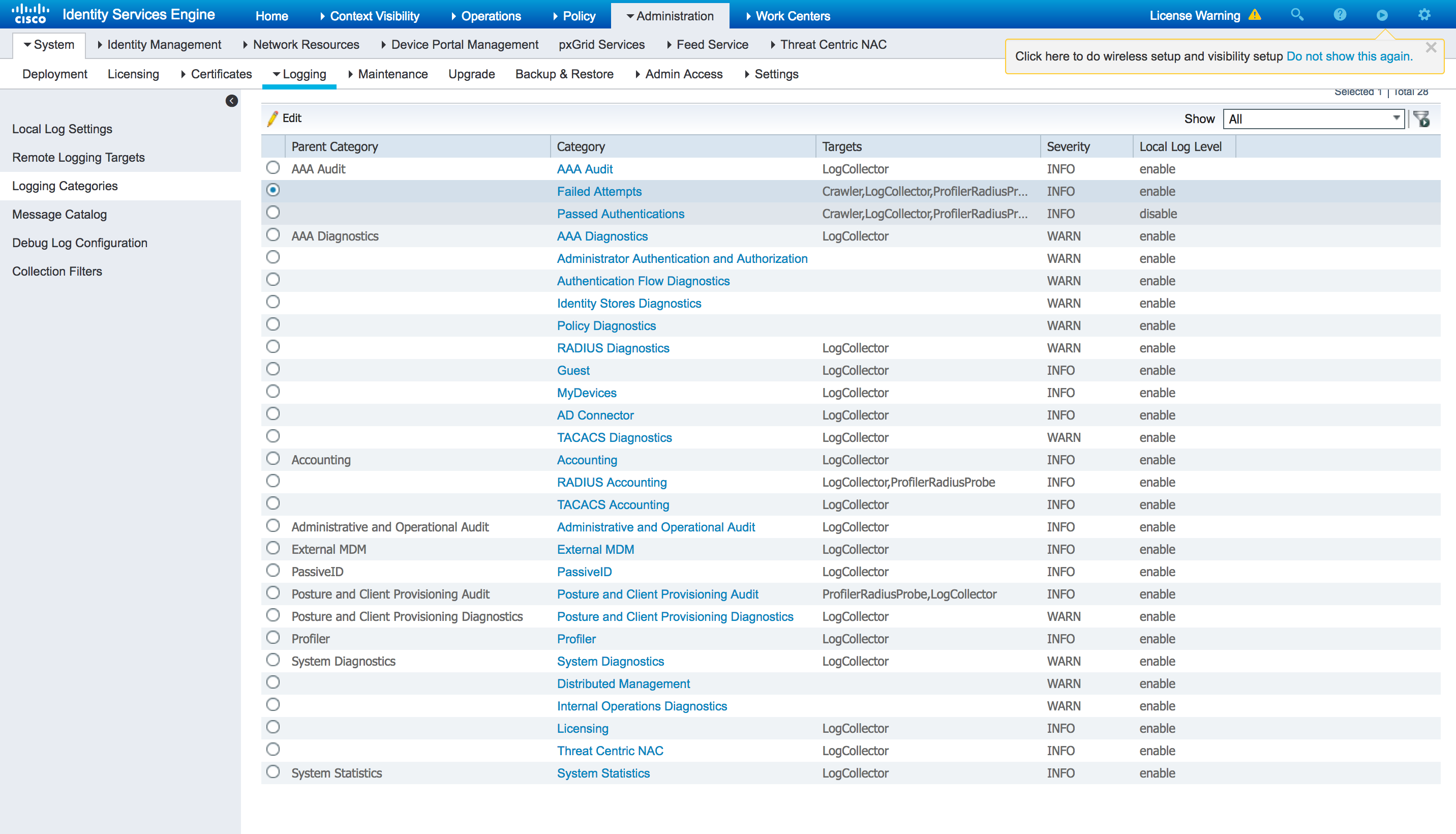

Sous Catégories de journalisation (Logging categories), vérifiez si l'analyseur relève de Tentatives infructueuses (Failed Attempts) ou de Cibles d'authentification réussie (Pass authentication targets).

Chaque fois que la longueur maximale est modifiée, vous devez supprimer et ajouter de nouveau la cible de l'analyseur.