Service Composer facilite l'utilisation des services de sécurité.

- Une stratégie de sécurité d'état initial qui inclut un service d'analyse de vulnérabilité (InitStatePolicy).

- Une stratégie de sécurité de correction qui inclut un service IPS réseau en complément de règles de pare-feu et d'un service antivirus (RemPolicy).

Vérifiez que la pondération (priorité) de RemPolicy est supérieure à celle de InitStatePolicy.

- Un groupe de ressources d'applications qui inclut les applications stratégiques de votre environnement (AssetGroup).

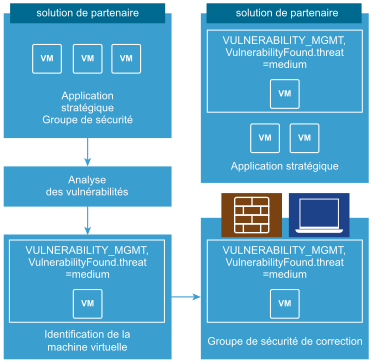

- Un groupe de sécurité de correction défini par une balise indiquant que la machine virtuelle est vulnérable (VULNERABILITY_MGMT.VulnerabilityFound.threat=medium) nommé RemGroup.

Vous pouvez mapper la stratégie InitStatePolicy sur AssetGroup pour protéger toutes les applications stratégiques de votre environnement. Vous pouvez également mapper RemPolicy sur RemGroup pour protéger les machines virtuelles vulnérables.

Lorsque vous lancez une analyse de vulnérabilité, toutes les machines virtuelles figurant dans AssetGroup sont analysées. Si l'analyse identifie une machine virtuelle présentant une vulnérabilité, elle applique la balise VULNERABILITY_MGMT.VulnerabilityFound.threat=medium à la machine virtuelle.

Cette rubrique vous présente la procédure requise pour utiliser les services de sécurité proposés par Service Composer.