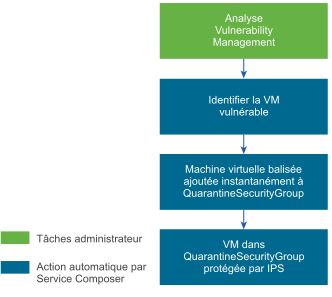

Service Composer peut identifier les systèmes infectés sur votre réseau à l'aide de solutions antivirus tierces et les mettre en quarantaine pour empêcher des contaminations futures.

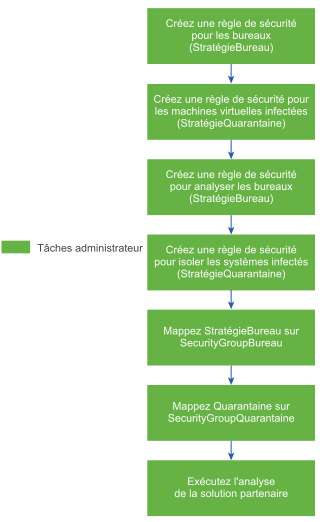

Notre exemple de scénario montre comment protéger vos bureaux de bout en bout.

Conditions préalables

Nous sommes conscients que Symantec marque les machines virtuelles infectées avec la balise AntiVirus.virusFound.

Procédure

- Installez, enregistrez et déployez la solution anti-malwarede Symantec.

- Créez une stratégie de sécurité pour vos bureaux.

- Cliquez sur l'onglet Stratégies de sécurité (Security Policies), puis cliquez sur l'icône Ajouter une stratégie de sécurité (Add Security Policy).

- Dans Nom (Name), tapez StratégieBureau.

- Dans Description, tapez Analyse antivirus pour tous les bureaux.

- Modifiez la pondération à 51000. La priorité de la stratégie est définie sur une valeur très élevée afin de s'assurer qu'elle est appliquée avant toutes les autres stratégies.

- Cliquez sur Suivant (Next).

- Dans la page Ajouter un service Endpoint, cliquez sur

et indiquez les valeurs suivantes.

et indiquez les valeurs suivantes.

Option Valeur Action Ne modifiez pas la valeur par défaut Type de service (Service Type) Anti Virus Nom du service (Service Name) Logiciel anti-malwarede Symantec Configuration de service (Service Configuration) Silver État (State) Ne modifiez pas la valeur par défaut Appliquer (Enforce) Ne modifiez pas la valeur par défaut Nom (Name) Desktop AV Description Stratégie obligatoire à appliquer sur tous les bureaux - Cliquez sur OK.

- N'ajoutez pas de services de pare-feu ou d'introspection réseau, puis cliquez sur Terminer (Finish).

- Créez une stratégie de sécurité pour les machines virtuelles infectées.

- Cliquez sur l'onglet Stratégies de sécurité (Security Policies), puis cliquez sur l'icône Ajouter une stratégie de sécurité (Add Security Policy).

- Dans Nom, tapez StratégieQuarantaine.

- Dans Description, tapez Stratégie à appliquer à tous les systèmes infectés..

- Ne modifiez pas la pondération par défaut.

- Cliquez sur Suivant (Next).

- Dans la page Ajouter un service Endpoint, ne faites rien et cliquez sur Suivant (Next).

- Dans Pare-feu, ajoutez trois règles : une règle pour bloquer tout le trafic sortant, une deuxième pour bloquer tout le trafic avec des groupes et une dernière pour autoriser le trafic entrant provenant uniquement des outils de correction.

- N'ajoutez aucun service d'introspection réseau et cliquez sur Terminer (Finish).

- Déplacez StratégieQuarantaine vers le haut du tableau des stratégies de sécurité pour vous assurer qu'elle est appliquée avant toutes les autres stratégies.

- Cliquez sur l'icône Gérer la priorité (Manage Priority).

- Sélectionnez StratégieQuarantaine, puis cliquez sur l'icône Monter (Move Up).

- Créez un groupe de sécurité pour tous les bureaux de votre environnement.

- Connectez-vous à vSphere Web Client.

- Cliquez sur Mise en réseau et sécurité (Networking & Security), puis cliquez sur Service Composer.

- Cliquez sur l'onglet Groupes de sécurité (Security Groups), puis cliquez sur l'icône Ajouter un groupe de sécurité (Add Security Group).

- Dans Nom, tapez SecurityGroupBureau.

- Dans Description, tapez Tous les bureaux.

- Cliquez sur Suivant (Next) dans les pages suivantes.

- Vérifiez vos sélections dans la page Prêt à terminer, puis cliquez sur Terminer (Finish).

- Créez un groupe de sécurité de quarantaine dans lequel les machines virtuelles infectées doivent être placées.

- Cliquez sur l'onglet Groupes de sécurité (Security Groups), puis cliquez sur l'icône Ajouter un groupe de sécurité (Add Security Group).

- Dans Nom (Name), tapez SecurityGroupQuarantaine.

- Dans Description, tapez Appartenance au groupe dynamique basée sur les machines virtuelles infectées identifiées par l'analyse antivirus.

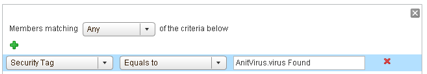

- Dans la page Définir les critères d'appartenance, cliquez sur

et ajoutez les critères suivants.

et ajoutez les critères suivants.

- Ne faites rien dans la page Sélectionner les objets à inclure ou Sélectionner les objets à exclure, puis cliquez sur Suivant (Next).

- Vérifiez vos sélections dans la page Prêt à terminer, puis cliquez sur Terminer (Finish).

- Mappez la stratégie StratégieBureau au groupe de sécurité SecurityGroupBureau.

- Dans l'onglet Règles de sécurité, vérifiez que la stratégie StratégieBureau est sélectionnée.

- Cliquez sur l'icône Appliquer une règle de sécurité (Apply Security Policy) (

), puis sélectionnez le groupe SG_Desktops.

), puis sélectionnez le groupe SG_Desktops. - Cliquez sur OK.

Ce mappage garantit que tous les bureaux (appartenant au SecurityGroupBureau)) sont analysés lorsqu'une analyse antivirus est lancée.

- Accédez à la vue de canevas pour vérifier que le SecurityGroupQuarantaine ne comporte encore aucune machine virtuelle.

- Cliquez sur l'onglet Sécurité des informations (Information Security).

- Vérifiez qu'il n'y a aucune machine virtuelle dans le groupe (

).

).

- Mappez StratégieQuarantaine sur SecurityGroupQuarantaine.

Ce mappage garantit qu'aucun trafic n'atteint les systèmes infectés.

- Dans la console du logiciel anti-malwarede Symantec, lancez une analyse de votre réseau.

L'analyse détecte les machines virtuelles infectées et leur attribue la balise de sécurité AntiVirus.virusFound. Les machines virtuelles balisées sont immédiatement ajoutées au SecurityGroupQuarantaine. La StratégieQuarantaine n'autorise aucun trafic en provenance ou à destination des systèmes infectés.