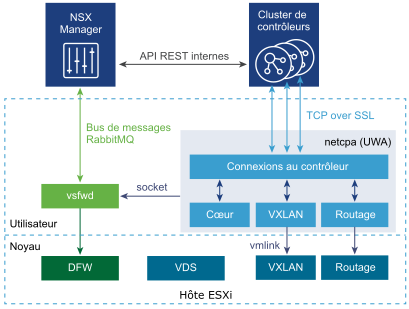

Un bus de messages RabbitMQ est exploité à des fins de communication entre vsfwd (client RMQ) et le processus serveur RMQ hébergé sur NSX Manager. Le bus de messages est utilisé par NSX Manager pour envoyer diverses informations aux hôtes ESXi, notamment des règles de stratégie devant être programmées sur le pare-feu distribué dans le noyau.

Le pare-feu distribué NSX est un pare-feu hyperviseur à noyau intégré qui fournit une visibilité et un contrôle des charges de travail et des réseaux virtualisés. Vous pouvez créer des stratégies de contrôle d'accès basées sur des objets VMware vCenter, comme des centres de données et des clusters, des noms et des balises de machines virtuelles, des constructions réseau, telles que des adresses IP/VLAN/VXLAN, ainsi que des identités de groupe d'Active Directory. Une stratégie de contrôle d'accès cohérente est maintenant appliquée lorsqu'une machine virtuelle est migrée par vMotion entre des hôtes physiques, sans qu'il soit nécessaire de réécrire les règles de pare-feu. Comme le pare-feu distribué est intégré dans un hyperviseur, il fournit un débit proche de celui de la ligne afin de permettre une consolidation de charge de travail plus importante sur les serveurs physiques. La nature distribuée du pare-feu fournit une architecture évolutive qui étend automatiquement la capacité du pare-feu lorsque des hôtes supplémentaires sont ajoutés à un centre de données.

L'application Web NSX Manager et les composants de NSX sur des hôtes ESXi communiquent entre eux via un processus de broker RabbitMQ qui s'exécute sur la même machine virtuelle que l'application Web NSX Manager. Le protocole de communication utilisé est le protocole AMQP (Advanced Message Queueing Protocol) et le canal est sécurisé par SSL. Sur un hôte ESXi, le processus VSFWD (vShield Firewall Daemon) établit et maintient la connexion SSL avec le broker. Il envoie et reçoit des messages au nom d'autres composants, qui lui parlent via IPC.