VPC NSX fournit un espace isolé aux propriétaires d'applications pour qu'ils hébergent des applications et utilisent des objets de mise en réseau et de sécurité à l'aide d'un modèle de consommation en libre-service.

Conditions préalables

- Administrateur de projet

- Administrateur d'entreprise

Procédure

Résultats

La création d'un VPC NSX entraîne celle d'un système implicitement. Toutefois, cette passerelle implicite est exposée à l'administrateur de projet en mode lecture seule et n'est pas visible par les utilisateurs VPC NSX.

- Accédez à .

- Cochez la case Objets VPC en bas de la page Passerelles de niveau 1.

- Développez la passerelle pour afficher la configuration en mode lecture seule.

La convention de dénomination suivante est utilisée pour la passerelle implicite :

_TIER1-VPC_Name

Le cycle de vie de cette passerelle implicite est géré par le système. La suppression d'un VPC NSX entraîne celle de la passerelle implicite automatiquement.

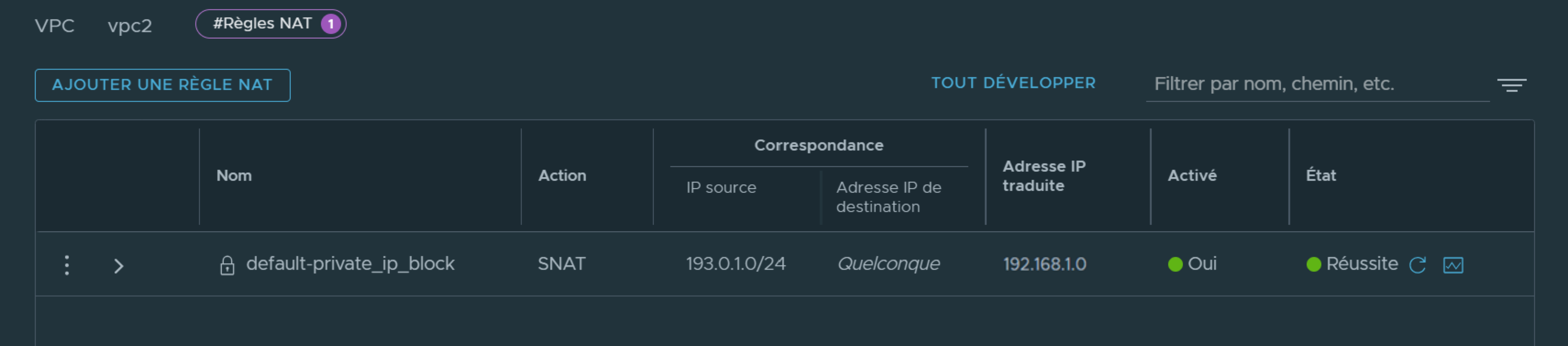

Si vous avez activé l'option NAT sortante par défaut, vous pouvez afficher la règle SNAT par défaut créée par le système dans le VPC NSX. Suivez la procédure :

- Développez la section Services réseau du VPC NSX.

- Cliquez sur le nombre en regard de NAT.

- Observez la règle NAT par défaut avec l'action SNAT pour le bloc IPv4 privé dans le VPC NSX. Cette règle NAT n'est pas modifiable. Si plusieurs blocs IPv4 privés sont attribués au VPC NSX, une règle NAT par défaut avec l'action SNAT est créée pour chaque bloc IPv4 privé.

Par exemple :

L'adresse IP source dans la règle SNAT est le bloc IPv4 privé du VPC NSX. Dans cet exemple, il s'agit de 193.0.1.0/24. L'adresse IP traduite pour cette règle SNAT est attribuée à partir du bloc IPv4 externe du VPC NSX. Dans cet exemple, il s'agit de 192.168.1.0.

, puis cliquez sur

, puis cliquez sur