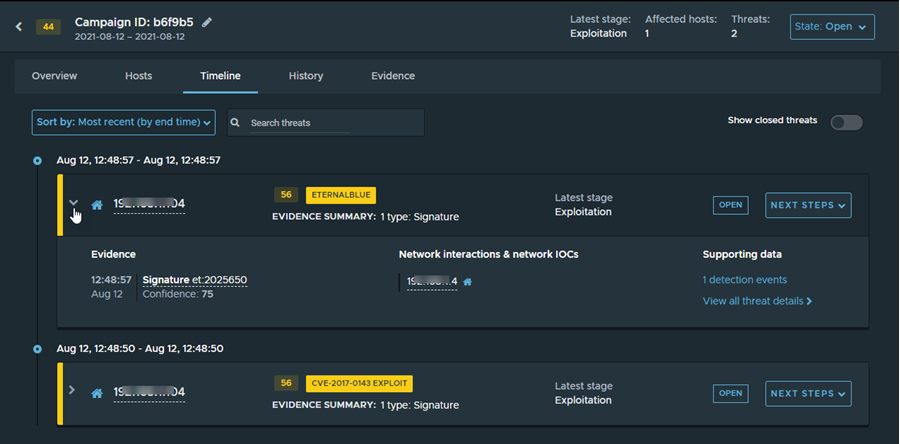

Dans l'onglet Chronologie de la campagne de la page Détails de la campagne, les menaces détectées par NSX Network Detection and Response sont représentées par des cartes de menaces.

Triez les cartes de menaces avec le menu déroulant Trier par. Faites votre choix entre Le plus récent (par défaut), Le plus tôt, Impact le plus élevé et Impact le plus bas.

La zone de texte Rechercher des menaces au-dessus de la liste fournit une recherche rapide. Elle filtre les lignes de la liste, affichant uniquement les lignes qui ont du texte, dans n'importe quel champ, qui correspond à la chaîne de requête. Votre requête est comparée aux valeurs des catégories suivantes : impact, adresse IP, menace/programme malveillant, dernière phase de campagne, première connexion, preuve et autres hôtes, et, pour les messages électroniques, des informations sur le message.

Pour filtrer les cartes de menaces affichées par état de menace, faites basculer le bouton Afficher les menaces fermées. La valeur par défaut est d'afficher toutes les menaces.

Cartes de menaces

Les cartes de menaces indiquent toutes les menaces associées à la campagne sélectionnée et leurs niveaux de menace correspondants.

Chaque carte affiche l'impact calculé de la menace, le nom de la menace, la classe de la menace et, si disponible, le résultat de la détection. Elle affiche également l'état de la menace : OPEN ou CLOSED.

Vous pouvez cliquer sur Étapes suivantes et sélectionner une action dans le menu déroulant. Sélectionnez Fermer pour fermer la menace, Ouvrir pour rouvrir une menace fermée ou Gérer les alertes pour créer une règle de gestion des alertes à partir de la menace.

La section Résumé de la preuve contient une vue d'ensemble de la preuve et d'autres données détectées pour la menace. Cliquez sur l'icône ![]() (ou presque n'importe où ailleurs dans la carte) pour développer la section Détails de la preuve.

(ou presque n'importe où ailleurs dans la carte) pour développer la section Détails de la preuve.

Détails de la preuve

La colonne Preuve affiche les téléchargements de fichiers, les signatures et d'autres catégories, ainsi qu'un horodatage de l'affichage de la preuve.

La colonne Interactions réseau et IOC réseau affiche l'adresse IP ou le nom de domaine des hôtes externes. Cliquez sur le lien Adresse IP pour développer la barre latérale Interaction réseau.

La colonne Prise en charge des données fournit un lien vers les événements détectés, un lien vers les données capturées et un lien vers les détails de la menace.