Dans cet exemple, votre objectif est de créer une stratégie de sécurité avec des règles de pare-feu de protection contre les programmes malveillants qui détectent et empêchent des fichiers exécutables portables malveillants sur des machines virtuelles de charge de travail Windows qui exécutent des serveurs de base de données et des serveurs Web dans votre organisation.

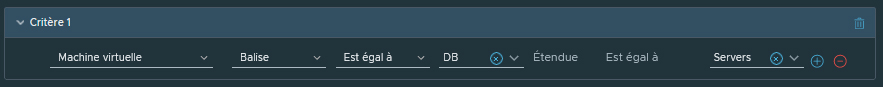

Vous pouvez utiliser le service Protection contre les programmes malveillants distribués NSX dans NSX pour atteindre cet objectif. Pour cet exemple, vous allez regrouper les machines virtuelles de charge de travail des serveurs de base de données et des serveurs Web à l'aide d'un critère d'appartenance dynamique basé sur des balises.

Hypothèses :

- Les balises requises pour le regroupement des machines virtuelles de charge de travail sont déjà ajoutées dans l'inventaire NSX, comme suit :

- Nom de balise : Base de données, Étendue : Serveurs

- Nom de balise : WEB, Étendue : Serveurs

- La balise de base de données est attribuée à trois charges de travail de base de données (machines virtuelles Windows) : VM1, VM2 et VM3.

- La balise WEB est attribuée à trois charges de travail d'application (machines virtuelles Windows) : VM4, VM5 et VM6

- L'option Analyse de fichier cloud est sélectionnée dans le profil de protection contre les programmes malveillants.

Conditions préalables

La machine virtuelle du service Prévention des logiciels malveillants de NSX est déployée sur les clusters d'hôtes vSphere sur lesquels les machines virtuelles de charge de travail sont en cours d'exécution. Pour des instructions détaillées, reportez-vous à la section Déployer le service de protection contre les programmes malveillants distribués NSX.

Procédure

Résultats

La règle est envoyée à l'hôte.

Lorsque des fichiers exécutables portables Windows (PE) sont détectés sur les machines virtuelles de charge de travail, des événements de fichiers sont générés et affichés dans le tableau de bord Protection contre les programmes malveillants. Si le fichier est inoffensif, il est téléchargé sur la machine virtuelle de charge de travail. Si le fichier est un logiciel malveillant connu (le fichier correspond aux signatures de fichiers de programmes malveillants connus dans NSX) et que le mode Détection et prévention est spécifié dans la règle, le fichier malveillant est bloqué sur la machine virtuelle de charge de travail.

Si le fichier est un logiciel malveillant inconnu (menace de jour zéro) et détecté pour la première fois dans le centre de données, il est téléchargé sur la machine virtuelle de charge de travail. Une fois que NSX a déterminé que le verdict est malveillant à l'aide de l'analyse de fichiers locale ou de l'Analyse de fichier cloud, le fichier est distribué aux autres hôtes ESXi et dispositifs NSX Edge du centre de données, qui sont activés pour Prévention des logiciels malveillants de NSX. Lorsque le fichier avec le même hachage est détecté de nouveau sur l'une quelconque des machines virtuelles de charge de travail protégées par Prévention des logiciels malveillants de NSX, la stratégie de sécurité est appliquée et le fichier malveillant est bloqué sur les machines virtuelles de charge de travail.