Décrit comment configurer une instance de Destination non-SD-WAN de type Routeur IKEv2 générique (VPN basé sur une route) [Generic IKEv2 Router (Route Based VPN)] via SD-WAN Edge dans SD-WAN Orchestrator.

Procédure

- Dans le panneau de navigation de SD-WAN Orchestrator, accédez à Configurer (Configure) > Services réseau (Network Services).

L'écran Services s'affiche.

- Dans la zone Destinations non-SD-WAN via un dispositif Edge (Non SD-WAN Destinations via Edge), cliquez sur le bouton Nouveau (New).

La boîte de dialogue Destinations non-SD-WAN via un dispositif Edge (Non SD-WAN Destinations via Edge) s'affiche.

- Dans la zone de texte Nom du service (Service Name), entrez un nom pour l'instance de Destination non-SD-WAN.

- Dans le menu déroulant Type de service (Service Type), sélectionnez Routeur IKEv2 générique (VPN basé sur une route) [Generic IKEv2 Router (Route Based VPN)] comme type de tunnel IPSec.

- Cliquez sur Suivant (Next).

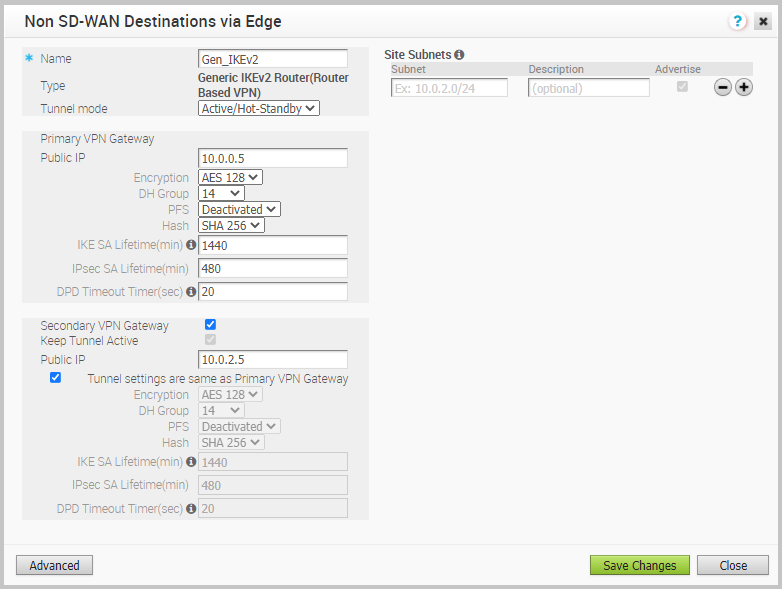

Une instance de Destination non-SD-WAN de type IKEv2 basée sur une route est créée et une boîte de dialogue pour votre Destination non-SD-WAN s'affiche.

- Sous Passerelle VPN principale (Primary VPN Gateway), dans la zone de texte Adresse IP publique (Public IP), entrez l'adresse IP de la passerelle VPN principale.

- Pour configurer les paramètres de tunnel pour la passerelle VPN principale de Destination non-SD-WAN, cliquez sur le bouton Avancé (Advanced).

- Dans la zone Passerelle VPN principale (Primary VPN Gateway), vous pouvez configurer les paramètres de tunnel suivants :

Champ Description Chiffrement (Encryption) Sélectionnez AES 128 ou AES 256 comme taille de clé d'algorithmes AES pour le chiffrement des données. Si vous ne souhaitez pas chiffrer les données, sélectionnez Nul (Null). La valeur par défaut est AES 128. Groupe DH (DH Group) Sélectionnez l'algorithme de groupe Diffie-Hellman (DH) à utiliser lors de l'échange d'une clé prépartagée. Le groupe DH définit la puissance de l'algorithme en bits. Les groupes DH pris en charge sont 2, 5, 14, 15 et 16. Il est recommandé d'utiliser le groupe DH 14. PFS Sélectionnez le niveau PFS (Perfect Forward Secrecy) pour renforcer la sécurité. Les niveaux de PFS pris en charge sont 2, 5, 14, 15 et 16. La valeur par défaut est Désactivé (Deactivated). Hachage (Hash) Algorithme d'authentification de l'en-tête VPN. Sélectionnez l'une des fonctions d'algorithme de hachage sécurisé (SHA, Secure Hash Algorithm) prises en charge suivantes dans la liste : - SHA 1

- SHA 256

- SHA 384

- SHA 512

La valeur par défaut est SHA 256.

Durée de vie de la SA IKE (min) [IKE SA Lifetime(min)] Moment où le renouvellement de clés de l'échange de clés Internet (IKE, Internet Security Protocol) est initié pour les dispositifs Edge. La durée de vie IKE minimale est de 10 minutes et la valeur maximale est de 1 440 minutes. La valeur par défaut est de 1 440 minutes. Durée de vie de la SA IPsec (min) [IPsec SA Lifetime(min)] Moment où le renouvellement de clés du protocole IPsec (Internet Security Protocol) est initié pour les dispositifs Edge. La durée de vie IPsec minimale est de 3 minutes et la valeur maximale est de 480 minutes. La valeur par défaut est de 480 minutes. Temporisateur de délai d'expiration DPD (s) [DPD Timeout Timer(sec)] Durée maximale d'attente du périphérique pour recevoir une réponse au message DPD avant de considérer le peer comme étant inactif. La valeur par défaut est de 20 secondes. Pour désactiver DPD, configurez le temporisateur de délai d'expiration de DPD sur 0 seconde. Note : Lorsque AWS initie le tunnel de renouvellement de clés avec une instance de VMware SD-WAN Gateway (dans des destinations non-SD-WAN), une panne peut se produire et un tunnel n'est pas établi, ce qui peut provoquer une interruption du trafic. Respectez les points suivants :- Les configurations du temporisateur de la durée de vie de la SA IPsec (min) pour SD-WAN Gateway doivent être inférieures à 60 minutes (50 minutes recommandées) pour correspondre à la configuration IPsec par défaut d'AWS.

- Les groupes DH et PFS DH doivent être mis en correspondance.

- Si vous souhaitez créer une passerelle VPN secondaire pour ce site, cochez la case Passerelle VPN secondaire (Secondary VPN Gateway), puis entrez l'adresse IP de la passerelle VPN secondaire dans la zone de texte Adresse IP publique (Public IP).

La passerelle VPN secondaire est créée immédiatement pour ce site et provisionne un tunnel VPN de VMware vers cette passerelle.

- Cochez la case Laisser le tunnel actif (Keep Tunnel Active) pour garder le tunnel VPN secondaire actif pour ce site.

- Cochez la case Les paramètres du tunnel sont identiques à la passerelle VPN principale (Tunnel settings are same as Primary VPN Gateway) pour appliquer les mêmes paramètres de tunnel que ceux de la passerelle VPN principale.

Les modifications des paramètres de tunnel apportées à la passerelle VPN principale s'appliquent également aux tunnels VPN secondaires, s'ils sont configurés.

- Sous Sous-réseaux de site (Site Subnets), vous pouvez ajouter des sous-réseaux pour l'instance de Destination non-SD-WAN en cliquant sur le bouton +.

Note : Pour prendre en charge le type de centre de données de Destination non-SD-WAN, outre la connexion IPSec, vous devez configurer des sous-réseaux locaux Destination non-SD-WAN dans le système VMware.

- Cliquez sur Enregistrer les modifications (Save Changes).