SD-WAN Orchestrator vous permet de configurer des règles de pare-feu au niveau du profil et du dispositif Edge pour autoriser, annuler, rejeter ou ignorer le trafic entrant et sortant. Si la fonctionnalité de pare-feu avec état est activée, la règle de pare-feu sera validée pour filtrer le trafic entrant et sortant. Avec le pare-feu sans état, vous pouvez choisir de filtrer uniquement le trafic sortant. La règle de pare-feu cherche des correspondances entre des paramètres tels que les adresses IP, les ports, les ID de VLAN, les interfaces, les adresses MAC, les noms de domaine, les protocoles, les groupes d'objets, les applications et les balises DSCP. Lorsqu'un paquet de données correspond aux conditions de correspondance, l'action ou les actions associées sont effectuées. Si un paquet ne correspond à aucun paramètre, une action par défaut lui est appliquée.

Pour configurer une règle de pare-feu avec un pare-feu avec état activé au niveau du profil, suivez les étapes de cette procédure.

Procédure

- Dans SD-WAN Orchestrator, accédez à Configurer (Configure) > Profils (Profiles) > Pare-feu (Firewall).

- Activez l'option Pare-feu avec état (Stateful Firewall) pour le profil sélectionné.

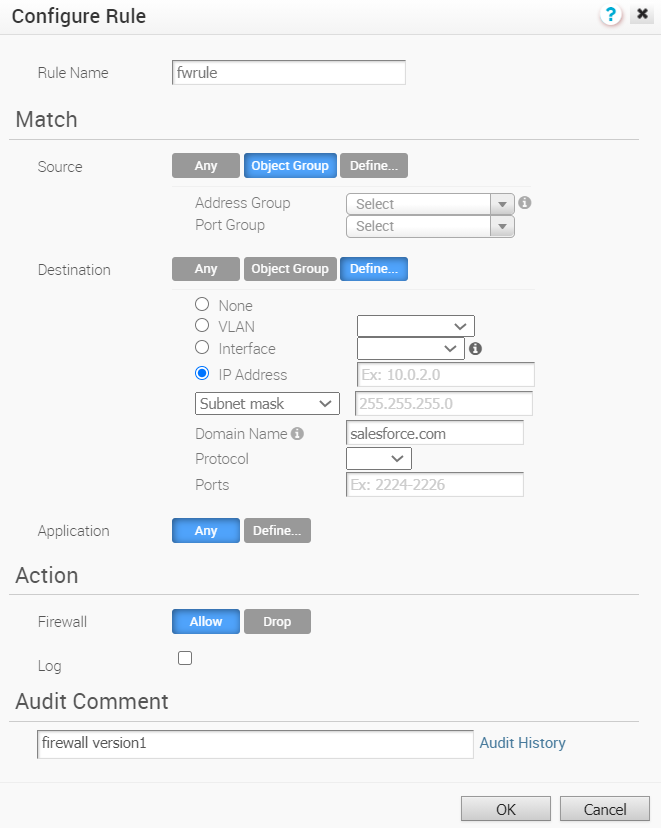

- Dans la zone Règles de pare-feu (Firewall Rules), cliquez sur Nouvelle règle (New Rule). La boîte de dialogue Configurer la règle (Configure Rule) s'affiche.

- Dans la boîte Nom de la règle (Rule Name), entrez un nom unique pour la règle.

- Dans la zone Correspondance (Match), configurez les conditions de correspondance pour la règle :

| Paramètres |

Description |

| Source |

Permet de spécifier la source des paquets. Sélectionnez l'une des options suivantes :

- Indifférent (Any) : autorise toutes les adresses source par défaut.

- Groupe d'objets (Object Group) : vous permet de sélectionner une combinaison de groupes d'adresses et de groupes de ports. Pour plus d'informations, reportez-vous aux sections Groupes d'objets et Configurer les règles de pare-feu avec les groupes d'objets.

Note : Si le groupe d'adresses sélectionné contient des noms de domaine, ceux-ci sont ignorés lors de la recherche de correspondances pour la source.

- Définir (Define) : vous permet de définir le trafic source sur un VLAN, une adresse IP, une interface, une adresse MAC ou un port spécifique.

Pour l'adresse IP, choisissez l'une des trois options suivantes :

- Préfixe CIDR (CIDR prefix) : choisissez cette option si vous souhaitez que le réseau soit défini comme une valeur CIDR (par exemple,

172.10.0.0 /16).

- Masque de sous-réseau (Subnet mask) : choisissez cette option si vous souhaitez que le réseau soit défini en fonction d'un masque de sous-réseau (par exemple,

172.10.0.0 255.255.0.0).

- Masque wildcard (Wildcard mask) : choisissez cette option si vous souhaitez pouvoir limiter l'application d'une stratégie à un ensemble de périphériques sur différents sous-réseaux IP qui partagent une valeur d'adresse IP d'hôte correspondante. Le masque wildcard correspond à une adresse IP ou à un ensemble d'adresses IP basées sur le masque de sous-réseau inversé. Un « 0 » dans la valeur binaire du masque signifie que la valeur est fixe et un « 1 » dans la valeur binaire du masque signifie que la valeur est sauvage (elle peut être 1 ou 0). Par exemple, un masque wildcard de 0.0.0.255 (équivalent binaire = 00000000.00000000.00000000.11111111) avec une adresse IP de 172.0.0, les trois premiers octets étant des valeurs fixes et le dernier octet étant une valeur variable.

Note : Si une interface ne peut pas être sélectionnée, elle n'est ni activée ni attribuée à ce segment.

|

| Destination |

Permet de spécifier la destination des paquets. Sélectionnez l'une des options suivantes :

- Indifférent (Any) : autorise toutes les adresses de destination par défaut.

- Groupe d'objets (Object Group) : vous permet de sélectionner une combinaison de groupes d'adresses et de groupes de ports. Pour plus d'informations, reportez-vous aux sections Groupes d'objets et Configurer les règles de pare-feu avec les groupes d'objets.

- Définir (Define) : vous permet de définir le trafic de destination sur un VLAN, une interface, une adresse IP, un nom de domaine, un protocole ou un port spécifique. Pour l'adresse IP, choisissez l'une des trois options suivantes : Préfixe CIDR (CIDR prefix), Masque de sous-réseau (Subnet mask) ou Masque wildcard (Wildcard mask).

Si une interface ne peut pas être sélectionnée, elle n'est ni activée ni attribuée à ce segment. Utilisez le champ Nom de domaine (Domain Name) pour faire correspondre tout ou partie du nom de domaine. Par exemple, « salesforce » fait correspondre le trafic avec « www.salesforce.com ».

|

| Application |

Sélectionnez l'une des options suivantes :

- Indifférent (Any) : applique la règle de pare-feu à n'importe quelle application par défaut.

- Définir (Define) : permet de sélectionner une application et un indicateur de point de code de services différenciés (DSCP, Differentiated Services Code Point) pour appliquer une règle de pare-feu spécifique.

Note : Lorsque vous créez des règles de pare-feu correspondant à une application, le pare-feu dépend du moteur d'inspection approfondie des paquets (DPI, Deep Packet Inspection) pour identifier l'application à laquelle un flux particulier appartient. En général, le DPI ne pourra pas déterminer l'application en fonction du premier paquet. En général, le moteur DPI a besoin des 5 à 10 premiers paquets du flux pour identifier l'application, mais le pare-feu doit classer et transférer le flux à partir du tout premier paquet. Cela peut entraîner une correspondance du flux avec une règle plus généralisée dans la liste du pare-feu. Une fois que l'application a été correctement identifiée, tous les flux futurs correspondant aux mêmes tuples seront reclassés automatiquement et la bonne règle leur sera appliquée.

|

- Dans la zone Action, configurez les actions de la règle :

| Paramètres |

Description |

| Pare-feu (Firewall) |

Sélectionnez l'une des actions suivantes que le pare-feu doit effectuer sur les paquets, lorsque les conditions de la règle sont satisfaites :

- Autoriser (Allow) : autorise les paquets de données par défaut.

- Annuler (Drop) : annule les paquets de données en silence sans envoyer de notification à la source.

- Rejeter (Reject) : annule les paquets et informe la source en envoyant un message de réinitialisation explicite.

- Ignorer (Skip) : ignore la règle pendant les recherches et traite la règle suivante. Toutefois, cette règle sera utilisée au moment du déploiement de SD-WAN.

|

| Journaliser |

Cochez cette case si vous souhaitez qu'une entrée de journal soit créée lorsque cette règle est déclenchée. |

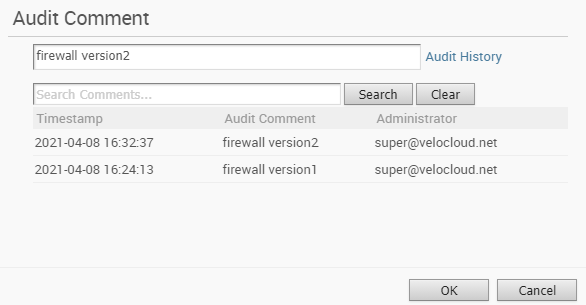

- Lors de la création ou de la mise à jour d'une règle de pare-feu, vous pouvez ajouter des commentaires d'audit à l'aide de la zone de texte Commentaire sur l'audit (Audit Comment). Un maximum de 50 caractères est autorisé. Vous pouvez alors ajouter un nombre quelconque de commentaires pour la même règle.

- Cliquez sur le bouton Historique d'audit (Audit History) pour afficher tous les commentaires d'audit ajoutés pour la règle. Vous pouvez rechercher un commentaire spécifique en entrant le texte de la recherche dans le champ Rechercher (Search).

- Cliquez sur OK.

Résultats

Une règle de pare-feu est créée pour le profil sélectionné et s'affiche dans la zone Règles de pare-feu (Firewall Rules) de la page Pare-feu du profil (Profile Firewall).