VMware SD-WAN assure la détection et la protection contre différentes attaques pour combattre les exploits à toutes les étapes de leur exécution.

- Attaque par déni de service (DoS)

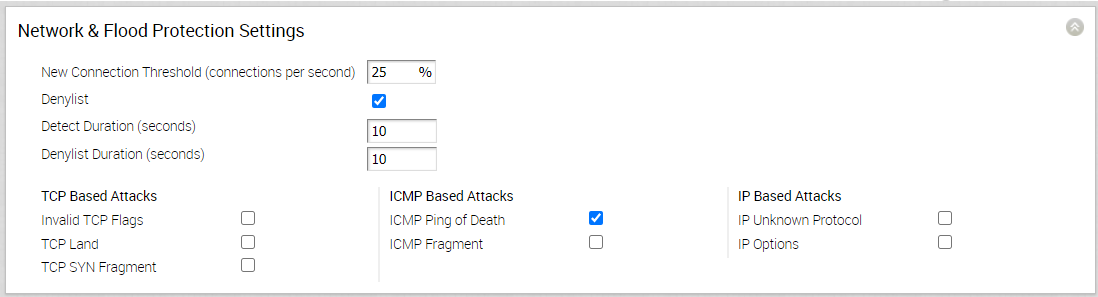

- Attaques basées sur TCP : indicateurs TCP non valides, Land TCP et fragment SYN TCP

- Attaques basées sur ICMP : ping fatal ICMP et fragment ICMP

- Attaques basées sur IP : protocole IP inconnu et options IP non sécurisées

Une attaque par déni de service (DoS) est un type d'attaque de sécurité réseau qui submerge le périphérique ciblé d'une grande quantité de trafic factice afin que la cible soit tellement absorbée à traiter le trafic fictif qu'elle ne peut plus prendre en charge le trafic légitime. La cible peut être un pare-feu, les ressources réseau auxquelles le pare-feu contrôle l'accès, une plate-forme matérielle ou un système d'exploitation spécifique d'un hôte individuel. L'attaque DoS tente d'épuiser les ressources du périphérique cible, ce qui rend ce dernier indisponible pour les utilisateurs légitimes.

Il existe deux méthodes générales d'attaques DoS : les services de saturation ou les services de blocage. Les attaques par saturation se produisent lorsque le système reçoit trop de trafic pour la mise en mémoire tampon sur le serveur, ce qui les ralentit et ils finissent par s'arrêter. D'autres attaques DoS exploitent simplement les vulnérabilités qui entraînent le blocage du système ou du service cible. Dans ces attaques, l'entrée est envoyée et tire parti des bogues de la cible qui se bloquent par la suite ou entraînent une déstabilisation grave du système.

- Paquet qui ne dispose d'aucun indicateur défini dans son en-tête TCP, tel que SYN, FIN, ACK, etc.

- En-tête TCP avec des indicateurs SYN et FIN combinés, qui sont des indicateurs qui s'excluent mutuellement en réalité

Une attaque Land est une attaque DoS de couche 4 dans laquelle un paquet SYN TCP est créé afin que l'adresse IP source et le port soient configurés pour être identiques à l'adresse IP de destination et au port, qui, à son tour, est défini pour pointer vers un port ouvert sur un périphérique cible. Un périphérique cible vulnérable reçoit ce type de message et répond effectivement à l'adresse de destination en envoyant le paquet pour un retraitement dans une boucle infinie. Par conséquent, le CPU du périphérique est utilisé indéfiniment, ce qui entraîne la panne ou le blocage du périphérique cible vulnérable.

Le protocole Internet (IP) encapsule un segment SYN TCP (Transmission Control Protocol) dans le paquet IP pour établir une connexion TCP et appeler un segment SYN/ACK en réponse. Comme le paquet IP est petit, il n'y a aucune raison légitime de le fragmenter. Un paquet SYN fragmenté est anormal, et donc suspect. Dans une attaque par fragment SYN TCP, un serveur ou un hôte cible est saturé de fragments de paquets SYN TCP. L'hôte intercepte les fragments et attend l'arrivée des paquets restants afin de pouvoir les réassembler. En saturant un serveur ou un hôte de connexions qui ne peuvent pas être effectuées, la mémoire tampon de l'hôte déborde et, par conséquent, aucune autre connexion légitime n'est possible. Cela endommage le système d'exploitation de l'hôte cible.

Une attaque de type « Ping fatal » ICMP (Internet Control Message Protocol) implique que l'attaquant envoie plusieurs pings incorrects ou malveillants à un périphérique cible. Alors que les paquets ping utilisés pour vérifier l'accessibilité des hôtes réseau sont généralement petits, ils peuvent être élaborés avec une taille supérieure à la limite maximale de 65 535 octets par les attaquants.

Lorsqu'un paquet volumineux est transmis de manière malveillante à partir de l'hôte malveillant, le paquet se fragmente en transit et, lorsque le périphérique cible tente de réassembler les fragments IP dans le paquet complet, le total dépasse la limite de taille maximale. Cela peut faire déborder les mémoires tampon initialement allouées pour le paquet, ce qui entraîne une panne, un blocage ou un redémarrage du système, car elles ne peuvent pas gérer les paquets d'une taille aussi grande.

Une attaque par fragmentation ICMP est une attaque DoS courante qui implique la saturation de fragments ICMP frauduleux qui ne peuvent pas être défragmentés sur le serveur cible. Comme la défragmentation ne peut avoir lieu que lorsque tous les fragments sont reçus, le stockage temporaire de ces fragments factices occupe de la mémoire et peut épuiser les ressources de mémoire disponibles du serveur cible vulnérable, ce qui entraîne l'indisponibilité du serveur.

L'activation de la protection du protocole IP inconnu bloque les paquets IP avec le champ protocole contenant un numéro d'identification de protocole 143 ou supérieur, car cela peut entraîner un blocage en l'absence de gestion appropriée sur le périphérique d'extrémité. Veillez à empêcher l'entrée de paquets IP dans le réseau protégé.

Parfois, les attaquants configurent incorrectement les champs d'options IP dans un paquet IP, ce qui génère des champs incomplets ou incorrects. Les attaquants utilisent ces paquets incorrects pour compromettre les hôtes vulnérables sur le réseau. L'exploitation de la vulnérabilité peut potentiellement permettre l'exécution d'un code arbitraire. La vulnérabilité peut être exploitée après le traitement d'un paquet contenant une option IP élaborée spécifique dans l'en-tête IP du paquet. L'activation de la protection des options IP non sécurisées bloque les paquets IP en transit dont le champ d'option IP n'est pas correctement formaté dans l'en-tête du paquet IP.

Pour configurer les paramètres de protection du réseau et de Flood au niveau du profil, procédez comme suit.