Cette section fournit des procédures pas à pas sur l'établissement de la connectivité entre une instance de SD-WAN Gateway et une passerelle VMware Cloud.

Présentation

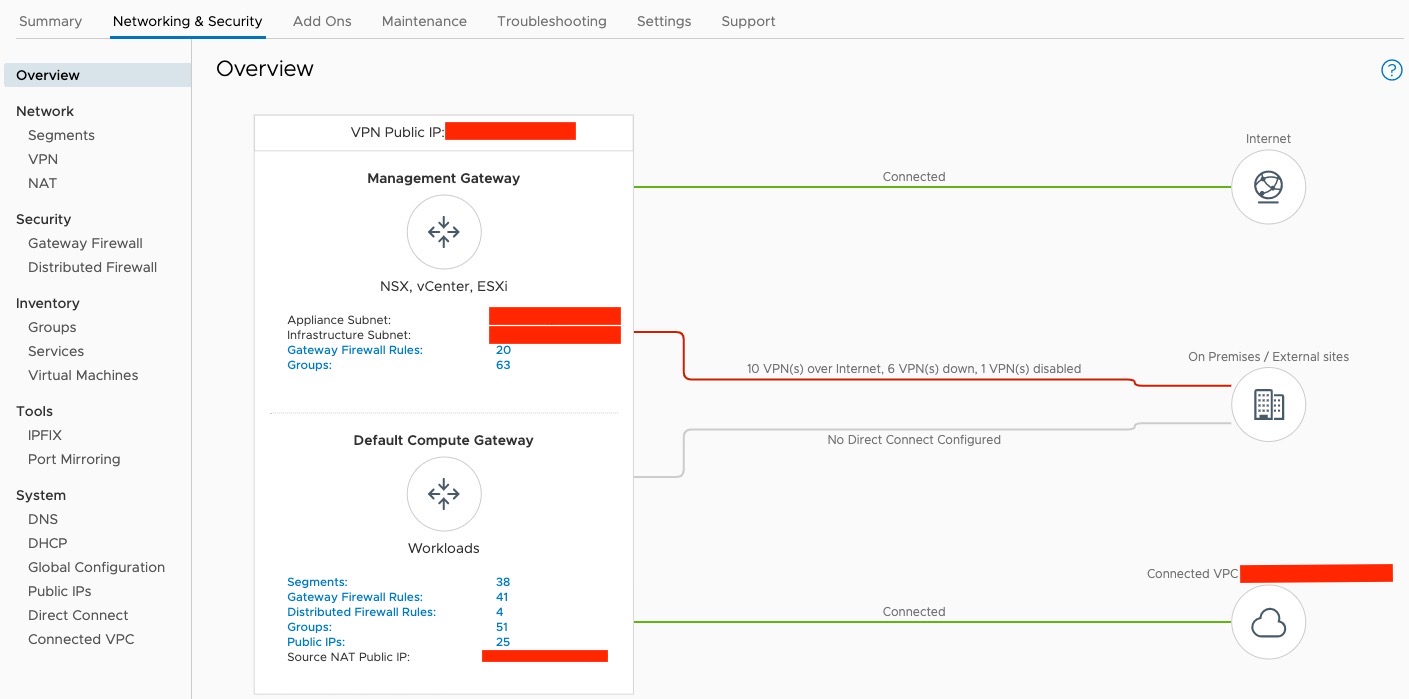

La figure ci-dessous illustre l'intégration de VMware SD-WAN et de VMware Cloud on AWS, qui utilise la connectivité IPSec entre VMware SD-WAN Gateway et VMware Cloud vers le routeur.

Procédure

- Connectez-vous à la console VMware Cloud en fonction de l'URL de votre organisation SDDC (page de connexion à VMware Cloud Services).

Sur la plate-forme Cloud Services, sélectionnez VMware Cloud on AWS.

- Recherchez l'adresse IP publique utilisée pour la connectivité VPN en cliquant sur l'onglet Mise en réseau et sécurité (Networking and Security). L'adresse IP publique du VPN s'affiche sous le volet Présentation (Overview).

- Déterminez les réseaux/sous-réseaux pour la sélection du chiffrement du trafic (trafic intéressant) et notez-les. Ces derniers doivent provenir de segments dans Mise en réseau et sécurité (Networking and Security) de VMware Cloud. (Pour les localiser, cliquez sur Segments, sous Réseau (Network).

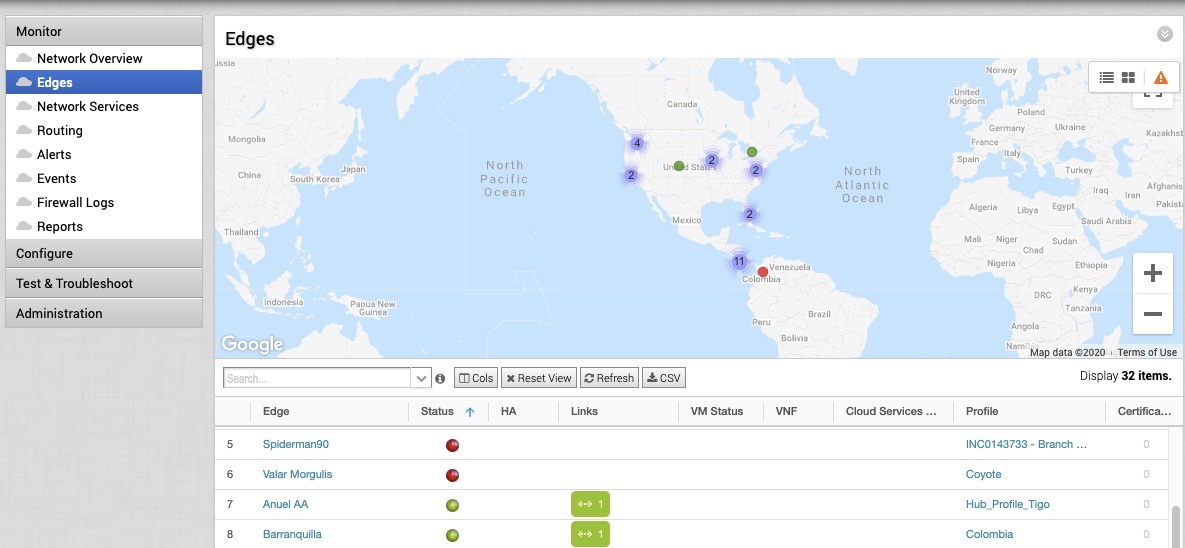

- Connectez-vous à SD-WAN Orchestrator et vérifiez que les dispositifs Dispositifs SD-WAN Edge sont présents avec une icône d'état verte qui s'affiche en regard de ceux-ci.

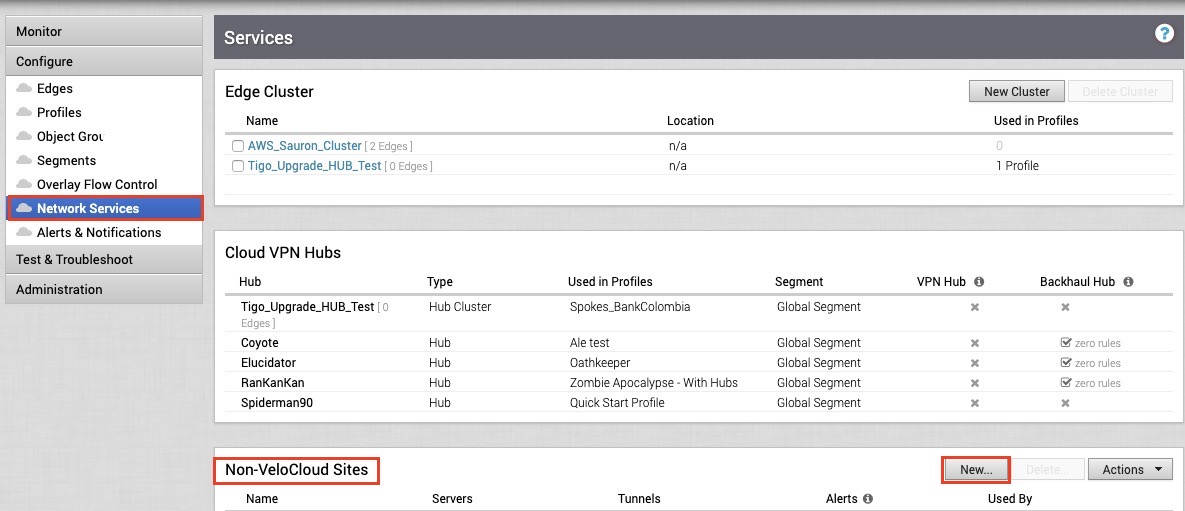

- Accédez à l'onglet Configurer (Configure) et cliquez sur Services réseau (Network Services), puis sous Sites non-VeloCloud (Non-VeloCloud Sites), cliquez sur le bouton Nouveau (New).

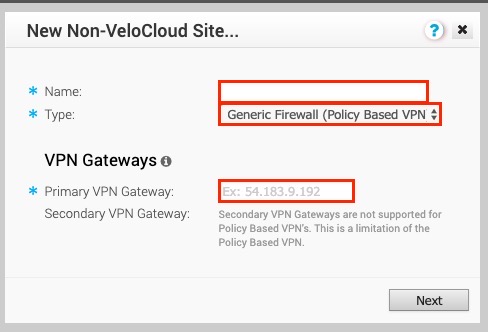

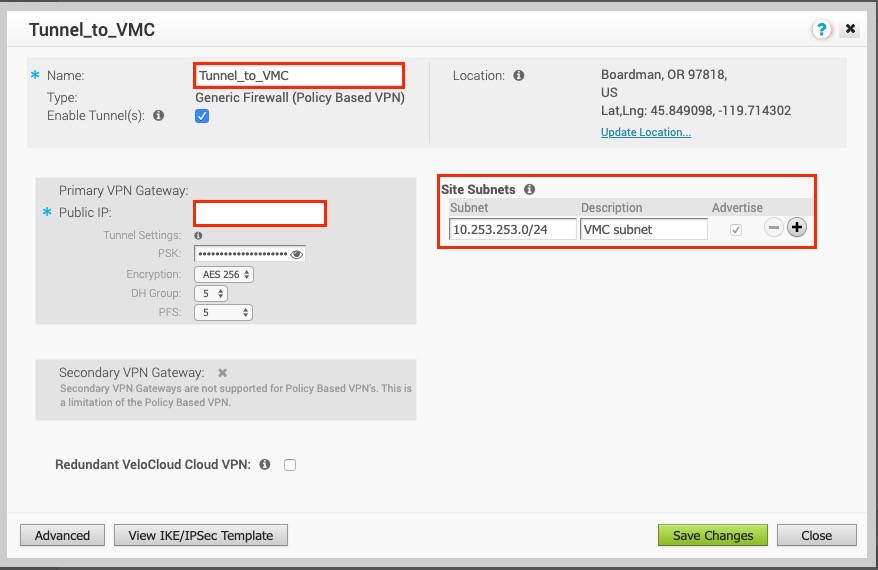

- Fournissez un nom pour le site non VeloCloud, sélectionnez le type, dans ce cas, le pare-feu générique (VPN basé sur la stratégie) et entrez l'adresse IP publique à partir du VMC obtenu à l'étape 2, puis cliquez sur Suivant (Next).

- Cliquez sur le bouton Avancé (Advanced) et, sous la passerelle VPN principale (Primary VPN Gateway) :

- Passez à la PSK souhaitée.

- Assurez-vous que le chiffrement est défini sur AES 256.

- Passez le groupe DH à 5.

- Activez PFS sur 5.

- Entrez les sous-réseaux de site capturés à l'étape 3.

- Cochez la case Activer les tunnels (Enable Tunnels).

- Cliquez sur Enregistrer les modifications (Save Changes).

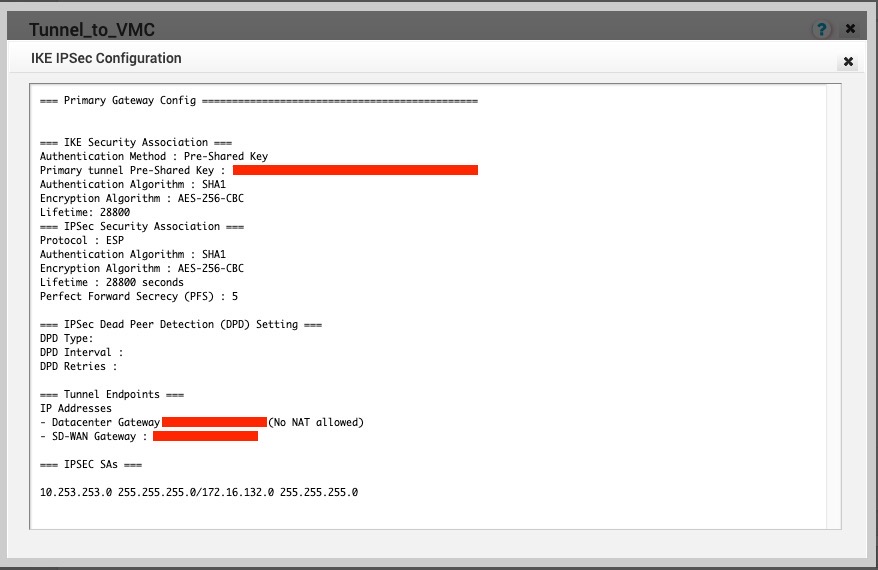

- Cliquez sur Afficher le modèle IKE/IPsec (View IKE/IPsec Template) et copiez les informations dans un fichier texte, puis fermez la fenêtre.

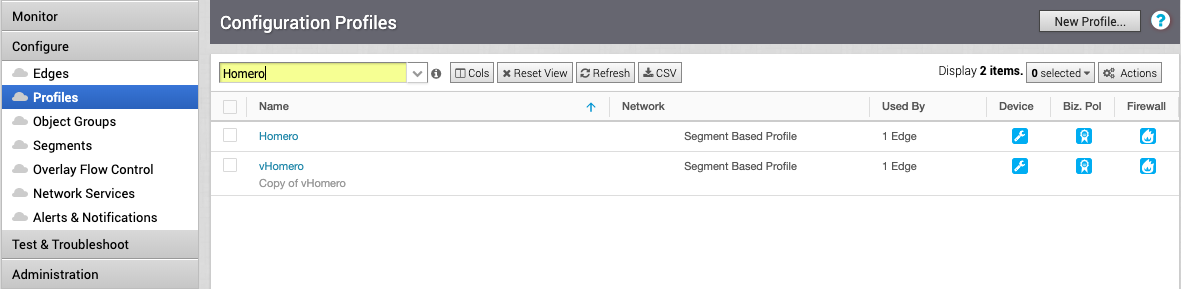

- Dans le volet de gauche, cliquez sur Configurer (Configure) > Profils (Profiles).

- Accédez au profil du dispositif SD-WAN Edge associé et cliquez sur le profil approprié.

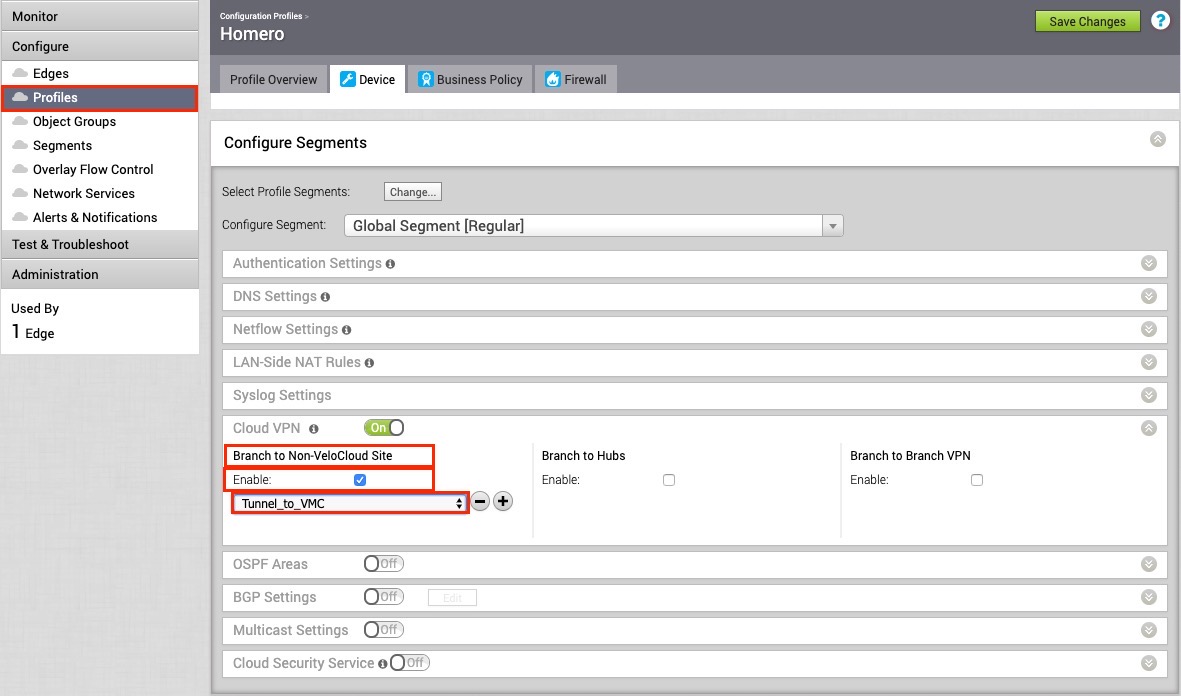

- Sous le profil correct :

- Accédez à l'onglet Périphérique (Device), puis, sous VPN cloud (Cloud VPN) et Site distant vers site non-VeloCloud (Branch to Non-VeloCloud Site), cochez la case en regard de l'option Activer (Enable).

- Dans le menu déroulant, sélectionnez le service réseau NVS qui a été créé (à partir de l'étape 5).

- Cliquez sur le bouton Enregistrer les modifications (Save Changes) en haut de l'écran.

- Le tunnel doit être prêt sur SD-WAN Orchestrator.

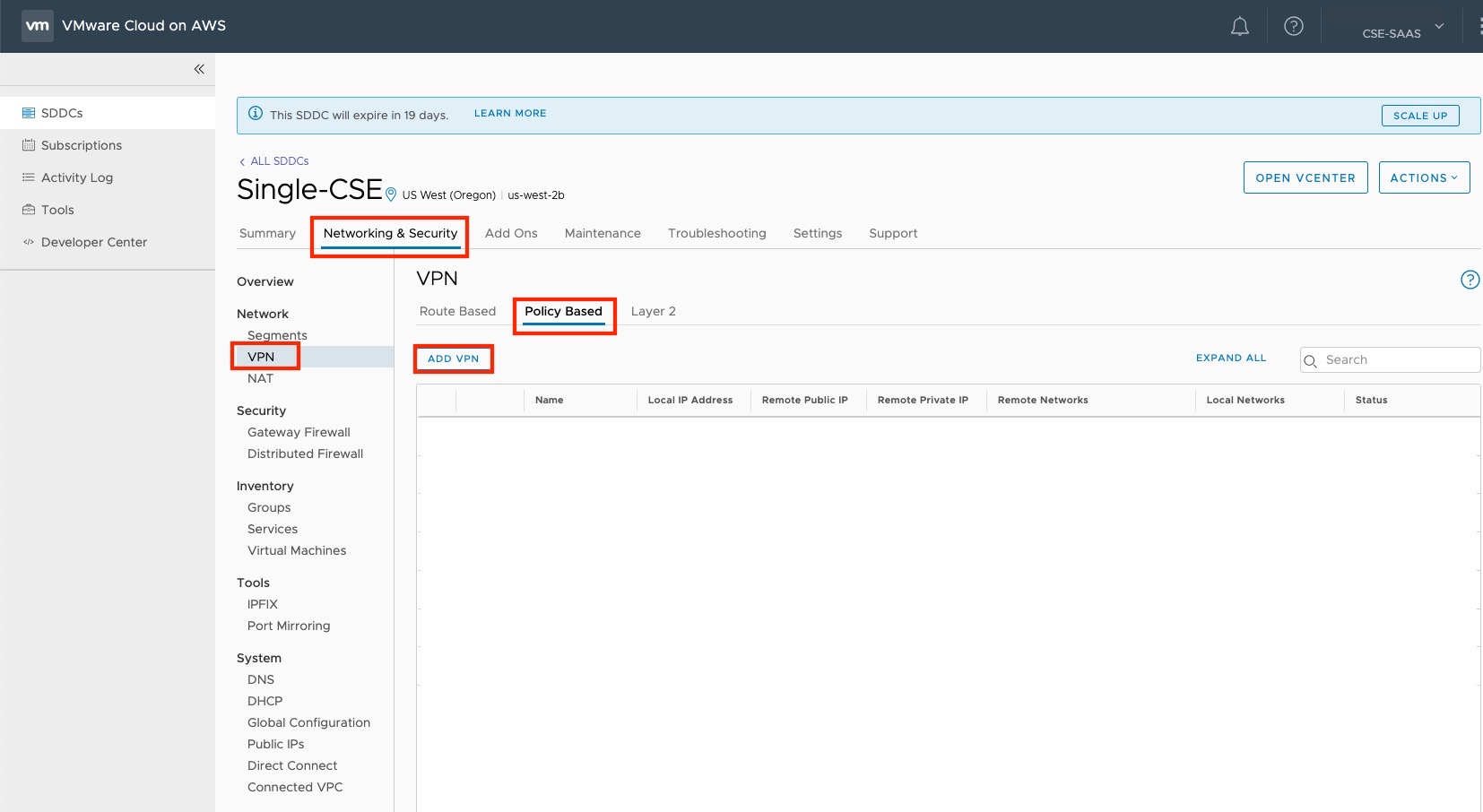

- Connectez-vous à la console VMware Cloud.

- Accédez à Mise en réseau et sécurité (Networking and Security) et cliquez sur l'onglet VPN. Dans la zone VPN, sélectionnez VPN basé sur la stratégie (Policy Based VPN), puis cliquez sur Ajouter un VPN (Add VPN).

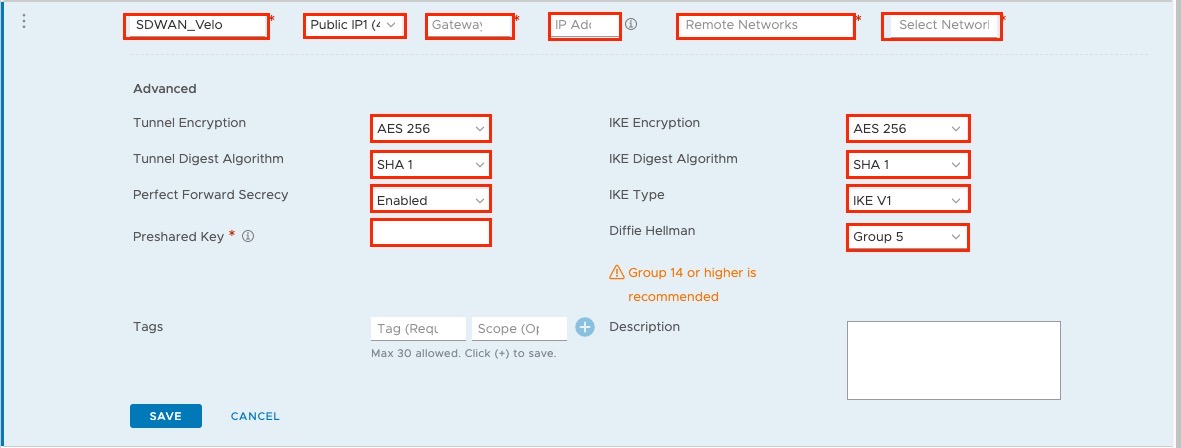

- Fournissez un nom pour le VPN basé sur la stratégie et configurez les éléments suivants :

- Choisissez un nom. (Choisissez un nom qui commence par « To_SDWAN_Gateway » afin d'identifier facilement le VPN lors du dépannage et du support ultérieur).

- Sélectionnez l'adresse IP publique.

- Entrez l'adresse IP publique distante.

- Entrez l'adresse IP privée distante. REMARQUE : cela nécessite un appel au support GSS, reportez-vous à l'article suivant de la base de connaissances et mentionnez l'ID de base de connaissances lorsque vous contactez le support. https://ikb.vmware.com/s/article/78196.

- Spécifiez les réseaux distants situés sur SD-WAN Orchestrator.

- Sélectionnez les réseaux locaux.

- Sous Chiffrement du tunnel (Tunnel Encryption), sélectionnez AES 256.

- Sous Algorithme Digest de tunnel (Tunnel Digest Algorithm), sélectionnez SHA1.

- Assurez-vous que Perfect Forward Secrecy est défini sur Activé (Enabled).

- Entrez la PSK, à des fins de correspondance à l'étape 7A.

- Sous Chiffrement IKE (IKE Encryption), sélectionnez AES 256.

- Sous Algorithme Digest IKE (IKE Digest Algorithm), sélectionnez SHA 1.

- Sous Type d'IKE (IKE Type), sélectionnez IKEv2.

- Sous Diffie-Hellman, sélectionnez Groupe 5 (Group 5).

- Cliquez sur Enregistrer (Save).

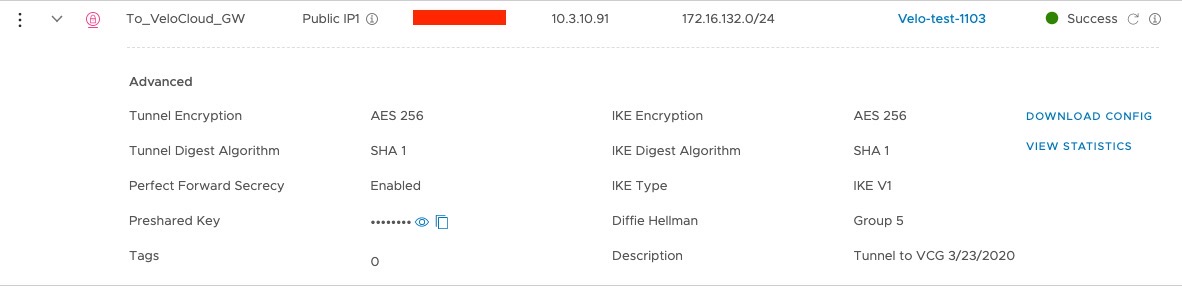

- Une fois la configuration terminée, le tunnel est automatiquement activé et continue de négocier les paramètres d'IKE phase 1 et phase 2 avec l'homologue, qui est SD-WAN Gateway.

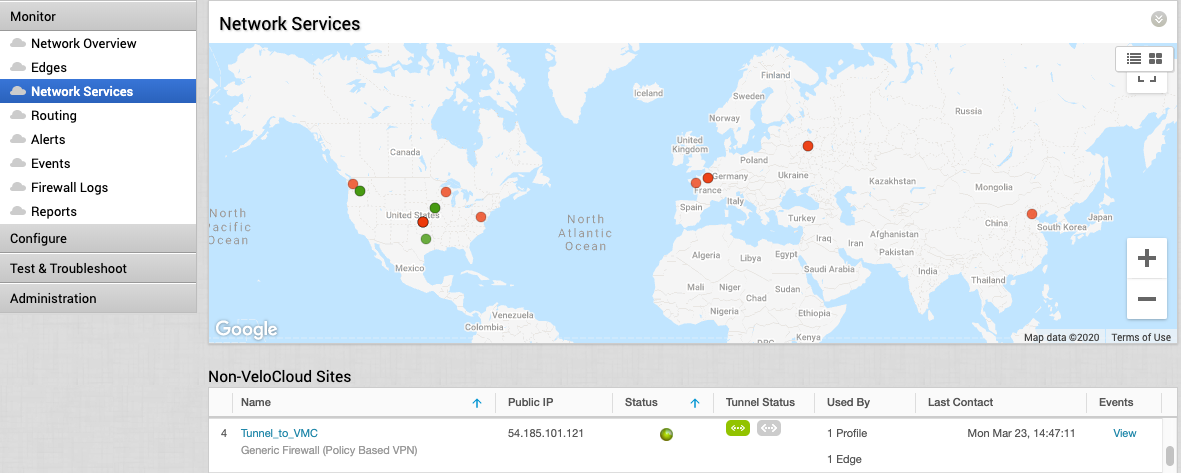

- Une fois que le tunnel s'affiche (vert), vérifiez qu'il s'affiche en vert dans SD-WAN Orchestrator (accédez à Surveiller (Monitor) > Services réseau (Network Services)).

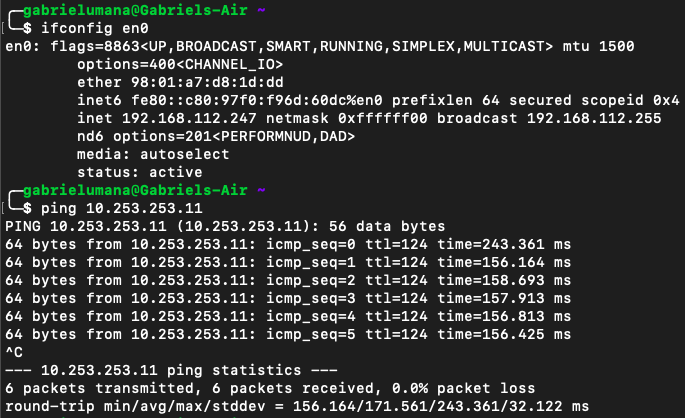

- Lancez un ping à partir d'un client connecté à chaque extrémité vers le client opposé, puis vérifiez l'accessibilité au ping.

La configuration du tunnel a été effectuée et vérifiée.