Lorsque l'interface virtuelle privée Direct Connect est attachée à un environnement VMware Cloud on AWS, vous ne pouvez pas utiliser la connectivité VPN pour la communication du trafic de réplication à partir de cet environnement.

Problème

Lorsque vous disposez d'une interface virtuelle privée Direct Connect attachée à un environnement VMware Cloud on AWS, vous ne pouvez pas utiliser la connectivité VPN pour la communication du trafic de réplication à partir de cet environnement.

Cause

Avec l'interface virtuelle privée, la seule option de connectivité externe possible pour le trafic ESXi est Direct Connect. S'il existe un VPN entre le site source et le site cible, le trafic des dispositifs de ESXi vers vSphere Replication utilise le chemin Direct Connect, alors que le trafic de retour utilise le chemin VPN, ce qui entraîne un routage asymétrique. Le pare-feu dans l'environnement VMware Cloud on AWS abandonne ce trafic.

Solution

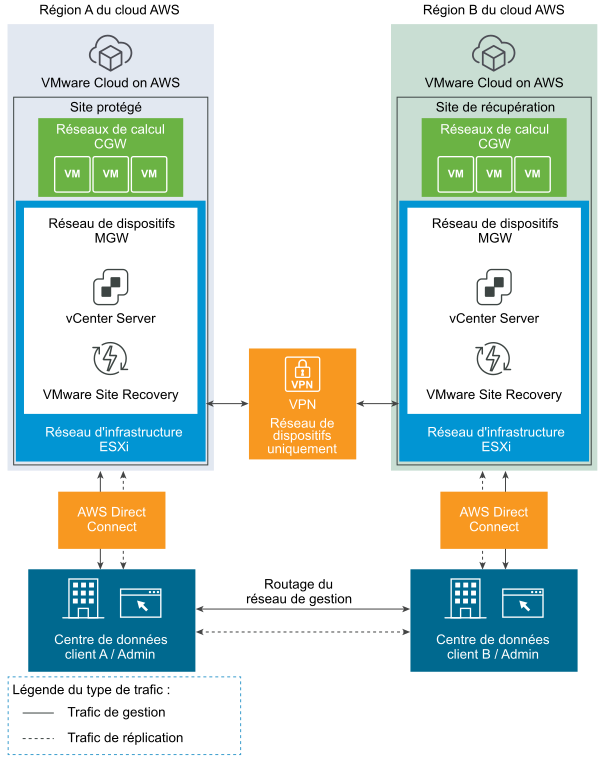

- VMware Cloud on AWS vers VMware Cloud on AWS avec Direct Connect.

- VMware Cloud on AWS vers VMware Cloud on AWS avec VPN pour le réseau du dispositif et Direct Connect pour le réseau d'infrastructure.

- VMware Cloud on AWS vers VMware Cloud on AWS avec VPN uniquement.