Pour réaliser l'expérience Single Sign-On lorsque les utilisateurs accèdent aux ressources depuis l'application Workspace ONE, la stratégie d'accès par défaut est configurée avec des règles pour chaque type de périphérique utilisé dans votre environnement, Android, iOS, Mac OS ou Windows 10. Vous créez également une règle pour le type de périphérique Application Workspace ONE.

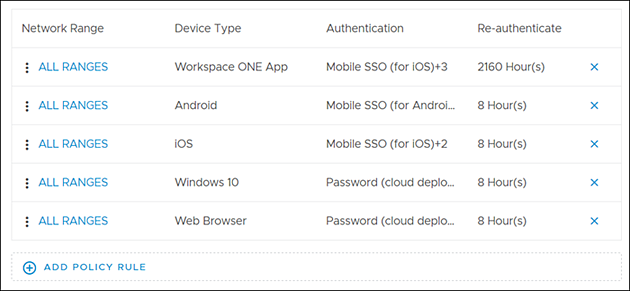

Dans cet exemple d'une configuration de stratégie d'accès, la stratégie d'accès par défaut est créée avec des règles pour englober des utilisateurs qui se connectent à partir de toutes les plages réseau. Les règles suivantes sont créées.

- Règle pour chaque périphérique qui permet d'accéder à l'application Workspace ONE.

- Règle pour l'accès utilisateur à partir du type de périphérique Application Workspace ONE. Chaque méthode d'authentification configurée pour les périphériques doit être incluse dans la règle.

- Règle pour l'accès utilisateur à partir du type de terminal Navigateur Web pour accéder à Workspace ONE à partir de tout navigateur Web.

La règle pour le type de périphérique Application Workspace ONE est configurée avec toutes les méthodes d'authentification qui permettent d'accéder à l'application Workspace ONE. Une méthode d'authentification est attribuée en premier et les autres méthodes d'authentification sont configurées comme types d'authentification de recours. Lorsque des utilisateurs utilisent l'un des terminaux pour se connecter à l'application Workspace ONE, ils sont authentifiés selon la méthode d'authentification configurée pour le type de terminal. Une fois l'utilisateur correctement authentifié, il n'est plus invité à s'authentifier de nouveau (cette méthode d'authentification est reconnue) lorsqu'il lance d'autres ressources dans l'écran de l'application Workspace ONE. Si la méthode d'authentification utilisée pour s'authentifier à Workspace ONE n'est pas reconnue, l'utilisateur est invité à s'authentifier selon la règle de l'application Workspace ONE lorsqu'il lance les ressources à partir de l'application Workspace ONE.

Pour obtenir la meilleure expérience utilisateur, répertoriez le type de terminal Application Workspace ONE comme première règle dans la stratégie d'accès par défaut. Lorsque la règle est la première, les utilisateurs sont connectés à l'application et peuvent lancer des ressources sans s'authentifier de nouveau jusqu'à ce que la session expire.

1. Créer des règles pour chaque terminal qui permet d'accéder à Workspace ONE. Cet exemple s'applique à la règle pour autoriser l'accès à partir du type de terminal iOS.

- La plage réseau est TOUTES LES PLAGES.

- Les utilisateurs peuvent accéder à leur contenu depuis iOS.

- Aucun groupe n'est ajouté à la règle de stratégie. Tous les utilisateurs sont pris en charge.

- Configurez toutes les méthodes d'authentification prises en charge.

- Authentification à l'aide de Mobile SSO (pour iOS).

- Méthode de recours 1 : Mot de passe (déploiement de Cloud).

- Méthode de recours 2 : Conformité des périphériques (avec AirWatch).

- Session de nouvelle authentification après 8 heures.

2. Créer la règle pour le type de terminal Application Workspace ONE. Chaque méthode d'authentification configurée pour les périphériques doit être incluse dans la règle.

- La plage réseau est TOUTES LES PLAGES.

- Les utilisateurs peuvent accéder au contenu depuis Application Workspace ONE.

- Aucun groupe n'est ajouté à la règle de stratégie. Tous les utilisateurs sont pris en charge.

- Configurez toutes les méthodes d'authentification prises en charge.

- Authentification à l'aide de Mobile SSO (pour iOS).

- Méthode de recours 1: Mobile SSO (pour Android).

- Méthode de recours 2 : Mot de passe (déploiement de Cloud).

- Méthode de recours 3 : Conformité des périphériques (avec AirWatch).

- Session de nouvelle authentification après 2 160 heures.

2 160 heures est équivalent à 90 jours, qui est la durée de vie du jeton d'actualisation OAuth de l'application Workspace ONE. Voir Application des règles d'application Workspace ONE aux stratégies d'accès.

3. Créer la règle du type de périphérique Navigateur Web pour accéder à Workspace ONE à partir de n'importe quel navigateur Web. Cet exemple inclut comme recours la méthode d'authentification Mot de passe (Annuaire local). Pour les administrateurs système d'authentification qui se connectent, au moins une règle doit être configurée sur l'authentification à l'aide de Mot de passe (Annuaire local). La session expire après 24 heures.

- La plage réseau est TOUTES LES PLAGES.

- Les utilisateurs peuvent accéder au contenu à partir de Navigateur Web.

- Aucun groupe n'est ajouté à la règle de stratégie. Tous les utilisateurs sont pris en charge.

- Configurez toutes les méthodes d'authentification prises en charge.

- Authentification à l'aide de Mot de passe (déploiement de Cloud).

- Méthode de recours 2 : Mot de passe.

- Méthode de recours 3 : Mot de passe (Annuaire local).

- Session de nouvelle authentification après 8 heures.

Lorsque vous créez des règles pour tous les terminaux, Application Workspace ONE et Navigateur Web, votre ensemble de stratégies par défaut ressemble à la capture d'écran suivante.

Flux avec cette stratégie d'accès par défaut configurée.

- L'utilisateur A se connecte à l'application Workspace ONE à partir de son périphérique iOS et est invité à s'authentifier à l'aide de Mobile SSO (pour iOS). L'authentification est réussie.

- UserA lance une ressource répertoriée dans l'application Workspace ONE et, du fait que l'application Workspace ONE inclut la méthode d'authentification Mobile SSO (pour iOS) comme méthode d'authentification de recours, la ressource est lancée sans redemander l'authentification. L'utilisateur peut lancer des ressources sans se connecter de nouveau à Workspace ONE pendant 2 160 heures.