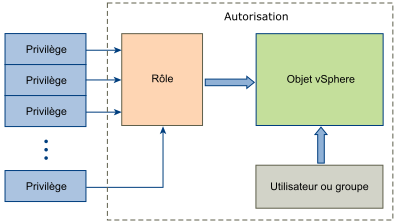

Le modèle d'autorisation des systèmes vCenter Server repose sur l'attribution d'autorisations à des objets dans la hiérarchie d'objets vSphere. Chaque autorisation accorde un ensemble de privilèges à un utilisateur ou à un groupe, c'est-à-dire un rôle pour l'objet sélectionné.

Les concepts suivants sont importants.

- Autorisations

- Chaque objet de la hiérarchie des objets vCenter Server a des autorisations associées. Chaque autorisation spécifie pour un groupe ou un utilisateur les privilèges dont dispose ce groupe ou cet utilisateur sur l'objet.

- Utilisateurs et groupes

- Sur les systèmes vCenter Server, vous ne pouvez attribuer des privilèges qu'aux utilisateurs ou aux groupes d'utilisateurs authentifiés. Les utilisateurs sont authentifiés via vCenter Single Sign-On. Les utilisateurs et les groupes doivent être définis dans la source d'identité utilisée par vCenter Single Sign-On pour l'authentification. Définissez les utilisateurs et les groupes à l'aide des outils de votre source d'identité, par exemple Active Directory.

- Privilèges

- Les privilèges sont des contrôles d'accès précis. Vous pouvez regrouper ces privilèges dans des rôles, que vous pouvez ensuite mapper à des utilisateurs ou à des groupes.

- Rôles

- Les rôles sont des ensembles de privilèges. Les rôles vous permettent d'attribuer des autorisations sur un objet en fonction d'un ensemble de tâches par défaut exécutées par les utilisateurs. Les rôles par défaut, par exemple Administrateur, sont prédéfinis sur vCenter Server et ne peuvent pas être modifiés. D'autres rôles, par exemple Administrateur de pool de ressources, sont des exemples de rôles prédéfinis. Vous pouvez créer des rôles personnalisés totalement nouveaux, ou cloner et modifier des exemples de rôles. Reportez-vous aux sections Créer un rôle personnalisé et Cloner un rôle.

- Sélectionnez l'objet auquel vous souhaitez appliquer l'autorisation dans la hiérarchie des objets vCenter.

- Sélectionnez le groupe ou l'utilisateur qui doit avoir des privilèges sur l'objet.

- Sélectionnez des privilèges individuels ou un rôle, c'est-à-dire un ensemble de privilèges, que le groupe ou l'utilisateur doit avoir sur l'objet.

Par défaut, les autorisations se propagent, c'est-à-dire que le groupe ou l'utilisateur a le rôle sélectionné sur l'objet sélectionné et ses objets enfants.

vCenter Server offre des rôles prédéfinis qui combinent les ensembles de privilèges fréquemment utilisés. Vous pouvez également créer des rôles personnalisés en combinant un ensemble de rôles.

Les autorisations doivent souvent être définies à la fois sur un objet source et un objet de destination. Par exemple, si vous déplacez une machine virtuelle, vous devez disposer de privilèges sur cette machine virtuelle ainsi que sur le centre de données de destination.

| Pour savoir comment... | Reportez-vous à... |

|---|---|

| Création de rôles personnalisés. | Créer un rôle personnalisé |

| Tous les privilèges et objets auxquels vous pouvez appliquer les privilèges | Privilèges définis |

| Ensembles de privilèges requis sur des objets différents pour des tâches différentes. | Privilèges requis pour les tâches courantes |

Validation des utilisateurs de vCenter Server

Les systèmes vCenter Server qui utilisent régulièrement un service d'annuaire valident les utilisateurs et les groupes selon le domaine de l'annuaire utilisateur. La validation est effectuée à intervalles réguliers, comme spécifié dans les paramètres de vCenter Server. Par exemple, supposez qu'un rôle soit attribué à l'utilisateur Smith sur plusieurs objets. L'administrateur de domaine modifie le nom en Smith2. L'hôte conclut que Smith n'existe plus et supprime les autorisations associées à cet utilisateur à partir des objets vSphere lors de la prochaine validation.

De même, si l'utilisateur Smith est supprimé du domaine, toutes les autorisations associées à cet utilisateur sont supprimées lors de la validation suivante. Si un nouvel utilisateur Smith est ajouté au domaine avant la validation suivante, les autorisations des objets de l'ancien utilisateur Smith sont remplacées par celles du nouvel utilisateur Smith.