Une fois vCenter Server connecté au KMS, les utilisateurs disposant des privilèges requis peuvent créer des machines virtuelles et des disques chiffrés. Ces utilisateurs peuvent également exécuter d'autres tâches de chiffrement, telles que le chiffrement de machines virtuelles existantes et le déchiffrement de machines virtuelles chiffrées.

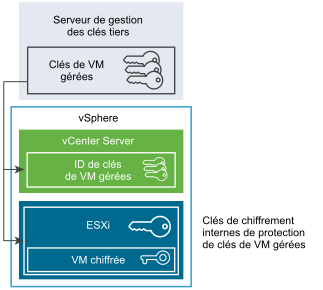

Le flux inclut le KMS, vCenter Server et l'hôte ESXi.

- Lorsque l'utilisateur exécute une tâche de chiffrement, par exemple pour créer une machine virtuelle, vCenter Server demande une nouvelle clé au KMS par défaut. Cette clé sera utilisée en tant que certificat KEK (Key Exchange Key).

- vCenter Server stocke l'identifiant de clé et transmet la clé à l'hôte ESXi. Si l'hôte ESXi fait partie d'un cluster, vCenter Server envoie le certificat KEK à chacun des hôtes du cluster.

La clé, quant à elle, n'est pas stockée sur le système vCenter Server. Seul l'identifiant de clé est connu.

- L'hôte ESXi génère des clés internes (DEK) pour la machine virtuelle et ses disques. Les clés internes sont conservées uniquement en mémoire et l'hôte utilise les certificats KEK pour chiffrer les clés internes.

Les clés internes non chiffrées ne sont jamais stockées sur disque. Seules les données chiffrées sont stockées. Dans la mesure où les certificats KEK proviennent du KMS, l'hôte continue d'utiliser les mêmes KEK.

- L'hôte ESXi chiffre la machine virtuelle avec la clé interne chiffrée.

Tous les hôtes qui ont le certificat KEK et peuvent accéder au fichier de clé chiffrée peuvent exécuter des opérations sur la machine virtuelle chiffrée ou le disque.

Si vous souhaitez ensuite déchiffrer une machine virtuelle, vous pouvez modifier sa stratégie de stockage. Vous pouvez modifier la stratégie de stockage de la machine virtuelle et de l'ensemble des disques. Si vous souhaitez déchiffrer des composants individuels, déchiffrez les disques sélectionnés en premier, puis déchiffrez la machine virtuelle en modifiant la stratégie de stockage d'Accueil VM. Les deux clés sont nécessaires pour le déchiffrement de chaque composant.