VMware Cloud Director Container Service Extension 4.1 e versioni successive supportano ambienti air gap e l'utilizzo di registri di container locali.

Registro container locale

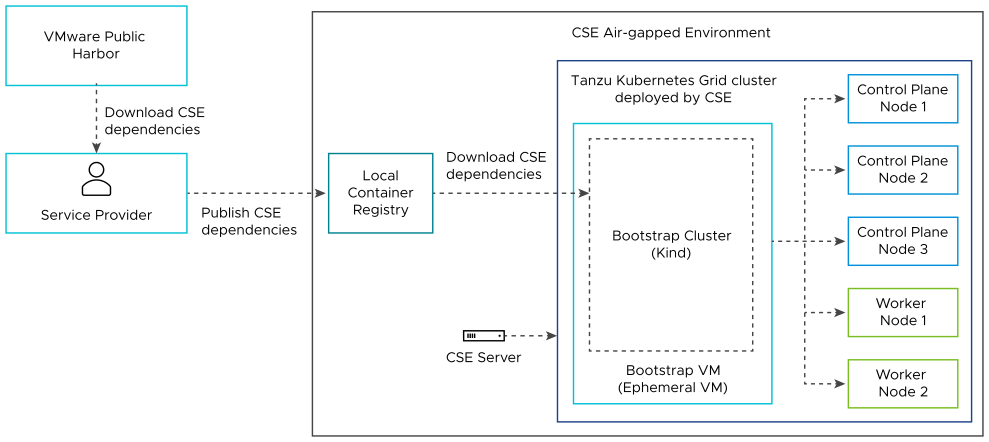

I provider di servizi configurano registri di container locali a livello di sistema utilizzando Harbor che contiene file di immagine di VMware Public Harbor, che consentono agli utenti del tenant di far funzionare VMware Cloud Director Container Service Extension in un ambiente air gap. Questo tipo di ambiente significa che gli utenti tenant possono far funzionare VMware Cloud Director Container Service Extension completamente all'interno dei data center dell'organizzazione senza il requisito di accesso a Internet.

Durante il workflow di configurazione del server di VMware Cloud Director Container Service Extension, i provider di servizi specificano l'URL del registro container locale nella scheda Impostazioni registro contenitore della sezione Configurazione delle impostazioni per il server CSE nel plug-in dell'interfaccia utente di Kubernetes Container Clusters. Pertanto, quando gli utenti tenant tentano di creare un cluster di Tanzu Kubernetes Grid nel plug-in dell'interfaccia utente di Kubernetes Container Clusters, viene indicato a Kubernetes Cluster API Provider for VMware Cloud Director, alla macchina virtuale di bootstrap, ai piani di controllo e ai nodi worker all'interno del cluster di utilizzare il registro container locale specificato. Per ulteriori informazioni sulla configurazione dei dettagli del registro container locale, vedere Dettagli server. I provider di servizi possono inoltre personalizzare registri privati per le organizzazioni che consentono alle organizzazioni di controllare quali file sono pubblicati e accessibili per i propri utenti tenant.