Quando si aggiungono applicazioni Web e desktop al catalogo, è possibile creare criteri di accesso specifici delle applicazioni. Per un'applicazione Web è ad esempio possibile creare un criterio con regole che specifichi gli indirizzi IP che possono accedere all'applicazione e quali metodi di autenticazione possono utilizzare, nonché quanto tempo deve trascorrere prima che venga richiesta una nuova autenticazione.

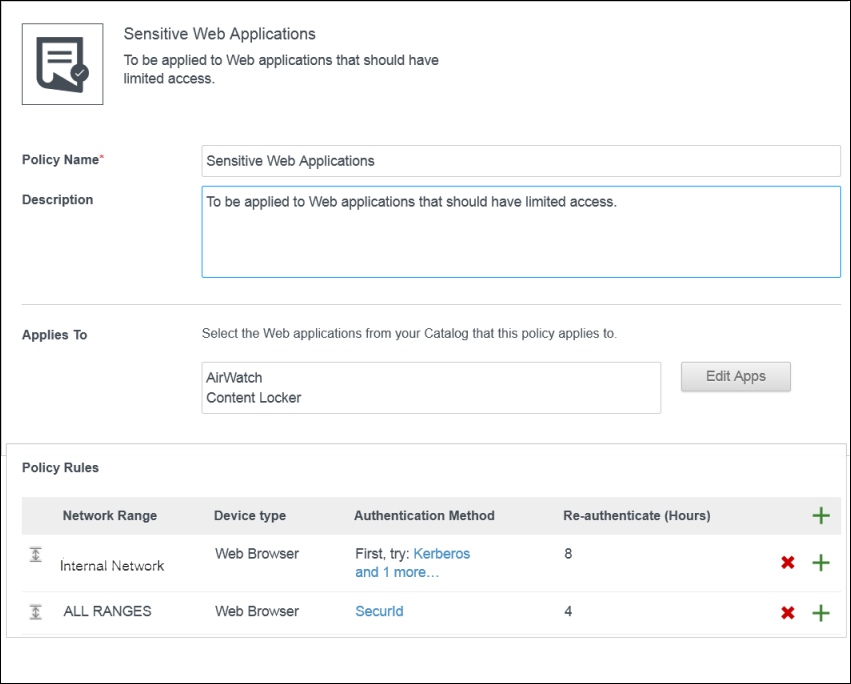

Il seguente criterio specifico di applicazione Web è un esempio di criterio che si può creare per controllare gli accessi ad applicazioni Web specificate.

Esempio 1: criterio specifico di applicazione Web rigido

In questo esempio viene creato e applicato un nuovo criterio a un'applicazione Web sensibile.

Per accedere al servizio dall'esterno della rete dell'impresa, l'utente deve accedere con RSA SecurID. L'utente accede utilizzando un browser e può quindi accedere al portale delle app per una sessione di quattro ore, in base a quanto specificato nella regola di accesso predefinita.

Dopo quattro ore, l'utente tenta di avviare un'applicazione Web con il criterio delle applicazioni Web sensibili applicato.

Il servizio controlla le regole nel criterio e lo applica con l'intervallo di rete TUTTI GLI INTERVALLI, dato che la richiesta dell'utente proviene da un browser Web e dall'intervallo di rete TUTTI GLI INTERVALLI.

L'utente accede utilizzando il metodo di autenticazione RSA SecurID, ma la sessione è appena scaduta. L'utente viene reindirizzato per eseguire nuovamente l'autenticazione. La nuova autenticazione fornisce all'utente un'altra sessione di quattro ore e la possibilità di avviare l'applicazione. Per le quattro ore successive l'utente può continuare ad eseguire l'applicazione senza dover effettuare una nuova autenticazione.

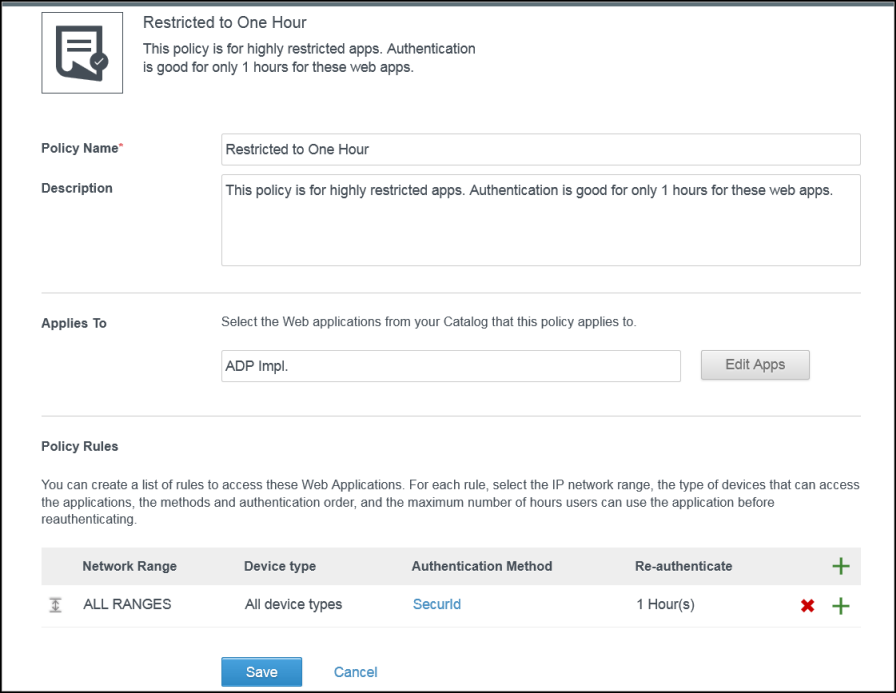

Esempio 2: criterio specifico di applicazione Web più rigido

Per applicare una regola più rigida ad applicazioni Web ancora più sensibili, è possibile richiedere l'esecuzione di un nuova autenticazione con SecurID su qualsiasi dispositivo dopo un'ora. Il seguente esempio illustra come viene implementato questo tipo di regola del criterio di accesso.

L'utente accede dall'interno della rete dell'azienda utilizzando il metodo di autenticazione con Kerberos.

A questo punto, l'utente può accedere al portale delle applicazioni per otto ore, come definito nell'Esempio 1.

L'utente tenta immediatamente di avviare un'applicazione Web con la regola del criterio dell'Esempio 2 applicata, la quale richiede l'autenticazione RSA SecurID.

L'utente viene reindirizzato alla pagina di accesso per l'autenticazione RSA SecurID.

Dopo il corretto accesso dell'utente, il servizio avvia l'applicazione e salva l'evento di autenticazione.

L'utente può continuare ad eseguire l'applicazione per un'ora, ma trascorso questo tempo gli verrà chiesto di eseguire nuovamente l'autenticazione, come stabilito dalla regola del criterio.