Il monitoraggio integrità attivo è utilizzato per verificare se un server è disponibile. Il monitoraggio dell'integrità attivo utilizza diversi tipi di test, come l'invio di un ping di base ai server o richieste HTTP avanzate per monitorare l'integrità dell'applicazione.

I server che non rispondono entro un determinato periodo di tempo o che rispondono con errori vengono esclusi dalla gestione delle connessioni future finché un controllo periodico dello stato di integrità successivo non rileva lo stato di integrità positivo di questi server.

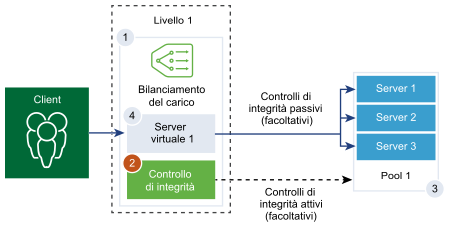

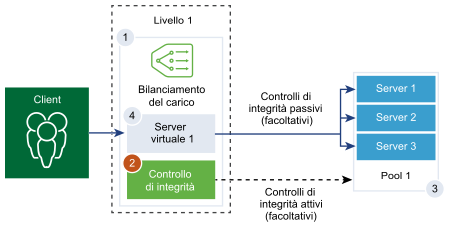

I controlli di integrità attivi vengono eseguiti nei membri del pool di server dopo che il membro del pool è stato collegato a un server virtuale e tale server virtuale è stato collegato a un gateway di livello 1 (in precedenza denominato router logico di livello 1).

Se il gateway di livello 1 è connesso a un gateway di livello 0, viene creata una porta di collegamento del router e il relativo indirizzo IP (in genere nel formato 100.64.x.x) viene utilizzato per eseguire il controllo dell'integrità per il servizio di bilanciamento del carico. Se il gateway di livello 1 è autonomo (ha una sola porta di servizio centralizzata e non è connesso a un gateway di livello 0), l'indirizzo IP della porta del servizio centralizzato viene utilizzato per eseguire il controllo dello stato per il servizio di bilanciamento del carico. Vedere Creazione di un router logico di livello 1 autonomo in modalità Manager per informazioni sui gateway di livello 1 autonomi.

Nota: È possibile configurare più di un monitoraggio integrità attivo per pool di server.

Procedura

- Con i privilegi admin, accedere a NSX Manager.

- Selezionare .

- Immettere un nome e una descrizione per il monitoraggio integrità attivo.

- Selezionare un protocollo del controllo di integrità per il server dal menu a discesa.

In

NSX Manager è inoltre possibile utilizzare protocolli predefiniti:

http-monitor,

https-monitor,

Icmp-monitor,

Tcp-monitor e

Udp-monitor.

- Impostare il valore della porta di monitoraggio.

- Configurare i valori per monitorare un pool di servizi.

È inoltre possibile accettare i valori predefiniti di monitoraggio di integrità attivi.

| Opzione |

Descrizione |

| Intervallo di monitoraggio |

Impostare il tempo in secondi trascorso il quale il monitoraggio dovrà inviare un'altra richiesta di connessione al server. |

| Riduzione conteggio |

Impostare un valore che, una volta raggiunto nel conteggio degli errori consecutivi, il server viene considerato temporaneamente non disponibile. |

| Numero controlli positivi |

Impostare un numero che esprime quante volte, dopo questo periodo di timeout, dovrà essere riprovata una nuova connessione al server per verificare se è disponibile. |

| Periodo di timeout |

Tempo per cui il probe del controllo di integrità attende una risposta prima di essere considerato non riuscito. |

Se ad esempio l'intervallo di monitoraggio è impostato su 5 secondi e il timeout è 15 secondi, il bilanciamento del carico invierà richieste al server ogni 5 secondi. In ogni prova, se la risposta prevista viene ricevuta dal server entro 15 secondi, il risultato del controllo dello stato sarà OK. In caso contrario, il risultato sarà CRITICO. Se i tre risultati recenti del controllo dello stato sono tutti attivi, il server viene considerato attivo.

- Se si seleziona HTTP come protocollo del controllo dell'integrità, compilare i dettagli seguenti.

| Opzione |

Descrizione |

| Metodo HTTP |

Dal menu a discesa selezionare il metodo per rilevare lo stato del server, ovvero GET, OPTIONS, POST, HEAD e PUT. |

| URL di richiesta HTTP |

Immettere l'URI della richiesta per il metodo. Nell'URL della richiesta non sono consentiti i caratteri di controllo ASCII (spazio, tabulazione verticale, tabulazione orizzontale, avanzamento riga e così via), caratteri non sicuri come space, \, <, >, {, } e qualsiasi carattere esterno al set di caratteri ASCII, i quali dovranno essere codificati. Ad esempio, sostituire uno spazio con un segno più (+) o con %20. |

| Versione richiesta HTTP |

Selezionare la versione della richiesta supportata dal menu a discesa. È inoltre possibile accettare la versione predefinita HTTP_VERSION_1_1. |

| Corpo della richiesta HTTP |

Immettere il corpo della richiesta. Valido per i metodi POST e PUT. |

| Codice di risposta HTTP |

Immettere la stringa che il monitoraggio prevede di trovare nella riga di stato del corpo della risposta HTTP. Il codice di risposta è un elenco separato da virgole. Ad esempio, 200,301,302,401. |

| Corpo risposta HTTP |

Se la stringa del corpo della risposta HTTP e il corpo della risposta del controllo dello stato HTTP corrispondono, il server viene considerato integro. |

- Se si seleziona HTTPS come protocollo del controllo di integrità, compilare i dettagli seguenti.

- Selezionare l'elenco di protocolli SSL.

Le versioni TLS TLS1.1 e TLS1.2 sono supportate e abilitate per impostazione predefinita. TLS1.0 è supportato, ma è disabilitato per impostazione predefinita.

- Fare clic sulla freccia e spostare i protocolli nella sezione selezionata.

- Assegnare una crittografia SSL predefinita o creare una crittografia SSL personalizzata.

- Specificare i seguenti dettagli per HTTP come protocollo di controllo dell'integrità.

| Opzione |

Descrizione |

| Metodo HTTP |

Nel menu a discesa selezionare il metodo per rilevare lo stato del server: GET, OPTIONS, POST, HEAD e PUT. |

| URL di richiesta HTTP |

Immettere l'URI della richiesta per il metodo. Nell'URL della richiesta non sono consentiti i caratteri di controllo ASCII (spazio, tabulazione verticale, tabulazione orizzontale, avanzamento riga e così via), caratteri non sicuri come space, \, <, >, {, } e qualsiasi carattere esterno al set di caratteri ASCII, i quali dovranno essere codificati. Ad esempio, sostituire uno spazio con un segno più (+) o con %20. |

| Versione richiesta HTTP |

Selezionare la versione della richiesta supportata dal menu a discesa. È inoltre possibile accettare la versione predefinita HTTP_VERSION_1_1. |

| Corpo della richiesta HTTP |

Immettere il corpo della richiesta. Valido per i metodi POST e PUT. |

| Codice di risposta HTTP |

Immettere la stringa che il monitoraggio prevede di trovare nella riga di stato del corpo della risposta HTTP. Il codice di risposta è un elenco separato da virgole. Ad esempio, 200,301,302,401. |

| Corpo risposta HTTP |

Se la stringa del corpo della risposta HTTP e il corpo della risposta del controllo dello stato HTTP corrispondono, il server viene considerato integro. |

- Se si seleziona ICMP come protocollo del controllo dell'integrità, assegnare le dimensioni dei dati in byte del pacchetto del controllo dell'integrità ICMP.

- Se si seleziona TCP come protocollo del controllo dell'integrità, è possibile lasciare vuoti i parametri.

Se non sono elencati né i dati inviati né i dati previsti, viene stabilita una connessione TCP handshake a tre vie per convalidare l'integrità del server. Non viene inviato alcun dato. Se sono elencati, i dati previsti devono essere una stringa e possono trovarsi in qualsiasi punto della risposta. Non sono supportate le espressioni regolari.

- Se si seleziona UDP come protocollo del controllo dell'integrità, compilare i dettagli richiesti seguenti.

| Opzione obbligatoria |

Descrizione |

| Dati UDP inviati |

Immettere la stringa da inviare a un server dopo aver stabilito una connessione. |

| Dati UDP previsti |

Immettere la stringa che si prevede di ricevere dal server. Solo quando la stringa ricevuta corrisponde a questa definizione, il server viene considerato attivo. |

- Fare clic su Fine.

Operazioni successive

Associare il monitoraggio integrità attivo a un pool di server. Vedere Aggiunta di un pool di server per il bilanciamento del carico in modalità Manager.