Per configurare IPSec tra due siti, è necessario configurare i due endpoint VPN con attributi corrispondenti. Questo argomento illustra i requisiti per garantire che gli attributi del fornitore del dispositivo VPN IPSec corrispondano agli attributi correlati alla VPN della sessione VPN IPSec locale.

Ogni fornitore di VPN IPSec ha il proprio formato per l'accettazione delle configurazioni. In alcuni casi vengono utilizzati valori predefiniti per alcuni parametri. È possibile utilizzare la funzionalità Scarica configurazione nell'interfaccia utente delle sessioni della VPN IPSec di NSX che fornisce tutte le configurazioni relative alla VPN che un amministratore può utilizzare per configurare un dispositivo del fornitore della VPN peer. Si basa sulla sessione della VPN IPSec configurata in NSX. La funzionalità include tutti gli attributi nascosti/predefiniti per la sessione della VPN IPSec per consentire all'amministratore di configurare il dispositivo VPN peer, che potrebbe avere valori predefiniti diversi. Qualsiasi mancata corrispondenza della configurazione può causare la mancata attivazione del tunnel VPN IPsec.

- Prima di procedere, assicurarsi di aver configurato correttamente un servizio e una sessione VPN IPSec.

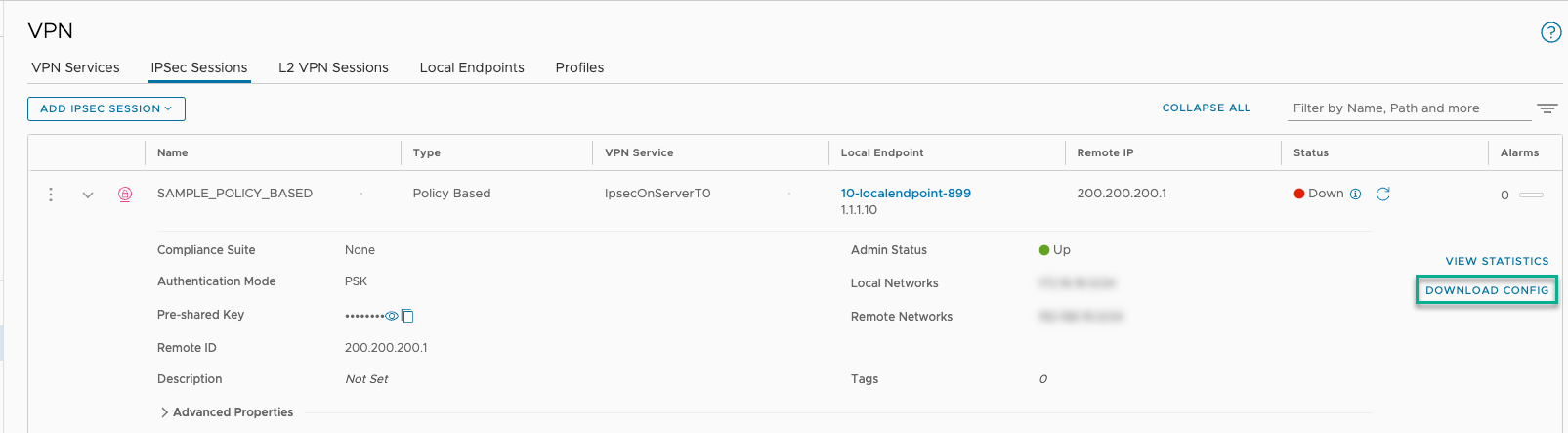

- Passare alla scheda per accedere al pulsante Scarica configurazione.

- Nella tabella delle sessioni della VPN IPSec, espandere la riga per la sessione che si intende utilizzare per la configurazione della sessione della VPN IPSec. Ad esempio, nell'immagine Pulsante Scarica configurazione delle sessioni della VPN IPSec è espansa la riga Sample_Policy_Based.

- Fare clic su Scarica configurazione e quindi su Sì nella finestra di dialogo Attenzione per scaricare un file di testo.

- Utilizzare il file di configurazione scaricato per configurare gli attributi della sessione della VPN IPSec basata su criterio o su route nell'endpoint VPN peer per assicurarsi che contenga i valori corrispondenti richiesti.

Il file di testo di esempio seguente è simile al file che viene scaricato. Il nome del file Sample_Policy_Based.txt indica una sessione della VPN IPSec basata su criterio configurata in NSX. Il nome del file scaricato si basa sul nome della sessione. Ad esempio, <session-name>.txt.

# Suggestive peer configuration for Policy IPSec Vpn Session

#

# IPSec VPN session path : /infra/tier-0s/ServerT0_AS/ipsec-vpn-services/IpsecOnServerT0/sessions/SAMPLE_POLICY_BASED

# IPSec VPN session name : SAMPLE_POLICY_BASED

# IPSec VPN session description :

# Tier 0 path : /infra/tier-0s/ServerT0_AS

#

# Enforcement point path : /infra/sites/default/enforcement-points/default

# Enforcement point type : NSX

#

# Suggestive peer configuration for IPSec VPN Connection

#

# IPSecVPNSession Id : e7f34d43-c894-4dbb-b7d2-c899f81b1812

# IPSecVPNSession name : SAMPLE_POLICY_BASED

# IPSecVPNSession description:

# IPSecVPNSession enabled : true

# IPSecVPNSession type : Policy based VPN

# Logical router Id : 258b91be-b4cb-448a-856e-501d03128877

# Generated Time : Mon Apr 29 07:07:43 GMT 2024

#

# Internet Key Exchange Configuration [Phase 1]

# Configure the IKE SA as outlined below

IKE version : IKE_V2

Connection initiation mode : INITIATOR

Authentication method : PSK

Pre shared key : nsxtVPN!234

Authentication algorithm : [SHA2_256]

Encryption algorithm : [AES_128]

SA life time : 86400

Negotiation mode : Not applicable for ikev2

DH group : [GROUP14]

Prf Algorithm : [SHA2_256]

#

# IPsec_configuration [Phase 2]

# Configure the IPsec SA as outlined below

Transform Protocol : ESP

Authentication algorithm :

Sa life time : 3600

Encryption algorithm : [AES_GCM_128]

Encapsulation mode : TUNNEL_MODE

Enable perfect forward secrecy : true

Perfect forward secrecy DH group: [GROUP14]

#

# IPsec Dead Peer Detection (DPD) settings

DPD enabled : true

DPD probe interval : 60

#

# IPSec VPN Session Configuration

Peer address : 1.1.1.10 # Peer gateway public IP.

Peer id : 1.1.1.10

#

Local address : 200.200.200.1 # Local gateway public IP.

Local id : 200.200.200.1

#

# Policy Rules

#Rule1

Sources: [192.168.19.0/24]

Destinations: [172.16.18.0/24]

La tabella Attributi del file di configurazione delle sessioni della VPN IPSec contiene gli attributi nel file di configurazione della sessione della VPN Sample_Policy_Based.txt da utilizzare durante la configurazione della VPN IPSec nel dispositivo VPN peer.

| Categoria | Nome attributo | Significato e valore dell'attributo da configurare sul dispositivo VPN peer | Configurabilità del dispositivo peer |

|---|---|---|---|

| Parametri della fase 1 ISAKMP | Versione IKE | Versione del protocollo IKE | Obbligatoria |

| Modalità di avvio della connessione | Indica se il dispositivo avvia la connessione IKE | Facoltativa. Obbligatoria se NSX IPSec è configurato con Modalità di avvio della connessione = "Rispondi solo". |

|

| Metodo di autenticazione | Modalità di autenticazione per IKE: chiave PSK o certificato | Obbligatoria | |

| Chiave PSK | Valore della chiave condivisa se la modalità di autenticazione è PSK | Obbligatoria | |

| Algoritmo di autenticazione | Algoritmo di autenticazione da utilizzare per IKE | Obbligatoria | |

| Algoritmo di crittografia | Algoritmo di crittografia da utilizzare per IKE | Obbligatoria | |

| Durata SA | Durata dell'associazione di sicurezza (SA) IKE in secondi | Facoltativa | |

| Modalità di negoziazione | Modalità del protocollo IKEv1: è supportata solo la modalità principale. Non pertinente per IKEv2 | Obbligatoria | |

| Gruppo DH | Gruppo Diffie Hellman da utilizzare per la negoziazione SA IKE | Obbligatoria | |

| Algoritmo PRF | Algoritmo Pseudo Random Function da utilizzare per la negoziazione SA IKE | Obbligatoria | |

| Indirizzo peer | Indirizzo IP dell'endpoint VPN sul lato NSX | Obbligatoria | |

| ID peer | Identità dell'endpoint VPN sul lato NSX | Obbligatoria | |

| Indirizzo locale | Indirizzo dell'endpoint VPN sul lato dell'endpoint peer (nella configurazione eseguita sul lato NSX) |

Obbligatoria | |

| ID locale | Identità dell'endpoint VPN da configurare sul lato dell'endpoint peer | Obbligatoria | |

| Parametri della fase 2 ISAKMP | Protocollo di trasformazione | Protocollo di trasformazione | Protocollo di trasformazione |

| Algoritmo di autenticazione | Algoritmo di protezione dell'integrità per i pacchetti IPSec | Obbligatoria | |

| Durata SA | Durata di SA IPSec, in secondi. Le chiavi vengono aggiornate quando si avvicina la durata di SA. |

Facoltativa | |

| Algoritmo di crittografia | Protezione della crittografia per i pacchetti IPSec | Obbligatoria | |

| Modalità di incapsulamento | Modalità per il tunnel IPSec (tunnel o trasporto) | Obbligatoria. È supportata solo la modalità Tunnel. | |

| Abilita Perfect Forward Secrecy | PFS (abilitato o inattivo) | Obbligatoria | |

| Gruppo DH Perfect Forward Secrecy | Gruppo DH da utilizzare per PFS | Obbligatoria | |

| Origini | Si applica alla VPN basata su criterio. Si tratta della subnet o delle subnet dietro l'endpoint VPN peer. |

Obbligatoria per la VPN basata su criterio | |

| Destinazioni | Si applica alla VPN basata su criterio. Si tratta della subnet o delle subnet dietro l'endpoint VPN NSX per il quale il traffico deve essere in tunnel tramite IPSec. |

Obbligatoria per la VPN basata su criterio | |

| Altri parametri | DPD abilitato | Indica se Dead Peer Detection è abilitato | Facoltativa |

| Frequenza con cui DPD viene eseguito (in secondi) | Facoltativa |