Questa sezione include una breve panoramica e procedure dettagliate per configurare la connettività tra un NSD basato su route tramite gateway e un gateway VMware Cloud AWS.

Panoramica della connettività tra NSD basato su route tramite gateway e un gateway VMware Cloud AWS

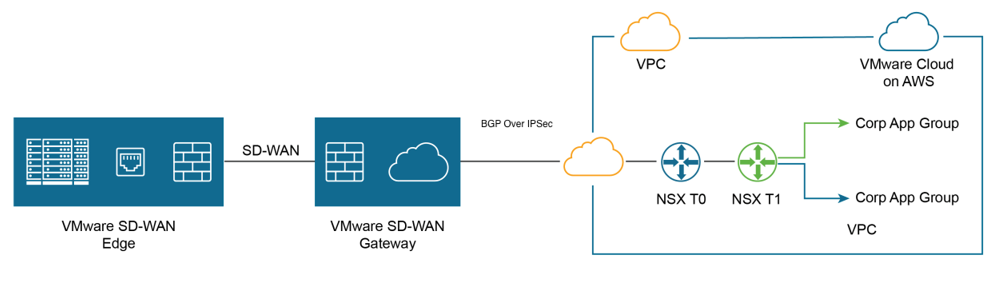

La figura seguente illustra l'integrazione di VMware SD-WAN e VMware Cloud on AWS, che utilizza la connettività IPSec tra VMware SD-WAN Gateway e VMware Cloud Gateway.

Procedura

In questa sezione vengono fornite procedure dettagliate su come ottenere la connettività tra un SD-WAN Gateway e un VMware Cloud Gateway.

- Accedere alla console di VMware Cloud in base all'URL dell'organizzazione SDDC (la pagina di accesso di VMware Cloud Services). In Cloud Services Platform, selezionare VMware Cloud on AWS.

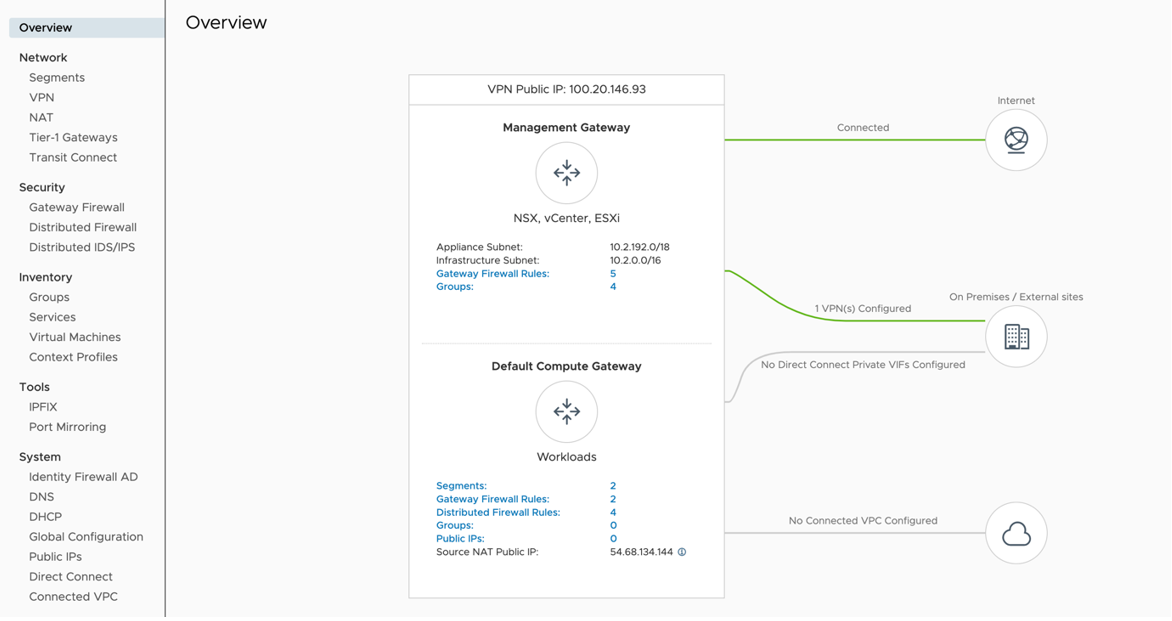

- Individuare l'IP pubblico utilizzato per la connettività VPN facendo clic sulla scheda Rete e sicurezza (Networking and Security). L'IP pubblico della VPN viene visualizzato sotto il riquadro Panoramica (Overview).

- Determinare le reti/subnet per la selezione della crittografia del traffico (traffico interessante) e prenderne nota. Queste dovrebbero provenire da Segmenti in Rete/Sicurezza in VMware Cloud (per individuare questa sezione, fare clic su Segmenti (Segments), in Rete (Network)).

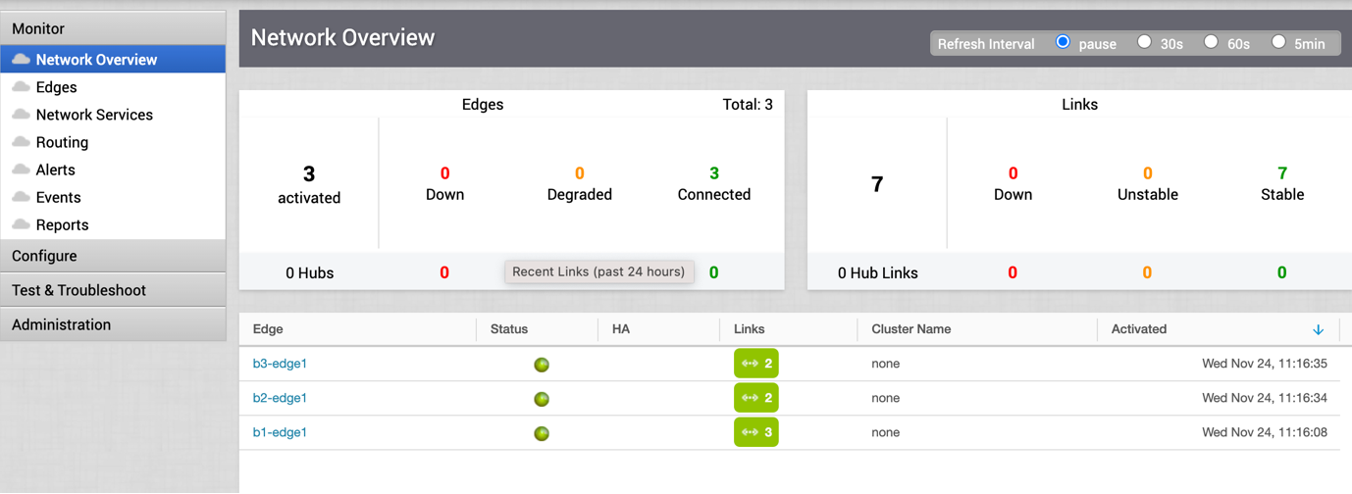

- Accedere a SD-WAN Orchestrator e verificare che gli SD-WAN Edge siano visualizzati (accanto a tali Edge è presente un'icona di stato verde).

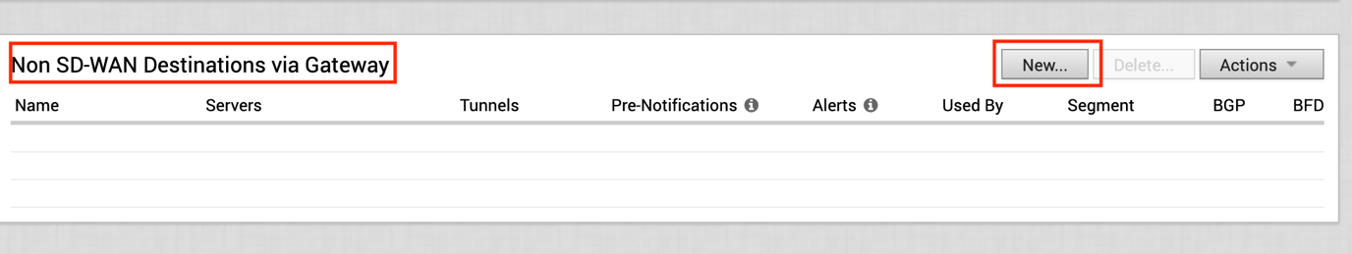

- Passare alla scheda Configura (Configure) e fare clic su Servizi di rete (Network Services). In Destinazione non SD-WAN tramite gateway (Non SD-WAN Destination via Gateway), fare clic sul pulsante Nuovo (New).

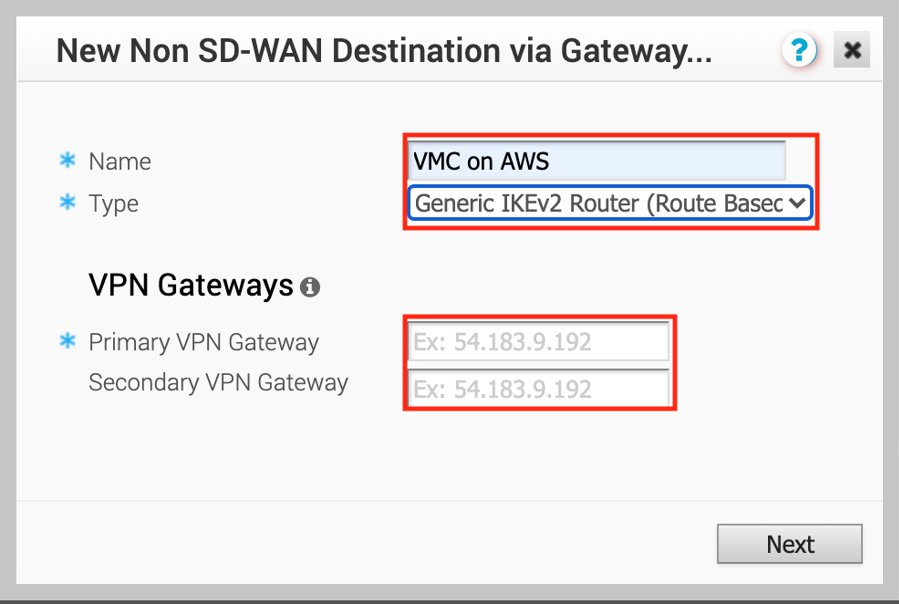

- Specificare un nome per la destinazione non SD-WAN tramite gateway. Selezionare il tipo, in questo caso, Router IKEv2 generico (VPN basata su route) (Generic IKEv2 Router (Route Based VPN)) e immettere l'IP pubblico del VMC ottenuto nel passaggio 2, quindi fare clic su Avanti (Next).

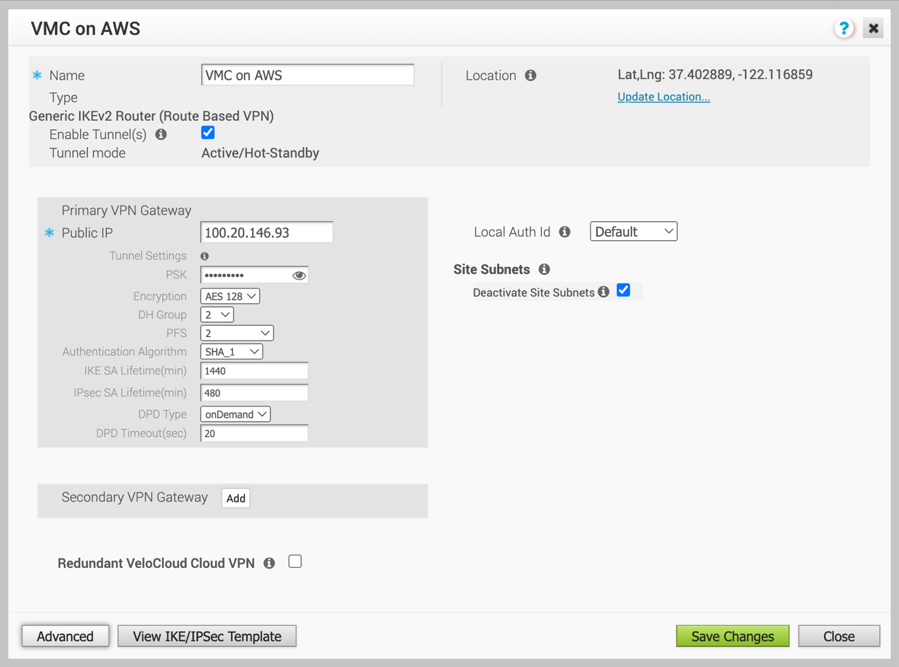

- Fare clic sul pulsante Avanzate (Advanced) e completare quanto segue:

- Passare alla PSK desiderata.

- Assicurarsi che la crittografia sia impostata su AES 128.

- Impostare Gruppo DH (DH Group) su 2.

- Impostare PFS su 2.

- Impostare l'algoritmo di autenticazione su SHA 1.

- Disattivare la subnet del sito perché le subnet vengono acquisite tramite BGP. Se BGP non è configurato, aggiungere le subnet del sito acquisite al passaggio 3, come la route statica.

- Fare clic sulla casella di controllo accanto a Abilita tunnel (Enable Tunnels).

- Fare clic su Salva modifiche (Save Changes).

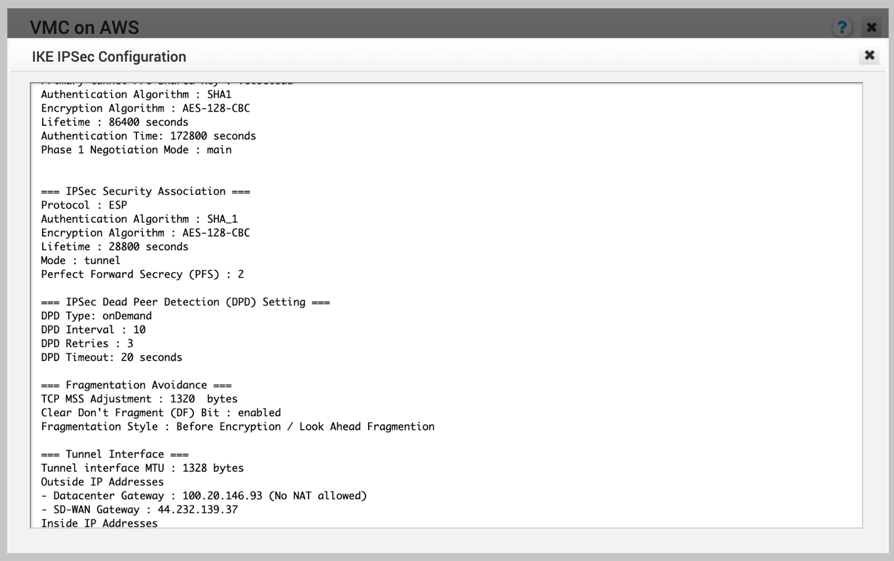

- Fare clic su Visualizza modello IKE/IPSec (View IKE/IPSec Template) e copiare le informazioni in un file di testo, quindi chiudere la finestra.

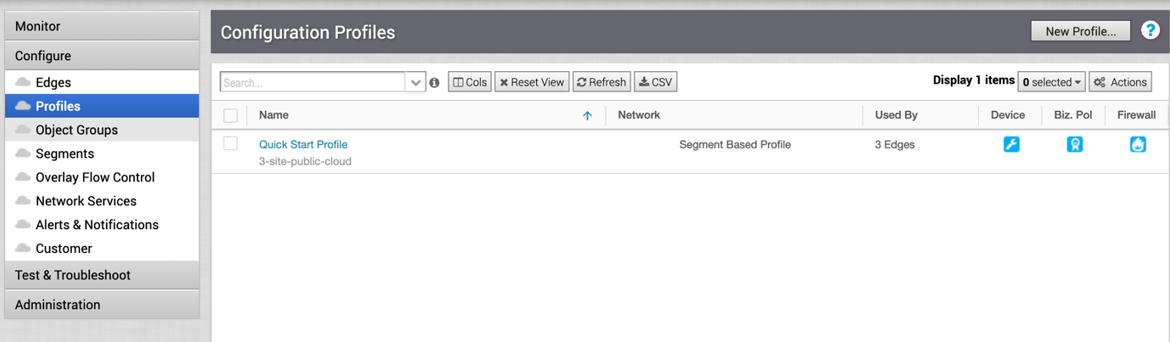

- Nel riquadro a sinistra, fare clic su Configura (Configure ) > Profili (Profiles).

- Passare al profilo per l'SD-WAN Edge associato e fare clic sul profilo appropriato.

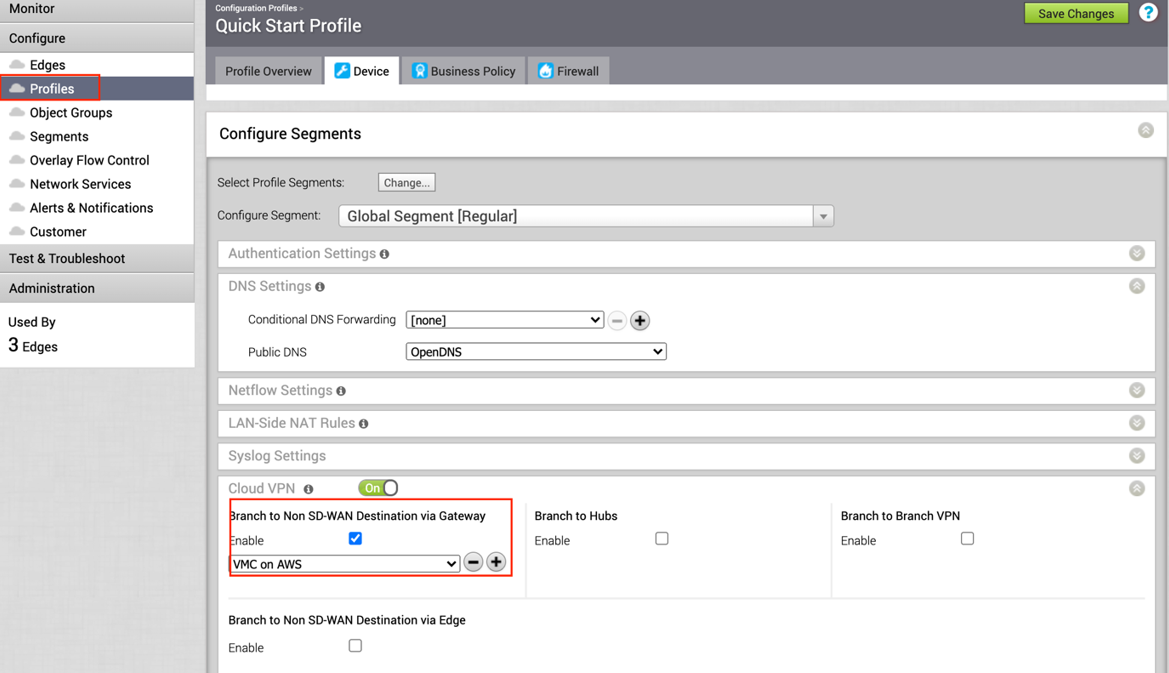

- Nel profilo corretto completare quanto segue.

- Passare alla scheda Dispositivo (Device), in VPN cloud (Cloud VPN) e Da filiale a destinazione non SD-WAN tramite gateway (Branch to Non SD-WAN Destination via Gateway), fare clic sulla casella di controllo accanto ad Abilita (Enable).

- Nel menu a discesa, selezionare l'NSD tramite gateway che è stato creato (a partire dal passaggio 6).

- Fare clic sul pulsante Salva modifiche (Save Changes) nella parte superiore della schermata.

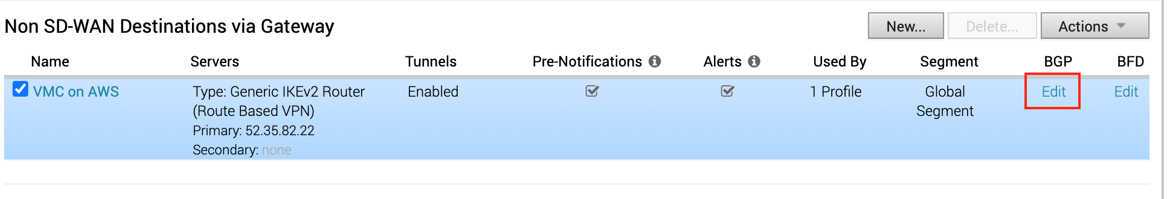

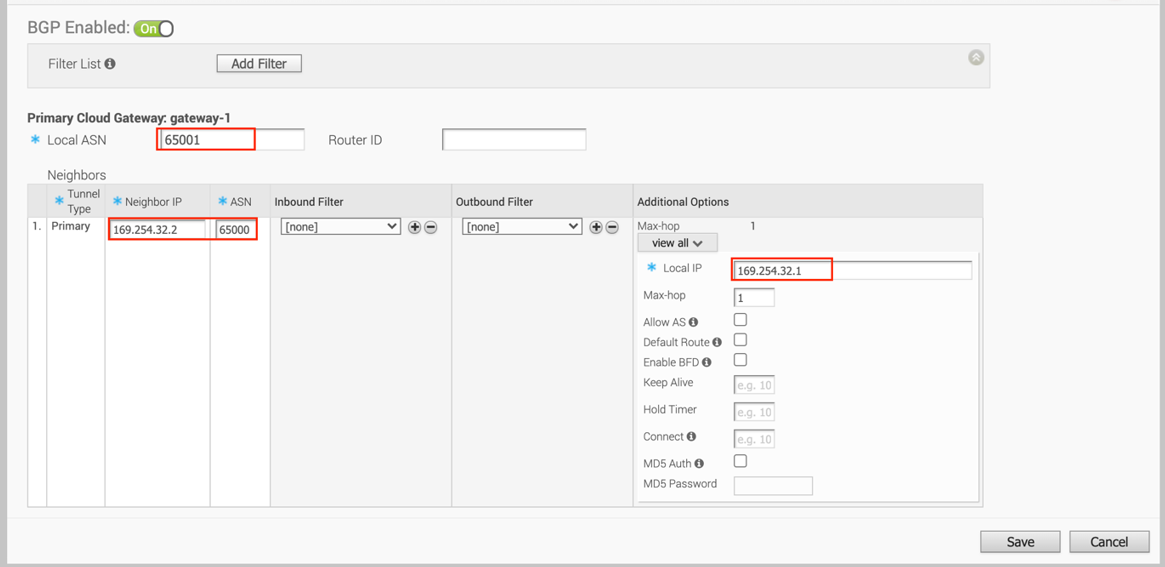

- Passare alla pagina del servizio Rete (Network) e fare clic sul pulsante BGP nell'area del servizio NSD tramite gateway.

- Configurare i parametri BGP:

- Configurare l'ASN locale 65001

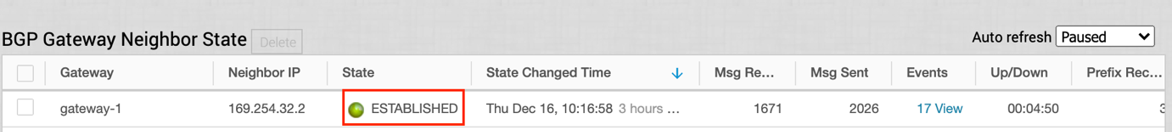

- IP router adiacente 169.254.32.2 - ASN peer 65000 (l'ASN predefinito di VMC è 65000)

- IP locale 169.254.32.1

Nota: È consigliabile utilizzare un CIDR /30 CIDR della subnet 169.254.0.0/16 escludendo i seguenti indirizzi riservati VMC: 169.254.0.0-169.254.31.255, 169.254.101.0-169.254.101.3

- Accedere alla console di VMware Cloud.

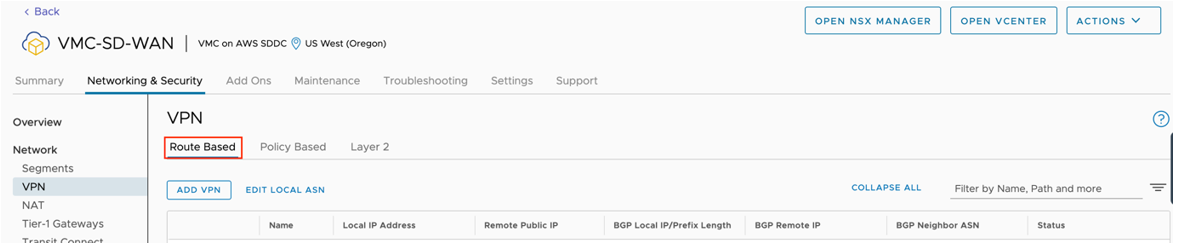

- Passare a Rete e sicurezza (Networking and Security) e fare clic sulla scheda VPN. Nell'area VPN, selezionare VPN basata su route (Route Based VPN) e fare clic su Aggiungi VPN (Add VPN).

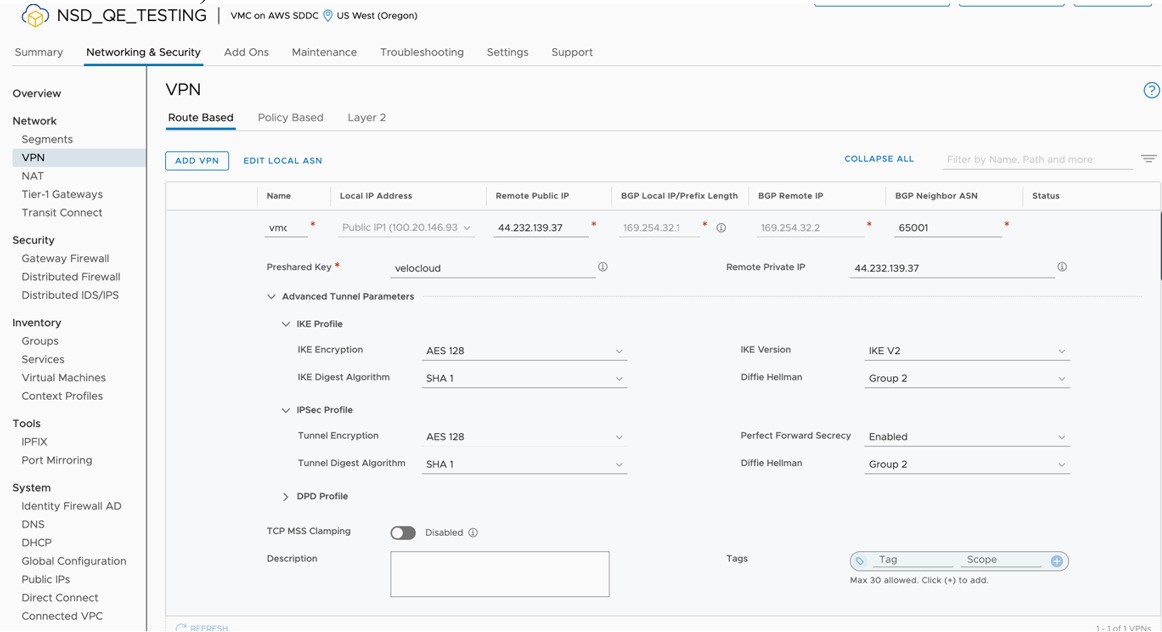

- Specificare un nome per la VPN basata su route e configurare quanto segue.

- Scegliere un nome. (che inizi con "To_SDWAN_Gateway", in modo che la VPN possa essere facilmente identificata in caso di risoluzione dei problemi e durante gli interventi di assistenza futuri).

- Selezionare l'IP pubblico.

- Immettere l'IP pubblico remoto.

- Immettere l'IP privato remoto. Nota: questa operazione richiederà una chiamata al supporto di GSS, consultare il seguente articolo della KB e menzionare l'ID KB quando si contatta il supporto. https://ikb.vmware.com/s/article/78196.

- Specificare l'IP locale di BGP.

- Specificare l'IP remoto di BGP.

- In Crittografia tunnel (Tunnel Encryption), selezionare AES 128.

- In Algoritmo del digest del tunnel (Tunnel Digest Algorithm), selezionare SHA1.

- Assicurarsi che Perfect Forward Secrecy sia impostato su Abilitato (Enabled).

- Immettere la PSK corrispondente a quella del passaggio 7A.

- In Crittografia IKE (IKE Encryption), selezionare AES 128.

- In Algoritmo digest IKE (IKE Digest Algorithm), selezionare SHA 1.

- In Tipo IKE (IKE Type), selezionare IKEv2.

- In Diffie Hellman, selezionare Gruppo 2.

- Fare clic su Salva (Save).

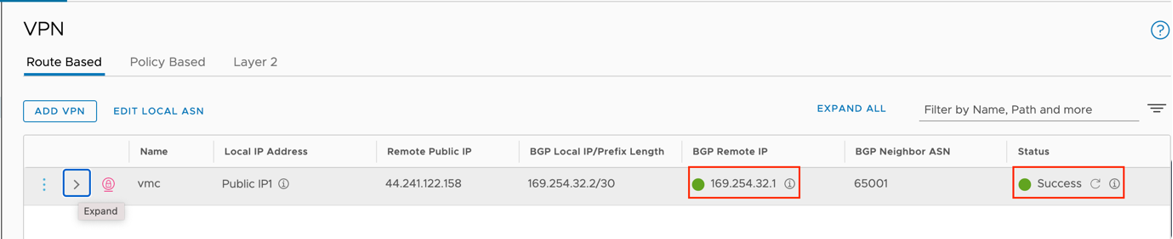

- Una volta completata la configurazione, il tunnel viene attivato automaticamente e procede alla negoziazione dei parametri Fase 1 e Fase 2 di IKE con il peer, ovvero SD-WAN Gateway.

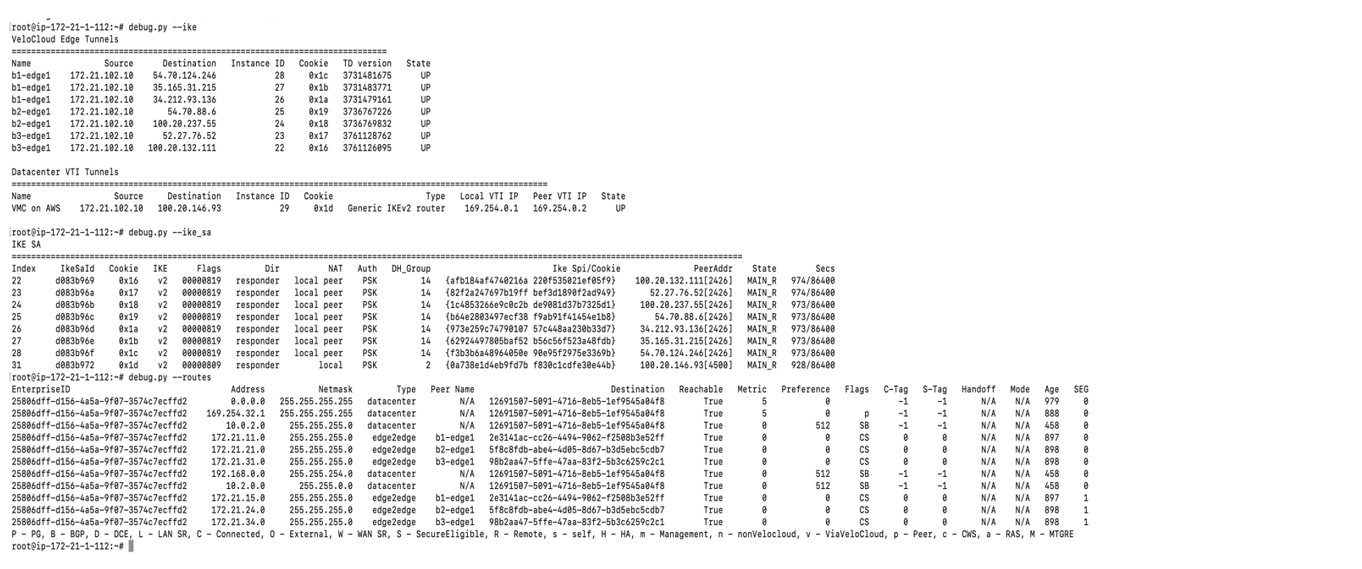

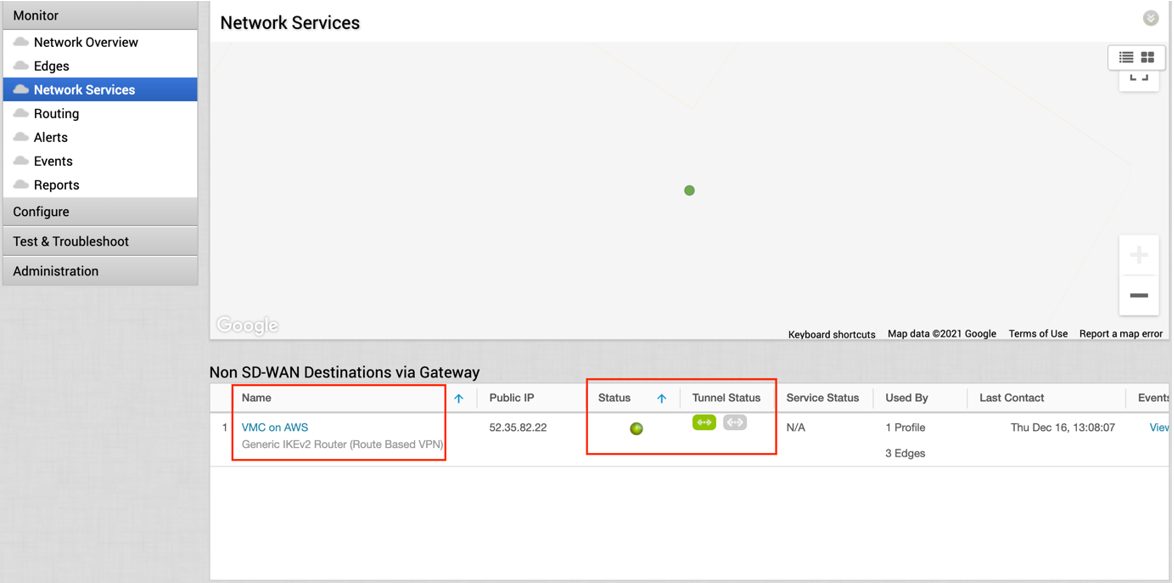

- Quando il tunnel viene visualizzato (verde), verificare lo stato di NSD tramite tunnel gateway/BGP in SD-WAN Orchestrator (passare a Monitora (Monitor) > Servizi di rete (Network Services)).

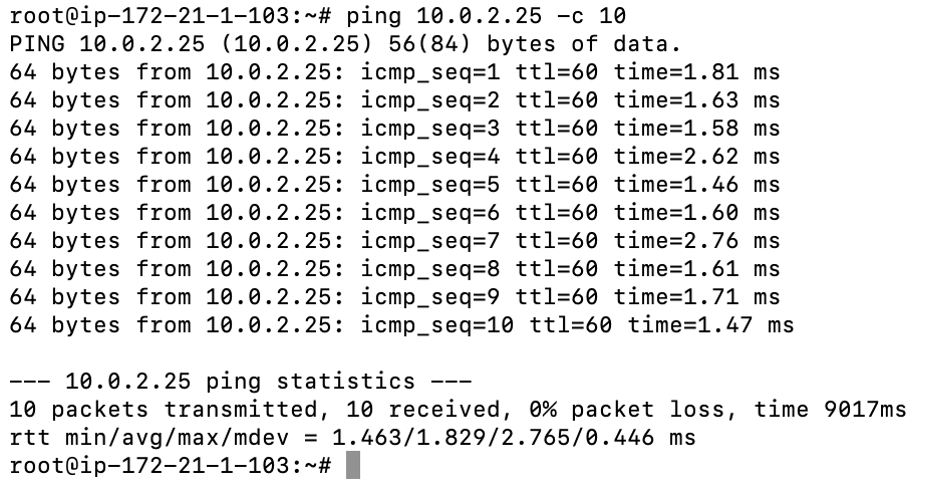

- Avviare un ping da un client connesso ad ogni estremità verso il client opposto e verificare la raggiungibilità del ping. La configurazione del tunnel è stata completata e verificata.