Per risolvere gli errori relativi al provisioning e all'autenticazione per una directory il cui provisioning viene eseguito dal provider di identità in VMware Identity Services, esaminare i registri e gli eventi di controllo nel provider di identità, in VMware Identity Services e nei servizi di Workspace ONE come Workspace ONE Access e Workspace ONE UEM.

Analisi dei registri del provisioning del provider di identità

Per gli errori relativi al provisioning, esaminare innanzitutto i registri del provisioning nel provider di identità per verificare se si sono verificati errori durante il provisioning di utenti o gruppi in VMware Identity Services e risolvere gli errori.

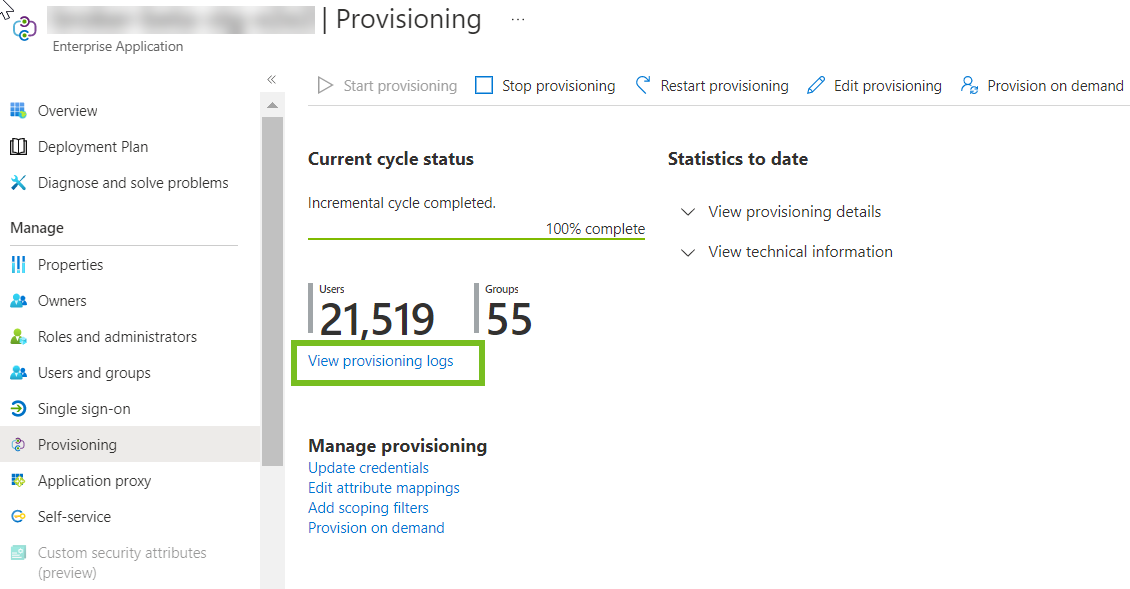

Ad esempio, nella console di amministrazione di Microsoft Entra i registri del provisioning sono disponibili nella pagina Provisioning dell'app di provisioning.

Analisi dei registri di provisioning di VMware Identity Services

Esaminare gli eventi di controllo registrati in VMware Identity Services per verificare se si sono verificati errori durante il provisioning degli utenti da VMware Identity Services nei servizi di Workspace ONE come Workspace ONE Access e Workspace ONE UEM.

Vedere Visualizzazione degli eventi di controllo in VMware Identity Services.

Analisi dei registri di Workspace ONE UEM

Utilizzare le seguenti risorse per la risoluzione dei problemi di Workspace ONE UEM:

- Registri del provisioning e registri della configurazione iniziale nella cartella seguente:

C:\AirWatch\Logs\AW_Core_Api

- Per gli errori di configurazione:

- Utilizzare il comando GET API seguente per la configurazione:

Workspace_ONE_UEM_URL/api/system/provisioning/config/locationgroupuuid - Controllare gli errori nei registri principali dell'API.

- Utilizzare il comando GET API seguente per la configurazione:

- Per i problemi relativi al provisioning, controllare i registri dell'API principali per cercare errori o eccezioni dalle API di SCIM.

Analisi degli eventi di controllo di Workspace ONE Access

Esaminare gli eventi di controllo in Workspace ONE Access per verificare se sono presenti errori di autenticazione.

- Nella console di Workspace ONE Access, selezionare .

- Selezionare Eventi di controllo dal menu a discesa.

- Specificare un utente, selezionare il tipo di evento, specificare un intervallo di tempo e fare clic su Mostra.

Per gli errori relativi all'autenticazione, esaminare gli eventi LOGIN e LOGIN_ERROR.

Problemi comuni

- Gli utenti non possono eseguire l'autenticazione quando Microsoft Entra ID è configurato come provider di identità di terze parti tramite OpenID Connect

Verificare di aver copiato i valori corretti dall'app OpenID Connect in Microsoft Entra ID nel passaggio 5, Configura OpenID Connect, della procedura guidata di VMware Identity Services. In particolare, controllare i valori Segreto client e ID applicazione (client). Vedere Passaggio 5: Configura autenticazione.

- Se si elimina un utente in Microsoft Entra ID, tale utente non viene eliminato da VMware Identity Services

Quando si elimina un utente in Microsoft Entra ID, l'account viene sospeso per un determinato periodo di tempo prima di essere eliminato. Durante tale periodo di tempo, l'utente è disattivato in VMware Identity Services. Il nome utente dell'utente eliminato viene modificato anche in Microsoft Entra ID e la modifica viene applicata in VMware Identity Services. Per ulteriori informazioni, vedere Come eliminare gli utenti di Microsoft Entra ID.

- Se si eliminano i valori degli attributi di utenti e gruppi in Microsoft Entra ID, tali valori non vengono eliminati in VMware Identity Services

In Microsoft Entra ID quando si elimina un valore di attributo di un utente o un gruppo già sincronizzato con VMware Identity Services, il valore non viene eliminato in VMware Identity Services e nei servizi di Workspace ONE. Microsoft Entra ID non propaga valori null.

Per risolvere il problema, anziché cancellare completamente il valore, immettere un carattere spazio.

- Quando VMware Identity Services è integrato con Okta, in Okta non è possibile specificare le mappature degli attributi dei gruppi da sincronizzare con VMware Identity Services. È possibile mappare solo attributi utente.

- Quando si integra un provider di identità di terze parti con VMware Identity Services utilizzando il protocollo OpenID Connect, la funzionalità login_hint non funziona. Se la relying party invia un login_hint, VMware Identity Services non lo passa al provider di identità.

- Se in VMware Identity Services si apportano modifiche ai gruppi il cui provisioning viene eseguito da Microsoft Entra ID, ad esempio se si elimina un utente o un gruppo, e si desidera ripristinare i dati, potrebbe essere necessario riavviare il provisioning nell'interfaccia di amministrazione di Microsoft Entra. Per ulteriori informazioni, vedere Problemi noti per il provisioning in Microsoft Entra ID nella documentazione di Microsoft.

- Se si elimina la mappatura di un attributo in Microsoft Entra ID o Okta, l'attributo non viene rimosso dagli utenti in VMware Identity Services

Quando si elimina la mappatura di un attributo dall'app di provisioning in Microsoft Entra ID o Okta, le modifiche non vengono propagate in VMware Identity Services. L'attributo non viene eliminato per gli utenti in VMware Identity Services e nei servizi di Workspace ONE.

- Non si ricevono notifiche di scadenza del token

Quando il token di VMware Identity Services sta per scadere o è scaduto, si ricevono notifiche sia sotto forma di banner nella console di Workspace ONE Cloud sia tramite e-mail. Se non si ricevono notifiche, verificare che VMware Identity Services sia integrato con Workspace ONE Intelligence.

- Accedere alla console di VMware Cloud Services come amministratore e avviare il servizio Workspace ONE Cloud.

- Selezionare .

- Individuare la scheda Workspace ONE Access.

Nota: VMware Identity Services si trova nella stessa posizione del servizio Workspace ONE Access.

- Assicurarsi che nella scheda Workspace ONE Access sia visualizzato lo stato Autorizzato.

- Se nella scheda Workspace ONE Access non è presente lo stato Autorizzato, fare clic su Configura nella scheda.

- Fare clic su Inizia.

- Fare clic su Connetti a Workspace ONE Access.

- Fare clic su Fine.

Se si vede la notifica banner ma non si riceve la notifica tramite e-mail, verificare di aver scelto di ricevere le notifiche tramite e-mail.

- Accedere alla console di VMware Cloud Services come amministratore e avviare il servizio Workspace ONE Cloud.

- Fare clic sull'icona a forma di campana, quindi fare clic sulla casella a forma di ingranaggio per visualizzare la pagina Impostazioni notifiche.

- Nella sezione Workspace ONE Access e Identity Services verificare che la casella di controllo E-mail sia selezionata per l'impostazione Scadenza token segreto.

- Si desidera modificare il provider di identità di terze parti dopo aver creato una directory

Dopo aver abilitato VMware Identity Services, aver selezionato il provider di identità di terze parti SCIM 2.0 e aver creato una directory, non è possibile modificare la selezione del provider di identità. Per modificare il provider di identità, è necessario disattivare VMware Identity Services e quindi abilitarlo di nuovo.

Per disattivare VMware Identity Services, seguire le istruzioni disponibili in Disattivazione di VMware Identity Services.

- Dopo aver abilitato VMware Identity Services, si desidera disattivarlo

Potrebbe essere necessario disattivare VMware Identity Services negli scenari seguenti:

- È stato abilitato VMware Identity Services per provarlo e ora si desidera disattivarlo.

- I propri casi d'uso non sono supportati da VMware Identity Services.

- Si desidera sincronizzare utenti e gruppi direttamente da Active Directory, che è supportata solo quando si configura la directory in Workspace ONE UEM o Workspace ONE Access, anziché nel servizio Workspace ONE Cloud.

Per disattivare VMware Identity Services, seguire le istruzioni disponibili in Disattivazione di VMware Identity Services. Dopo aver disattivato il servizio, è possibile configurare i servizi della directory e la federazione delle identità in Workspace ONE UEM e Workspace ONE Access.

- Quando si tenta di abilitare VMware Identity Services dopo averlo disattivato, viene visualizzato un messaggio di errore

Se la directory è stata eliminata e VMware Identity Services è stato disattivato, è possibile che venga visualizzato un messaggio di errore quando si tenta di abilitarlo nuovamente.

L'eliminazione della directory richiede un po' di tempo. Passare alla console di Workspace ONE Access e verificare che la directory sia stata eliminata prima di tentare di abilitare nuovamente VMware Identity Services.