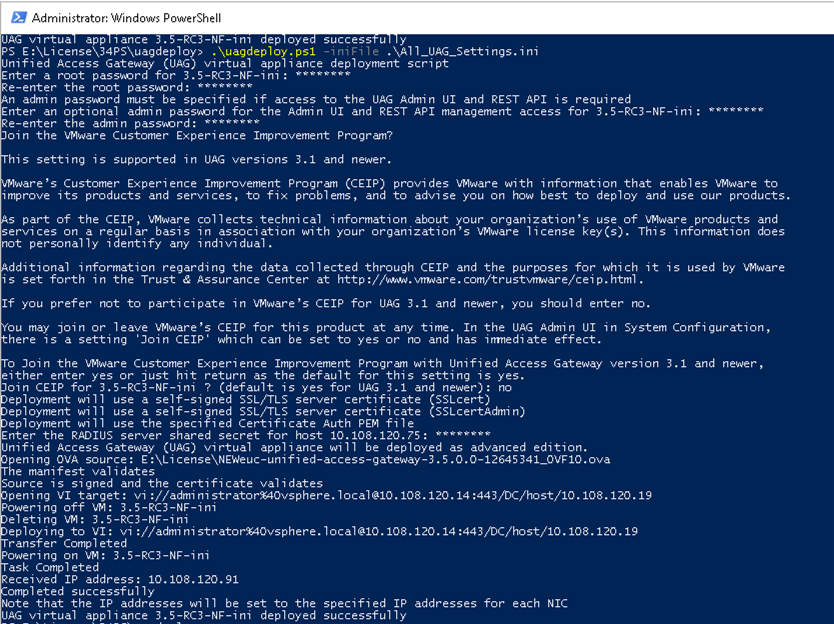

PowerShell スクリプトを使用すると、すべての構成を行った環境を準備できます。PowerShell スクリプトを実行して Unified Access Gateway をデプロイすると、初めてシステムを起動したときからこのソリューションを本番環境で利用できるようになります。

ただし、管理ユーザー インターフェイスのパスワードがデプロイ中に提供されない場合は、管理ユーザー インターフェイスと API は両方とも使用することができません。

- デプロイ時に管理ユーザー インターフェイスのパスワードを提供しないと、後からユーザーを追加して管理ユーザー インターフェイスまたは API へのアクセスを有効にすることはできません。管理ユーザー インターフェイスのユーザーを追加する場合は、Unified Access Gateway インスタンスを有効なパスワードで再デプロイする必要があります。

-

Unified Access Gateway 3.5 以降には、オプションの

sshEnabledINI プロパティが含まれています。PowerShell INI ファイルの[General]セクションにsshEnabled=trueを設定すると、デプロイされたアプライアンスでのsshアクセスが自動的に有効になります。一般に、特定の状況においてアクセスが制限される場合を除き、 Unified Access Gateway でsshを有効にすることはお勧めしません。この機能は主に、代替のコンソール アクセスが利用できない Amazon AWS EC2 デプロイを対象としています。注: Amazon AWS EC2 の詳細については、 Amazon Web Services への Unified Access Gateway の PowerShell デプロイを参照してください。sshEnabled=trueが指定されていないか、falseに設定されている場合、sshは有効になりません。一般に、vSphere、Hyper-V、または Microsoft Azure のデプロイでは Unified Access Gateway で

sshアクセスを有効にする必要はありません。これらのプラットフォームにはコンソール アクセスを使用できます。Amazon AWS EC2 のデプロイに root コンソール アクセスが必要な場合は、sshEnabled=trueを設定します。sshが有効の場合は、ファイアウォールまたはセキュリティ グループで TCP ポート 22 へのアクセスを個々の管理者の送信元 IP アドレスに制限する必要があります。EC2 は、Unified Access Gateway ネットワーク インターフェイスに関連付けられている EC2 セキュリティ グループでこの制限をサポートしています。

前提条件

- Hyper-V をデプロイするときに固定 IP アドレスを使用して Unified Access Gateway をアップグレードする場合は、Unified Access Gateway の新しいインスタンスをデプロイする前に古いアプライアンスを削除します。

- システム要件を満たしており、利用可能であることを確認します。

これは、Unified Access Gateway を自社環境にデプロイするためのサンプル スクリプトです。

図 1. サンプルの PowerShell スクリプト

手順

結果

次のタスク

[General] name=UAG1 source=C:\temp\euc-unified-access-gateway-3.2.1-7766089_OVF10.ova

サービスを中断せずにアップグレードする方法については、ダウンタイムなしのアップグレードを参照してください。