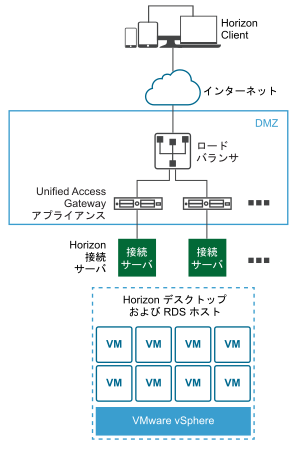

DMZ の Unified Access Gateway アプライアンスは、サーバまたはサーバ グループの前にあるロード バランサを参照するように構成できます。Unified Access Gateway アプライアンスは、HTTPS 向けに構成された標準的なサードパーティ製ロード バランシング ソリューションと連携します。

Unified Access Gateway アプライアンスでサーバの前にあるロード バランサを参照する場合、サーバ インスタンスは動的に選択されます。たとえば、ロード バランサは可用性、およびロード バランサが把握した各サーバ インスタンスの現在のセッション数についての情報に基づいて選択を行う場合があります。企業のファイアウォール内のサーバ インスタンスには、通常、内部アクセスをサポートするためのロード バランサがあります。Unified Access Gateway を使用して、Unified Access Gateway アプライアンスがすでに頻繁に使用されているのと同じロード バランサを参照するようにできます。

または、1 つ以上の Unified Access Gateway アプライアンスで個々のサーバ インスタンスを参照することもできます。どちらの方法でも、DMZ 内の 2 つ以上の Unified Access Gateway アプライアンスに接続されたロード バランサを使用します。

Horizon プロトコル

- プライマリ Horizon プロトコル

ユーザーが Horizon Client でホスト名を入力すると、プライマリ Horizon プロトコルが開始されます。これは、認証、承認、およびセッション管理のための制御プロトコルです。プロトコルは、HTTPS を介した XML 構造化メッセージを使用します。このプロトコルは、Horizon XML-API 制御プロトコルと呼ばれることもあります。ロード バランサの背後に複数の Unified Access Gateway アプライアンスがある上図のようなロード バランス環境では、ロード バランサはこの接続を Unified Access Gateway アプライアンスの 1 つにルーティングします。ロード バランサは通常、最初に可用性に基づいてアプライアンスを選択し、現在のセッションの最小数に基づいてトラフィックを使用可能なアプライアンスにルーティングします。この構成では、使用可能な Unified Access Gateway アプライアンス全体で、さまざまなクライアントからのトラフィックが均等に分散されます。

- セカンダリ Horizon プロトコル

Horizon Client がいずれかの Unified Access Gateway アプライアンスとの安全な通信を確立したら、ユーザーが認証されます。この認証に成功すると、Horizon Client から 1 つ以上のセカンダリ接続が作成されます。これらのセカンダリ接続には、次のものが含まれます。

- RDP、MMR/CDR、クライアント フレームワーク チャネルなどの TCP プロトコルをカプセル化するために使用される HTTPS トンネル。(TCP 443)

- Blast Extreme 表示プロトコル (TCP 443、TCP 8443、UDP 443 および UDP 8443)

- PCoIP 表示プロトコル (TCP 4172 および UDP 4172)

これらのセカンダリ Horizon プロトコルは、プライマリ Horizon プロトコルがルーティングされた同じ Unified Access Gateway アプライアンスにルーティングする必要があります。これで、Unified Access Gateway は、認証されたユーザー セッションに基づいてセカンダリ プロトコルを認証できます。Unified Access Gateway の重要なセキュリティ機能として、Unified Access Gateway は認証されたユーザーのトラフィックのみを企業のデータセンターに転送します。セカンダリ プロトコルがプライマリ プロトコル アプライアンスとは異なる Unified Access Gateway アプライアンスに不正にルーティングされる場合、ユーザーは承認されず、DMZ で拒否されます。その結果、接続が失敗します。ロード バランサが正しく構成されていない場合、セカンダリ プロトコルを不正にルーティングしてしまう問題が多く発生します。

Content Gateway と Proxy tunnel のロード バランシングに関する考慮事項

- デバイス接続の問題を回避するには、元の HTTP ヘッダーを送信するようにロード バランサを構成します。Content Gateway と Proxy tunnel は、要求の HTTP ヘッダーにある情報を使用してデバイスを認証します。

- アプリケーション単位のトンネル コンポーネントでは、接続が確立された後で各クライアントの認証が必要です。接続されると、クライアントのセッションが作成されメモリに格納されます。クライアント データの各部分には同じセッションが使用されるため、データは同じキーを使用して暗号化および復号化できます。ロード バランシング ソリューションを設計するときは、IP アドレス/セッション ベースのパーシステンスを有効にしてロード バランサを構成する必要があります。代わりのソリューションとしては、クライアント側で DNS ラウンド ロビンを使用します。これは、クライアントが接続ごとに異なるサーバを選択できることを意味します。

健全性の監視

ロード バランサは、定期的に HTTPS GET /favicon.ico 要求を送信することによって、各 Unified Access Gateway アプライアンスの健全性を監視します。たとえば、https://uag1.myco-dmz.com/favicon.ico のようになります。この監視はロード バランサで構成されます。この HTTPS GET を実行し、Unified Access Gateway からの "HTTP/1.1 200 OK" 応答が「健全」であることを確認します。"HTTP/1.1 200 OK" 以外の応答を受け取るか、応答がなかった場合は、特定の Unified Access Gateway アプライアンスを停止しているものとしてマークし、クライアント要求をルーティングしません。後で利用可能になったときに検出できるように、ポーリングを続行します。

Unified Access Gateway を「静止」モードにすると、"HTTP/1.1 200 OK" 応答によりロード バランサの健全性監視要求に応答しなくなります。代わりに、Unified Access Gateway サービスが一時的に利用できないことを示すために "HTTP/1.1 503" で応答します。この設定は、主に Unified Access Gateway アプライアンスの定期的なメンテナンス、計画的な再設定、または計画的なアップグレードの前に使用されます。このモードでは、このアプライアンスは使用不可としてマークされるためロード バランサは新しいセッションを転送しませんが、ユーザーが切断するか最大セッション時間に達するまで既存のセッションを続行できます。その結果、この操作によって既存のユーザー セッションが中断されることはありません。その後アプライアンスは、セッション タイマーの最大時間(通常は 10 時間)を過ぎるとメンテナンスに使用できるようになります。この機能を使用すると、戦略内の一連の Unified Access Gateway アプライアンスをローリング アップグレードしてサービスのユーザー ダウンタイムをゼロにすることができます。