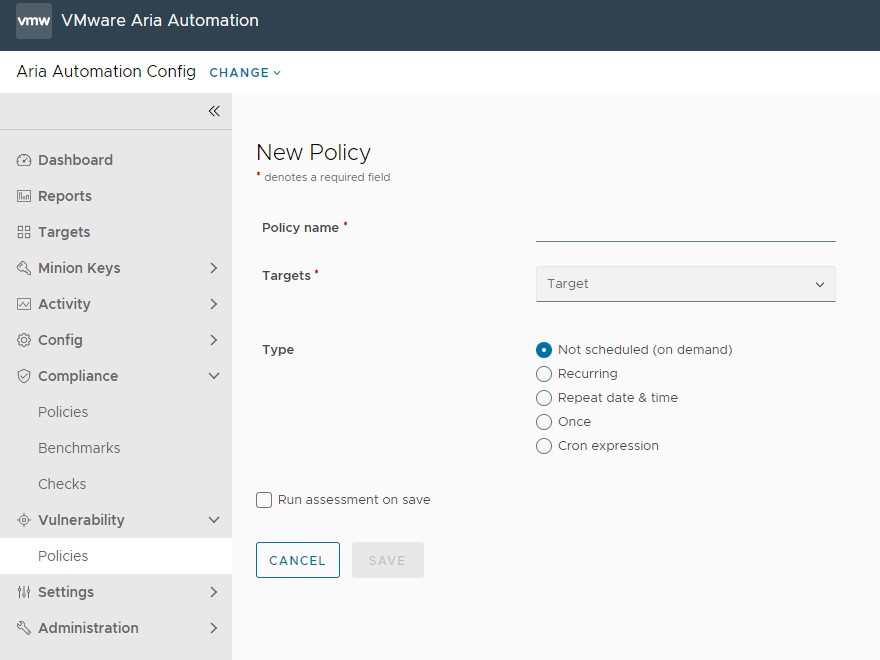

Automation for Secure Hosts Vulnerability の使用を開始するには、最初にセキュリティ ポリシーを作成します。ポリシーでは、評価のターゲットにするミニオンを追加し、評価の実行スケジュールを決定します。

脆弱性ポリシーは、ターゲットと評価スケジュールで構成されます。ターゲットは評価に含めるミニオンを決定し、スケジュールは評価をいつ実行するかを決定します。また、セキュリティ ポリシーは、最新の評価の結果を Automation for Secure Hosts Vulnerability に保管します。ポリシーにはスケジュールのほか、除外を処理する仕様も含めることができます。

| コンポーネント | 説明 |

|---|---|

| ターゲット | ターゲットは 1 つ以上の Salt マスター上に構成されるミニオンのグループで、これに対してジョブの Salt コマンドが適用されます。Salt マスターもミニオンのように管理でき、ミニオン サービスを実行している場合はターゲットにすることができます。Automation for Secure Hosts Vulnerability でターゲットを選択するときに、ポリシーを適用するアセットのグループ(ミニオン)を定義します。既存のターゲットを選択するか、新しいターゲットを作成できます。 |

| スケジュール | スケジュールの頻度を [繰り返し]、[繰り返し日時]、[1 回]、または [Cron 式] から選択します。スケジューリングされたアクティビティおよび選択したスケジュールの頻度に応じて、追加のオプションを使用できます。

|

前提条件

初めてセキュリティ ポリシーを作成する前に、脆弱性ライブラリにアクセスする必要があります。詳細については、脆弱性ライブラリの使用を参照してください。

ポリシーを作成する前に、評価するターゲットも作成する必要があります。ターゲットは、ポリシーが適用されるアセットのグループ(ミニオン)です。

手順

結果

ポリシーが保存されます。[保存時に評価を実行] を選択した場合は、保存後すぐにポリシーが実行されます。必要に応じて、ポリシーを編集できます。ポリシーを編集するには、脆弱性ワークスペースからポリシーを選択して、[ポリシーの編集] をクリックします。ポリシーの編集が終わったら、[保存] をクリックします。