このトピックでは、Carbon Black Container と Kubernetes アーキテクチャについて説明します。

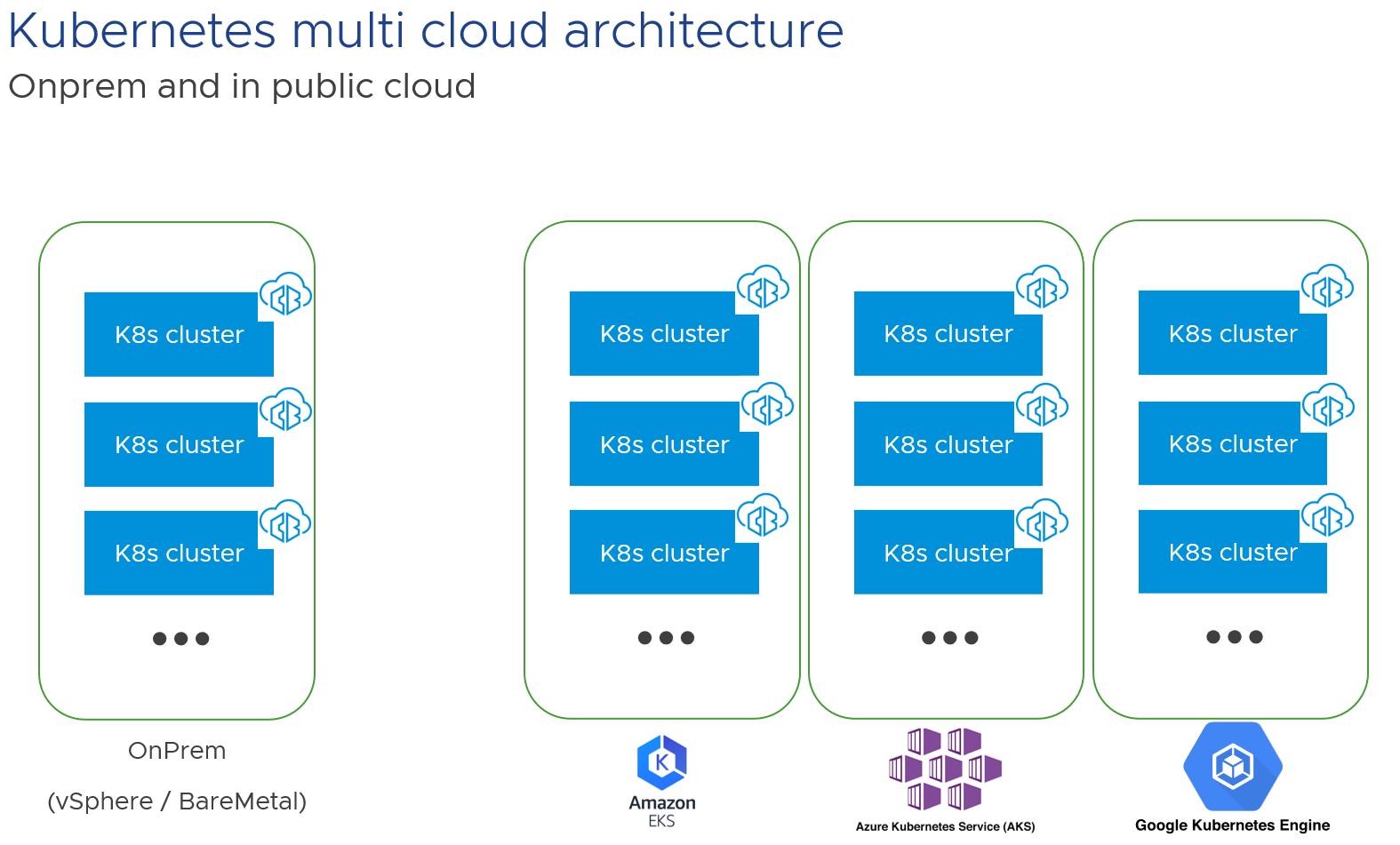

Carbon Black Cloud は、クラウドネイティブな SAAS ソリューションです。オンプレミスおよびパブリック クラウド(Amazon EKS、Azure Kubernetes サービス、Google Kubernetes エンジン)で複数の Kubernetes クラスタを保護できます。

Kubernetes クラスタ コンポーネント

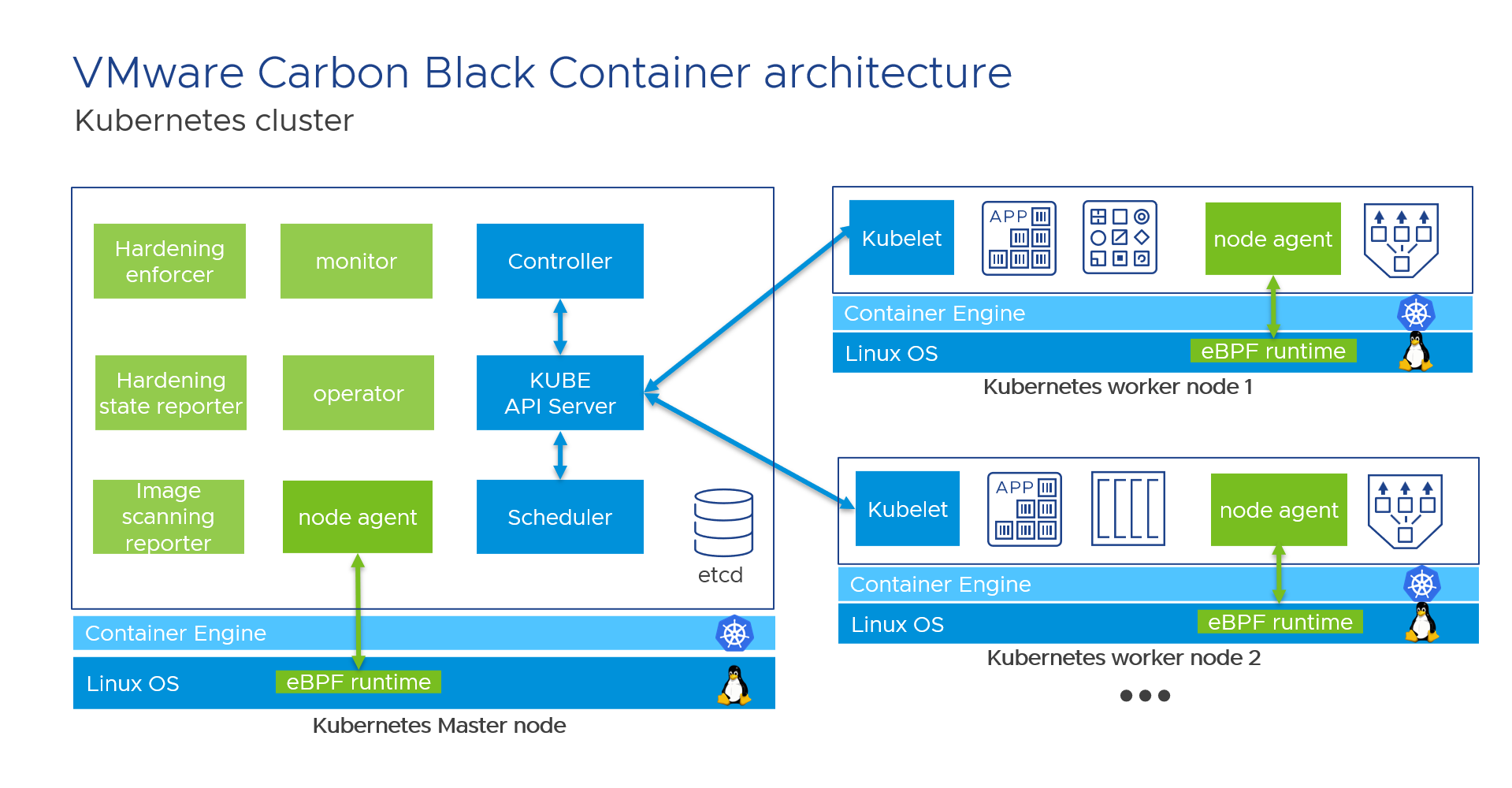

Kubernetes クラスタで、Carbon Black Container は相互に通信する主要コンポーネントで構成されます。

すべての Carbon Black Container ポッドは、cbcontainers-dataplane と呼ばれる専用の名前空間で実行されます。ポッドはすべて、直接接続またはプロキシを介して Carbon Black Cloud に接続する必要があります。

前の図では、すべての Carbon Black Cloud コンポーネントが緑色で表示され、すべての Kubernetes コンポーネントが青色で表示されています。

Carbon Black Container は、eBPF テクノロジー(外部リンク)を使用して、Linux でランタイム セキュリティ レイヤーを追加します。eBPF は、カーネル ソース コードの変更やカーネル モジュールのロードを必要とすることなく、カーネル機能を安全かつ効率的に拡張します。Carbon Black は、すべての Linux カーネル バージョン 4.4 以降で Carbon Black Container の eBPF を使用します。eBPF を使用すると、Carbon Black Container はすべての入力方向、出力方向、内部ネットワーク接続を監視できます。eBPF は、ポートのスキャン、アノマリな動作、悪意のある IP アドレスおよび URL への接続を検出します。

ノード エージェント ポッドは Kubernetes DaemonSet です。これにより、すべてのノードがこのポッドのコピーを実行します。そのため、Kubernetes クラスタにノードを追加でき、Carbon Black は自動的にそれらを保護します。各ワーカー ノードに 1 つのノード エージェントが存在します。Daemonset は、通常、監視、ネットワーク、セキュリティ ソリューションに使用されます。このテクノロジーは、すべての Kubernetes で使用できます。

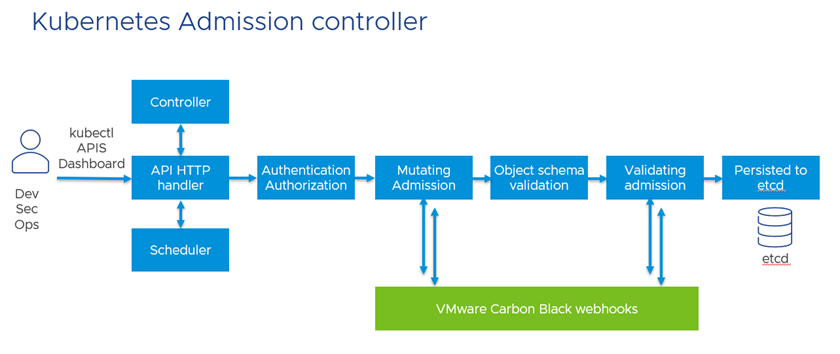

Kubernetes アドミッション コントローラ

VMware Carbon Black Container には、次の 2 種類のポリシーがあります。

- ランタイム ポリシー

- セキュリティ強化ポリシー

セキュリティ強化ポリシーには、Kubernetes クラスタの アドミッション コントロール(外部リンク)を拡張できる Webhook が含まれます。Carbon Black Container は、管理者が Carbon Black Container セキュリティ強化ポリシーに準拠していないリソースを展開すると、自動的に適用(または変更)、ブロック、またはアラートを実行できます。