バージョン 10.5.1 以降では、VMware Cloud Director は組織を NSX プロジェクトに直接マッピングすることで、NSX マルチテナントをサポートします。

NSX プロジェクトの詳細については、『NSX 管理ガイド』の関連する「NSX プロジェクト」ドキュメントを参照してください。

VMware Cloud Director のコンテキストで NSX テナントを使用するには、まず組織の NSX テナントを有効にします。

その後、この組織内に VDC を作成するときに、NSX テナントの使用をオプトインまたはオプトアウトできます。NSX プロジェクトは、実際は NSX テナントを有効にした組織内の最初の VDC の作成時に作成されます。NSX プロジェクトの名前は、マッピング先の組織の名前と同じです。

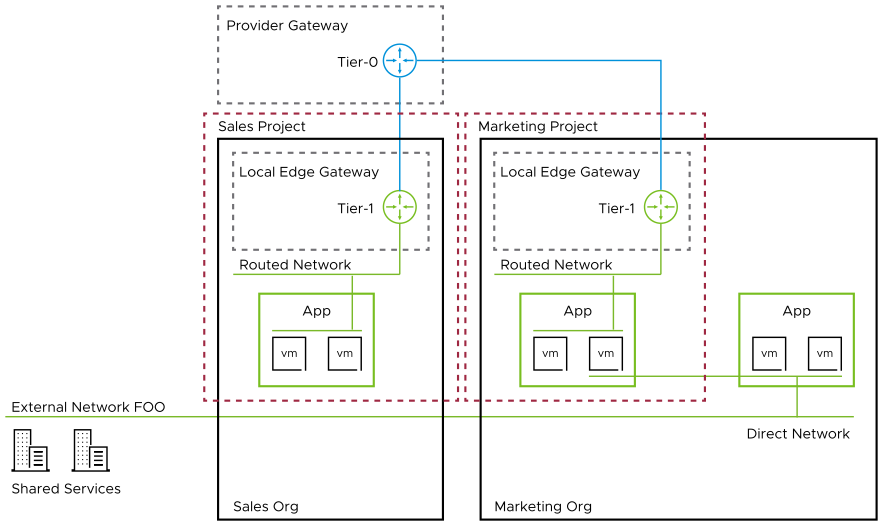

この図では、営業およびマーケティング VMware Cloud Director 組織が、対応する NSX プロジェクトにマッピングされています。組織コンテキスト内で作成されたすべての NSX コンポーネントは、NSX プロジェクトの一部です。プロバイダ (Tier-0) ゲートウェイは、NSX プロジェクトに関連付けられていますがその一部ではなく、ローカル Edge Gateway への接続と、直接 NSX ネットワークへの接続を必要に応じて提供します。外部ネットワーク接続は、直接ネットワークを介してマーケティング組織で使用できます。インポートされたネットワークと外部ネットワークのバッキング セグメントの配置場所(NSX プロジェクト内かどうか)についての制限はありません。

組織 VDC の作成時に NSX テナントを有効にしない場合は、後でこの設定を変更することはできません。

VDC に VLAN ネットワークのみが必要な場合など、一部のユースケースでは、NSX テナントへの組織 VDC の参加は必要ありません。また、NSX テナントを使用する組織 VDC は、デフォルトのオーバーレイ トランスポート ゾーンによってバッキングされているネットワーク プールの使用に制限されているため、別のネットワーク プールを使用できるようにするには、NSX テナントからオプトアウトする必要があります。

組織 VDC の作成時に NSX テナントにオプトインした場合、後でネットワーク プールを変更することはできません。ただし、外部ネットワーク接続を Edge Gateway に追加し、VDC 内にインポートされたネットワークを作成することもできます。

組織の NSX テナントは、有効な NSX テナントを持つ関連するすべての VDC およびデータセンター グループを削除した後にのみ無効にすることができます。

デフォルトでは、組織の NSX テナントを有効にすると、その後に作成するすべての組織 VDC で NSX テナントが有効になります。既存の組織 VDC および VDC グループの場合、NSX テナントは有効になりません。

データセンター グループ ネットワーク

テナントがデータセンター グループを作成するときに起動元 VDC が NSX テナントを使用している場合、データセンター グループも NSX テナントを使用します。テナントは、Edge Gateway も NSX テナントを使用していて、データセンター グループと同じ組織に属している場合にのみ、Edge Gateway の範囲をデータセンター グループに設定できます。

テナントは、NSX テナントを使用している組織 VDC と、NSX テナントを使用していない VDC の両方を含むデータセンター グループを作成できます。

マルチサイト コンテキストでは、テナントは、関連付けられた組織の組織 VDC を含むデータセンター グループを作成できます。この場合、データセンター グループ内のすべてのネットワークおよびセキュリティ コンポーネントは、起動元組織 VDC の NSX プロジェクト内に残ります。

NSX プロジェクトは起動元 VDC の組織にマッピングされるため、この種の混合データセンター グループでは、すべての分散ファイアウォール ルールとセキュリティ グループが NSX プロジェクトのコンテキスト内に展開されます。

関連付けられた組織は独自の NSX を持つことができますが、それらは DC グループ ネットワークには影響しません。仮想マシンと vApp は、これらの DC ネットワークと、プロジェクトの一部ではないローカル ネットワークに同時に接続できます。

注意事項および制限事項

すべての VMware Cloud Director ネットワーク機能が NSX テナントのコンテキスト内でサポートされるわけではありません。詳細については、「NSX プロジェクトで使用できる機能」の完全なリストを参照してください。

VMware Cloud Director Service Provider Admin Portal での組織の NSX テナントの有効化

VMware Cloud Director のコンテキストで NSX テナントを使用するには、最初に組織の NSX テナントを有効にすることにより、VMware Cloud Director で NSX プロジェクトを定義します。

前提条件

- NSX でデフォルトのオーバーレイ トランスポート ゾーンを構成してあることを確認します。『NSX インストール ガイド』の「トランスポート ゾーンの作成」を参照してください。

- 作成したデフォルトのオーバーレイ トランスポート ゾーンによってバッキングされているネットワーク プールを作成してあることを確認します。VMware Cloud Director の Geneve ネットワーク プールを参照してください。

- 自分のロールに組織:プロパティの編集権限が含まれていることを確認します。

手順

次のタスク

- NSX テナントを使用する組織 VDC を作成します。

- プロジェクト内で vApp ネットワーク サービスを使用するには、NSX テナントを使用する組織 VDC に Edge クラスタを割り当てます。VMware Cloud Director 組織仮想データセンターへの Edge クラスタの割り当てを参照してください。

- 組織 VDC を範囲とする NSX Edge Gateway を作成します。VMware Cloud Director での NSX プロバイダ ゲートウェイによってバッキングされた Edge Gateway の追加を参照してください。