この設計と各製品の原則に従って、NSX Edge ノードを展開、構成、および接続して、VMware Cloud Foundation 展開の NSX インスタンス内のネットワークをサポートします。

VMware Cloud Foundation の NSX Edge ノードの展開モデル

NSX Edge ノードの場合は、VMware Cloud Foundation ワークロード ドメイン内のネットワーク サービスの要件に応じて、フォーム ファクタ、ノードの数、配置を決定します。

NSX Edge ノードは、ロード バランシング、NAT、VPN、物理ネットワーク アップリンクなど、ハイパーバイザーに分散できない、一元化されたネットワーク サービスを提供するアプライアンスです。Tier-0 ゲートウェイなどの一部のサービスは、NSX Edge ノードあたり 1 つのインスタンスに制限されます。ただし、ほとんどのサービスはこれらのノードに共存できます。

NSX Edge ノードは 1 つ以上の Edge クラスタにグループ化され、NSX Services のキャパシティ プールを表します。

NSX Edge ノードは、仮想アプライアンスとして展開することも、ベアメタル ハードウェアにインストールすることもできます。ベアメタル ハードウェア上の Edge ノードは、優れたパフォーマンス能力を発揮しますが、それと引き換えに、展開が難しく、デプロイ トポロジの使用事例も限られます。仮想またはベアメタルの NSX Edge を使用する際のトレードオフの詳細については、NSX のドキュメントを参照してください。

展開モデル |

メリット |

デメリット |

|---|---|---|

SDDC Manager を使用して展開された NSX Edge 仮想アプライアンス |

|

|

NSX Manager を使用して展開された NSX Edge 仮想アプライアンス |

|

|

ベアメタル NSX Edge アプライアンス |

|

|

VMware Cloud Foundation の NSX Edge のサイジングに関する考慮事項

NSX Edge アプライアンスを展開する場合は、環境の規模に応じてサイズを選択します。選択したオプションによって、アプライアンスの CPU の数とメモリ容量が決まります。

展開する VMware Cloud Foundation インスタンスの全体的なプロファイルに応じたサイジングの詳細については、「VMware Cloud Foundation プランニングおよび準備ワークブック」を参照してください。

| NSX Edge アプライアンスのサイズ |

スケーリング |

|---|---|

| 小 |

概念実証 |

| 中 |

NAT、ルーティング、レイヤー 4 ファイアウォール、レイヤー 4 ロード バランサなどのレイヤー 2 からレイヤー 4 の機能のみが必要な場合や、スループットの合計要件が 2 Gbps 未満の場合に適しています。 |

| 大 |

NAT、ルーティング、レイヤー 4 ファイアウォール、レイヤー 4 ロード バランサなどのレイヤー 2 からレイヤー 4 機能のみが必要な場合や、合計スループットが 2 ~ 10 Gbps の場合に適しています。また、SSL オフロードなど、レイヤー 7 ロード バランサが必要な場合にも適しています。 |

| Extra Large |

レイヤー 7 ロード バランサと VPN に必要な合計スループットが、複数 Gbps である場合に適しています。 |

VMware Cloud Foundation の NSX Edge ノードのネットワーク設計

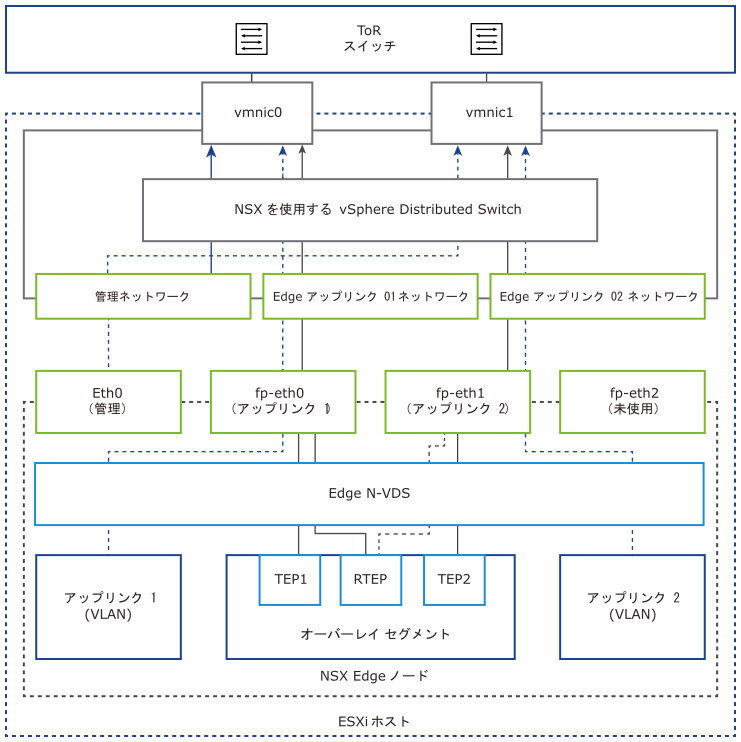

各 VMware Cloud Foundation インスタンスでは、単一の N-VDS を使用して NSX Edge 構成を実装します。Edge アプライアンスのアップリンク ネットワーク インターフェイスを、ホスト上の特定の物理 NIC に接続されている VLAN トランク ポート グループに接続します。

NSX Edge のネットワーク構成

NSX Edge ノードには、NSX によって管理される仮想スイッチ (N-VDS) が含まれています。この内部 N-VDS は、Edge ノードのインターフェイスを通過するトラフィック フローを定義するために使用されます。N-VDS は、1 つ以上のインターフェイスに接続できます。N-VDS インスタンス間でインターフェイスを共有することはできません。

複数の VMware Cloud Foundation インスタンスを展開する場合は、2 番目および他の VMware Cloud Foundation インスタンスの NSX Edge クラスタに同じネットワーク設計を適用します。

VMware Cloud Foundation での NSX Edge ノードのアップリンク ポリシー設計

トランスポート ノードは、オーバーレイおよび VLAN ネットワークに参加できます。アップリンク プロファイルは、NSX Edge トランスポート ノードからトップオブラック スイッチへのリンクのポリシーを定義します。アップリンク プロファイルは、ネットワーク アダプタのプロパティまたは機能のためのコンテナです。アップリンク プロファイルは、Edge ノードの N-VDS に適用されます。

アップリンク プロファイルでは、ロード バランシング ソースまたはフェイルオーバーの順序チーミングを使用できます。ロード バランシング ソースを使用している場合は、複数のアップリンクをアクティブにできます。フェイルオーバーの順序を使用している場合、アクティブにできるのは 1 つのアップリンクのみです。

チーミングは、デフォルトのチーミング ポリシーまたはユーザー定義の名前付きチーミング ポリシーを使用して構成できます。名前付きチーミング ポリシーを使用して、トラフィック セグメントを、指定した Edge アップリンクに固定できます。

VMware Cloud Foundation の NSX Edge ノードの要件と推奨事項

VMware Cloud Foundation で NSX Edge を使用する場合のネットワーク、N-VDS 構成、およびアップリンク ポリシーの要件、および NSX Edge ノードを、標準またはストレッチ クラスタで最適な方法で運用するためのベスト プラクティス(ノードの数やサイズ、高可用性、N-VDS アーキテクチャなど)を検討してください。

NSX Edge 設計の要件

VMware Cloud Foundation の NSX Edge 設計では、標準クラスタとストレッチ クラスタについて次の設計要件を満たす必要があります。

要件 ID |

設計の要件 |

理由 |

影響 |

|---|---|---|---|

VCF-NSX-EDGE-REQD-CFG-001 |

各 NSX Edge ノードの管理インターフェイスを管理 VLAN に接続します。 |

NSX Manager クラスタから NSX Edge への接続を実現します。 |

なし。 |

VCF-NSX-EDGE-REQD-CFG-002 |

|

|

なし。 |

VCF-NSX-EDGE-REQD-CFG-003 |

ホスト オーバーレイ VLAN とは異なる Edge オーバーレイに専用 VLAN を使用します。 |

専用の Edge オーバーレイ ネットワークは、複数のアベイラビリティ ゾーンやマルチラック クラスタなどの高度な展開をサポートする Edge モビリティをサポートします。 |

|

VCF-NSX-EDGE-REQD-CFG-004 |

3 つのチーミング ポリシーを使用して、Edge ノードに 1 つのアップリンク プロファイルを作成します。

|

|

なし。 |

要件 ID |

設計の要件 |

理由 |

影響 |

|---|---|---|---|

VCF-NSX-EDGE-REQD-CFG-005 |

Edge オーバーレイ VLAN とは異なる Edge RTEP オーバーレイに個別の VLAN を割り当てます。 |

RTEP ネットワークは、Edge オーバーレイ VLAN とは異なる VLAN 上にある必要があります。これは、ネットワークごとに異なる MTU サイズを構成するためのサポートを提供する NSX 要件です。 |

データセンター インフラストラクチャに別の VLAN を割り当てる必要があります。 |

NSX Edge 設計の推奨事項

VMware Cloud Foundation の NSX Edge 設計では、標準クラスタとストレッチ クラスタに特定のベスト プラクティスを適用できます。

推奨 ID |

設計の推奨事項 |

理由 |

影響 |

|---|---|---|---|

VCF-NSX-EDGE-RCMD-CFG-001 |

適切なサイズに設定された NSX Edge 仮想アプライアンスを使用します。 |

ワークロード ドメインごとのリソースの可用性と使用効率を確実に実現します。 |

選択したアプライアンス サイズをサポートするのに十分なコンピューティング リソースを用意する必要があります。 |

VCF-NSX-EDGE-RCMD-CFG-002 |

ワークロード ドメインのデフォルトの vSphere クラスタに NSX Edge 仮想アプライアンスを展開し、ワークロードと Edge アプライアンス間でクラスタを共有します。 |

|

ワークロードと NSX Edge は同じコンピューティング リソースを共有します。 |

VCF-NSX-EDGE-RCMD-CFG-003 |

ワークロード ドメインのデフォルトの vSphere クラスタ内の Edge クラスタに 2 台の NSX Edge アプライアンスをデプロイします。 |

可用性とスケールの要件を満たす NSX Edge クラスタを作成します。 |

なし。 |

VCF-NSX-EDGE-RCMD-CFG-004 |

NSX Edge クラスタの仮想マシンに、vSphere DRS の仮想マシン間の非アフィニティ ルールを適用します。 |

高可用性を実現するために、NSX Edge ノードを異なる ESXi ホストで実行し続けます。 |

なし。 |

VCF-NSX-EDGE-RCMD-CFG-005 |

vSphere HA で、各 NSX Edge アプライアンスの再起動の優先順位ポリシーを高に設定します。 |

|

別の管理アプライアンスに最も高い再起動の優先順位が設定されている場合、管理アプライアンスの接続遅延が長くなります。 |

VCF-NSX-EDGE-RCMD-CFG-006 |

すべての Edge ノードをトランスポート ノードとして構成します。 |

オーバーレイ ネットワークへの Edge ノードの参加を有効化し、ルーティングやロード バランシングなどの SDDC 管理コンポーネントにサービスを配信できるようにします。 |

なし。 |

|

VCF-NSX-EDGE-RCMD-CFG-007

|

クラスタ内の NSX Edge ノード間でのデフォルトの双方向の転送検出 (BFD) 構成を使用して、NSX Edge クラスタを作成します。 |

|

なし。 |

VCF-NSX-EDGE-RCMD-CFG-008 |

NSX Edge ノードで単一の N-VDS を使用します。 |

|

なし。 |

推奨 ID |

設計の推奨事項 |

理由 |

影響 |

|---|---|---|---|

VCF-NSX-EDGE-RCMD-CFG-009 |

NSX Edge アプライアンスを最初のアベイラビリティ ゾーンの仮想マシン グループに追加します。 |

デフォルトで、NSX Edge アプライアンスがプライマリ アベイラビリティ ゾーンのホストでパワーオンされるようにします。 |

なし。 |