選択したセキュリティ ポリシーに Secure Sockets Layer (SSL) インスペクション ルールを設定する方法について詳しく説明します。

始める前に

セキュリティ ポリシーを設定するには、最初にセキュリティ ポリシーを作成する必要があります。セキュリティ ポリシーを作成する具体的な手順については、セキュリティ ポリシーの作成を参照してください。

SSL インスペクション カテゴリ

ただし、一部のトラフィックは、SSL インスペクションが機能する方法でトラフィックの「中間者」を持つことを好みません。これには、証明書のピン留め、相互 TLS (mTLS) を使用するトラフィック、および WebSocket を使用するトラフィックが含まれます。Cloud Web Security がこれらの種類のトラフィックを中断しないようにするために、このデフォルトの SSL インスペクション ルールの例外を設定できます。これによりトラフィックは SSL インスペクションをバイパスできます。

SSL ルート CA 証明書をダウンロードするには、[Cloud Web Security] > [設定 (Configure)] > [エンタープライズ設定 (Enterprise Settings)] メニューの左側にある [SSL 証明書 (SSL Certificate)] をクリックします。

- 証明書アイコンまたはリンクをクリックしてダウンロードします。

- ファイルを保存し、場所をメモします。

- インポート時の検証のために証明書のサムプリントをメモします。

SSL インスペクション ルールの設定

手動での SSL バイパス

- の順に移動します。

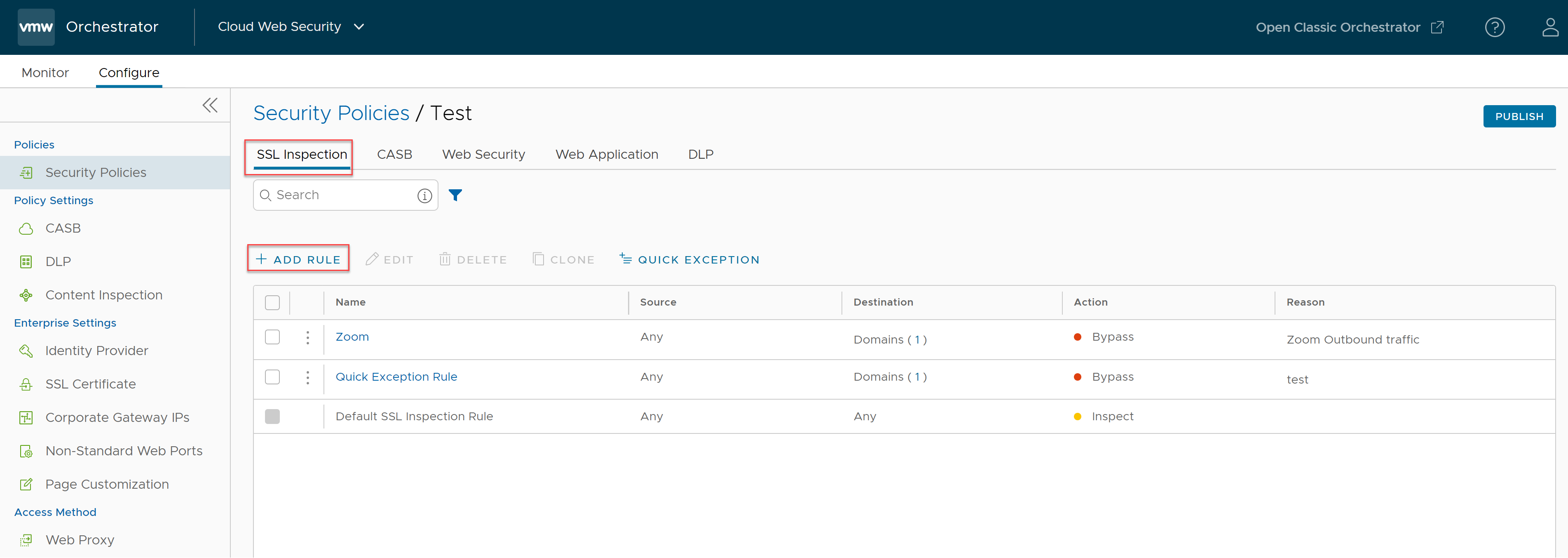

- SSL インスペクション ルールを設定するセキュリティ ポリシーを選択し、[SSL インスペクション (SSL Inspection)] タブをクリックします。

- [セキュリティ ポリシー (Security Policies)] 画面の [SSL インスペクション (SSL Inspection)] タブで、[+ ルールの追加 (+ ADD RULE)] をクリックして SSL インスペクション例外ルールを設定します。

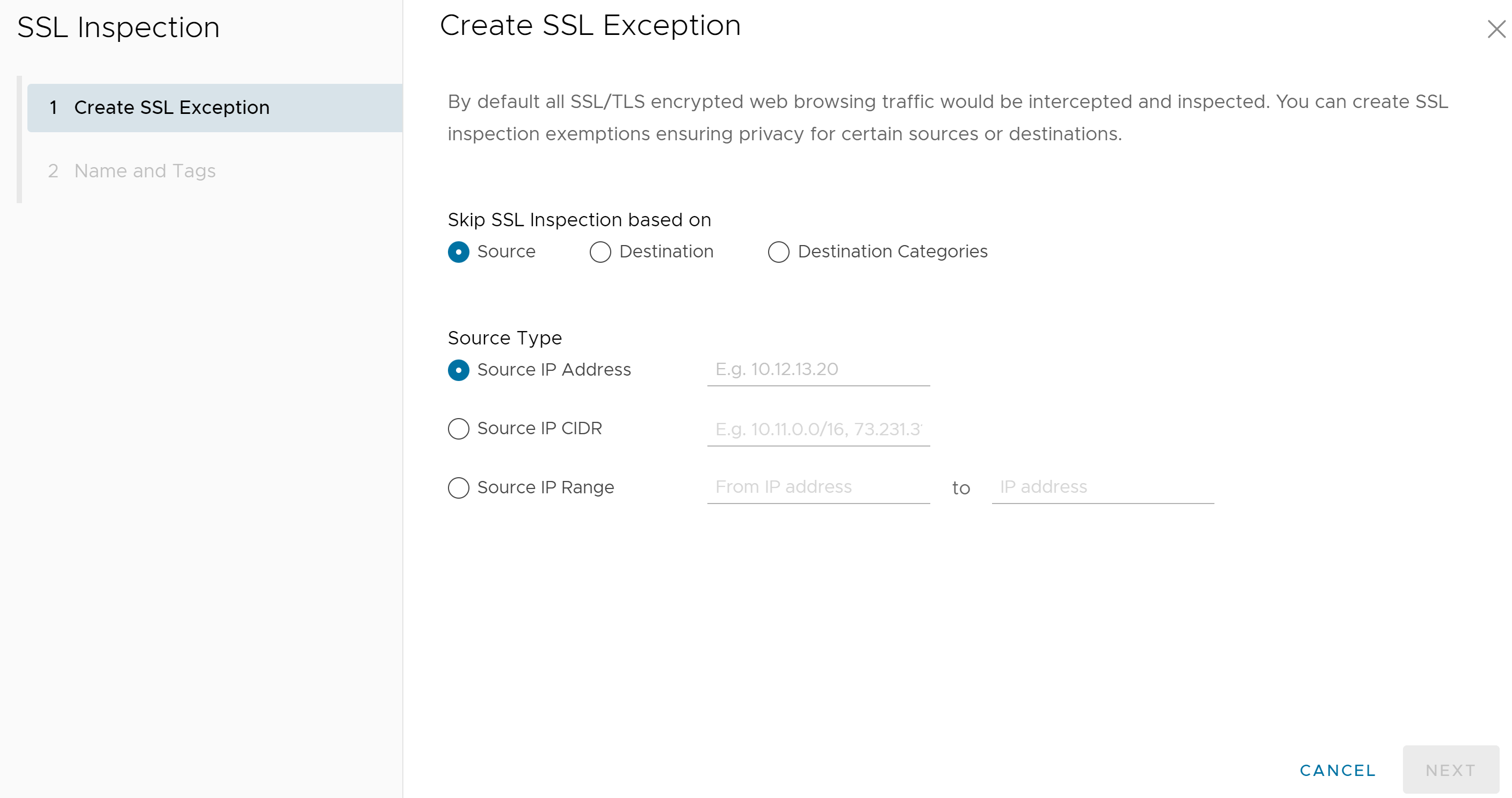

[SSL インスペクションのバイパス指定 (Create SSL Exception)] 画面が表示されます。

- [SSL インスペクションのバイパス指定 (Create SSL Exception)] 画面で、[送信元 (Source)]、[宛先 (Destination)]、または [宛先カテゴリ (Destination Categories)] のいずれかを選択して、SSL インスペクションをバイパスするトラフィックのタイプを選択できます。

たとえば、次のサンプル画面に示すように、ルールを宛先ルールとして設定し、宛先 IP アドレスまたはホスト/ドメインのいずれかによって宛先タイプを選択することにより、zoom.us に送信されるすべてのトラフィックの SSL インスペクションをバイパスするルールを作成できます。

- [次へ (Next)] ボタンをクリックします。

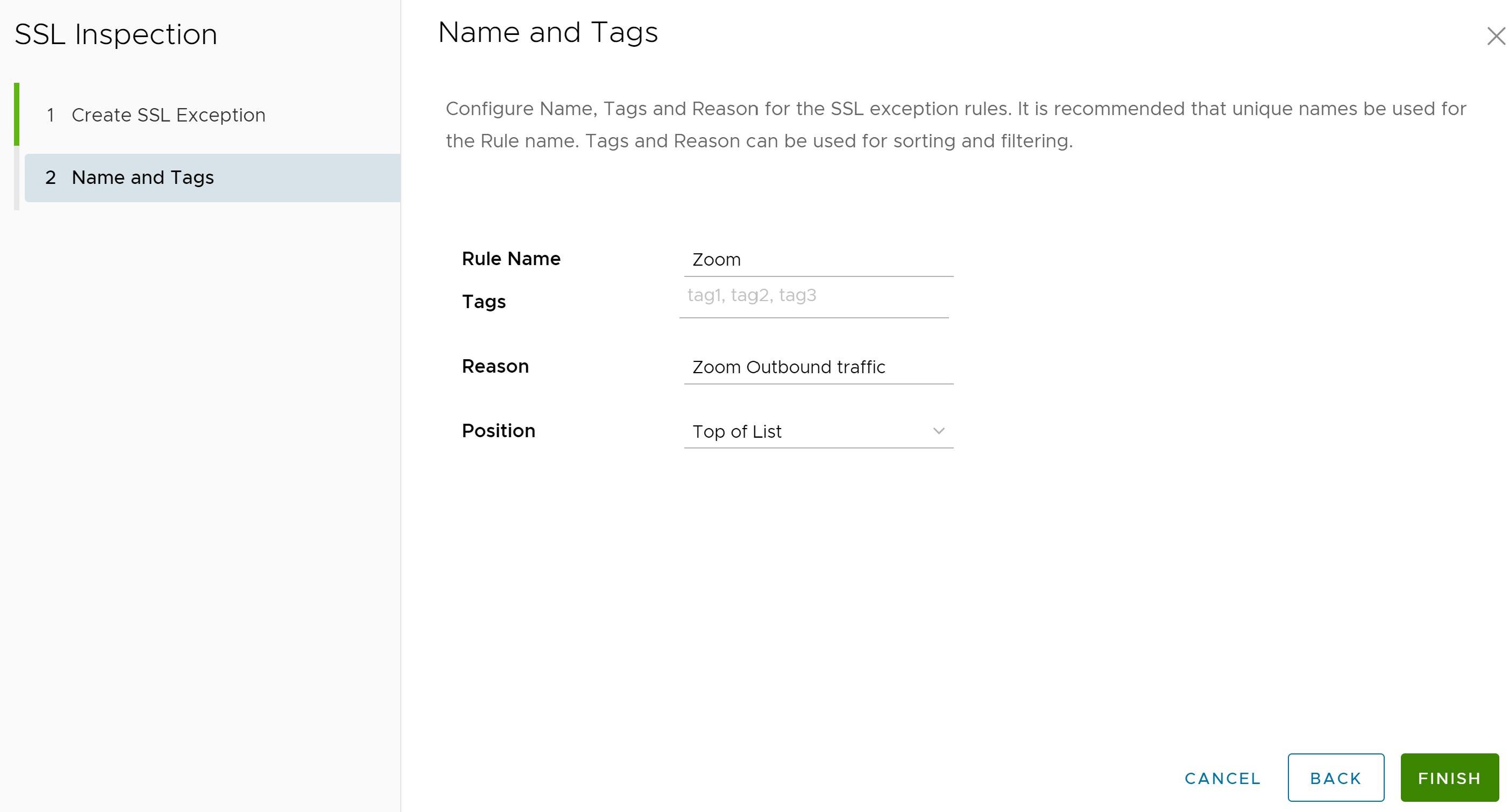

- [名前とタグ (Name and Tags)] 画面で、ルール名、タグ、バイパス ルールが作成された理由(必要な場合)、および SSL インスペクション ルールのリスト上のルールの位置(オプションは [リストの上部 (Top of List)] または [リストの下部 (Bottom of List)] のいずれか)を指定します。

- [完了 (Finish)] をクリックします。

これで、セキュリティ ポリシーに SSL インスペクション ルールが追加されました。

- 別の SSL インスペクション ルールを設定する、別のセキュリティ ポリシー カテゴリを設定する、または終了した場合は [公開 (Publish)] ボタンをクリックしてセキュリティ ポリシーを公開する、というオプションがあります。

- セキュリティ ポリシーを公開すると、ユーザーはセキュリティ ポリシーを適用できます。

簡単な SSL インスペクション バイパス/クイック例外

簡単な SSL バイパス機能を使用すると、一般的に使用される Web アプリケーションの SSL インスペクションをバイパスできます。

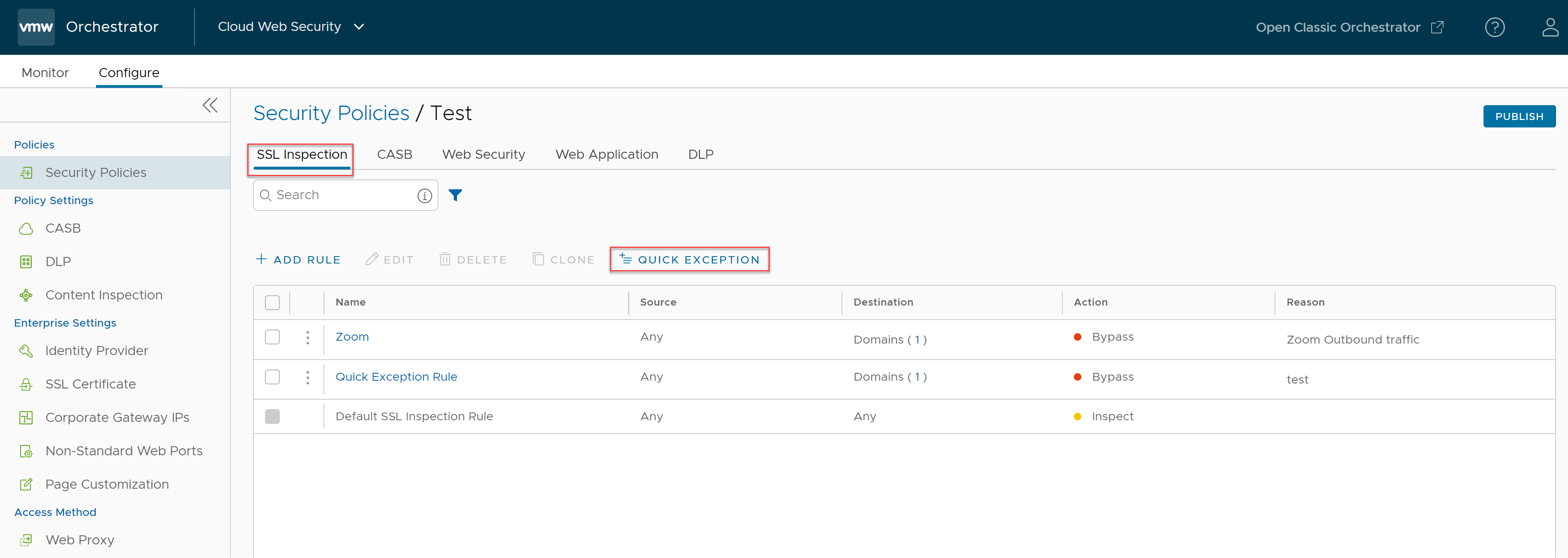

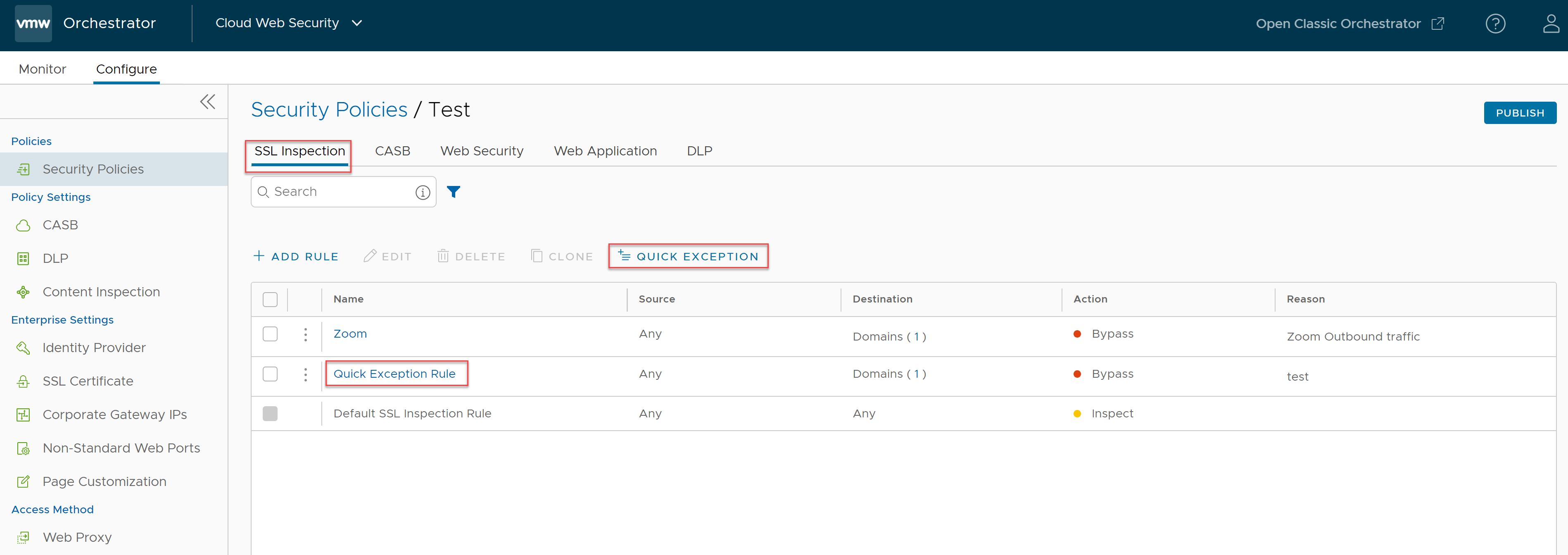

- [セキュリティ ポリシー (Security Policies)] 画面の [SSL インスペクション (SSL Inspection)] タブで、[クイック例外を追加 (ADD QUICK EXCEPTION)] をクリックします。

[クイック例外 (Quick Exceptions)] 設定画面が表示されます。

- 特定のドメインまたはサブネット IP アドレス範囲の SSL インスペクションをバイパスするには、[例外の選択 (Select Exceptions)] ページで、トグル ボタンをオンにして SSL インスペクションから除外する 1 つ以上のアプリケーションを選択し、[次へ (Next)] をクリックします。アプリケーションを選択すると、選択したアプリケーションに関連付けられているすべての URL も SSL インスペクションから除外されます。

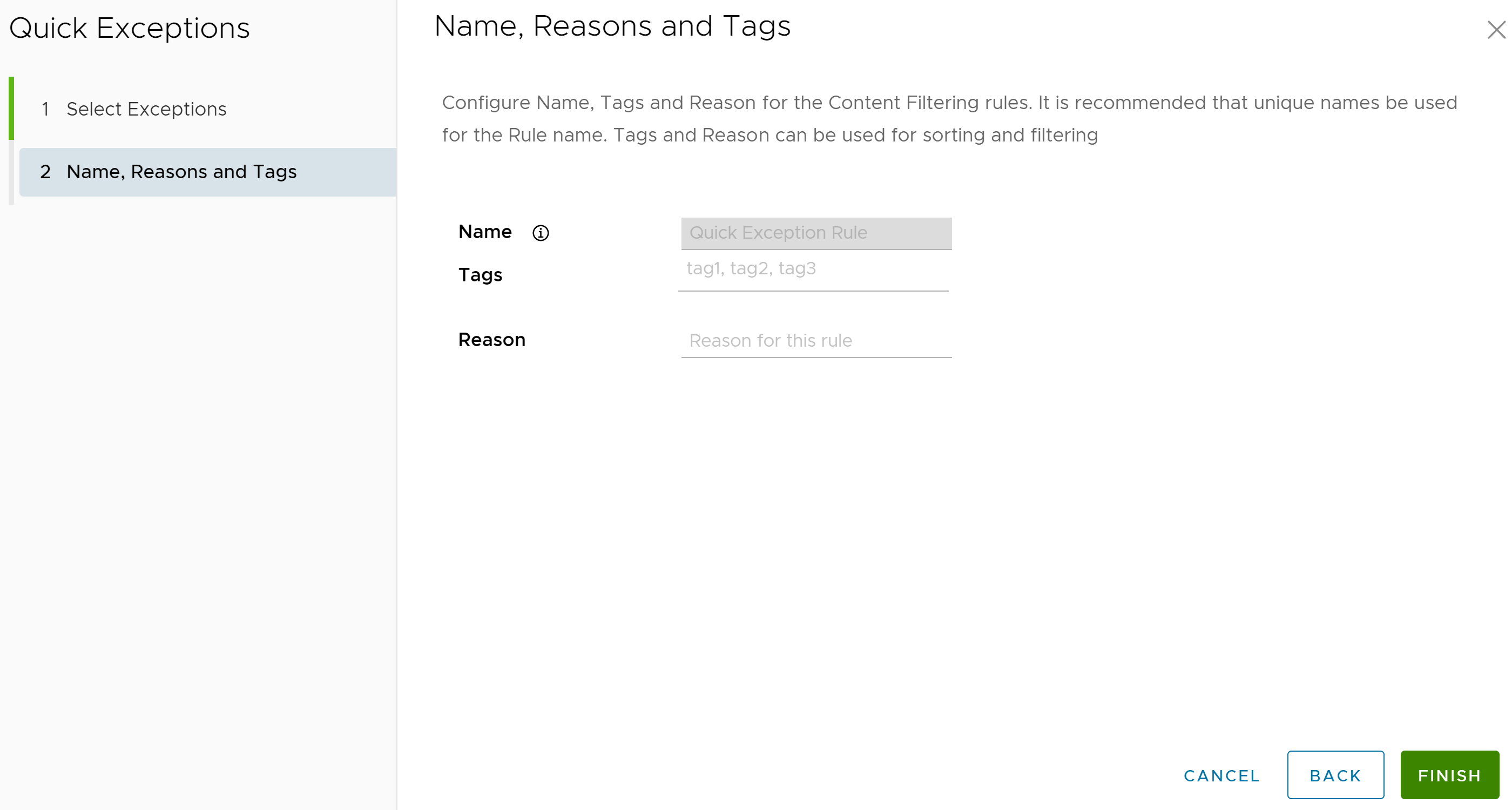

- [名前、理由、およびタグ (Name, Reasons and Tags)] 画面で、タグ、クイック例外ルールが作成された理由(必要な場合)を指定し、[終了 (Finish)] をクリックします。

[クイック例外ルール (Quick Exception Rule)] が作成され、次のスクリーンショットに示すように、SSL インスペクション ルールのリスト ページに表示されます。

注: 1 つのルールのみが作成され、追加のルールは作成できません。このルールは常に「クイック例外ルール (Quick Exception Rule)」と呼ばれ、[クイック例外 (Quick Exception)] ウィザードで名前を変更することはできません。注: このルールは常に SSL インスペクション ルールのリスト ページの最後から 2 番目のルールとなり、 [クイック例外ルール (Quick Exception Rule)] の名前をクリックすると素早くアクセスできます。クイック例外ルールを追加すると、 [クイック例外を追加 (Add Quick Exception)] ボタン名が [クイック例外 (Quick Exception)] に変わり、編集可能な既存のクイック例外ルールがあり、このタイプのルールを追加することができないことを示します。

注: 1 つのルールのみが作成され、追加のルールは作成できません。このルールは常に「クイック例外ルール (Quick Exception Rule)」と呼ばれ、[クイック例外 (Quick Exception)] ウィザードで名前を変更することはできません。注: このルールは常に SSL インスペクション ルールのリスト ページの最後から 2 番目のルールとなり、 [クイック例外ルール (Quick Exception Rule)] の名前をクリックすると素早くアクセスできます。クイック例外ルールを追加すると、 [クイック例外を追加 (Add Quick Exception)] ボタン名が [クイック例外 (Quick Exception)] に変わり、編集可能な既存のクイック例外ルールがあり、このタイプのルールを追加することができないことを示します。