このセクションでは、NSX Advanced Load Balancer の ICAP で使用できるさまざまなログとトラブルシューティング オプションについて説明します。NSX Advanced Load Balancer ユーザー インターフェイスと CLI を使用して、ログとエラー メッセージを確認し、分析とトラブルシューティングを行うことができます。

ICAP サーバによって処理される要求のログには、icap_log セクションが入力されています。

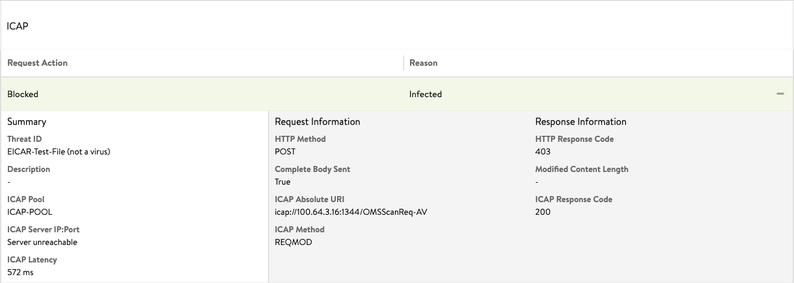

次のログは、ICAP スキャンが感染を検出したことを示しています(JSON ログ ファイル)。

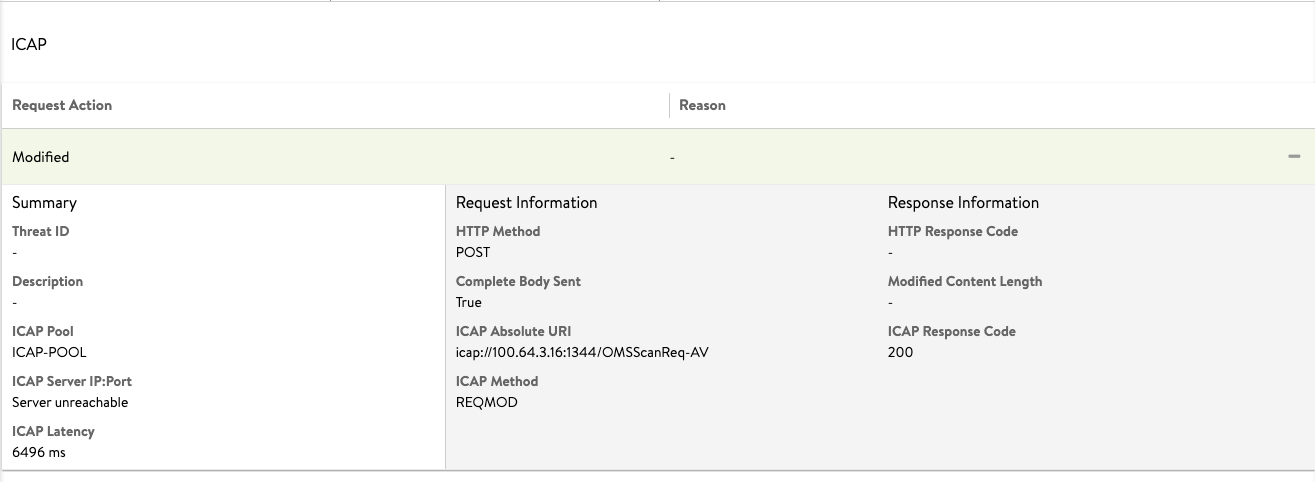

"icap_log": { "action": "ICAP_BLOCKED", "request_logs": [ { "icap_response_code": 200, "icap_method": "ICAP_METHOD_REQMOD", "http_response_code": 403, "http_method": "HTTP_METHOD_POST", "icap_absolute_uri": "icap://100.64.3.15:1344/OMSScanReq-AV ", "complete_body_sent": true, "pool_name": { "val": "ICAP-POOL-GROUP", "crc32": 1799851903 }, "pool_uuid": "poolgroup-c7dd3b93-60c1-4190-b6d6-26c22d55dc30", "latency": "1275", "icap_headers_sent_to_server": "Host: 100.64.3.15:1344\r\nConnection: close\r\nPreview: 653\r\nAllow: 204\r\nEncapsulated: req-hdr=0, req-body=661\r\n", "icap_headers_received_from_server": "Date: Thu, 19 Nov 2020 13:55:00 G11T\r\nServer: Metadefender Core V4\r\nISTag: \"001605794100\"\r\nX-ICAP-Profile: File process\r\nX-Response-Info: Blocked\r\nX-Response-Desc: Infected\r\nX-Blocked-Reason: Infected\r\nX-Infection-Found: Type=0", "action": "ICAP_BLOCKED", "reason": "Infected", "threat_id": "EICAR-Test-File (not a virus)" }] },ICAP サーバが ICAP 要求を変更する場合のログ エントリは次のとおりです。

次のログは、ICAP スキャンが正常に実行されたことを示しています。icap_log のアクション フィールドの値は

ICAP_PASSEDとして表示されます。{"icap_log": {"action": "ICAP_PASSED", "request_logs": [{ "icap_response_code": 204, "icap_method": "ICAP_METHOD_REQMOD", "http_method": "HTTP_METHOD_POST", "icap_absolute_uri": "icap://100.64.3.15:1344/OMSScanReq-AV ", "complete_body_sent": true, "pool_name": {"val": "ICAP-POOL-GROUP", "crc32": 1799851903}, "pool_uuid": "poolgroup-c7dd3b93-60c1-4190-b6d6-26c22d55dc30", "latency": "456", "icap_headers_sent_to_server": "Host: 100.64.3.15:1344\r\nConnection: close\r\nPreview: 0\r\nAllow: 204\r\nEncapsulated: req-hdr=0, null-body=661\r\n", "icap_headers_received_from_server": "Date: Wed, 18 Nov 2020 12:54:06 G11T\r\nServer: Metadefender Core V4\r\nISTag: \"000000000096\"\r\nX-Response-Info: Allowed\r\nEncapsulated: null-body=0\r\n", "action": "ICAP_PASSED"}]}ICAP 機能が有効になっていない場合、ログ エントリには icap_log のアクションが

ICAP_DISABLEDとして表示されます。"icap_log": {"action": "ICAP_DISABLED"}

ログ分析

ICAP が有効になっている場合、NSX Advanced Load Balancer のログ分析には概要も表示されます。すべてのデータ項目はクリック可能で、詳細なログを表示するためのフィルタを簡単に追加できます。

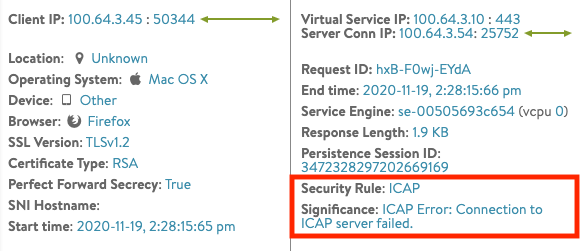

トラブルシューティング

ICAP サーバ エラー:次の例は、ICAP 要求がブロックされていることを示しています。ICAP サーバの構成が間違っているため、ICAP log のアクションが ICAP_BLOCKED として表示されます。アクションの理由は、ICAP ヘッダーにある No security rule matched です。

"icap_log":

{"action": "ICAP_BLOCKED",

"request_logs":

[{

"icap_response_code": 200,

"icap_method": "ICAP_METHOD_REQMOD",

"http_response_code": 403,

"http_method": "HTTP_METHOD_POST",

"icap_absolute_uri": "icap://100.64.3.15:1344/OMSScanReq-AV ",

"complete_body_sent": true, "pool_name": {"val": "ICAP-POOL-GROUP", "crc32": 1799851903}, "pool_uuid": "poolgroup-c7dd3b93-60c1-4190-b6d6-26c22d55dc30", "latency": "17",

"icap_headers_sent_to_server": "Host: 100.64.3.15:1344\r\nConnection: close\r\nPreview: 0\r\nAllow: 204\r\nEncapsulated: req-hdr=0, null-body=661\r\n",

"icap_headers_received_from_server": "Date: Thu, 19 Nov 2020 13:25:15 G11T\r\nServer: Metadefender Core V4\r\nISTag: \"001605792300\"\r\nX-Response-Info: Blocked\r\nX-Response-Desc: No security rule matched\r\nEncapsulated: res-hdr=0, res-body=91\r\n", "action": "ICAP_BLOCKED"}]}

この問題を解決するには、展開に使用される ICAP サーバを参照してください。