NSX Advanced Load Balancer は、SAML (Security Assertion Markup Language) を使用した NSX Advanced Load Balancer Controller のユーザー インターフェイスへのシングル サインオン (SSO) をサポートしています。SAML は、ID プロバイダ (IdP) とサービス プロバイダ (SP) 間で認証と認可を交換するための XML ベースのマークアップ言語です。

NSX Advanced Load Balancer は、Google、Okta、および OneLogin IdP との相互運用性を確認しています。他の IdP との統合が必要な場合は、NSX Advanced Load Balancer セールス チームにお問い合わせください。

NSX Advanced Load Balancer ユーザー インターフェイスを使用した SAML による SSO の構成

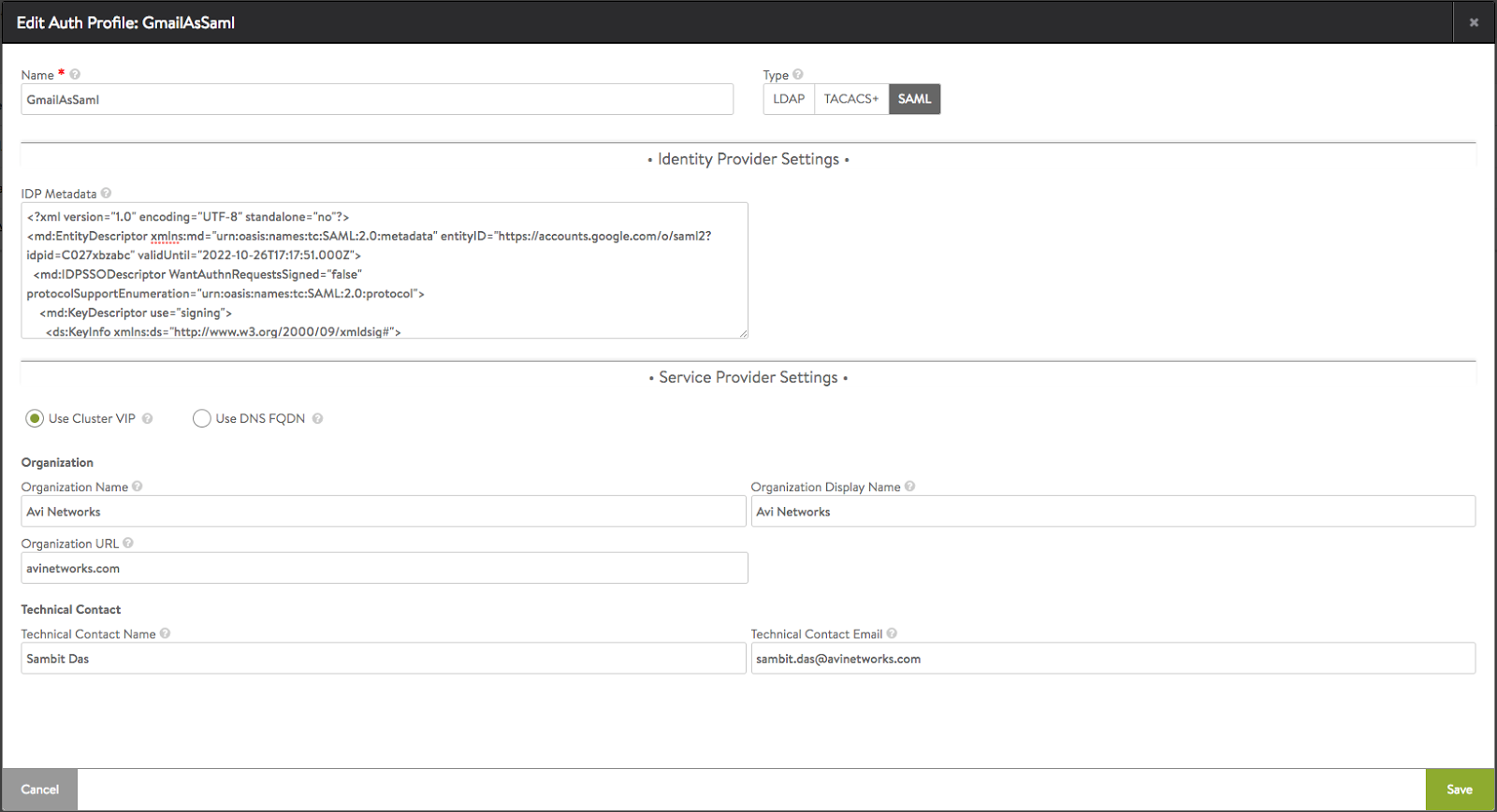

SAML 設定は、認証プロファイルで構成できます。 の順に移動します。プロファイルの名前を入力し、[タイプ] として SAML を選択します。

サービス プロバイダとして機能するすべてのノードは、IdP に登録するためのメタデータ ファイルを生成する必要があります。ファイルには、SAML シングル サインオンの構成と統合の詳細が含まれています。ID プロバイダからメタデータ ファイルを取得します。

サービス プロバイダのメタデータには、NSX Advanced Load Balancer Controller の SAML エンドポイントを定義するキー、サービス、URL が含まれています。NSX Advanced Load Balancer Controller は、クラスタ IP または DNS で解決可能な FQDN を使用して登録できます。[クラスタ IP を使用] が選択されている場合は、クラスタ IP が自動的に選択されます。[DNS FQDN を使用] が選択されている場合は、NSX Advanced Load Balancer Controller で FQDN を指定するように求められます。

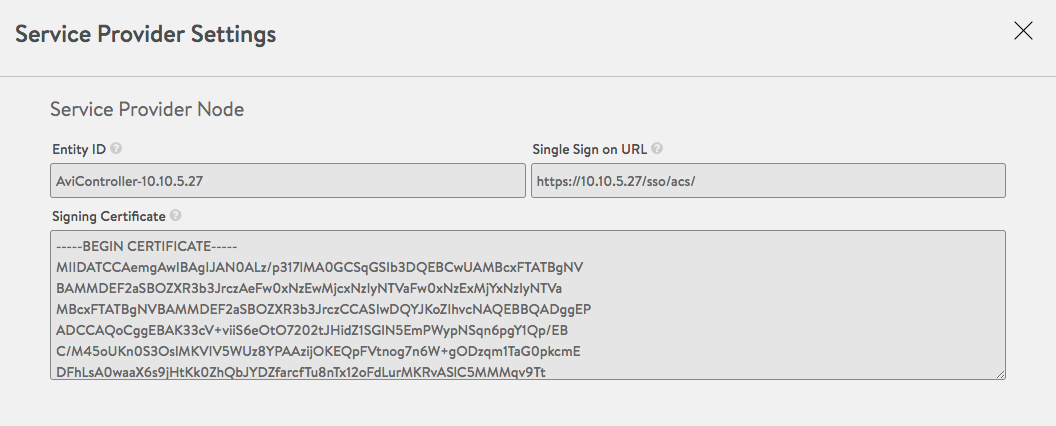

サービス プロバイダの設定を取得するには、リスト ページで疑問符ボタン (?) をクリックします。このページには、サービス プロバイダの [エンティティ ID] と、NSX Advanced Load Balancer Controller によって生成された [シングル サインオン URL] が含まれています。[署名証明書] は、[エンティティ ID] に設定された共通名を持つ自己署名証明書です。この証明書は、IdP によって、アサーション応答を暗号化するために使用されます。

このコントローラによって生成された情報を使用して、IdP で SAML アプリケーションを作成する必要があります。IdP でアプリケーションを作成するときに必要な [エンティティ ID] と [シングル サインオン URL] は、NSX Advanced Load Balancer で生成された構成と正確に一致する必要があります。

特定の ID プロバイダの場合、SAML アプリケーションの作成後に IdP メタデータを取得できます。そのような場合、推奨されるワークフローは、IdP メタデータを使用せずに、NSX Advanced Load Balancer で SAML 認証プロファイルを作成し、NSX Advanced Load Balancer で生成された属性を使用して SAML アプリケーションを作成することです。アプリケーションが作成されると、IdP メタデータを認証プロファイルにプラグインできます。有効な IdP メタデータがないと、認証プロファイルをシステム構成に添付できません。

NSX Advanced Load Balancer では、SAML 認証を正常に行うには、SAML のアサーションと応答署名の両方が必須です。

SAML ベースのアクセスを有効にした後、IdP ログイン ページで構成された SAML 認証プロファイルにリダイレクトせずに、NSX Advanced Load Balancer Web コンソールにログイン ユーザー インターフェイスを表示させたい場合があります。そうするには、コントローラまたはクラスタの IP アドレスに、次の 2 つの形式のいずれかを使用する URL を送信します。

https://ControllerIP/#! /login?local=1

https://FQDN/#! /login?local=1