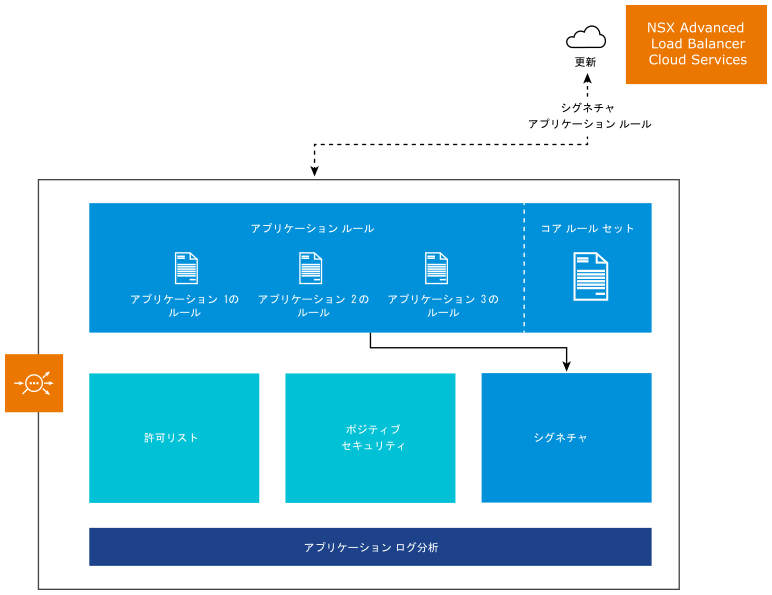

このトピックでは、WAF のアプリケーション固有のルールについて説明します。既知の脆弱性を持つアプリケーションを保護するため、WAF はアプリケーション ルールの使用をサポートしています。これらのアプリケーション ルールは、既知のアプリケーションの脆弱性(その多くは Common Vulnerabilities and Exposures (CVE) を含む)への攻撃をブロックするように特別に設計されています。これらは、NSX Advanced Load Balancer Cloud Services のアプリケーション ルールを使用して自動的に更新されます。管理者がこの機能を有効にすると、5,000 を超えるアプリケーションを選択できるようになり、そのアプリケーションの特定のルールが WAF ポリシーで有効になります。

Cloud Services のアプリケーション ルールの詳細については、『VMware NSX Advanced Load Balancer Cloud Services ガイド』の「アプリケーション ルール サービス」トピックを参照してください。

WAF ポリシーの詳細については、「WAF ポリシー」を参照してください。

アプリケーション ルールの構成

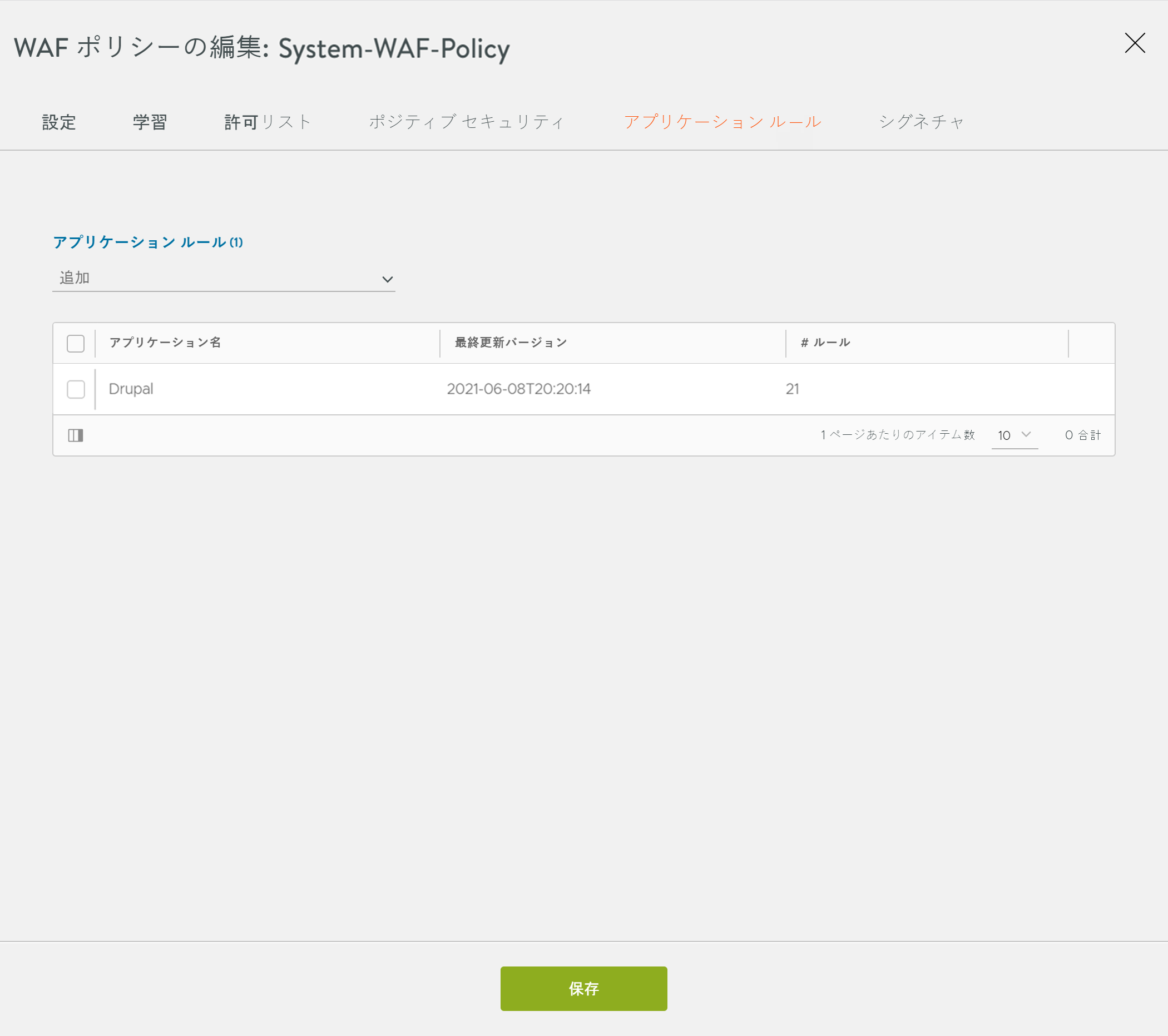

アプリケーション ルールを構成するには、 の順に移動し、目的のポリシーの [編集] アイコンをクリックします。[アプリケーション ルール] タブに移動します。アプリケーション ルールを選択するには、[アプリケーション ルール] ドロップダウン メニューをクリックします。アプリケーションを選択すると、現在構成されているアプリケーションのリストに追加され、アプリケーション名、最終更新タイムスタンプ、およびこのアプリケーションのルールの数が示されます。

この例では、Drupal が保護対象のアプリケーションとして選択されています。このポリシーには、Drupal にとって既知の特定の攻撃から保護するアクティブな 21 個のルールが含まれています。

リストからアプリケーションを削除するには、そのアイテムの [削除] アイコンをクリックします。

アプリケーション ルールの更新

アプリケーション ルール機能を使用するには、Cloud Services を使用して NSX Advanced Load Balancer Controller のアプリケーション ルールに登録する必要があります。Cloud Services を介した構成の詳細については、『VMware NSX Advanced Load Balancer Cloud Services ガイド』の「アプリケーション ルール サービス」トピックを参照してください。この初期構成後、アプリケーション ルールは毎日自動的に更新されます。更新は、構成済みのアプリケーションを含むすべての WAF ポリシーに適用されます。

ルールが無効になっている場合、この変更は更新が適用されても保持されます。

アプリケーション ログ分析

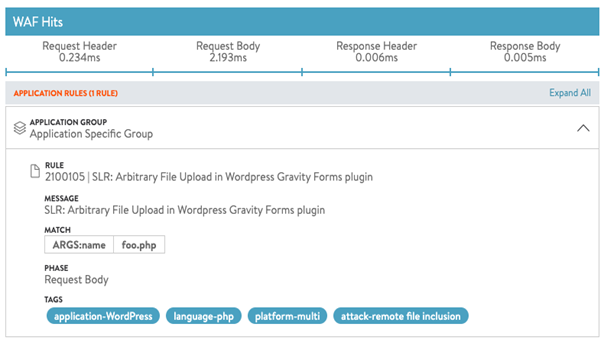

アプリケーション ルールがヒットすると、アプリケーション ログ分析にイベントがキャプチャされます。

ここには、検出された攻撃のタイプに関する情報が含まれています。また、WAF 機能の他の部分とシームレスに統合されています。

アプリケーション ルールの調整

アプリケーション ルールによって提供される特定の保護の性質により、展開が容易になります。シグネチャは特定の攻撃ベクトルのみをターゲットとするため、誤検出はありません。

ルールとは異なり、ルール テキストは表示されません。

ルールを調整する必要がある場合は、CLI を使用して無効にすることができます。

CLI を使用して構成する手順

次の例に示すように、ルール ID 2100105 を使用してルールを無効にできます。

ssh to Controller shell (login) configure wafpolicy System-WAF-Policy application_signatures where CTRL/F or CMND/F for rule ID: 2100105 -> note index rules index 14160 no enable save save save

ルールは無効になりました。

| rules[500] | | | index | 14160 | | name | SLR: Arbitrary File Upload in Wordpress Gravity Forms plugin | | rule_id | 2100105 | | enable | False | | rule | <sensitive> | | tags[1] | application-WordPress | | tags[2] | language-php | | tags[3] | platform-multi | | tags[4] | attack-remote file inclusion | | is_sensitive | True |

トラブルシューティング

アプリケーション ルール テンプレートが空の場合。

コントローラが NSX Advanced Load Balancer Cloud Services に登録されているかどうかを確認します。

[アプリケーション ルール DB 更新の自動同期の有効化] オプトインが設定されているかどうかを確認します。

ALBSERVICES エントリの構成監査ログを確認します。

アプリケーション ルールが正当な要求をブロックする場合。

「CLI を使用して構成する手順」で、アプリケーション ルールを無効にする手順を確認してください。

アプリケーション ルールが更新されない場合。

ALBSERVICES 構成監査ログの詳細を確認します。

更新間隔は毎日です。更新チェックは、より頻繁に実行できます。次の日にもう一度チェックできます。

個々のアプリケーション ルールは、アプリケーションに新しい CVE がある場合にのみ更新されます。CVE の詳細については、「CVE について」を参照してください。

Cloud Services 接続の詳細については、『VMware NSX Advanced Load Balancer Cloud Services ガイド』の「はじめに」トピックを参照してください。

アプリケーション ルールでは例外を使用できません。主な理由は、これらのルールは固有であり、通常は特定の URL の特定のパラメータにのみ一致するためです。このパラメータをルールから除外することは、ルールを無効にすることと同じで、保護が完全に削除されます。