Service Composer を使用すると、セキュリティ サービス容易に利用できます。

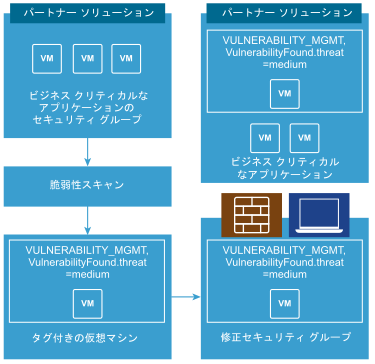

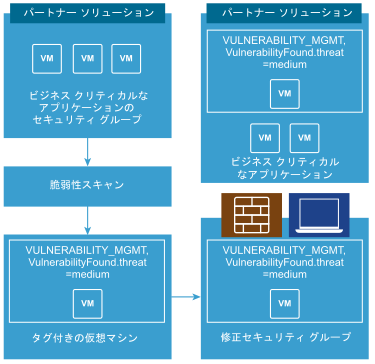

ここでは、例を追いながら、ネットワークのエンドツーエンドの保護に Service Composer をどのように利用するかを確認します。環境に次のセキュリティ ポリシーが定義されているとします。

- 脆弱性スキャン サービスを含む、初期状態のセキュリティ ポリシー (InitStatePolicy)

- ファイアウォール ルール、アンチウイルス サービス、およびネットワーク IPS サービスを含む、修正セキュリティ ポリシー (RemPolicy)

RemPolicy の重み(優先順位)が InitStatePolicy の重みよりも高いことを確認します。

また、次のセキュリティ グループも設定しているとします。

- 環境内の業務上重要なアプリケーションを含むアプリケーション資産グループ (AssetGroup)

- 仮想マシンが脆弱であることを示すタグ (VULNERABILITY_MGMT.VulnerabilityFound.threat=medium) で定義された、RemGroup という名前の修正セキュリティ グループ

次に、InitStatePolicy を AssetGroup にマッピングして環境内の業務上重要なアプリケーションすべてを保護します。また、RemPolicy を RemGroup にマッピングして脆弱な仮想マシンを保護します。

脆弱性スキャンを開始すると、AssetGroup 内のすべての仮想マシンがスキャンされます。スキャンで脆弱性のある仮想マシンが特定された場合、VULNERABILITY_MGMT.VulnerabilityFound.threat=medium タグがその仮想マシンに適用されます。

Service Composer は即座にこのタグ付けされた仮想マシンを RemGroup に追加します。RemGroup には、追加された脆弱な仮想マシンは保護するためのネットワーク IPS ソリューションが設定されています。

図 1. 動作中の Service Composer

次に、このトピックでは Service Composer が提供するセキュリティ サービスを使用するための手順について説明します。