NSX プロジェクトで作成されたオブジェクトに対して生成されたログ メッセージには、すべてのログ メッセージに追加されるラベルにプロジェクト(テナント)コンテキストが含まれています。このようなラベルは、プロジェクトの作成時に定義された一意の短いログ識別子と一致します。

たとえば、プロジェクトの Tier-1 ゲートウェイで実行されている中央集中型サービスの Edge Syslog で生成されるログ メッセージには、プロジェクト コンテキストが含まれます。

デフォルトでは、プロジェクトによって使用される Tier-0/VRF ゲートウェイで実行されている中央集中型サービスの Edge Syslog で生成されたログ メッセージには、プロジェクト コンテキストは含まれません。これは、Tier-0/VRF ゲートウェイがデフォルトの容量によって所有され、どのプロジェクトにも属していないためです。Tier-0/VRF ゲートウェイをプロジェクト(A など)に割り当てると、システム内の他のプロジェクト(B、C、D など)に同じ Tier-0/VRF ゲートウェイを割り当てることができなくなります。これは、NSX のデフォルトの動作です。

ただし、システムは Tier-0/VRF ゲートウェイを単一のプロジェクト専用にしてログを作成することをサポートしています。Tier-0/VRF ゲートウェイがプロジェクト専用の場合、この Tier-0/VRF ゲートウェイの一元化されたサービスのログ メッセージには、Edge Syslog のプロジェクト コンテキストが含まれます。

プロジェクト専用の Tier-0/VRF ゲートウェイ(A など)は、システム内の他のプロジェクト(B、C、D など)によって引き続き使用できます。ただし、同じ Tier-0/VRF ゲートウェイを使用するプロジェクト B、C、D のコンテキストは、これらのプロジェクトにシステム内の他のプロジェクト専用でない別の専用 Tier-0/VRF ゲートウェイがない限り、Edge Syslog に保存されません。

Tier-0/VRF ゲートウェイをプロジェクト専用にするには、エンタープライズ管理者は、project API を使用してプロジェクト構成で dedicated_resources パラメータを構成する必要があります。現在、この機能は API でのみサポートされています。NSX Manager ユーザー インターフェイスでは、Tier-0/VRF ゲートウェイをプロジェクト専用にすることはできません。

- Tier-0/VRF ゲートウェイをプロジェクト専用にするには、プロジェクトに割り当てる必要があります。たとえば、Tier-0 ゲートウェイ X と Y をプロジェクトに割り当てた場合、Tier-0 ゲートウェイ Z をこのプロジェクト専用にすることはできません。Z をこのプロジェクト専用にするには、まずプロジェクトに割り当てる必要があります。

- Tier-0/VRF ゲートウェイは、1 つのプロジェクトにのみ専用にすることができます。ただし、プロジェクトには、専用の複数の Tier-0/VRF ゲートウェイを含めることができます。たとえば、プロジェクト A に 2 つの Tier-0 ゲートウェイ X と Y が割り当てられているとします。Tier-0 ゲートウェイ X と Y の両方をプロジェクト A 専用にすることができます。ただし、X および Y は、システム内の他のプロジェクト専用にすることはできません。ただし、X と Y はシステム内の他のプロジェクトで使用できます。

- dedicated_resources 構成をプロジェクトから削除するか、またはプロジェクトを削除すると、このプロジェクト専用の Tier-0/VRF ゲートウェイをシステム内の他のプロジェクト専用にすることができます。たとえば、Tier-0 ゲートウェイ X をプロジェクト A と B に割り当て、プロジェクト A の専用リソースとして X を構成したとします。必要に応じて、後でプロジェクト A から dedicated_resources 構成を削除し、プロジェクト B の専用リソースとして X を追加できます。

- 例

-

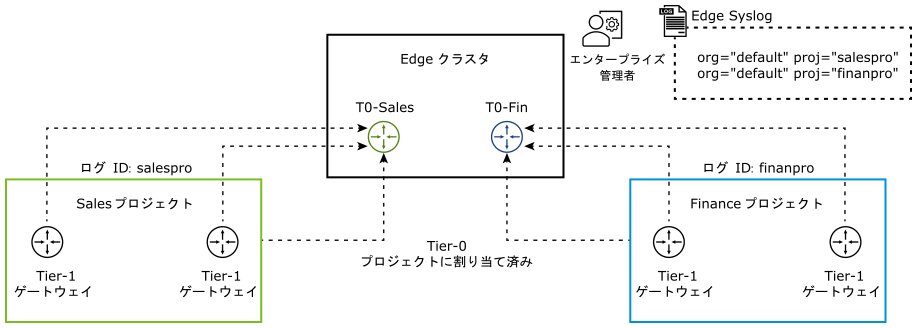

次の図に示すように、「Sales」と「Finance」という名前の 2 つのプロジェクトを作成したとします。Sales プロジェクトの短いログ ID は salespro で、Finance プロジェクトの場合は finanpro です。dedicated_resources パラメータを構成して、T0-Sales ゲートウェイを Sales プロジェクト専用にし、T0-Fin ゲートウェイを Finance プロジェクト専用にしました。両方の Tier-0 ゲートウェイが同じ Edge クラスタで実行されています。

Edge Syslog の Tier-0 サービスのログ メッセージには、プロジェクト コンテキストを識別するのに役立つ次の文字列が含まれます。

org="default" proj="salespro" org="default" proj="finanpro"

たとえば、T0-Sales と T0-Fin ゲートウェイの両方で BGP ルーティングを有効にしたとします。Edge Syslog 内のこれらの両方の Tier-0 ゲートウェイのログ メッセージには、次のようなプロジェクト コンテキストがあります。

nsx-edge> 2023-06-27T03:31:38.717Z Edge NSX 6 ROUTING [nsx comp="nsx edge" subcomp="rcpm" s2comp="rcpm-db" level="INFO" org="default" proj="salespro"] BGP update request: Bgp Config nsx-edge> 2023-06-27T03:31:39.717Z Edge NSX 6 ROUTING [nsx comp="nsx edge" subcomp="rcpm" s2comp="rcpm-db" level="INFO" org="default" proj="finanpro"] BGP update request: Bgp Config

Tier-0/VRF ゲートウェイをプロジェクト専用にする API ワークフロー

たとえば、「Sales」という名前のプロジェクトを作成し、このプロジェクトに T0Sales1 および T0Sales2 という名前の 2 つの Tier-0 ゲートウェイを割り当てたとします。T0Sales1 をこのプロジェクト専用にしたいとします。これを行うには、project API を使用し、Sales プロジェクトの dedicated_resources 構成で T0Sales1 ゲートウェイへのパスを追加する必要があります。

- 手順

-

- 次の GET API を実行して、現在のプロジェクト構成を取得します。

GET https://<nsx-mgr>/policy/api/v1/orgs/default/projects/Sales

- GET API の応答ペイロードをコピーし、テキスト エディタに貼り付けます。

- 応答ペイロードで、次のように、dedicated_resources 構成に T0Sales1 ゲートウェイへのパスを追加します。

"tier_0s": [ "/infra/tier-0s/T0Sales1", "/infra/tier-0s/T0Sales2" ], "dedicated_resources": { "tier_0s": ["/infra/tier-0s/T0Sales1"] }project API の dedicated_resources パラメータの詳細については、『NSX API ガイド』を参照してください。

- 次の PATCH API の要求本文に、完全に更新されたペイロードを貼り付けます。

PATCH https://<nsx-mgr>/policy/api/v1/orgs/default/projects/Sales

この API が正常に実行されると、Sales プロジェクトは T0Sales1 をデフォルトの Tier-0 ゲートウェイとして使用するように構成されます。この専用ゲートウェイで実行されている Tier-0 サービスのログ メッセージには、Edge Syslog に Sales プロジェクトのコンテキストが含まれるようになります。

- 次の GET API を実行して、現在のプロジェクト構成を取得します。