| VMware SASE 5.0.1 |2023 年 11 月 15 日

各リリース ノートで、追加および更新された機能をご確認ください。 |

リリース ノートの概要

このリリース ノートには、次のトピックが含まれています。

対象ユーザー

本リリースは、リリース 5.0.0 で初めて提供された機能を必要とするすべてのカスタマーおよびリリース 5.0.0 以降に解決された以下の問題の影響を受けるカスタマーに推奨されます。

互換性

リリース 5.0.1 の Orchestrator、Gateway、およびハブ Edge では、VMware SD-WAN Edge の以前のバージョンのうちリリース 3.2.2 以降がすべてサポートされます。

リリース 5.0.1 はメンテナンス リリースとして分類され、メンテナンス リリースには相互運用性テストのサブセットが適用されます。これは、プロトコルがそれらのメンテナンス リリースが属するメジャー/マイナー リリースと同じであるためです。このバージョンのプロトコルがテストされている他のソフトウェア バージョンのリストについては、VMware SASE 5.0.0 リリース ノートを参照してください。

次の相互運用性の組み合わせは、明示的にテストされています。

| Orchestrator |

Gateway |

Edge |

|

| ハブ |

ブランチ/スポーク |

||

| 5.0.1 |

5.0.1 |

4.3.1 |

4.3.1 |

| 5.0.1 |

5.0.1 |

4.5.0 |

4.5.0 |

| 5.0.1 |

5.0.1 |

5.0.0 |

5.0.0 |

| 5.0.1 |

4.3.1 |

4.3.1 |

4.3.1 |

| 5.0.1 |

4.5.0 |

4.5.0 |

4.5.0 |

| 5.0.1 |

5.0.0 |

5.0.0 |

5.0.0 |

| 5.0.0 |

5.0.1 |

5.0.1 |

5.0.1 |

上記の表は、SD-WAN サービスを使用しているカスタマーに対してのみ完全に有効です。VMware Cloud Web Security または VMware Secure Access へのアクセスが必要なカスタマーは、Edge をリリース 4.5.0 以降にアップグレードする必要があります。

VMware SD-WAN リリース 3.2.x、3.3.x および 3.4.x のサポートは終了しました。

-

リリース 3.2.x および 3.3.x は、2021 年 12 月 15 日にジェネラル サポートが終了 (EOGS) し、2022 年 3 月 15 日にテクニカル ガイダンスが終了 (EOTG) しました。

-

Orchestrator および Gateway のリリース 3.4.x は、2022 年 3 月 30 日にジェネラル サポートの終了 (EOGS) となり、2022 年 9 月 30 日にテクニカル ガイダンスの終了 (EOTG) となりました。

-

Edge のリリース 3.4.x は、2022 年 12 月 31 日にジェネラル サポートの終了 (EOGS) となり、2023 年 3 月 31 日にテクニカル ガイダンスの終了 (EOTG) となりました。

-

詳細については、ナレッジベースの記事を参照してください。お知らせ:VMware SD-WAN リリース 3.x のサポート期間の終了 (84151)

VMware SD-WAN リリース 4.0.x のサポート期間が終了しました。リリース 4.2.x は、Gateway および Orchestrator のサポート期間が終了しました。4.3.x は、Gateway および Orchestrator のサポート終了に近づいています。

-

リリース 4.0.x は、2022 年 9 月 30 日にジェネラル サポートの終了 (EOGS) となり、2022 年 12 月 31 日にテクニカル ガイダンスの終了 (EOTG) を迎えました。

-

リリース 4.2.x の Orchestrator および Gateway は、2022 年 12 月 30 日にジェネラル サポートの終了 (EOGS) となり、2023 年 3 月 30 日にテクニカル ガイダンスの終了 (EOTG) となりました。

-

リリース 4.2.x の Edge は、2023 年 6 月 30 日にジェネラル サポートの終了 (EOGS) となりました。また、2025 年 9 月 30 日にテクニカル ガイダンスの終了 (EOTG) を迎えます。

-

リリース 4.3.x の Orchestrator および Gateway は、2023 年 6 月 30 日にジェネラル サポートの終了 (EOGS) となりました。また、2023 年 9 月 30 日にテクニカル ガイダンスの終了 (EOTG) を迎えます。

-

リリース 4.3.x の Edge は、2023 年 6 月 30 日にジェネラル サポートの終了 (EOGS) となりました。また、2025 年 9 月 30 日にテクニカル ガイダンスの終了 (EOTG) を迎えます。

-

詳細については、ナレッジベースの記事を参照してください。お知らせ:VMware SD-WAN リリース 4.x のサポート期間の終了 (88319)。

リリース 3.x では、AES-256-GCM が適切にサポートされていませんでした。これは、AES-256 を使用しているカスタマーは、GCM が無効な状態 (AES-256-CBC) で Edge を常に使用していたことを意味していました。カスタマーが AES-256 を使用している場合は、Edge を 4.x リリースにアップグレードする前に、Orchestrator から GCM を明示的に無効にする必要があります。すべての Edge で 4.x リリースが実行されている状態になったら、カスタマーは AES-256-GCM または AES-256-CBC を選択できます。

Orchestrator、Gateway、Edge のアップグレード パス

Orchestrator、Gateway、または Edge を旧リリースからリリース 5.0.1 にアップグレードする場合のパスを次に示します。

Orchestrator

リリース 4.0.0 以降での Orchestrator のインフラストラクチャの変更により、3.x リリースを使用する Orchestrator は、5.0.1 にアップグレードする前にまず 4.0.0 にアップグレードする必要があります。リリース 4.0.0 以降を使用している Orchestrator は、リリース 5.0.1 にアップグレードできます。それぞれの Orchestrator のアップグレード パスは次のとおりです。

リリース 3.x を使用する Orchestrator → 4.0.0 → 5.0.1。

リリース 4.x を使用する Orchestrator → 5.0.1。

Gateway

Gateway の 3.x から 5.0.1 へのアップグレードはサポートされていません。アップグレードする代わりに、3.x Gateway を同じ仮想マシン属性を使用して新規に展開する必要があります。その後、古いインスタンスは廃止されます。

リリース 4.0.0 以降を使用した Gateway のアップグレードは、すべての Gateway タイプで完全にサポートされています。

注:5.0.1 を使用して新しい Gateway を展開する場合、VMware ESXi インスタンスがバージョン 6.7 Update 3 以降、バージョン 7.0 以前である必要があります。これより前の ESXi インスタンスを使用すると、リリース 5.0.0 以降の実行時に Gateway のデータプレーン サービスが失敗します。

注:Gateway を 5.0.1 にアップグレードする前に、ESXi インスタンスをバージョン 6.7 Update 3 以降、バージョン 7.0 以前にアップグレードする必要があります。これより前の ESXi インスタンスを使用すると、リリース 5.0.1 以降の実行時に Gateway のデータプレーン サービスが失敗します。

Edge

Edge は、リリース 4.3.1 以降からリリース 5.0.1 に直接アップグレードできます。

重要な注意事項

高可用性での Wi-Fi 対応 Edge と Wi-Fi 非対応 Edge の混在はサポートされません

2021 年から、VMware SD-WAN に Wi-Fi モジュールを含まない Edge モデル(Edge モデル 510N、610N、620N、640N、および 680N)が導入されました。これらのモデルは、Wi-Fi を除いては、Wi-Fi 対応の対応するモデルと同じように見えますが、同じモデルの Wi-Fi 対応の Edge と Wi-Fi 非対応の Edge(たとえば、Edge 640 と Edge 640N)の高可用性ペアとしての展開はサポートされていません。カスタマーは、高可用性ペアとして展開された Edge が同じタイプ(両方とも Wi-Fi 対応または両方とも非 Wi-Fi 対応)であることを確認する必要があります。

Orchestrator で Grafana を使用できなくなりました

ライセンスの制限により、リリース 5.0.0 以降の Orchestrator には Grafana アプリケーションが含まれていません。Grafana は主に、Orchestrator をオンプレミスで実行しているカスタマーおよびパートナーによって、Orchestrator のパフォーマンスを監視するために使用されます。このようなニーズに対応するため、カスタマーまたはパートナーは Orchestrator の外部で独自の Grafana アプリケーションをホストし、それを参照するように Orchestrator で Telegraf を設定する必要があります。

VMware SASE ビルドに 4 桁目が含まれています

リリース 5.0.0 以降、リリース ビルドには 4 桁目の数字が含まれるようになりました。

ソフトウェア リリースの場合、VMware SASE は、次のような「a.b.c」の番号付けスキームに従います。

-

a = メジャー(例:5.0.0)→ 複数の大きな機能があり、アーキテクチャが大幅に変更される可能性があるリリース。

-

b = マイナー(例:5.2.0)→ 少数の小さな機能またはいくつかの大きな機能があり、アーキテクチャに大きな変更がないリリース。

-

c = メンテナンス(例:5.2.1)→ 現場で見つかった問題と内部で見つかった問題の修正が多数含まれている可能性のあるリリース。新しいハードウェア プラットフォームに対応している可能性を除き、機能はありません。

リリース 5.0.0 では、Edge、Gateway、Orchestrator のビルドに次の 4 桁目が追加され、番号付けは「a.b.c.d」の形式になりますます。

-

d = ロールアップ ビルド(例:5.2.1.1)→ ロールアップは、カスタマーによって検出された既知の不具合の修正、または内部で検出された重大な欠陥の累積を集計したものです。

4.x 以前のロールアップ ビルドは、イメージ名の GA 日で区別されます。これは、ビルド バージョンをカスタマーに伝える方法として最適ではありません。5.0.0 ビルド以降で 4 桁目の数字を追加することにより、特定のコンポーネントで使用されているソフトウェア バージョンがより明確になります。

このビルド番号付けの規則は、リリース 5.0.0 以降にのみ適用され、4.x 以前のリリースでは引き続き既存の方法で日付により識別できるロールアップ ビルドと 3 桁の数字が使用されます。

Cloud Web Security と Secure Access へのアクセス

VMware Cloud Web Security または VMware Secure Access にアクセスする場合は、Edge をリリース 4.5.0 以降にアップグレードする必要があります。4.5.0 より前のリリースを使用している Edge では、これらのサービスにアクセスできません。

AS-PATH プリペンドの BGPv4 フィルタ設定の区切り文字の変更

リリース 3.x 以降では、AS-PATH プリペンドの VMware SD-WAN BGPv4 フィルタ設定で、カンマ ベースとスペース ベースの両方の区切り文字が使用できました。ただし、リリース 4.0.0 以降では、VMware SD-WAN では、AS-PATH プリペンド設定でスペース ベースの区切り文字のみがサポートされます。3.x から 4.x または 5.x にアップグレードする場合は、誤った BGP の最適ルート選択を回避するために、アップグレード前に AS-PATH プリペンド設定を編集して「カンマをスペースで置き換える」必要があります。

Edge 3x00 モデルのアップグレード時間の延長

Edge 3x00 モデル(3400、3800 および 3810 など)では、このバージョンへのアップグレードに通常よりも時間がかかる場合があります(3 ~ 5 分)。これは、問題 53676 を解決するファームウェアのアップグレードが原因で発生します。リリース 3.4.5/3.4.6、4.0.2、4.2.1、4.3.0、4.5.0、または 5.0.0 で Edge 3400 または 3800 がそのファームウェアをアップグレードしていた場合は、Edge は想定時間内でアップグレードされます。詳細については、各リリース ノートの「解決した問題 53676」を参照してください。

Edge および Gateway 上の BGP over IPsec、および Azure Virtual WAN の自動化の制限事項

Edge および Gateway 上の BGP over IPsec 機能は、Edge または Gateway からの Azure Virtual WAN の自動化と互換性がありません。Edge または Gateway から Azure vWAN への接続を自動化するときには、スタティック ルートのみがサポートされます。

VMware SD-WAN Edge モデル 520、540、620、640、680、3400、3800、および 3810 で自動ネゴシエーションを無効にする場合の制限事項

ユーザーが、VMware SD-WAN Edge モデル 620、640 または 680 のポート GE1 〜 GE4 で、または Edge 3400、3800 または 3810 のポート GE3 または GE4 で、あるいは銅線インターフェイスを備えた SFP がポート SFP1 または SFP2 で使用されている場合は Edge 520/540 で、速度とデュプレックスをハードコーディングするために自動ネゴシエーションを無効にすると、再起動してもリンクが起動しない場合があります。

これは、Intel Ethernet Controller i350 を使用するリストされた各 Edge モデルが原因で発生します。これらのモデルには、自動ネゴシエーションがリンクの両側で使用されない場合、送受信する適切なケーブルを動的に検出 (Auto MDIX) することができないという制限があります。接続の両側で送受信に同じケーブルが使用されている場合、リンクは検出されません。ピア側も自動ネゴシエーションなしの Auto MDIX をサポートせず、リンクがストレート ケーブルを使用して起動されていない場合は、リンクを起動するためにクロスオーバー イーサネット ケーブルが必要になります。

詳細については、ナレッジベースの記事「Limitation When Deactivating Autonegotiation on VMware SD-WAN Edge Models 520, 540, 620, 640, 680, 3400, 3800, and 3810 (87208)」を参照してください。

使用可能な言語

バージョン 5.0.1 を使用する VMware SASE Orchestrator は、次の言語にローカライズされています。チェコ語、英語、欧州ポルトガル語、フランス語、ドイツ語、ギリシャ語、イタリア語、スペイン語、日本語、韓国語、簡体字中国語、繁体字中国語。

ドキュメントの改訂履歴

2023 年 11 月 15 日。第 31 版。

-

「Orchestrator で解決した問題」セクションに新しい Orchestrator ロールアップ ビルド R5017-20231111-GA を追加しました。これは 7 番目の Orchestrator ロールアップ ビルドで、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

Orchestrator ビルド R5017-20231111-GA には、#102121、# 116531、および #131789 の問題の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

2023 年 9 月 27 日。第 30 版。

-

「Edge/Gateway で解決した問題」セクションに新しい Edge/Gateway ロールアップ ビルド R5015-20230922-GA を追加しました。これは 5 番目の Edge/Gateway ロールアップ ビルドで、リリース 5.0.1 の新しい Edge/Gateway GA ビルドです。

Edge/Gateway ビルド R5015-20230922-GA には、#93237、#95047、#95850、#97321、#98223、#101431、#103558、#103700、#106865、#109906、#110320、#110970、#111924、#112115、#115904、#116368、#117037、#118333、#118591、#119491、#121998、#123593、#124181、#126336 の問題の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

-

「Edge および Gateway の既知の問題」セクションに未解決の問題 #115136 および #125509 を追加しました。

2023 年 9 月 14 日。第 29 版。

-

未解決の問題 #92676 を削除しました。これは、VMware エンジニアリング部門がこの問題は想定どおりの動作と判断したためです。回避策は、『管理ガイド』の「Gateway からの BGP over IPsec の設定」の注に記載されています。

2023 年 9 月 4 日。第 28 版。

-

「ドキュメントの改訂履歴」は、ユーザー エクスペリエンスを向上させるために新しい項目から古い項目の順に読めるように再編成されました。

-

「Edge および Gateway の既知の問題」セクションに未解決の問題 #117037 を追加しました。

2023 年 8 月 18 日。第 27 版。

-

「Edge および Gateway の既知の問題」セクションに未解決の問題 #117565 を追加しました。

2023 年 8 月 3 日。第 26 版。

-

「Orchestrator で解決した問題」セクションに新しい Orchestrator ロールアップ ビルド R5016-20230801-GA を追加しました。これは 6 番目の Orchestrator ロールアップ ビルドで、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

Orchestrator ビルド R5016-20230801-GA には、#64145、#116531、#122271 の問題の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

-

「Edge および Gateway の既知の問題」セクションに未解決の問題 #106865 および #121998 を追加しました。

2023 年 7 月 26 日。第 25 版。

-

4 番目の Edge ロールアップ ビルド R5014-20230713-GA の「Edge/Gateway で解決した問題」セクションに解決した問題 #103708 を追加しました。この問題は、5.0.1 リリース ノートの以前の版から除外されました。

2023 年 7 月 14 日。第 24 版。

-

「Edge/Gateway で解決した問題」セクションに新しい Edge ロールアップ ビルド R5014-20230713-GA を追加しました。これは 4 番目の Edge ロールアップ ビルドで、リリース 5.0.1 の新しい Edge GA ビルドです。

-

Edge ビルド R5014-20230713-GA は、問題 #105160 の修正が含まれています。これについては、このセクションで説明します。

-

また、Edge ビルド R5014-20230713-GA は、6x0 モデルの Edge のプラットフォーム ファームウェアをアップグレードする必要があるユーザーに推奨されるビルドになります。この状態は、改訂版の「解決した問題 89217」と、ナレッジベースの記事「VMware SD-WAN 6X0 モデル Edge が、LED が消灯してパワーオフし、動作状態に戻るために電源の入れ直しが必要になることがあります (88970)」に反映されています。

-

「Edge および Gateway の既知の問題」セクションに未解決の問題 #98223、#103708、および #107994 を追加しました。

2023 年 6 月 29 日。第 23 版。

-

「Orchestrator で解決した問題」セクションに新しい Orchestrator ロールアップ ビルド R5015-20230628-GA を追加しました。これは 5 番目の Orchestrator ロールアップ ビルドで、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

Orchestrator ビルド R5015-20230628-GA には、#109710、#112605、#114291、#114475 の問題の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

-

「Edge および Gateway の既知の問題」セクションに問題 #107994 を追加しました。

2023 年 6 月 14 日。第 22 版。

-

「Edge/Gateway の既知の問題」セクションに未解決の問題 #90884 を追加しました。

2023 年 4 月 25 日。第 21 版。

-

元の GA ビルド R5010-20220729-GA の「Edge/Gateway で解決した問題」セクションに解決した問題 #93052 を追加しました。この問題は、5.0.1 リリース ノートの第 1 版から誤って除外されました。

-

互換性セクションを更新して、すべての 3.x リリースがサポート期間の終了 (EOSL) に達したことを記載しました。また、4.x セクションを更新して、4.2.x Orchestrator と Gateway がサポート期間の終了 (EOSL) に達したことを記載しました。

2023 年 4 月 12 日。第 20 版。

-

「Orchestrator で解決した問題」セクションに新しい Orchestrator ロールアップ ビルド R5014-20230408-GA を追加しました。これは 4 番目の Orchestrator ロールアップ ビルドで、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

Orchestrator ビルド R5014-20230408-GA には、#107766、#108363、#110946、#111946、#111957、#112201 の問題の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

-

「Edge/Gateway の既知の問題」に未解決の問題 #94980 および #110564 を追加しました。

-

修正されたチケット #89217 を改訂して、問題を解決するために必要な改訂済み Edge バージョン (R5012-20230327-GA-107522) を反映しました。Edge バージョン R5012-20230327-GA-107522 には、高可用性トポロジに展開されたサイトを Orchestrator を介して自動的にアップグレードする機能が追加されています。この問題の解決に関連する以前の Edge バージョンである R5012-20230123-GA-103475 にはこの機能が含まれていないため、ホストされたすべての Orchestrator で [劣化 (Degraded)] としてマークされます。

2023 年 3 月 26 日。第 19 版。

-

「Edge/Gateway で解決した問題」セクションに新しい Edge/Gateway ロールアップ ビルド R5013-20230322-GA を追加しました。これは 3 番目の Edge/Gateway ロールアップ ビルドで、リリース 5.0.1 の新しい Edge/Gateway GA ビルドです。

-

Edge/Gateway ビルド R5013-20230322-GA には、問題 #78050、#80149、#84593、#86994、#95603、#96880、#97404、#97559、#98782、#99676、#103527、#103529、#103983、#104141、#104183、#104487、#105360、#105744、#106627、#106700、#107302、#107309、#107356、および #109131 の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

2023 年 3 月 15 日。第 18 版。

-

「Orchestrator で解決した問題」セクションに新しい Orchestrator ロールアップ ビルド R5013-20230310-GA を追加しました。これは 3 番目の Orchestrator ロールアップ ビルドで、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

Orchestrator ビルド R5013-20230310-GA には、#105610、#106242、#109595 の問題の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

2023 年 2 月 17 日。第 17 版。

-

[Edge/Gateway の既知の問題] セクションから問題 #39659 を削除しました。これは、リリース 4.3.0 で解決された別のチケット #39501 と重複しています。

2023 年 1 月 30 日第 16 版。

-

修正されたチケット #89217 を改訂して、問題を解決するために必要な改訂済み Edge バージョン (R5012-20230123-GA-103475) およびプラットフォーム ファームウェア バージョン (R131-20221216-GA) を反映しました。このチケットには、#89217 をカバーし、6x0 Edge をアップグレードするための詳細な手順が含まれているナレッジベースの記事へのリンクも追加されています。

-

互換性セクションで、4.2.x のサポート終了に関する「重要な注意事項」を改訂し、リリース 4.3.x を追加して、SD-WAN Edge ソフトウェアの新たに改訂された日付を反映しました。

2022 年 12 月 16 日。第 15 版。

-

「Edge/Gateway で解決した問題」セクションに新しい Gateway ロールアップ ビルド R5012-20221214-GA を追加しました。これは 2 番目の Gateway ロールアップ ビルドで、リリース 5.0.1 の新しい Gateway GA ビルドです。

-

Gateway ビルド R5012-20221214-GA には、#96863、#97272、#99650 の問題の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

-

重要:

元の 5.0.1.1 Gateway ビルド (R5011-20221007-GA) のビルドの問題により、Gateway は他の 5.0.1.1 Gateway ビルドにアップグレードできず、5.0.1.1 から 5.0.1.2 に直接アップグレードする必要があります。

-

「Orchestrator で解決した問題」セクションに新しい Orchestrator ロールアップ ビルド R5012-20221214-GA を追加しました。これは 2 番目の Orchestrator ロールアップ ビルドで、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

Orchestrator ビルド R5012-20221214-GA には、#96538、#100133、#101835、#102806 の問題の修正が含まれています。これらのそれぞれについて、このセクションで説明します。

2022 年 11 月 30 日。第 14 版。

-

Orchestrator ロールアップ ビルド R5011-20221117-GA を、改訂ビルド R5011-20221129-GA に置き換えました。このビルドでは、Orchestrator をビルド R5011-20221117-GA にアップグレードする際に VMware 運用チームが確認したアップグレードの問題が修正されています。アップグレードの問題は、アップグレード パッケージ マニフェストのバージョンの不一致が原因で発生しました。この新しいビルドでは、新しい機能は追加されていません。

2022 年 11 月 22 日第 13 版。

-

「Orchestrator で解決した問題」セクションに新しい Orchestrator ロールアップ ビルド R5011-20221117-GA を追加しました。これは 1 番目の Orchestrator ロールアップ ビルドで、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

Orchestrator ビルド R5011-20221117-GA には、問題 #80735、#88957、#97713、#98086、#98357、#98518、#98654、#99109、#99247、#99250、#100656、および #101449 に対する修正が含まれ、該当するセクションで説明しています。

-

「Edge/Gateway で解決した問題」セクションに解決した問題 #89873 を追加しました。この問題は、5.0.1 リリース ノートの第 1 版から誤って除外されました。

-

「Edge/Gateway の既知の問題」に未解決の問題 #97559 を追加しました。

2022 年 11 月 14 日。第 12 版。

-

「Edge/Gateway で解決した問題」セクションに新しい Edge ロールアップ ビルド R5012-20221107-GA を追加しました。これは 2 番目の Edge ロールアップ ビルドで、リリース 5.0.1 の新しい Edge GA ビルドです。Edge リリース 5.0.x.x を実行しているすべてのカスタマーに推奨されます。

-

Edge ビルド R5012-20221107-GA には、問題 #96411、#96441、#96888、#97483、#98514、#100377、および #101049 に対する修正が含まれ、該当するセクションで説明しています。

-

重要:

以前の Edge 5.0.x.x ビルドを使用している場合は、Edge を 5.0.1.2 にアップグレードする必要があります。

2022 年 10 月 31 日。第 11 版。

-

元の 5.0.1 GA ビルド R5010-20220729-GA の「Edge/Gateway で解決した問題」セクションに解決した問題 #72491 を追加しました。この問題は、5.0.1 リリース ノートの第 1 版から誤って除外されました。

2022 年 10 月 18 日。第 10 版。

-

元の 5.0.1 GA ビルド R5010-20220729-GA の「Edge/Gateway で解決した問題」セクションに解決した問題 #90876 を追加しました。この問題は、5.0.1 リリース ノートの第 1 版から誤って除外されました。

2022 年 10 月 12 日。第 9 版。

-

「Edge/Gateway で解決した問題」セクションに新しい Edge/Gateway ロールアップ ビルド R5011-20221007-GA を追加しました。これは 1 番目の Edge/Gateway ロールアップ ビルドで、リリース 5.0.1 の新しい Edge/Gateway GA ビルドです。

-

Edge/Gateway ビルド R5011-20221007-GA には、問題 #89235、#94430、#95503、#96055、#96231、#98157、および #99188 に対する修正が含まれ、該当するセクションで説明しています。

2022 年 9 月 28 日。第 8 版。

-

「Edge/Gateway の既知の問題」セクションに #98136 を追加しました。

2022 年 9 月 23 日。第 7 版。

-

「Orchestrator で解決した問題」セクションの Orchestrator ビルド R5010-20220912-GA に解決した問題 #96108 を追加しました。この問題は、これらのリリース ノートの第 6 版から誤って除外されました。

-

解決した問題 #90749 を、「Orchestrator で解決した問題」セクションの Orchestrator ビルド R5010-20220912-GA から元の Orchestrator ビルド R5010-20220803-GA に移動しました。これは、この問題の修正がリリース 5.0.1 で実際に追加されたビルドです。

-

「Edge/Gateway で解決した問題」セクションに解決した問題 #87982 を追加しました。このチケットは、5.0.1 リリース ノートの第 1 版から誤って除外されました。

-

「Edge/Gateway の既知の問題」セクションに未解決の問題 #86098、#94204、#95565、#96441、および #96888 を追加しました。

2022 年 9 月 16 日。第 6 版。

-

「Orchestrator で解決した問題」セクションに更新された Orchestrator ビルド R5010-20220912-GA を追加しました。ビルド R5010-20220912-GA は元の Orchestrator ビルド R5010-20220817-GA に代わるもので、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

この更新された Orchestrator ビルドには、問題 #90749、#95847、および #96095 の修正が含まれています。これらは、「Orchestrator で解決した問題」セクションに追加されています。

-

「Edge/Gateway で解決した問題」セクションに解決した問題 #91875 を追加しました。このチケットは、5.0.1 リリース ノートの第 1 版から誤って除外されました。

-

「Edge/Gateway の既知の問題」セクションに問題 #96055 および #96231 を追加しました。

2022 年 9 月 9 日。第 5 版。

-

「Edge/Gateway で解決した問題」セクションに、解決した問題 #87552、#90151、および #93383 を追加しました。これらのチケットは、5.0.1 リリース ノートの第 1 版から誤って除外されました。

-

コードの欠陥ではなく設定エラーが原因であるとエンジニアリングが結論付けたため、未解決の問題 #49712 を「Edge/Gateway の既知の問題」から削除しました。

-

「Edge/Gateway の既知の問題」から未解決の問題 #90065 を削除しました。エンジニアリング部門ではこの問題を再現できず、5.0.1 Orchestrator ビルドでは DR 同期が期待どおりに動作するためです。

2022 年 8 月 18 日。第 4 版。

-

「Orchestrator で解決した問題」セクションに更新された Orchestrator ビルド R5010-20220817-GA を追加しました。ビルド R5010-20220817-GA は元の Orchestrator ビルド R5010-20220803-GA に代わるもので、リリース 5.0.1 の新しい Orchestrator GA ビルドです。

-

この更新された Orchestrator ビルドには、問題 #95613 の修正が含まれています。これは、「Orchestrator で解決した問題」セクションに追加されています。

2022 年 8 月 11 日。第 2 版。

-

Orchestrator で解決した問題セクションに、解決した問題 #89346、#90067、#90128、#90540、#91054、#91720、および #92082 を追加しました。これらのチケットは、5.0.1 リリース ノートの第 1 版から誤って除外されました。

2022 年 8 月 15 日。第 3 版。

-

「Edge/Gateway で解決した問題」セクションに解決した問題 #89217 を追加しました。このチケットは、5.0.1 リリース ノートの第 1 版から誤って除外されました。

2022 年 8 月 5 日。第 1 版。

Edge および Gateway で解決した問題

- Edge/Gateway バージョン R5015-20230922-GA で解決した問題

- Edge バージョン R5014-20230713-GA で解決した問題

- Edge/Gateway バージョン R5013-20230322-GA で解決した問題

- Gateway バージョン R5012-20221214-GA で解決した問題

- Edge バージョン R5012-20221107-GA で解決した問題

- Edge/Gateway バージョン R5011-20221007-GA で解決した問題

- Edge/Gateway バージョン R5010-20220729-GA で解決した問題

Edge/Gateway バージョン R5015-20230922-GA で解決した問題

Edge/Gateway ビルド R5015-20230922-GA は 2023 年 9 月 27 日にリリースされた、リリース 5.0.1 の 5 番目の Edge/Gateway ロールアップです。

この Edge/Gateway ロールアップ ビルドは、4 番目の Edge/Gateway ロールアップ ビルド R5014-20230713-GA 以降の以下の重大な問題に対処します。

-

解決した問題 93237:1,000 以上のオブジェクト グループが設定されている VMware SD-WAN で、データプレーン サービスの障害が発生し、これをリカバリするための再起動により 10 ~ 15 秒のカスタマー トラフィックの中断が発生します。

Orchestrator ユーザー インターフェイスの [設定 (Configure)] > [ビジネス ポリシー (Business Policy)] ページで 1,000 以上のオブジェクト グループが設定されている場合、Edge にプッシュされた設定によって Edge メモリの破損が引き起こされ、Edge サービスが失敗して再起動します。

-

解決した問題 95047:Edge Network Intelligence(分析)が有効になっていない VMware SD-WAN Edge をセキュリティ ポート スキャン ユーティリティがスキャンすると、Syslog ポート 514 が閉じていると報告され、アクセス可能ということになります。

Edge Network Intelligence はポート 514 (Syslog) で待機します。分析が有効になっていない場合、ポート 514 は引き続きアクセス可能ですが、要求に応答しません。したがって、ポート スキャナはこのポートを「閉じている」と報告します(つまり、このポートはアクセス可能であるが、待機中のアプリケーションはない、ということになります)。

-

解決した問題 95850:OSPF が使用されているカスタマー エンタープライズで、ユーザーが VMware SD-WAN Edge の診断バンドルを生成すると、バンドルの生成中に OSPF ルートがフラップし、その結果カスタマー トラフィックが中断することがあります。

診断バンドルの生成の一環として、コマンド vcdbgdump -r remote-routes および vcdbgdump -r remote_routes が実行されます。これらのコマンドの実行には、カスタマー環境で 40 秒より長い時間がかかるため、イベント ディスパッチャ スレッドのキューに登録されていた OSPF Hello は処理されませんでした。このため、OSPF ネイバーシップがフラップすることにより、ネットワークが停止します。

この問題に対する修正を行わない Edge では、メンテナンス期間以外では診断バンドルを生成しないようにするか、一時的に問題が発生しないようにする内部ツールを持っている VMware SD-WAN サポートにバンドルの生成を依頼する必要があります。

-

解決した問題 97321:ユーザーが VMware SD-WAN Edge で Edge Network Intelligence 分析を有効にしてから、Edge が Edge サービスの再起動をトリガする場合があります。この場合、各インスタンスで 10 ~ 15 秒のカスタマー トラフィックの中断が発生します。

Edge で分析が有効になっている場合、Edge でメモリ不足の状態が発生し、その後にメモリの「二重の空き」状態が発生することがあります。Edge はサービスを再起動してメモリをリストアします。

この問題の症状は、分析の有効化中に複数回発生する可能性があります。

-

解決した問題 98223:VMware SD-WAN Edge で Edge Network Intelligence 分析が有効になっている場合、Edge が VMware SASE Orchestrator と通信できなくなり、Orchestrator ユーザー インターフェイスで Edge がダウンとマークされる場合があります。

分析が有効になっている場合、分析バックエンドとの Edge 通信が Orchestrator との Edge 通信と混在することがあります。その結果、Orchestrator との通信が失われ、Orchestrator は Edge がダウンしていないにもかかわらずダウンしていると宣言します。

-

解決した問題 101431:Edge Network Intelligence をサブスクライブしているカスタマーの場合、ユーザーが VMware SD-WAN Edge で分析を有効にすると、ダッシュボードに Edge の「管理 IP アドレスが割り当てられていません (No Management IP Assigned)」というメッセージが表示される場合があります。

まれに、Edge が管理 IP アドレスを Edge Network Intelligence バックエンドに送信しないことがあり、その結果上記のメッセージが表示されます。

-

解決した問題 103558:Edge Network Intelligence を使用しているカスタマー エンタープライズで、VMware SD-WAN Edge の分析が有効になっている場合、ENI ダッシュボードには、その Edge の「管理 IP アドレスが割り当てられていない (No Management IP Assigned)」と表示されることがあります。

分析を有効にすると、まれに Edge が管理 IP アドレスを Edge Network Intelligence バックエンドに送信しないことがあります。

-

解決した問題 103700:カスタマーのアプリケーション マップにカスタマイズされたエントリがあるにもかかわらず、アプリケーションが SD-WAN によって誤って分類され、間違ったビジネス ポリシーまたはファイアウォール ルールに一致する場合があります。

mustNotPerformDpiタグを持つアプリケーション マップ内のアプリケーションは、依然として SD-WAN の詳細なパケット インスペクション (DPI) エンジンを介して分類できます。大規模な展開では、高速データベース キャッシュを介してアプリケーション分類を検索しているときに競合が発生する場合があります。その結果、アプリケーションがmustNotperformDpiを使用して設定されている場合でも、DPI 経由で分類され、予期しない分類が行われる可能性があります。 -

解決した問題 106865:Edge Network Intelligence サービスを使用し、エンタープライズで分析を有効にしているカスタマーの場合、IP 以外のトラフィック(RADIUS 認証など)がドロップされることがあります。

分析が有効になっている場合、SD-WAN Edge インターフェイスで IP 以外のフレームを受信すると、Edge が誤ってこれらを IPv4 フラグメントとして処理し、フラグメント レコード リークを引き起こす場合があります。時間の経過とともに、すべてのフラグメント処理が停止し、このようなパケットがすべてドロップされる可能性があります。RADIUS 認証を使用しているカスタマーの場合、すべての Edge で認証が同時に機能しなくなることがあります。

修正されたビルドを使用していないエンタープライズでは、唯一の回避策は、すべての Edge を再起動することです。

-

解決した問題 109906:VMware SD-WAN Gateway で、データプレーン サービスの障害が発生してコアを生成し、リカバリするために再起動することがあります。

この問題は、破損した帯域外メッセージを受信した場合に発生する可能性があります。これにより、配列インデックスがオーバーフローし、Gateway のサービスで例外と障害が発生します。

-

解決した問題 110320:エンタープライズで分析が有効になっている Edge Network Intelligence をサブスクライブしているカスタマーの場合、VMware SASE Orchestrator で VMware SD-WAN Edge の名前が変更されると、変更が Edge Network Intelligence ユーザー インターフェイスに反映されない場合があります。

Edge の Edge Network Intelligence サブモジュールは Edge 名の変更に反応せず、その結果、名前の変更は Edge Network Intelligence ユーザー インターフェイスに反映されません。

-

解決した問題 110970:Edge Network Intelligence をサブスクライブし、高可用性トポロジを使用して 1 つ以上のサイトを展開しているカスタマーの場合、HA サイトに対して分析を有効にすると、分析が機能しない場合があります。

複数の競合状態が原因で、Edge Network Intelligence スレッドはアクティブ Edge がスタンバイ ロールにあると想定する可能性があり、そのために分析機能が停止します。

-

解決した問題 111924:VMware SD-WAN Edge の Gateway へのトンネルが稼動して安定しているにもかかわらず、すべてのサイトでマルチパス トラフィック(つまり、VMware SD-WAN Gateway を通過するトラフィック)がドロップされる場合があります。

Gateway が VCMP パケット(SD-WAN の管理プロトコル)を再送信できる最大回数に制限はなく、そのような再送信により低帯域幅リンクが過負荷状態になる場合があります。また、Edge に低帯域幅リンクがある場合、再送信を十分な速度でドレインできないため、これらの再送信はスケジューラ上でのパケットの蓄積を引き起こします。最終的に、スケジューラのキューがいっぱいになり、スケジューラはすべての Edge からのパケットをドロップするようになります。Gateway を使用しないダイレクト トラフィックは、この問題の影響を受けません。

この問題の修正が適用されていない Gateway でこの問題を回避する唯一の方法は、オペレータ ユーザーが debug.py --qos_dump_net コマンドを使用してスケジューラ上でパケットの蓄積を引き起こしている Edge を特定し、影響を受ける Gateway 内でブロックすることです。

-

解決した問題 112115:CPU 負荷の高い VMware SD-WAN Edge でデータプレーン サービスの障害が発生し、リカバリのために再起動する場合があります。

CPU 負荷が高い場合、デバッグ リング ロックを取得する優先順位の低いスレッドが原因で、ミューテックス監視によってトリガされる複数のサービス障害が発生する可能性があります。この問題の解決策は、特定のスレッドをロックなしと待機なしの両方の状態にするようにデータプレーンを機能強化することです。

-

解決した問題 115904:ユーザーが VMware SASE Orchestrator を使用して VMware SD-WAN Edge の診断バンドルをトリガすると、Edge でデータプレーン サービスの障害が発生し、コアが生成され、再起動してリカバリが行われる場合があります。

ユーザーは、[SD-WAN] > [診断 (Diagnostics)] > [診断バンドル (Diagnostic Bundle)] ページで Edge 診断バンドルを生成できます。このアクションを実行すると、dns_name_cache(追加または削除)と DNS 名キャッシュの間で競合状態が発生し、Edge サービスが使用中または削除済みの要素にアクセスしようとして、SIGSEGV または SIGBUS の理由でサービス障害が発生する可能性があります。

-

解決した問題 116368:VMware SD-WAN Gateway のルーティング ログがキャパシティに達し、追加のエントリが蓄積されないことがあります。

この問題は、Gateway のルーティング ソフトウェアでログ ローテーション設定が欠落しているために発生します。これは、新しいログ エントリを追加できるように、キャパシティに到達する前にルーティング ログをローテーションすることを目的としています。この設定がないと、ルーティング ログがローテーションされず、オペレータとパートナーが Gateway の重要なログ エントリを失う可能性があります。

-

解決した問題 117037:複数の WAN リンクを使用してスポーク Edge とハブ Edge の間のトラフィックを送受信するハブ/スポーク トポロジを使用しているカスタマーの場合、WAN リンクが WAN リンクの帯域幅を集約していないため、ビジネス ポリシーによってステアリングされるトラフィックのパフォーマンスが想定よりも低くなる場合があります。

SD-WAN はカウンタを使用して、再シーケンス キューにバッファされたパケット数を計算します。このカウンタはピアごとに管理され、ピアごとに 4K パケットのみがバッファされるようにするために使用されます。状況によっては、このカウンタが負の値になる場合があります。リリース 4.2.x より前のリリースでは、このカウンタが負の値になると、再シーケンス キュー内のパケットをフラッシュした直後に、各カウンタが 0 にリセットされました。ただし、リリース 4.3.x 以降では、このカウンタは自動的に更新され、カウンタが想定された範囲内に留まるようにしています。

この動作の変更の結果、カウンタの計算が正しくないため、再シーケンス キューの数値が非常に高くなり、SD-WAN が各パケットをフラッシュすることによって応答することがあります。このアクションにより、帯域幅の集約が妨げられるだけでなく、単一のリンク上にあるはずのフローの効率が低下する場合があります。

この問題を修正していない Edge では、回避策として、一致するトラフィックを単一の必須リンクにステアリングするビジネス ポリシーを設定します。

-

解決した問題 118333:高可用性トポロジを使用して展開されたカスタマー サイトで、HA Edge ペアがモデル 520、540、または 610 のいずれかである場合、サイトでアクティブ/アクティブ(スプリット ブレイン)状態が発生しているため、複数の HA フェイルオーバーが発生することがあります。

VMware SD-WAN Edge 520、540、および 610 は Marvel によって作成されたスイッチを使用します。ここで、インターネット バックホールが設定されている場合、アクティブ Edge を降格しないときにスタンバイ Edge もアクティブになる状況がトリガされる可能性があります。アクティブ/アクティブ状態はスタンバイ Edge を再起動することで解決され、これは Edge イベントに記録されます。

-

解決した問題 118591:拡張された高可用性トポロジを使用して展開されたカスタマー サイトで、スタンバイ Edge の WAN リンクを使用するトラフィックが、Edge の WAN インターフェイスの複数のフラップによって中断される場合があります。

[監視 (Monitor)] > [イベント (Events)] で複数のリンク アップ/ダウン イベントが確認されます。イベントは(その Edge モデルに対して)多数のフローが送信された場合、または多数のルートがインストールされた場合にトリガされます。

-

解決した問題 119491:Edge Network Intelligence 分析が有効になっている VMware SD-WAN Edge の場合、Edge でのメモリ使用量が徐々に増加する場合があります。

具体的なシナリオは、分析が有効で、RADIUS トラフィックも受信している Edge です。この場合、Edge メモリ リークが発生する場合があります。メモリ リークが十分な期間継続し、Edge のメモリ使用量が利用可能な RAM の 70% というクリティカルしきい値を超えると、Edge は防御的にサービスを再起動してリークを解消します。これにより、カスタマー トラフィックが 10 ~ 15 秒中断される場合があります。

-

解決した問題 121998:ハブ/スポーク トポロジでステートフル ファイアウォールを使用しているカスタマーの場合、スポークとハブの間のトラフィック用に設定されたファイアウォール ルール(送信元 VLAN が含まれている)に一致するトラフィックがドロップされる場合があります。

アプリケーション分類、ビジネス ポリシー テーブル、またはファイアウォール ポリシー テーブルのバージョンが変更されると、SD-WAN は次のパケットでフローのファイアウォール参照を実行します。タイミングの問題により、そのパケットは管理トラフィック (VCMP) 側のパケットになる可能性があります。その結果、ファイアウォール ポリシーの参照キーの作成中に、SD-WAN はスポーク Edge VLAN をハブ Edge VLAN とスワップするため、ルールと一致せず、そのトラフィックをドロップします。

この問題の修正が適用されていない Edge の場合、カスタマーは [送信元 (Source)] を Edge VLAN から「任意」に変更できます。

-

解決した問題 123593:高可用性トポロジを使用しているカスタマー サイトで、カスタマーが分析をオンにした状態で Edge Network Intelligence も使用している場合、まれに、VMware SD-WAN HA Edge が Edge Network Intelligence バックエンドから分析設定を取得できないことがあります。

アクティブ Edge とスタンバイ Edge の両方が Edge Network Intelligence バックエンドからトークンを取得できます。スタンバイ Edge がアクティブ Edge の後にトークンを取得すると、アクティブ Edge のトークンが古くなり、このシナリオが発生します。

-

解決した問題 124181:高可用性トポロジを使用しているカスタマー サイトで、カスタマーが分析をオンにした状態で Edge Network Intelligence も使用している場合、HA Edge が ENI エンドポイントに到達できないと、ログに例外エラーが表示されることがあります。

HA Edge が Edge Network Intelligence (ENI) バックエンドに到達できない場合、「NameError: global name 'pyutil' is not defined」というエラーが表示されます。これは、別の例外を処理するときに発生する例外です。ENI エンドポイントにアクセスできない、つまり ENI が機能していない場合にのみ発生します。例外は Edge の管理プロセスを終了せず、カスタマー サイトに重大な影響を与えることはありません。ただし、ログに表示されるため、対処する必要があります。

-

解決した問題 126336:Partner Gateway を展開するときに、プロバイダ Edge (PE) と Partner Gateway 間で BGP ネイバーシップが起動しないことがあります。

この問題が発生すると、BGP ネイバーシップは PE と Gateway 間で確立されません。PE は接続状態のままで、TCP ハンドシェイクの ACK を送信しません。

Edge バージョン R5014-20230713-GA で解決した問題

Edge/Gateway ビルド R5014-20230713-GA は 2023 年 7 月 14 日にリリースされた、リリース 5.0.1 の 4 番目の Edge ロールアップです。

この Edge/Gateway ロールアップ ビルドは、3 番目の Edge/Gateway ロールアップ ビルド R5013-20230322-GA 以降の以下の重大な問題に対処します。

また、解決した問題 89217 に記載されているように、Edge ビルド R5014-20230713-GA(および 5.0.1.x Edge の後続のすべてのバージョン)は、Edge モデル 6x0 でプラットフォーム ファームウェアをアップグレードする必要があるカスタマーに推奨されるビルドです。

-

解決した問題 103708:BGP フィルタ設定に新しいルールが追加されると、VMware SD-WAN Edge によって予期しない BGP ルートが送受信される可能性があります。

Orchestrator から BGP フィルタに新しいルールが追加されると、古いエントリを削除することなく、Edge のルーティング設定にプレフィックス リストが追加されます。この動作により、古いルート プレフィックス リストと予期しないフィルタリング動作が発生します。

-

解決した問題 105160:VMware SD-WAN Edge のソフトウェアのアップグレードに失敗し、Edge がアップグレードを再試行しない場合があります。

この問題が発生すると、Edge のアップグレード プロセスで例外が発生し、Edge ソフトウェア アップグレードの設定バージョンが更新されますが、Edge は実際にはアップグレードされません。その結果、Edge はターゲット バージョンにアップグレードされたものと判断し、実際には失敗したアップグレードを再試行しません。

この状態の Edge を修正する唯一の方法は、Edge のバージョンを変更し(ユーザーの判断でダウングレードまたはアップグレード)、その Edge ソフトウェアの更新後に、Edge の目的のアップグレードを再試行することです。

Edge/Gateway バージョン R5013-20230322-GA で解決した問題

Edge/Gateway ビルド R5013-20230322-GA は 2023 年 3 月 25 日にリリースされ、リリース 5.0.1 の 3 番目の Edge/Gateway ロールアップです。

この Edge/Gateway ロールアップ ビルドは、2 番目の Edge/Gateway ロールアップ ビルド R5012-20221214-GA 以降の以下の重大な問題に対処します。

-

解決した問題 78050:PPTP サーバが LAN 側にある場合に、VMware SD-WAN Edge でデータプレーン サービスの障害が発生することがあります。

PPTP サーバが LAN 側にあり、インターネットからの PPTP クライアントがインバウンド ファイアウォール ルールを介して PPTP サーバに接続すると、PPTP 制御チャンネルのルックアップに失敗して Edge サービスが失敗することがあります。GRE データ チャンネルが同じリンクを介して PPTP クライアントに確実に送信されるようにするには、この制御チャンネルのルックアップが必要です。

この問題を修正していないビルドを使用している Edge では、PPTP セッションを使用しないことのみが、カスタマーの代替的な回避策となります。

-

解決した問題 80149:冗長トンネルがある Non SD-WAN Destination (NSD) またはクラウド セキュリティ サービス (CSS) に対してレイヤー 7 (L7) 健全性チェックが有効になっている場合、プライマリ トンネルに転送の問題があると、両方のトンネルが同時にダウンとしてマークされ、その後断続的に稼動状態になることがあります。

この問題により、プライマリ トンネルとセカンダリ トンネルの両方の L7 プローブがプライマリ トンネル インターフェイスを介して送信されます。プライマリ トンネル インターフェイスでパケット送信に障害(遅延が長いなど)が発生すると、プライマリとセカンダリの両方の L7 プローブ パケットに影響を与え、両方のトンネルが同時に破棄され、その NSD または CSS のカスタマー トラフィックに影響を与えます。

-

解決した問題 84593:KVM タイプの VMware SD-WAN 仮想 Edge でトンネルが起動しないことがあります。

フレーム チェック シーケンス (FCS) を使用してパケットを受信すると、各パケットに 4 つのトレーラ バイトが追加され、DPDK IPsec プロセスがパケットの復号化に失敗します。これは、復号化の操作でこのプロセスが実際のパケット長を使用するのではなく、受信したフレーム長を使用するためです。その結果、KVM Edge は Gateaway または Orchestrator への IPsec トンネルを構築できません。

-

解決した問題 86994:動的なブランチ間が有効になっているカスタマー エンタープライズで、このエンタープライズ内の VMware SD-WAN Edge のトラブルシューティングを試みると、dispcnt デバッグ コマンドが機能しません。

dispcnt デバイス コマンドでは、一部のカウンタ値が提供されず、「ドメイン(null)が存在しません (Domain (null) does not exist)」で失敗します。これは、Edge 診断バンドル内の関連するログを参照するときにも失敗します。これは、カスタマー ネットワークの問題のトラブルシューティングの大きな妨げになります。

この問題は、各ピアに対して大量のトンネルが作成および破棄されるために動的なブランチ間が有効になったエンタープライズで発生します。ピアのさまざまなメトリックを格納するカウンタは共有メモリに格納され、時間の経過とともに競合が原因でこれらの共有メモリ セグメントが不良な状態になり、カウンタは dispcnt コマンドで取得されません。

この問題は、Edge のサービス再起動を実行することによってのみクリアできます。

-

解決した問題 95603:Zscaler サーバが IP アドレスを変更した場合、DNS ルックアップは引き続き古い IP アドレスを使用するため、Non SD-WAN Destination (NSD) トンネルで障害が発生します。

リモート サーバが IP アドレスを変更すると、L7 健全性チェックは失敗し、リカバリされません。この問題の修正により、IP アドレスの変更が検出され、L7 健全性チェック テーブルがフラッシュされます。

この問題の修正が適用されていない VMware SD-WAN Edge では、Edge を再起動するとトンネルが再確立されます。

-

解決した問題 96880:VMware SD-WAN Edge にリモート IPv6 ルートが存在しない場合があります。

この問題は、セグメント内で 1 つのサブインターフェイスにのみ IPv6 アドレスが存在し、親のルーテッド インターフェイスには IPv6 アドレスが存在しない場合に発生します。

この問題の修正が適用されていない Edge では、回避策として親インターフェイスで IPv6 アドレスを設定します。

-

解決した問題 97404:VMware SD-WAN Edge IPv6/IPv4 インターフェイスが別のセグメントに移動された場合、Edge は新しいセグメントでそれぞれの IPv6/IPv4 リモート ルートを学習せず、リモート ルートは古いセグメントで保持されます。

インターフェイスがあるセグメントから別のセグメントに移動した場合、設定の変更を完了するために Edge プロセスを再起動する必要がありますが、この問題に対して再起動は(Edge の再起動動作の変更のため。https://kb.vmware.com/s/article/60247 を参照)実行されないため、このシナリオでは Edge ルート学習が失敗します。

この問題の修正が適用されていない Edge では、ユーザーは [リモート アクション (Remote Actions)] > [サービスの再起動 (Restart Service)] を実行して、設定の変更を完了できます。これは、適切なメンテナンス期間中に行う必要があります。

-

解決した問題 97559:拡張高可用性トポロジを使用して展開されたカスタマー サイトで、スタンバイ ロールの VMware SD-WAN Edge に接続されている WAN リンクが、WAN リンクが接続されている Edge の WAN インターフェイスが稼動している場合でも、VMware SASE Orchestrator でダウンと表示され、カスタマー トラフィックを渡さないことがあります。

ユーザーが tcpdump または診断バンドルのログを確認すると、ARP 要求が受信され、スタンバイ Edge はそのポートがブロックされた結果応答していないことが確認されます。拡張 HA では、Edge がスタンバイのロールを引き継ぐと、次のイベントが順番に発生します。

-

スタンバイ Edge は、すべてのポートをブロックします。

-

スタンバイ Edge は、拡張 HA に展開されていることを検出し、WAN ポートのブロックを解除してトラフィックを渡します。

この問題が発生すると、イベント 1 として、初期のポート ブロッキングが完了するまでに予期せず長い時間がかかり、続くイベント 2 では、イベント 1 が完了する前にすべての WAN ポートのブロック解除が完了します。イベント 1 が完了すると、最終的な状態として、スタンバイ Edge ですべての WAN ポートがブロックされます。

この問題を修正しない HA Edge では、回避策として、スタンバイ Edge をアクティブに昇格する HA フェイルオーバーを強制的に実行し、HA Edge の WAN リンクを起動します。

-

-

解決した問題 98782:VMware SD-WAN Gateway で、IPsec トンネルの確立中にデータプレーン サービスの障害が発生し、その結果コアが生成されて再起動することがあります。

Gateway でこの問題が発生した場合、再起動により、その Gateway に接続されている Edge と、IPsec トンネルに Gateway を使用する Non SD-WAN Destination の両方のカスタマー トラフィックが短時間中断される可能性があります。これは、Gateway が IPsec トンネルを確立しているときに競合状態が発生し、データプレーン サービスの障害がトリガされることが原因で発生します。

-

解決した問題 99676:Wavefront を使用して VMware SD-WAN Gateway を監視しているカスタマーの場合、出力にコア使用量、ネットワーク インターフェイス (netif)、コア単位のメトリックが含まれません。

Gateway リリース 5.0.1.3 には、Gateway のコア使用量、netif、コア単位のメトリックを Wavefront 監視サービスにエクスポートするための機能強化が含まれています。

-

解決した問題 103527:切断後に PPTP (Point-to-Point Tunneling Protocol) セッションが再確立されません。

PPTP セッションが再接続されると、Edge は呼び出し要求/応答が再送信されるのを確認しますが、送信された応答を受信すると、Edge は GRE-NAT エントリをクリアせずにエラーを返します。既存の GRE-NAT エントリが原因で、以降の接続試行がドロップされます。

この問題の修正が適用されていない Edge では、回避策として [リモート診断 (Remote Diagnostics)] > [NAT のフラッシュ (Flush NAT)] を実行して NAT データベースをクリアします。

-

解決した問題 103529:1 つ以上の 1:1 NAT ルールが設定されている高可用性トポロジを使用するカスタマー サイトの場合、HA フェイルオーバーの後で、1:1 NAT ルールを使用するトラフィックがドロップされる場合があります。

1:1 NAT が設定された HA 設定の Edge の場合は、それぞれのフローがスタンバイ Edge と同期されると、フロー同期テーブルに情報がないために誤った宛先ルートが選択され、誤ったルート選択によってドロップが発生する可能性があります。

この問題の修正が適用されていない HA Edge ペアでは、[リモート診断 (Remote Diagnostic)] > [フローのフラッシュ (Flush Flows)] を実行すると、次の HA フェイルオーバーまで問題を一時的に解決できます。

-

解決した問題 103983:冗長トンネルを使用する Edge 経由の Non SD-WAN Destination があり、L7 健全性チェック機能がオンになっている VMware SD-WAN Edge の場合、プライマリ トンネルがダウンすると、バックアップ トンネルもダウンし、この NSD を使用するすべてのトラフィックがドロップされます。

この問題は、L7 プローブが誤ったパスを通過したために、プライマリ トンネルでプローブが失敗したときにセカンダリ トンネルもプライマリ トンネルとともにダウンしていると Edge が表示することによって発生します。

-

解決した問題 104141:VMware SD-WAN Edge の背後のユーザー、または VMware SD-WAN Gateway に接続されているカスタマーの環境で、トラフィックがその Edge を使用している場合、またはトラフィックがその Gateway を通過してトラフィックを転送できないポイントに向かう場合、重大な問題が発生する可能性があります。

この問題が発生すると、ピアから受信する管理トンネルのタイム スタンプが増加するため、Edge または Gateway でジッター バッファ キューによって消費されるメモリ バッファ (mbuf) の数が無制限になります。これにより、ジッター計算で整数アンダーフローがトリガされ、パケットが実質的に無期限にバッファリングされます。最初はバッファリングされたフローにのみ影響しますが、十分な期間が経過すると、ジッター バッファ キューで消費される mbuf の数が使用可能な mbuf の合計に近づき、SD-WAN デバイス(Edge または Gateway)がすべてのトラフィックを完全に転送できなくなる可能性があります。これが Gateway に影響する場合、Gateway を通過するマルチパス トラフィックにのみ影響し、直接送信されるカスタマー トラフィックには影響しません。

別のチケット #105744 も、ここで見つかったシンプトムに対処しますが、それは個別の原因を修正します。2 つのチケットの違い:#104141 に含まれる修正は、ピアによって受信される管理タイム スタンプの増加によりジッター バッファ キューによって消費されるメモリ バッファに対処します。#105744 に含まれる修正は、他に何が起きてもジッター バッファ カウントをメモリ バッファの合計の 25% に制限し、この問題が再発しないようにします。

Edge または Gateway でこの問題を修正しない場合は、Orchestrator でメモリ バッファ (mbuf) の使用量を監視し、パケットがジッタ バッファでキューに入れられることによる mbuf の使用量の増加を探すことができます。ユーザーが問題を確認した場合、(リモート診断を介して)Edge または Gateway のフローをフラッシュすれば問題を一時的に軽減できますが、修正を適用しない限り必ず問題が再発します。

-

解決した問題 104183:USB/LTE モデムを使用する VMware SD-WAN Edge で、データプレーン サービスの障害が発生し、コア ファイルが生成されることがあります。

1 つ以上の USB モデムが複数回ダウンと起動を繰り返す(フラップ)と、Edge でこの問題が発生する可能性があります。

-

解決した問題 104487:VMware SD-WAN Edge が特定の VMware SD-WAN Gateway をプライマリ Gateway として使用しているカスタマー サイトでは、Gateway が Orchestrator の監視で「稼動中」として表示されていてもインターネットに接続できないため、Gateway に向かうユーザー トラフィックに問題が発生する可能性があります。

この問題が発生すると、パケットが Gateway の送信キューで停滞するため、Gateway はリモート アクセス サービス (RAS) へのパケットの送信に失敗します。その結果、この Gateway に接続されている Edge はトンネルを構築できません。この問題は、カスタマー トラフィックを含むデータ パケットでのみ発生し、Gateway と RAS 間のキープアライブ パケットでは発生しません。このため、Gateway は問題が発生しているにもかかわらず Orchestrator の監視で「稼動中」として表示され続けます。[ダイレクト (Direct)] というタグが付いたインターネットへのカスタマー トラフィックは、Gateway を使用してインターネットにアクセスしないため、この問題の影響を受けません。

-

解決した問題 105360:5.0.x リリースを使用する VMware SD-WAN Gateway で、複数のデータプレーン サービスの障害が発生する場合があり、そのたびに再起動することになります。

この問題は、Gateway が Edge から Gateway の IP アドレスへの断片化されたパケット(ping からの ICMP パケットなど)を直接受信する場合に発生する可能性があります。この問題は、断片化されたパケットが VCMP (SD-WAN Management) トンネルまたは IPsec トンネルを介して送信される場合には発生しません。

-

解決した問題 105744:VMware SD-WAN Edge の背後のユーザー、または VMware SD-WAN Gateway に接続されているカスタマーの環境で、トラフィックがその Edge を使用している場合、またはトラフィックがその Gateway を通過してトラフィックを転送できないポイントに向かう場合、重大な問題が発生する可能性があります。

このチケットと問題 #104141 は直接関連しており、シンプトムと原因はここで繰り返されているものと同じです:この問題が発生すると、ピアから受信する管理トンネルのタイム スタンプが増加するため、Edge または Gateway でジッター バッファ キューによって消費されるメモリ バッファ (mbuf) の数が無制限になります。これにより、ジッター計算で整数アンダーフローがトリガされ、パケットが実質的に無期限にバッファリングされます。最初はバッファリングされたフローにのみ影響しますが、十分な期間が経過すると、ジッター バッファ キューで消費される mbuf の数が使用可能な mbuf の合計に近づき、SD-WAN デバイス(Edge または Gateway)がすべてのトラフィックを完全に転送できなくなる可能性があります。これが Gateway に影響する場合、Gateway を通過するマルチパス トラフィックにのみ影響し、直接送信されるカスタマー トラフィックには影響しません。

2 つのチケットの違い:#104141 に含まれる修正は、ピアによって受信される管理タイム スタンプの増加によりジッター バッファ キューによって消費されるメモリ バッファに対処します。#105744 に含まれる修正は、ジッター バッファ カウントをメモリ バッファの合計の 25% に制限し、この問題が再発しないようにします。

Edge または Gateway でこの問題に対する修正が適用されていない場合、ユーザーは Orchestrator で両方のコンポーネントを監視し、パケットがジッター バッファでキューに入れられることによる mbuf の使用量の増加を探して、Edge または Gateway のフローをフラッシュすれば問題を一時的に軽減できます。ただし、修正を適用しない限り最終的に問題が再発します。

-

解決した問題 106627:冗長トンネルも設定されている Non SD-WAN Destination (NSD) またはクラウド セキュリティ サービス (CSS) でカスタマーがレイヤー 7 (L7) 健全性チェックを使用している場合、すべてのトンネルが実際には稼動していてもダウンと表示されることがあります。

この問題は、VMware SD-WAN Edge が、プライマリ トンネルではなくバックアップ トンネルに L7 プローブを送信し、その結果トンネルがダウンしているという誤った表示をトリガするために発生します。

-

解決した問題 106700:VMware SD-WAN Edge で、レイヤー 7 (L7) 健全性チェックの送信元インターフェイスとしてループバック インターフェイスを設定している場合、ループバック インターフェイスのパラメータを変更すると、L7 プローブが失敗し、その L7 健全性チェックに関連付けられている IPsec トンネルがダウンとして報告されます。

ループバック インターフェイスの設定が何らかの方法で変更されると、L7 プローブが [なし (None)] として指定された IP アドレス 0.0.0.0 のインターフェイスに送信されることがあります。その結果、プローブが失敗し、IPsec トンネルがダウンとしてマークされます。

-

解決した問題 107302:IP アドレスの変更など、レイヤー 7 (L7) 健全性チェック プローブに選択された送信元インターフェイスが変更されると、L7 健全性チェックに関連付けられている IPsec トンネルが最大 30 秒間ダウンとマークされることがあります。

プローブが修正されるまで最大 30 秒かかる場合があります。これにより、設定が修正される前に十分なプローブが失敗すると、IPsec トンネルがダウンとマークされる場合があります。

-

解決した問題 107309:カスタマーが 4.x Orchestrator 上で Edge 経由の Non SD-WAN Destination の L7 健全性チェックを設定し、Orchestrator がリリース 5.x にアップグレードされると、カスタマーが L7 プローブの再試行の値を変更しても、Edge は新しい値を適用しません。

たとえば、L7 健全性チェック プローブの再試行の値が 3 の場合(トンネルはプローブが 3 回失敗するとダウンとマークされます)、カスタマーがこの値を 1 に変更しても、L7 健全性チェックは再試行回数として元の値 3 を使用し続け、その後トンネルがダウンとマークされます。Edge は Orchestrator から受け取った新しい設定を適用していないため、この問題は Edge ビルドで修正されています。

-

解決した問題 107356:冗長トンネルとレイヤー 7 (L7) 健全性チェックが有効になっている Non SD-WAN Destination (NSD) を展開したカスタマーの場合、プライマリ トンネルがダウンした後、セカンダリ NSD トンネルが最大 30 秒間起動しない場合があります。

NSD が冗長なプライマリ/セカンダリ トンネルで設定されている場合、セカンダリ トンネルの L7 状態はインスタンスからインスタンスに引き継がれます。セカンダリ トンネルが起動して終了すると、L7 状態はダウンとマークされ、セカンダリ トンネルがダウン状態のままになります。セカンダリ トンネルが後で再度起動すると、L7 健全性チェック プロセスがトンネルを確認し、セカンダリ トンネルが稼動中であることを確認する L7 プローブの送信を再開するまで、最大 30 秒かかる場合があります。

-

解決した問題 109131:切断後に PPTP (Point-to-Point Tunneling Protocol) セッションが再接続しません。

この問題は、PPTP クライアントが WAN 経由で(リモートで)接続されていて、PPTP サーバが VMware SD-WAN Edge の LAN 側で接続されている場合に、LAN 側(PPTP サーバ)からの GRE パケットがドロップされるために発生します。

この問題の修正が適用されていない Edge では、回避策として [リモート診断 (Remote Diagnostics)] > [NAT のフラッシュ (Flush NAT)] を実行して NAT データベースをクリアします。

Gateway バージョン R5012-20221214-GA で解決した問題

Gateway ビルド R5012-20221214-GA は 2022 年 12 月 14 日にリリースされた、リリース 5.0.1 の 2 番目の Gateway ロールアップです。

この Gateway ロールアップ ビルドは、Gateway ビルド R5011-20221007-GA 以降の以下の重大な問題に対処します。

元の 5.0.1.1 Gateway ビルド (R5011-20221007-GA) のビルドの問題により、Gateway は他の 5.0.1.1 Gateway ビルドにアップグレードできず、5.0.1.1 から 5.0.1.2 に直接アップグレードする必要があります。

-

解決した問題 96863:WAN リンクが IPv6 を優先する VMware SD-WAN Edge でデータプレーン サービスの障害が発生し、カスタマーのトラフィックが短時間中断することがあります。

この問題は、IPv6 が有効になっている場合に Edge または VMware SD-WAN Gateway のいずれかで発生する可能性があり、その結果、サービスの障害が発生し、リカバリするために再起動します。

-

解決した問題 97272:OSPF が使用されている高可用性トポロジのサイトでスプリット ブレイン状態(両方の VMware SD-WAN Edge がアクティブになる)が発生すると、コア ルーターへのデフォルト ルートが削除され、HA サイトはネットワーク内のピア サイトにアクセスできません。

コア ルーターの LSA(リンク状態の広報)の経過時間がアクティブ Edge と同期しています。HA スプリット ブレイン状態が発生すると、スタンバイ Edge はアクティブに移行し、コア ルーターに新しい LSA の経過時間を送信します。アクティブ Edge とスタンバイ Edge のルーター ID が同じであるため、新しいアクティブ Edge によって異なる LSA の経過時間が送信されます。この不一致により、コア ルーターで LSA の経過時間が最大値の 3,600 に設定され、HA サイトへのコア ルートも削除され、サイトで完全に停止します。

-

解決した問題 99650:IKEv1 を使用して Non SD-WAN Destination が設定されているカスタマー サイトでは、VMware SD-WAN Edge と NSD ピア間でトンネルが形成されず、カスタマー トラフィックがピア サイトに到達できない場合があります。

最初のパケット分類中に、NSD トンネル上の断片化された ESP パケットが誤って通常のユーザー パケットとして分類され、監視されていないキューに送信されます。これにより、パケットがそのキューに蓄積され、処理およびリークされることがありません。

Edge バージョン R5012-20221107-GA で解決した問題

Edge ビルド R5012-20221107-GA は 2022 年 11 月 14 日にリリースされた、リリース 5.0.1 の 2 番目の Edge ロールアップです。

この Edge ロールアップ ビルドは、1 番目の Edge ロールアップ ビルド R5011-20221007-GA 以降の以下の重大な問題に対処します。

以前の Edge 5.0.x.x ビルドを使用している場合は、Edge を 5.0.1.2 にアップグレードする必要があります。以前の Edge 5.0.x.x ビルドは、VMware SASE ホスト型 Orchestrator で廃止としてマークされています。

詳細については、ナレッジベースの記事 https://kb.vmware.com/s/article/90042 を参照してください。

-

解決した問題 70311:VMware SD-WAN Edge でデータプレーン サービスの障害が発生し、その結果、サービスが再起動される場合があります。

Edge サービスの再起動中に、カスタマーのトラフィックが約 15 ~ 30 秒間中断されます。この問題の発生に一貫性はありませんが、発生すると、Edge は IKE Security Association (SA) を破棄します。これは通常、SA タイマー(VMware SD-WAN Orchestrator で設定されている)の有効期限が切れる場合か、または、ユーザーが Orchestrator の IPsec 設定を変更する場合にのみ発生します。

-

解決した問題 96411:VMware SD-WAN Edge でデータプレーン サービスの障害が発生し、その結果再起動が発生し、カスタマーのトラフィックが 10 ~ 15 秒間中断します。

この問題は、リンク フラップ(WAN リンクがダウンして、その後急速に稼動状態に戻る)が頻繁に発生する Edge で発生する可能性があります。この問題は、メモリの破損によって「二重の空き」状態になり、Edge サービスに障害が発生することが原因です。

-

解決した問題 96441:高可用性トポロジを使用しているサイトでは、HA フェイルオーバーが頻繁に発生することがあります。

この問題は、Edge によって「ダウン」としてマークされた HA インターフェイスが 500 ~ 1000 ミリ秒以内に稼動状態に戻り、HA フェイルオーバーをトリガする場合に発生します。ただし、これらのインターフェイス ダウン イベントは偽りであり、DPDK が有効なインターフェイスがポーリングを使用し、500 ミリ秒の間隔でインターフェイスの状態を判断することが原因で発生します。この方法を使用すると、基盤となるデバイス ドライバが偽りのインターフェイス ダウン イベントを報告する場合があり、各イベントによって、インターフェイスの状態の次回のポーリング(500 ミリ秒後)でインターフェイスが稼動中であると報告されるまで、Edge はインターフェイスを「ダウン」としてマークします。

-

解決した問題 96888:特定の負荷条件では、BGP または OSPF のいずれかのルーティング プロトコルがランダムに再起動し、ルートの再コンバージェンスとトラフィックの中断が発生することがあります。

負荷が高い状況では、Edge CPU がスケジュール設定されるために BGP および OSPF ルーティング プロトコルのプロセスが予想よりも長く待機し、ルーティング プロトコルの停止と再起動が発生します。ルーティング プロトコルの遅延は、CPU 帯域幅の割り当てが不十分であることが原因で発生し、どの Edge モデルでも発生する可能性があります。

-

解決した問題 97483:2 基の CPU コアを持つ VMware SD-WAN 仮想 Edge を使用しているサイトの場合、スループットは送信 (Tx) 方向で 500 Mbps を超えません。

2 コア仮想 Edge のスループットはソフトウェアの上限(Edge ソフトウェアによって制限される)により 500 Mbps に設定され、CPU が過負荷状態にならないようにします。ただし、Edge ソフトウェアの機能強化により、CPU を過負荷状態にせずに 2 コア仮想 Edge でより多くのトラフィックを処理できるようになったため、既存の 500 Mbps の上限では制限されすぎることになります。この Edge のビルドでは、2 コアのスループットの上限が 1,000 Mbps に引き上げられました。

-

解決した問題 98514:高可用性トポロジを使用して展開されたカスタマー エンタープライズで、設定の変更が VMware SD-WAN HA Edge に適用されるたびに、スタンバイ Edge で「管理サービスに失敗しました (Management service failed)」というイベントが表示され、その結果、管理サービスが再起動します。

これは管理サービス(カスタマー トラフィックを含まない)であり、スタンバイ Edge 上では、スタンバイ Edge の管理サービスが再起動したときに HA サイトのクライアント ユーザーに悪影響を与えることはありません。これは引き続き Edge イベントに記録される重要なイベントであり、カスタマー管理者にとって大きな懸念事項になります。

-

解決した問題 100377:VMware SD-WAN Edge をリリース 5.0.x にアップグレードすると、LAN 側のクライアント ユーザーの環境で、すべてのカスタマーのトラフィックがドロップし、他のサイトおよびインターネットに接続できなくなることがあります。

説明: この問題はランダムに発生し、LAN 側のトラフィックに影響します。Edge は、Gateway と Orchestrator の両方に接続されたままになります。Orchestrator で [監視 (Monitor)] > [Edge] > [健全性 (Health)] を確認すると、ハンドオフ キューのドロップ数が増大しています。この問題は、5.x Edge ビルドで導入された動作の変更が原因で発生します。これはパケット リークを引き起こす可能性があり、変更に関連する特定のパケットが解放されなくなり、時間の経過とともにパケット バッファが過負荷になり、すべてのパケットのドロップが開始します。

この問題が修正されていない Edge では、Edge サービスを再起動するとパケット バッファがクリアされます。ただしこれは一時的な処理です。

-

解決した問題 101049:カスタマー エンタープライズがセキュア ルートと非セキュア ルートの両方を使用している場合、パスの損失が高くなる可能性があります。

セキュア ルートと非セキュア ルートの両方を使用する例は、Partner Gateway が使用され、Edge が BGP ネイバーからサブネットを学習し(非セキュア)、次に Edge がネットワーク内の別の Edge から同じサブネットを学習する(セキュア)場合です。このシナリオでは、セキュア ルートが優先されますが、セキュア ルートが失効している場合でも、トラフィックは非セキュア ルートに切り替えられません。この問題は、Edge サービスがルーティングを適切に行う管理トンネルをシーケンス処理しないことが原因で発生します。

Edge/Gateway バージョン R5011-20221007-GA で解決した問題

Edge/Gateway ビルド R5011-20221007-GA は 2022 年 10 月 11 日にリリースされ、リリース 5.0.1 の 1 番目の Edge/Gateway ロールアップです。

この Edge/Gateway ロールアップ ビルドは、元の GA ビルド、R5010-20220729-GA 以降の以下の重大な問題に対処します。

-

解決した問題 89235:ハブ/スポーク トポロジを使用し、インターネット バックホール ポリシーを採用しているカスタマー エンタープライズでは、インターネットに向かう VMware SD-WAN スポーク Edge からのバックホール トラフィックがハブ Edge によってドロップされることがあります。

この問題が発生すると、クライアント ユーザーはインターネットに向かうトラフィックの問題に気付く可能性があります。この問題は、Edge のパワー サイクル(たとえば、停電の後)、Edge サービスの再起動、または設定の変更のいずれかの後で発生します。これは、スポーク Edge から発信されたバックホール トラフィックとスポーク Edge から広報されたルートの間のタイミングの問題が原因です。

この修正を適用しないスポーク Edge でこの問題が発生した場合、ユーザーは影響を受けるスポーク Edge のフローをフラッシュして、バックホール トラフィックの通常のルーティングをリストアする必要があります。これは、Orchestrator で [リモート診断 (Remote Diagnostics)] > [フローのフラッシュ (Flush Flows)] を使用して実行できます。

-

解決した問題 94430:複数のハブが展開されているハブ/スポーク トポロジを使用するカスタマー エンタープライズの場合、VMware SD-WAN スポーク Edge の背後のユーザーの環境では、ハブ Edge に送信されるトラフィックに関する問題が発生する場合があります。

スポーク Edge がトラフィックを受信することを想定しているハブとは異なるハブにトラフィックを転送すると、クライアント トラフィックの問題が発生します。この問題は、特定のシナリオでリモート BGP ルートの AS パスの長さが正しく計算されないことが原因で発生します。このため、本来ルーティングの優先度が低いハブからのルートの AS_PATH が長くなり、優先される場合があります。

この問題に対して修正を適用しない場合、カスタマーは優先される予定のルートを取り消して再広報できます。

-

解決した問題 95503:まれに、VMware SD-WAN Edge モデル 610、610N、または 610-LTE で、すべてのイーサネット インターフェイスに対して同じ MAC アドレスが表示されることがあります。

Edge 610(任意のタイプ)に、0xF* で終わる eth0 MAC アドレスが表示されることがあります。このような場合、GE1 から GE6 までのポートは、MAC アドレスを計算して割り当てるスクリプトの問題により、同じ MAC アドレスを受信します。

この修正により、このスクリプトの動作が修正され、影響を受ける Edge 610 タイプは、Edge がこの修正を含むビルドにアップグレードされると、一意の MAC アドレスを適切に計算して割り当てます。

-

解決した問題 96055:VMware SD-WAN Gateway でシグナル 6 (SIGABRT) のデータプレーン サービス障害が発生し、コアが生成されることがあります。

この問題は、VMware SD-WAN Edge が無効なセグメントを参照するパケットを Edge のプライマリ Gateway に送信した場合に発生する可能性があります。Gateway がこのパケットを受信すると、そのようなパケットを破棄して状況をグレースフルに処理する代わりに、Gateway のプロセスが失敗します。

-

解決した問題 96231:カスタマーが、Palo Alto Networks タイプの Gateway 経由の Non SD-WAN Destination (NSD) を展開し、この NSD で使用するために Palo Alto の「Prisma トンネル監視機能」も設定すると、この NSD に対して IPsec トンネルが確立されるときに、5 ~ 15 秒ごとに継続的にトンネルが破棄および再構築され、NSD を使用するトラフィックの中断が発生する場合があります。

Prisma のトンネル監視が有効になっている場合、Prisma アプリケーションは暗号化された ICMP パケットを SD-WAN Gateway に送信し、Gateway が ICMP パケットに応答すると、Prisma はトンネルが確立されていることを確認します。実際、Prisma は一種の IPsec トンネルの稼動チェックです。ただし、この場合の問題は、Gateway が Prisma の ICMP パケットをドロップしているため、Prisma はトンネルを「ダウン」とマークし、トンネルの破棄と再構築がトリガされることです。

この問題は、Gateway が ICMP パケットを受信し、それがエコー要求パケットであるかどうかを確認する場合に発生します。タイプ フィールドをチェックする代わりに、Gateway は誤って ICMP ヘッダーのコード フィールドをチェックし、その結果 Gateway が ICMP パケットを破棄し、Prisma がトンネルを破棄します。

この問題が修正されていない Gateway では、Palo Alto タイプの NSD に Prisma を使用しないでください。

-

解決した問題 98157:VMware SD-WAN Gateway でデータプレーン サービスの障害が発生し、その結果、サービスが再起動される場合があります。

まれに、SD-WAN トンネルの送信元ポートが変更されると(中間 NAT デバイスの再起動などが原因)、Gateway のデータプレーン プロセスが失敗して再起動し、コアが生成される場合があります。

-

解決した問題 99188:状況によっては、カスタマー エンタープライズの BGP セッションが起動しないことがあります。

この問題は、2147483648 よりも大きい ASN 値が設定されている場合に発生します。このような場合、設定は適用されないため、BGP セッションが起動しません。

Edge/Gateway バージョン R5010-20220729-GA で解決した問題

Edge および Gateway バージョン R5010-20220729-GA は 2022 年 8 月 5 日にリリースされ、Edge/Gateway バージョン R5002-20220506-GA 以降の以下の問題を解決しました。つまり、5.0.0 リリース ノートに記載されている Edge または Gateway の問題に対する修正は、すべてのリリース 5.0.1 ビルドに含まれています。

-

解決した問題 58791:BGP が使用されている高可用性トポロジで展開されたサイトでは、VMware SD-WAN Edge が繰り返しフェイルオーバーする問題が発生する可能性があります。

ハブ/スポーク トポロジ内で設定された HA サイトで、512 個を超える BGPv4 フィルタ プレフィックスが設定されている場合、この問題は HA サイトに影響します。

複数のネットワーク コマンドが設定された状態で BGP が使用され、スタンバイ Edge が起動している間、BGP はすべての設定を対称的に解析し、すべてのネットワーク コマンドに対して vtysh が生成されるため、verp スレッドが実行されません。verp スレッドが遅延すると、ハートビート処理の遅延が発生し、それが原因で、スタンバイ Edge はアクティブ Edge がダウンしていると認識して、スタンバイ Edge がアクティブになり、その結果スプリット ブレイン状態(アクティブ/アクティブ)になります。スプリット ブレイン状態から回復するために、スタンバイ Edge が再起動します。これは単にサイクルを繰り返すだけです。

この修正を適用しない場合の回避策は、BGP フィルタ プレフィックス設定を集約して、合計で 512(256 の受信フィルタと 256 の送信フィルタ)を下回るようにし、設定数を減らすことです。

注:BGP の「match および set」操作を使用しているときに HA サイトが中断されるという同様な問題が発生します。これは「解決した問題 #84825」で個別に追跡され、これもこの Edge ビルドで修正されています。

-

解決した問題 67458:多数のスポーク Edge を持つ VMware SD-WAN Hub Edge をリリース 4.2.1 以降にアップグレードすると、他のスポーク Edge へのトンネルの一部がハブ Edge に表示されません。

多数のスポーク Edge が約 1,000 台以上で認識されます。この問題は一貫していませんが、通常、VeloCloud Management Protocol (VCMP) トンネルの約 1/3 はハブ Edge と接続されたスポーク Edge の間で確立されません。これは、ハーフ オープンの TD の数がハブ Edge の上限を超えているため、ハブ Edge が MP_INIT を無視することが原因で発生します。

この修正を行わずに問題に対処する場合は、Edge サービスを再起動すると、フル トンネル接続がリストアされます。

-

解決した問題 70129:大規模な VMware SD-WAN Gateway で Syslog を有効にすると、短時間で /var/log フォルダが Syslog ログ ファイルでいっぱいになる場合があります。

大規模というのは、通常、約 100,000 個から 150,000 個のフローと約 50,000 個から 100,000 個の NAT エントリがある、最大 4,000 個のピアと最大 6,000 個のトンネルを持つゲートウェイのこととして認識されます。サイズが 3.2 GB を超える Syslog.ログ ファイルの場合、わずか 24 時間という短時間でいっぱいになる可能性があります。これは、別のフォルダに転送されるべき一部の NAT ログが /var/log に送られていることが原因で発生します。

-

解決した問題 70586:VMware SD-WAN Edge のルーティング インターフェイスが 802.1x 用に設定されている場合(RADIUS 認証を使用)、そのインターフェイスに接続されているクライアントは、その他のインターフェイスがフラップする(つまり、802.1x 以外のインターフェイスが短時間でダウン/起動を繰り返す)たびにサイレントに認証解除され、クライアントが切断し Edge に再接続するまで、すべてのトラフィックはドロップされます。

Edge は、フラップしたインターフェイスが実際に 802.1x クライアントを認証したインターフェイスであることを確認しないため、すべてのインターフェイス フラップを 802.1x インターフェイス フラップとして扱い、それに応じて動作します。

修正を適用しない場合の唯一の回避策は、クライアントを物理的に切断してから再接続し、再認証することです。

-

解決した問題 74291:高可用性トポロジの VMware SD-WAN Edge は、インターネットにアクセスしていて DNS が機能しているにもかかわらず、フェイルオーバー後にオフラインと表示されることがあります。

この問題は、高可用性フェイルオーバーの後で、新しく昇格したアクティブ Edge でのトークン エラーが原因で発生する可能性があり、その結果 Orchestrator へのハートビート障害が発生します。ハートビートがない場合、Orchestrator は Edge を「ダウン」としてマークします。

Edge ビルドで修正を適用しない場合、問題を修正する方法は、ローカル ユーザー インターフェイスを使用するか、アクティブ Edge の電源を入れ直して、別のフェイルオーバーをローカルで強制的に実行することです。

-

解決した問題 72925:エンタープライズを監視するために SNMP ポーリングを使用し、4.x ソフトウェア リリースを実行している下位モデルの VMware SD-WAN Edge(たとえば、Edge モデル 510、520、または 610)を展開しているカスタマーの場合、SNMP ポーリングの処理に非常に長い時間がかかり、タイムアウトする場合もあります。

この問題により、510、5x0、および 6x0 シリーズの Edge を使用する場合、ネットワーク監視のための SNMP ポーリングの効率が大幅に低下します。この問題は、リリース 4.x の SNMP エージェントが実際には SNMP プロセスに必要のないデバッグ コマンド リストを走査するのに長い時間かかるために発生します。

-

解決した問題 73830:System Center Configuration Manager (SCCM) アプリケーション トラフィックが VMware SD-WAN Edge によってビジネス インテリジェンス サービス (BITS) トラフィックとして誤って分類されており、SCCM トラフィック用に設計されたビジネス ポリシーまたはファイアウォール ルールを使用しているカスタマーは、そのトラフィックが影響を受けることがわかります。

Edge の詳細なパケット インスペクション (DPI) エンジンが SCCM アプリケーション パケットを BITS トラフィックとして誤って分類しており、そのトラフィックをステアリングするかファイアウォール ルールによって確実に許可するように設計されたビジネス ポリシーまたはファイアウォール ルールがある場合には、この誤分類により SCCM トラフィックがブロックされてしまい、その結果としてカスタマーにおいて中断が生じます。この問題の修正では、デフォルトの 4.5.1/5.0.1 以降のアプリケーション マップを修正し、この誤分類を確実に防止しています。

-

解決した問題 74316:VMware SD-WAN スポーク Edge は、Edge がサービスの再起動または完全な再起動を行った場合でも、割り当てられたハブ Edge クラスタの一部またはすべてに接続しない場合があります。

特定のクラスタ メンバーから Super Gateway へのオーバーレイ フラップ シナリオにおいて、クラスタ メンバーのエンドポイント情報を使用せずにクラスタ割り当てマッピングを作成するクラスタ再割り当てロジックに問題があります。その結果、ハブ クラスタ メンバーに割り当てられたスポーク Edge がハブ クラスタ メンバーのエンドポイント情報を受信できなくなり、スポーク Edge とハブ クラスタ間のオーバーレイがなくなります。

この修正を適用せずにこの状況を一時的に修正する唯一の方法は、Gateway にアクセスできるユーザーがスーパー Gateway でクラスタの再割り当てを手動でトリガすることです。

-

解決した問題 76690:VMware SD-WAN Edge の問題のトラブルシューティングを試みると、重要なログが見つからないことがあります。これは、重要度がより低いイベントのエントリが繰り返されることで、重要なログが除外されたためです。

診断バンドルでは、velocloud/log にイベント vc_peer_qos_update_cos_qlimits のログが繰り返し記録される場合があります。このイベントのログ レベルは管理プレーンであり、ログがオーバーフローしてロールオーバーするポイントまで繰り返しログに記録される可能性があります。トラブルシューティングのシナリオでは、重要なログ メッセージがロールオーバーされてワイプされたために失われる可能性があります。

-

解決した問題 78276:VMware SD-WAN Gateway では、VMware SD-WAN Edge の名前に非 ASCII 文字が含まれている場合、コマンド debug.py -qos_net を実行すると失敗します。

このフィールドの例では、漢字が使用されていましたが、他のどの非 ASCII 文字を使用した場合でも同様です。これを確認するには、Edge の名前を非 ASCII 文字を含むように変更して、Edge を再起動します。次に、Edge に接続された Gateway で CLI コマンド

debug.py --list 3を実行して、Edge の論理 ID を取得します。次に、Gateway の CLI コマンドdebug.py -qos_net [logical ID] all statsを実行します。ユーザーはこのコマンドが失敗することを確認できます。 -

解決した問題 78300:VMware SD-WAN Edge がバックアップとして設定された WAN リンクを使用している場合、このリンクに対してトンネルが起動または停止していることを示すログまたは Orchestrator イベントが生成されることがあります。

設計上、バックアップ リンクのトンネルは確立されません。ただし、リモート エンド(通常は動的 Edge 間トンネル)からのトンネル要求は、スタックを通過するときにリンク状態を変更する可能性があります。今回の修正では、バックアップ リンクに対してトンネルの構築や破棄がログに記録されないように注意が払われています。

-

解決した問題 78391:Speedtest アプリケーション分類のトラフィックが適切に機能しません。

speedtest.net と fast.com の両方に、デフォルトのアプリケーション マップに含まれていない新しい Speedtest サーバの IP アドレスが追加されたため、これらのアプリケーションを処理するビジネス ポリシーが適用されていません。

リリース 4.5.1 または 5.0.1 にアップグレードしない場合、オペレータは VMware SASE Orchestrator のアプリケーション マップ エディタを使用して、必要な Speedtest IP アドレスを既存のアプリケーション マップに追加できます。

-

解決した問題 79261:VMware SD-WAN Edge において、Office 365/Microsoft 365 のアプリケーション トラフィックが Tencent Meeting (VooV Meeting) のアプリケーション トラフィックとして誤って分類されます。

これは、Office 365/Microsoft 365 のトラフィックのみのルーティングと優先順位付けをビジネス ポリシーまたはファイアウォール ポリシーに依存し、そのトラフィックを Tencent Meeting として分類し、完全に異なるルールを適用するカスタマーに対して、混乱を招く可能性があります。この問題は、Tencent のアプリケーション マップ サブネットの誤りに起因しており、4.3.2 のデフォルト アプリケーション マップで修正されています。4.3.2 を使用していないカスタマーは、Orchestrator アプリケーション マップ エディタを使用してアプリケーション マップを編集できるオペレータに Tencent サブネットを修正してもらうことで、この問題を修正できます。

-

解決した問題 80010:SD-WAN が到達可能 (SD-WAN Reachable) 機能も設定されているハブ/スポーク トポロジを使用しているカスタマー エンタープライズでは、スポークとハブの間のパスがポイントツーポイントである場合、Hub パス経由のスポークから Gateway へのパス(パブリック WAN リンクを使用)が表示されません。

スポーク Edge とハブ Edge がポイントツーポイント リンク(つまり、スポークの IP アドレスがハブの接続されたルートと一致する)で接続されている場合、スポーク Edge が接続されたハブを介して Gateway に接続するためのパススルーである、SD-WAN が到達可能 (SD-WAN Reachable) 機能はサポートされません。この問題の修正により、この機能が追加されます。

-

解決した問題 80196:VMware SD-WAN Gateway で SIGXCPU メッセージによるデータプレーン サービス障害が発生し、Gateway がサービスを再起動してリカバリする場合、Gateway のトラフィックに 15 ~ 30 秒の影響があります。

この問題は、スループット キャパシティに対して Gateway のスループットが高い場合に見られるため、大規模な展開(例:4,000 台の Edge と 6,000 個のトンネルがある環境)で発生する可能性が高くなります。Gateway に高速のトラフィックが到達すると、スレッド ロックが発生し、再起動中にコアが生成される場合があります。コアでは、以下が表示されます。

Program terminated with signal SIGXCPU, CPU time limit exceeded。というエラーが返されるため、オペレータ ユーザーは本番環境の Gateway の場所を更新できません。 -

解決した問題 80479:VMware SD-WAN Gateway でデータプレーン サービス障害が発生し、Gateway がサービスを再起動してリカバリすることがあり、その場合 Gateway のトラフィックに 15 ~ 30 秒間の影響が生じます。

この問題は、VMware SD-WAN Edge が Edge-to-Edge (E2E) を設定した Gateway に接続し、ループバック インターフェイスのルートが広報されている場合に発生する可能性があります。ユーザーがこの Edge の E2E をオフに切り替えると、ルートの開始がトリガされますが、ループバック ルートは削除されず、ルートはルートのプロファイル フラグを更新します。次に、ユーザーがループバック ルートの広報を削除すると、そのルートは FIB から削除されますが、Gateway の E2E テーブルには古いまま残ります。その後、ループバック ルートが再び広報されて FIB に追加されてから、Edge-to-Edge をオンに切り替えて再びフラグを更新すると、Gateway の E2E テーブル(古い状態)にルートが存在するにもかかわらず、実際のルート ref_count が正しくありません。最後に、トンネルが破棄されると、Gateway でのデータプレーン サービスの障害がトリガされます。

この修正を適用しない場合、オペレータは Edge のプロファイルが変更される前にルートを取り消す必要があります。

-

解決した問題 80496:SD-WAN トンネルを介して VMware SD-WAN Edge からリモート Edge のブランチ ループバック IP アドレスに ping を実行すると機能しないことがあります。

この問題は、フラグメント化を引き起こすのに十分な大きさのパケット サイズの ping で見られます。Edge からリモートのブランチ Edge のループバック IP アドレスに対して大きなパケット サイズで ping が実施されると、断片化した ICMP 応答が ping を実施している Edge に到達しますが、次の断片がドロップされるため ping アプリケーションには到達しません。

-

解決した問題 80721:パートナーおよびオペレータが Telegraf を使用して VMware SD-WAN Gateway を監視しているときに Telegraf でネットワーク タイムアウトが発生すると、メトリックが再開されない場合があります。

この問題は、ゲートウェイが Telegraf バージョン 1.17.3 を使用している場合に発生します。これは、VMware SASE Orchestrator が使用している Telegraf バージョン 1.21.1 とは異なります。このバージョンの不一致により、ネットワークがタイムアウトしたときに Telegraf が停止する問題が発生します。この問題を修正したゲートウェイには、そのリリース トレインでの将来のゲートウェイ ビルドと同様に Telegraf バージョン 1.21.1 が含まれます(すなわち、4.5.1 または 5.0.1)。

この問題が発生しているゲートウェイでの唯一の修正方法は、Telegraf を再起動してメトリックの送信を再開することです。

-

解決した問題 80814:ローカル Edge クライアントの送信元 IP アドレスが存在し、リモート クライアントが宛先 IP アドレスとして設定されていて、他のトラフィックを「すべて拒否」するルールを持つ標準ファイアウォール許可ルールが設定されている VMware SD-WAN Edge では、リモート クライアントからローカル クライアントへのトラフィックがドロップします。

この問題は、送信元ホストと宛先ホストの間に VLAN IP アドレスの不一致がある場合に発生します。異なる VLAN の一部として送信元ホストと宛先ホストが存在する場合、SD-WAN サービスは、ファイアウォールの検索キーにあるように、最初のパケットの送信元/宛先 IP アドレスを優先します。その結果、オーバーレイ受信フローでは、不一致が発生してトラフィックが [すべて拒否 (Deny All)] ファイアウォール ルールに当たります。

この修正を適用しない場合、この問題の回避策は、パケットがファイアウォール ルールと一致するようにするために、フローの最初の IP パケットの方向にルールを戻すことです。

-

解決した問題 80897:VMware SD-WAN Edge が VMware SD-WAN Partner Gateway に接続されているカスタマー エンタープライズでは、カスタマー トラフィックのパフォーマンスが低下することがあります。

パフォーマンスの低下は、安全な優先スタティック ルートが使用可能な Edge に Partner Gateway がルートを配布するが、その Edge がこれらのルートを安全として適切にラベル付けしないことによるルーティングの問題が原因で発生します。パフォーマンスの低下は、安全な優先スタティック ルートが使用可能な Edge に Partner Gateway がルートを配布するが、その Edge がこれらのルートを安全として適切にラベル付けしないことによるルーティングの問題が原因で発生します。

注:問題を解決するには、Partner Gateway とカスタマー Edge の両方をこの修正を含むビルドにアップグレードする必要があります。

-

解決した問題 81221:カスタマーが VMware SD-WAN Edge に 1:1 NAT ルールを設定し、その Edge が再起動されると、ルールが機能しなくなります。

再起動後、Edge は、NAT ルールが適用されている Edge インターフェイス アドレスとして NAT アドレスを割り当てます。そのため、そのルールに一致するトラフィックのトンネルは構築されません。

この修正を適用せずにこの問題を修正する唯一の方法は、[リモート診断 (Remote Diagnostics)] > [NAT のフラッシュ (Flush NAT)] を実行することです。これにより、NAT テーブル全体がフラッシュされ、正しい NAT ルール操作が再確立されます。

-

解決した問題 81809:ユーザーが VMware SD-WAN Edge 上の VLAN IP アドレスに SSH を試みる場合、その SSH 試行は、他の Edge の背後にあるリモート クライアントから、または VMware SD-WAN Gateway からであっても失敗します。

LAN クライアントから Edge の VLAN IP アドレスへの SSH 試行は正しく機能します。元々、Edge の管理 IP アドレスは Edge への SSH 接続に使用されていました。しかし、Edge 管理 IP アドレスが廃止された後、ループバック IP アドレスが依然として SSH をサポートしないため、ユーザーが(リモート Edge クライアントからのオーバーレイ経由で)Edge に SSH 接続するためのオプションがありませんでした。

-

解決した問題 81859:VMware SD-WAN Edge 610-LTE が Edge リリース 5.0.0 にアクティベーションされると、Edge がそのリリースにアップグレードされた後に CELL インターフェイスが表示されないことがあります。

この問題は一貫して発生するわけではありませんが、Edge 610-LTE の唯一のパブリック リンクがモバイル CELL リンクである場合、この問題が発生すると大きな影響を与える可能性があります。これは、Edge が事実上停止し、ローカルでこの Edge の介入を行う必要があるためです。

Edge でこの問題が発生した場合、修正を適用せずに解決するには、Edge サービスを再起動する(または Orchestrator から Edge にアクセスできない場合は電源を入れ直すか再起動する)か、Edge のモデムを再起動して CELL インターフェイスをリストアする必要があります。

-

解決した問題 82182:Edge リリース 5.0.0 を実行している VMware SD-WAN Edge モデル 510 または 510-LTE の場合、ユーザーが Edge のサービスの再開を試みると、Edge も再起動することがあります。

Edge を再起動すると、Edge が再起動プロセスを進める間、カスタマーのトラフィックが 2 ~ 3 分間中断されます。Edge 510/510-LTE には、Wi-Fi デバイスのハング監視スクリプトがあって、これが、Edge サービスの再開中に停止に失敗する可能性があり、これにより再起動がトリガされます。

この修正を適用しない場合、ユーザーは Edge サービスを再起動する必要がありますが、これらのモデルの Edge サービスの再起動は、メンテナンスの時間枠内でのみ実行するか、またはこの問題が発生する可能性があることを理解した上で実行する必要があります。

-

解決した問題 82264:AWS C4 インスタンスを使用する VMware SD-WAN 仮想 Edge をリリース 5.0.0 にアップグレードできません。

リリース 5.0.0 にアップグレードされた AWS C4 仮想 Edge はリカバリされず、唯一の修正は、ユーザーが Edge を 5.0.0 以外のバージョンに再アクティベーションすることのみです。他の AWS インスタンス(C5 など)はこの問題の影響を受けませんが、この問題の重大な性質により、AWS Edge アップグレード ソフトウェア パッケージはリリース 5.0.0 では使用できません。

Edge リリース 5.0.1 以降ではこの問題が修正され、AWS C4 インスタンスはリリース 5.0.1 以降に正常にアップグレードできます。

-

解決した問題 82463:クラウド セキュリティ サービス (CSS) で設定されたサイトの場合、VMware SD-WAN Edge が CSS に送信されるトラフィックをドロップすることがあります。

サイトが CSS を介してすべてのインターネット トラフィックをルーティングしている場合、この問題の影響が大きい可能性があります。この問題が発生すると、CSS パケットが実際のインターフェイスの IP アドレスを送信元として誤ったインターフェイス上で送信されるため、アプリケーション アクセスの障害につながります。この問題は、CSS コンテキスト参照スレッドと送信インターフェイス選択スレッドとの間で競合が発生した場合に、送信インターフェイスとフローの誤った関連付けが行われて CSS パス上の一部のフローが失敗するために発生します。

この修正を適用しない場合は、問題が発生したときに、新しいフローを開始するか、[リモート診断 (Remote Diagnostics)] > [フローのフラッシュ (Flush Flows)] を使用して Edge 上のすべてのフローをフラッシュすることによって、問題を修正できます。

-

解決した問題 82485:エントリ レベルの VMware SD-WAN Edge モデル(Edge 510、510-LTE、610 など)で、ユーザーがリモート診断の「ルート テーブル ダンプ」を実行すると、Orchestrator ユーザー インターフェイスのページがタイムアウトになり、結果が返されないことがあります。

この問題は、16,000 個を超えるルートがあると、Edge が結果を返すのに 30 秒以上かかることにより発生します。ページの WebSocket のタイムアウト制限が 30 秒であるため、結果は返されません。この問題の修正により、タイムアウトが発生しないようにルート テーブル ウォークが最適化されます。

-

解決した問題 82522:高スループット トラフィックが VMware SD-WAN Edge に到達すると、Edge での実際のスループットが低下することがあります。

高スループットにおいては、Edge の NDP (Neighbor Discovery Protocol) スレッドが、到達可能とマークされていて、それ以上の処理が不要な NDP エントリに対しても 2 回ロックを取得することがありました。これらの重複するロックにより、追加の処理が生じるため、スループットが低下します。

-

解決した問題 82652:L7 健全性チェックが設定されているクラウド セキュリティ サービス (CSS) を使用している場合、VMware SD-WAN Edge は、5 分以上にわたり「ダウン」とマークされた IPsec CSS トンネルのリカバリを試みません。

L7 健全性チェックの現在の実装では、Edge はすべての CSS トンネルで L7 プローブを送信し、これらのプローブが一定回数失敗した場合、Edge はそのトンネルを「ダウン」とマークし、L7 プローブの送信を続け、トンネルが自然に起動するまで待機します。これは、5 分以上にわたってダウン状態になったトンネルのリカバリが試行されず、その間 IKE は稼動したままになるという問題です(IKE もダウンしている場合、IPsec トンネルは 20 秒後に自動的にリセットされます)。

このチケットの修正により、IPsec ベースの CSS トンネルの追加手順が追加され、L7 健全性チェックが強化されました。IPsec ベースの CSS トンネルが 5 分以上ダウンしたまま(L7 プローブが成功しない)、同じ時間にトンネルの IKE が稼動を続けている場合、Edge は IPsec トンネルを破棄し、IKE をリセットして CSS トンネルのリカバリを試みます。L7 プローブは、これが発生している間も送信され続け、成功するとトンネルが稼動中とマークされます。トンネルがダウンしたままの場合は、さらに 5 分後に同じ手順が適用されます。

この追加された動作は、GRE トンネルを使用する CSS ではなく、IPsec トンネルを使用する CSS にのみ適用されます。

-

解決した問題 82790:Azure 環境に展開された VMware SD-WAN Gateway で、Gateway インターフェイス カウンタが Wavefront 監視サービスにエクスポートされません。

Azure は、DPDK を使用するように設定されていない環境のため、DPDK のインターフェイス カウンタ(スループット レート、PPS、ドロップ カウンタ)のみが Wavefront サービスにエクスポートされます。このため、DPDK が使用されていない Azure のようなプラットフォームでは、監視機能が低下します。

-

解決した問題 82839:ユーザーが VMware SASE Orchestrator 上で Zscaler クラウド セキュリティ サービス トンネルの IPsec 自動削除アクションを実行すると、このアクションによって、それぞれの Zscaler の場所に関連付けられているすべての VPN 資格情報も削除され、場所自体も削除されてしまいます。

IPsec の自動削除アクションでは、関連付けられている VPN 認証情報のみが Zscaler の場所から削除されます。各 Zscaler の場所に関連付けられている他のすべての VPN 認証情報はそのままで変更されません。

-

解決した問題 83029:スタンドアローンの VMware SD-WAN Edge、または 1 つ以上の PPPoE リンクが使用されている高可用性トポロジで展開されたサイトの場合、その PPPoE リンクに対する Edge インターフェイス フラップ後または HA サイトでのフェイルオーバーの発生後に、PPPoE エンドポイントの IP アドレスが変わると、トラフィックは影響を受ける PPPoE リンクを通過しません。

PPPoE リンクを使用するサイトでは、PPPoE エンドポイントの IP アドレスが変わると、カスタマー トラフィックが通過しなくなります。この問題は、古いデフォルト ルートが存在することが原因で発生します。このルートは、新しい PPPoE エンドポイントの IP アドレスを受信した後に削除されていない、Edge 上の PPPoE エンドポイントの古い IP アドレスを使用しています。

修正を適用しない場合、オンサイト ユーザーは各 PPPoE ケーブルを切断して再接続し、再ネゴシエーションを強制するか、または Edge を再起動する必要があります。再起動により再ネゴシエーションも強制されます。

-

解決した問題 83083:VMware SD-WAN Gateway をリリース 4.3.1 以降にアップグレードすると、メモリ リークが遅くなり、Gateway のサービスがメモリをクリアするために再起動することがあります。

Gateway サービスが再起動するには 30〜45 秒間かかるため、Gateway の再起動によりカスタマー トラフィックが中断する可能性があります。オペレータ ユーザーが Gateway で debug.py --flow_dump all all all コマンドを実行するたびに、Gateway はメモリの一部をリークします。このデバッグ コマンドを十分な回数実行すると、Gateway のメモリ使用率が重大レベルに達し、Gateway サービスの再起動がトリガされ、メモリがクリアされます。

この修正が適用されていない Gateway の場合、オペレータは Gateway で debug.py --flow_dump all all all コマンドを実行しないようにする必要があります。このデバッグ コマンドを使用することが避けられない場合は、メモリ使用率を監視し、サービスをプリエンプティブに再起動するようにメンテナンス時間帯をスケジューリングして、予期しない再起動が起こる前にメモリをクリアします。

-

解決した問題 83209:カスタマーがエンタープライズで OSPF を使用している場合、OSPF ルーティングが想定どおりに動作しないことがあります。

この問題は、OSPF ルーター ID に変更があり、Edge サービスが再起動された場合に発生します。ルーター ID の選択では、ループバック インターフェイスと「広報」フラグが設定されているインターフェイスのみが考慮されます。高い IP アドレスで設定された新しいループバック インターフェイスがある場合、Edge サービスを再起動すると、新しいループバック IP アドレスがルーター ID として選択され、Edge が DR(指定ルーター)として選択された場合に問題が発生します。

修正を適用しない場合の唯一の回避策は、古いルーター ID を強制的に使用することです。古いルーター ID に戻し、各インターフェイスで広報フラグを設定します(Edge サービスの再起動が必要になります)。

-

解決した問題 83402:複数の WAN リンクを持つ VMware SD-WAN Edge で、1 つ以上の WAN リンクがトラフィックの通過を停止することがあります。

トラフィックの通過を停止する WAN リンクで、DHCP が取得したアドレスが更新されず、WAN インターフェイスのアドレスが失われます。この問題は、DHCP を使用して IP アドレスを取得するインターフェイスが複数あり、DHCP サーバがクライアントとは異なるネットワークにある場合に発生します。DHCP 更新ユニキャスト パケットの発信インターフェイスは、ルート ルックアップによって決定されます。異なるインターフェイスを介して学習された異なるメトリック値を持つ複数のデフォルト ルートがあるため、DHCP 要求パケットが異なるインターフェイスから送信される可能性があります。

修正を適用しない場合、オンサイト ユーザーは Edge から影響を受けた WAN リンクを切断してから再度接続することによって、IP アドレスを再度取得するように強制する必要があります。

-

解決した問題 83411:新しくアクティベーションされた VMware SD-WAN Edge で高可用性がオンになっていると、HA Edge ペアがオフラインになることがあります。

HA をオンにすると、すべての Edge インターフェイスの MAC アドレスが仮想 MAC アドレスに変更され、問題の状態が続く間は、DPDK 設定はこれらの VMAC アドレスで更新されません。その結果、宛先の MAC アドレスの不一致が原因で Orchestrator に送信されるハートビート パケットがドロップされ、Orchestrator は HA Edge ペアをダウンとしてマークします。

-

解決した問題 83424:SNMP ウォークは、インターフェイスおよびパス関連の OID で適切に動作しないことがあります。

一部の Edge の展開で snmpbulkwalk コマンドを実行すると、SNMP ウォークに時間がかかりすぎてタイムアウトになることがあります。この問題の修正により、SNMP が最適化され、SNMP ウォーク リクエストに対する応答が迅速になります。ただし、まれに SNMP プロセスが Edge で優先度の低いプロセスのままとなり、この問題が引き続き発生する可能性があることに注意してください。

-

解決した問題 83428:ハブ/スポーク トポロジを使用しているカスタマー エンタープライズでは、VMware ハブ Edge とスポーク Edge 間の静的トンネルが、トンネルの帯域幅を測定しようとする際にトラフィックの通過を止めることがあります。

ハブ Edge には、トンネルの確立プロセスの途中でトンネル設定が更新されるシナリオを処理するためのメカニズムはありません。次に、帯域幅の測定プロセスによってトンネルが停止状態になり、トラフィックがこのトンネルを通過できなくなります。カスタマーのトラフィックは Gateway を経由して再ルーティングできますが、ハブ/スポーク トラフィックに遅延が発生する可能性があります。

-

解決した問題 83432:高可用性トポロジを使用して展開されたサイトの場合、サイトにトンネルを追加すると、VMware SD-WAN スタンバイ Edge でデータプレーン サービスがクラッシュし、コアが生成されることがあります。

トンネルを追加する一般的な方法は、HA Edge に WAN リンクを追加することです。スタンバイ Edge がアクティブ Edge と同期する必要があるトンネルの数が 80 を超えると、例外が発生し、スタンバイでデータプレーン サービスの障害がトリガされます。この問題が従来の HA トポロジで発生した場合、スタンバイ Edge はカスタマー トラフィックを渡さないため、カスタマーへの影響は最小限に抑えられます。拡張 HA 展開では、スタンバイ Edge もトラフィックを渡すため、再起動によって一部のカスタマー トラフィックが中断されます。

-

解決した問題 83611:VMware SASE Orchestrator ユーザー インターフェイスに、VMware SD-WAN ハブ Edge からの異常に多くの数の EDGE_NEW_DEVICE イベントが表示されることがあります。

この問題は、次のトポロジで発生します。クライアント デバイス – スポーク Edge - ハブ Edge -- DHCP サーバ。このトポロジでは、スポーク Edge の背後のクライアント ユーザーが DHCP パケットを送信するたびに、スポーク Edge がこのクライアント デバイスの Edge_New_Device イベントを適切にトリガします。しかし、ハブ Edge が DHCP リレー パケットを受信するときに、ハブ Edge は Orchestrator に Edge_New_Device イベントを再度トリガします。このイベントは正しくありません。

-

解決した問題 83699:VMware SD-WAN Gateway が VMware SASE Orchestrator の新しいユーザー インターフェイスから停止モードに設定されている場合、ユーザーが新しい代替 Gateway を選択すると、Orchestrator は代替 Gateway に対する設定の変更を許可しません。

この問題は、Orchestrator の新しいユーザー インターフェイスを使用して Non SD-WAN Destination の移行プロセスを有効にした後に発生します。このプロセスの中で、停止された Gateway の代わりとなる新しい Gateway が選択されます。新しい Gateway が代替 Gateway として指定されると、代替 Gateway の設定を変更しようとするときに、オペレータは次のようなエラー メッセージが表示されるのを確認します。

GATEWAY_SERVICE_STATE_INVALID: Cannot change the state of the gateway to null, as it is already used as a replacement gateway。というエラーが返されるため、オペレータ ユーザーは本番環境の Gateway の場所を更新できません。 -

解決した問題 83928:VMware SD-WAN Edge で CPU 使用率が高くなり、カスタマー トラフィックのパフォーマンスが低下することがあります。

また、Orchestrator の [監視 (Monitor)] > [Edge] > [QoE] 画面で、その Edge の QoE スコアが低いことも確認できます。この問題が発生するのは、Edge で ACL(アクセス制御リスト)ルールが複数回インスタンス化され、この多数の ACL ルールを一度に処理するために Edge の CPU キャパシティにストレスがかかり、その結果、Edge がカスタマー トラフィックを適切に処理できないためです。

-

解決した問題 83946:VMware SD-WAN Edge LAN 側クライアントでトラフィックの中断が発生する場合があり、RADIUS 認証を使用しているサイトでは、クライアント ユーザーが認証に失敗することがあります。

大きなパケットはフラグメントされ、これらのフラグメントされたパケットは Edge によってドロップされる可能性があります。一部のエラー シナリオでは、フラグメント IP アドレス識別変換中のメモリ リークが原因でパケットがドロップされ、フラグメントされたパケットに対する Edge の上限を超えると、それ以降のフラグメントされたパケットが Edge によってドロップされます。

ワイヤレス クライアントから RADIUS 認証を使用する Edge への大きなパケットが含まれる RADIUS を使用しているカスタマーの場合、認証が失敗する可能性があります。たとえば、ワイヤレス LAN コントローラ (WLC) から RADIUS サーバへの大きなパケットがドロップされることがあります。

-

解決した問題 84106:VMware SD-WAN Edge が誤った時間間隔で NetFlow 統計情報をエクスポートすることがあり、その結果、受信側のシステムが同期されなくなります。

NetFlow パケットには、設定した間隔から 5 秒の遅延が追加されることがあります。これは、NetFlow エクスポータが 5 秒に 1 回だけエクスポート時間をチェックし、NetFlow パケットには設定された間隔と実際のエクスポート間隔の間に 5 秒の遅延が生じる可能性があるためです。

-

解決した問題 84359:VMware SD-WAN Edge インターフェイスがフラップするときに、複数の IPv4 アドレスが割り当てられる可能性があります。

DHCP クライアントで設定されたインターフェイスがフラップする(急速にダウンとアップが連続する)と、DHCP クライアント プロセス全体が再度実行され、毎回異なる IP アドレスを取得するシナリオになる可能性があります。この場合、古い方の IP アドレスは消去されず、古い状態になります。

この修正を適用しない場合、問題を修正する唯一の方法として、ユーザーが Linux シェルで

ip address delコマンドを使用してインターフェイスから IP アドレスを手動で削除することになります。 -

解決した問題 84501:802.1x 認証(RADIUS、Cisco ISE など)を使用しているカスタマー エンタープライズの場合、VMware SD-WAN Edge がリリース 4.3.1 以降にアップグレードされると、Edge に接続されているクライアント デバイスは WAN 経由でホストされているネットワーク アクセス サーバ (NAS) に対する認証に失敗します。

Edge (Authenticator) から RADIUS または ISE サーバに送信される RADIUS または ISE パケットでは、NAS IP アドレスがデフォルトでループバック IP アドレスとして設定されているため、認証パケットが NAS に到達せず、認証に失敗する可能性があります。この問題を修正するには、この修正を適用したビルドで、NAS IP アドレスを、802.1x 認証設定を使用して選択および設定された送信元インターフェイス IP アドレスとして設定します。送信元インターフェイスとして [自動] が選択されている場合、ループバック IP アドレスはデフォルトで NAS IP アドレスとして設定されます。

-

解決した問題 84825:VMware SD-WAN Edge で大規模な一括ルーティング設定を 1 つの手順で適用すると、Edge でデータプレーン サービスの障害が繰り返され、障害から回復するために Edge サービスの再起動が繰り返されることがあります。

スタンドアローン(非 HA)Edge でこの問題が発生すると、1 回の Edge サービスの再起動でトラフィックが約 15 秒間中断される一方、Edge サービスの再起動が繰り返されることで約 60 秒以上の中断が発生するため、カスタマー トラフィックに大きな影響があります。高可用性トポロジを使用するサイトでは、Edge サービスの再起動によってフェイルオーバーが繰り返し発生し、カスタマー トラフィックも中断します。

この問題は、多数のネイバーとルートマップを含む一括ルーティング設定が 1 つの手順で Edge に適用された場合に発生します。これらの設定をコマンド仕様に変換し、短時間でルーティング プロトコルに適用すると、Edge システムに大きな負荷がかかり、これが原因で Edge サービスの失敗と再起動が繰り返されます。

修正が適用されていない Edge ビルドでは、この問題のリスクを軽減するために、カスタマー ユーザーは次の操作を行う必要があります。

-

大規模な設定を 1 つの手順で適用する代わりに、設定を複数の小さなセクションに分割し、各セクションを個別に適用します。

-

ルーティング フィルタの数は最小限に抑える必要があります。

-

Edge はメンテナンス期間中にのみ意図的に再起動し、多数のルーティング フィルタが設定されている場合は一般に Edge サービスの再起動を回避する必要があります。これは、再起動中に Edge 設定全体が一度に適用され、この問題が発生するリスクが大幅に高まるためです。

-

-

解決した問題 84847:VMware SD-WAN Edge 上で USB ベースの LTE モデムを展開している場合、または VMware SD-WAN Edge LTE モデル(510-LTE または 610-LTE)を展開している場合、モデムのリセット後に CELL インターフェイスからのトンネルの構築で断続的な問題が発生することがあります。

次のいずれかのシナリオで LTE モデムがリセットされた場合:

USB モデムを使用する Edge で、USB ポートからモデムを取り外してから再接続する。

Edge-LTE で、Edge を再起動した後、または [テストとトラブルシューティング (Test & Troubleshoot)] > [リモート診断 (Remote Diagnostics)] > [USB モデムのリセット (Reset USB Modem)] > [CELL1] で CELL1 インターフェイスをリセットする。

いずれのシナリオでも、基盤となるネットワーク デバイスが wwan0 から wwan1 に変更され、Edge はこの新しい名前を受け入れません。これは、重複するインターフェイスのように見えるためです。

この修正を適用せずに LTE インターフェイスをリストアする回避策は、[リモート アクション (Remote Actions)] > [サービスの再起動 (Restart Service)] で Edge サービスを再起動することです。

-

解決した問題 85369:高可用性トポロジを使用して展開されたサイトの場合、カスタマー トラフィックが中断し、VMware SD-WAN スタンバイ Edge が複数回再起動する可能性があります。

HA Edge 上の複数のスレッドがサスペンド状態になり、HA がアクティブ/アクティブ状態になるなど、HA のさまざまな問題が発生します。サイトがアクティブ/アクティブになると、従来の HA 設定では、スタンバイ Edge はこのトポロジでトラフィックを渡さないため、トラフィックの中断が最小限に抑えられますが、スタンバイ Edge もトラフィックを渡す拡張 HA 展開では、再起動によって一部のカスタマー トラフィックが中断されます。複数のスレッドのサスペンドがカスタマーに影響を与える可能性があるもう 1 つの方法は、パスの中断です。これは、カスタマー トラフィックの中断としても確認されます。このため、スタンバイ Edge が再起動するアクティブ/アクティブ シナリオの兆候が現れずに、カスタマー HA サイトでこの問題が発生する可能性があります。

複数の HA Edge スレッドがサスペンドされる根本原因は、現在調査中です。

-

解決した問題 85375:VMware SD-WAN Edge の USB ベースの LTE モデムまたは VMware SD-WAN Edge LTE モデル(510-LTE または 610-LTE)を使用している場合、LTE トラフィックの中断が発生することがあります。

ユーザーは Edge のログで RX エラーを確認し、このエラーは、LTE インターフェイスを通過するトラフィックがない状態で増加します。この問題の 1 つの特徴として、LTE リンクの MTU が 1500 未満の場合にのみ発生するということがあります。

-

解決した問題 85459:Edge LAN 側クライアントから Edge への SSH 接続、またはリモート ブランチの Edge クライアントから Edge への SSH 接続の試みが、LAN 側 NAT ルールが設定された後に機能しないことがあります。

Edge の SSH プロセスから送信される SSH 応答パケットは、Edge のデータプレーン サービスを通過します。LAN 側の NAT ルールが設定されているため、SSH 応答パケットは LAN 側の NAT ルールを使用して、SSH トラフィックの生成元のクライアントとは異なる宛先に向かう可能性があり、Edge への SSH 接続の試みが機能しない原因となることが考えられます。

修正が適用されていない Edge では、唯一の回避策として NAT ルールを削除します。

-

解決した問題 86032:VMware SD-WAN Gateway をリリース 4.3.x から 4.5.1 または 5.0.0 にアップグレードすると、Gateway は VMware SASE Orchestrator との通信を切断し、eth0 および eth1 インターフェイスは削除されます。

主要な問題は、アップグレード後に Gateway のデータプレーン プロセスが停止することです。これは、Telegraf サービスが起動に失敗することが原因です。Telegraf サービスは Gateway 起動スクリプトの一部として有効化されるため、Telegraf サービスが起動できない場合は Gateway のサービスも起動に失敗します。

Gateway がこの修正が適用されていないビルドにアップグレードされた場合、この問題を修正する唯一の方法は、Telegraf サービスの再起動と一緒に Gateway の

vc_procmon restartを実行することです。 -

解決した問題 86103:RADIUS 認証を使用するカスタマー エンタープライズの場合、一部のサイトのクライアント ユーザーが VMware SD-WAN Edge に接続してトラフィックを渡すことができない場合があります。

この問題は、Edge で、IP ヘッダーに設定された DF (Don't Fragment) ビットを持つフラグメントされた RADIUS パケットが誤ってフラグメントされていないと分類されることが原因で発生します。これらのパケットの 1 つ以上が複数の Edge に到達できず、RADIUS 認証に依存するトラフィックがこれらの Edge を通過しません。この問題は、ハブ/スポークおよび単純なブランチ間を含むすべてのトポロジで発生する可能性があります。

この修正を適用しない場合の唯一の回避策は、フラグメントされたパケットの送信中に IP ヘッダーに DF ビットを設定しないように RADIUS サーバを設定することです。

-

解決した問題 86314:LAN 側の NAT フローがリモート ピアによって開始されると、VMware SD-WAN Edge が誤ったステートフル ファイアウォール ルールのルックアップを実行することがあります。

ステートフル ファイアウォールを使用している Edge でユーザーが LAN 側の送信元 NAT を設定して(たとえば、Edge の背後にある内部 IP アドレス サブネットを隠す)、リモート ピアによってフローが開始されると、最初の戻りパケットに対して誤ったファイアウォール参照が行われます。

たとえば、Edge の設定が次のようになっているとします。

LAN-side NAT: [source] inside address: 10.0.2.25/32 outside address: 7.0.2.25/32 Static route: 7.0.2.25/32 [advertise] next hop: 10.0.2.1リモート クライアントが 10.0.1.25 から 7.0.2.25 に ping を送信すると、Edge で 2 件のファイアウォール ルール参照が発生します。最初の受信パケットでは 10.0.1.25 > 7.0.2.25 のファイアウォール参照が発生し、最初の戻りパケットでは 10.0.2.25 > 10.0.1.25 の非 NAT IP アドレスを使用したファイアウォール ルール参照が発生します。この 2 番目のファイアウォール ルール参照は実行されますがエラーとなります。

この修正を適用しない場合、ユーザーはフローの最初の戻りパケットを許可するために追加のファイアウォール ルールを作成する必要があります。

-

解決した問題 86617:BGP が設定されている Partner Gateway でループバック IP アドレスを使用しているカスタマー エンタープライズでは、ループバック IP アドレス ルートを使用する必要があるトラフィックがドロップされ、その結果、カスタマー トラフィックが中断することがあります。

ループバック IP アドレス ルートが VMware SD-WAN Edge にありません。これは、Edge と Partner Gateway に BGP が設定され、ループバック IP アドレスが BGP 経由で Edge に送信されるが、Edge がループバック IP アドレス ルートを学習しないシナリオが原因です。

-

解決した問題 86740:リモート診断の「インターフェイスの状態」を実行している場合、VMware SD-WAN Edge の SFP2 インターフェイスに展開されている GPON タイプの SFP モジュールは表示されません。

この問題は、リモート診断バックエンド スクリプトに欠陥があり、Edge で実行されるときに Edge の SFP2 インターフェイスが適切に考慮されないために発生します。

-

解決した問題 86808:一部の BGP ルートは、BGP フィルタに従う必要がない場合に広報されます(または、BGP ルートを広報する必要があるときに広報されません)。

特定のルートマップ ルールの場合、Edge は、ルールの一致タイプに基づいて Edge のルーティングのプレフィックス リストまたはコミュニティ リストの設定を持つことができます。ただし、ルート マップの unapply 関数の場合、Edge は各ルールのプレフィックス リストとコミュニティ リストの両方を削除しようとしていますが、そのうちの 1 つは存在していないものです。

以前は、存在しないプレフィックス リストやコミュニティ リストのコマンドは別の vtysh コマンドとして Edge のルーティング プロセスに送信され、最終的に操作が実行されないだけで、他のコマンドへの影響がなかったため、問題は発生しませんでした。当時は、ルートマップの unapply 関数をシンプルに保つために、これは意図的な呼び出しでした。

ただし、問題 #84825 の修正の一環として、Edge は、複数のプレフィックス リスト/コミュニティ リストの削除 vtysh コマンドを Edge のルーティング プロセスにバッチ処理でまとめて送信するようになりました。その結果、存在しないプレフィックス リスト/コミュニティ リストを削除しようとすると、コマンド バッチ処理全体が失敗し、Edge のルーティング プロセス内の古いプレフィックス リスト/コミュニティ リストの設定で Edge がいっぱいになります。

この問題が修正されていない Edge では、Edge サービスを再起動して、すべての BGP ルートが適切に広報されるようにする必要があります。

-

解決した問題 87304:VMware SASE Orchestrator ユーザー インターフェイスを使用して VMware SD-WAN Edge で LAN インターフェイスを無効にしても、インターフェイスは SNMP によって「稼動中」として報告されます。

インターフェイス出力の主要なデバッグ プロセスに、Edge LAN インターフェイス(GE1 や GE2 など)の物理ポートの詳細が含まれていません。その結果、SNMP がそれらのインターフェイスをポーリングすると、インターフェイスの設定に関係なく、稼動中という結果が常に返されます。

-

解決した問題 87552:VMware SD-WAN Edge が Edge 経由の Non SD-WAN Destination (NSD) またはクラウド セキュリティ サービス (CSS) のいずれかを使用するように設定されている場合、NSD または CSS トンネルが不安定になると、VMware SD-WAN Edge で定期的にデータプレーン サービスの障害が発生し、再起動することがあります。

Edge が NSD または CSS(IPsec または GRE)のいずれかへのトンネルを破棄すると、以前に選択したトンネルの誤ったリリースが実行されて、Edge データプレーン サービスで例外がトリガされ、サービスをリストアするために Edge サービスが再起動されます。Edge サービスを再起動すると、カスタマーのトラフィックが 10 ~ 15 秒間中断します。

この問題の修正が適用されていない Edge では、Edge 経由の NSD または CSS を 1 つの WAN リンクに関連付けることで、この問題が発生する可能性が低くなります。つまり、複数の WAN リンクで NSD または CSS を設定する代わりに、1 つの WAN リンクのみを選択します。これにより冗長性が失われますが、この問題の影響は軽減されます。

-

解決した問題 87612:1 つ以上の VLAN で VNF 挿入を使用する VMware SD-WAN Edge の場合、それらの VLAN のクライアント ユーザーは DHCP リレー サーバから IP アドレスを取得できません。

Edge は DHCP リレー パケットを転送していないため、クライアント ユーザーは IP アドレスを受信しません。

この修正を適用しない場合の唯一の回避策は、VLAN 上での VNF 挿入を無効にすることです。

-

解決した問題 87982:プライベート PPPoE WAN リンクを備えた Metanoia タイプの SFP モジュールを使用している VMware SD-WAN Edge は、BGP ピアリングを確立して他のサイトに接続できない場合があります。

プライベート PPPoE リンクを使用する VLAN タグ付きパケットが Edge によって破損し、その結果、宛先に到達しません。この問題は、パブリック PPPoE リンクには影響しません。

-

解決した問題 88757:Orchestrator ユーザー インターフェイスで [リモート診断 (Remote Diagnostic)] > [ルート テーブル ダンプ (Route Table Dump)] を実行しているときにその試行がタイムアウトし、ページに結果が返されないことがあります。

ルート テーブル ダンプ診断がタイムアウトするのは、ルートの数が多いサイトにおいてはすべてのルートを Orchestrator に配信するためのデバッグ コマンドにかかる時間が、WebSocket のタイムアウトである 30 秒を超えてしまうことがあるためです。ここでの修正は、ルート テーブル ダンプが確実に結果を返せるように、ルート ダンプ プロセスのタイムアウトを 30 秒未満に減らし、WebSocket がその前にタイムアウトしないようにするためのものです。

-

解決した問題 88796:VMware SASE Orchestrator または VMware SD-WAN Gateway のいずれかを展開し、vSphere で OVA を使用すると、展開の一部として設定された OVF プロパティ(パスワード、ネットワーク情報など)がイメージに適用されず、展開後はシステムにアクセスできなくなります。

これは、OVF/vApp プロパティを使用して(ISO ファイルを使用した場合ではなく)OVA から展開された新しいシステムにのみ影響します。この問題は、最近の更新での cloud-init へのアップストリームの変更が原因で発生します。

Gateway でこの修正を適用しない場合の回避策は、オペレータが cloud-init ユーザーデータ ISO ファイルを使用してシステムを展開することです。

注:このオープン チケットは Gateway ビルドにのみ適用されます。Orchestrator の問題は、リリース R5002-20220517-GA ビルド以降で修正されています。

-

解決した問題 89217:6x0 モデル ライン(610、610N、610-LTE、620、620N、640、640N、680、680N)の VMware SD-WAN Edge が理由なく突然パワーオフすることがあります。

6x0 Edge では、前面の状態 LED と背面のイーサネット ポート ライトの両方のすべてのライトがオフになり、Edge の電源を手動で入れ直すことによってのみリカバリできます。

この問題は、v20M 以前の PIC ファームウェア バージョン(v20L、v20K、v20J)を使用する Edge 6x0 ライン専用の PIC マイクロコントローラに起因しています。この問題は、6x0 Edge が v20M 以前の PIC バージョンを使用している場合にのみ発生しますが、このバージョンでもパワーオフの問題が発生することはまれです(約 1/1,000)。この問題は、PIC ファームウェア バージョンが v20N 以降の 6x0 Edge では発生しません。

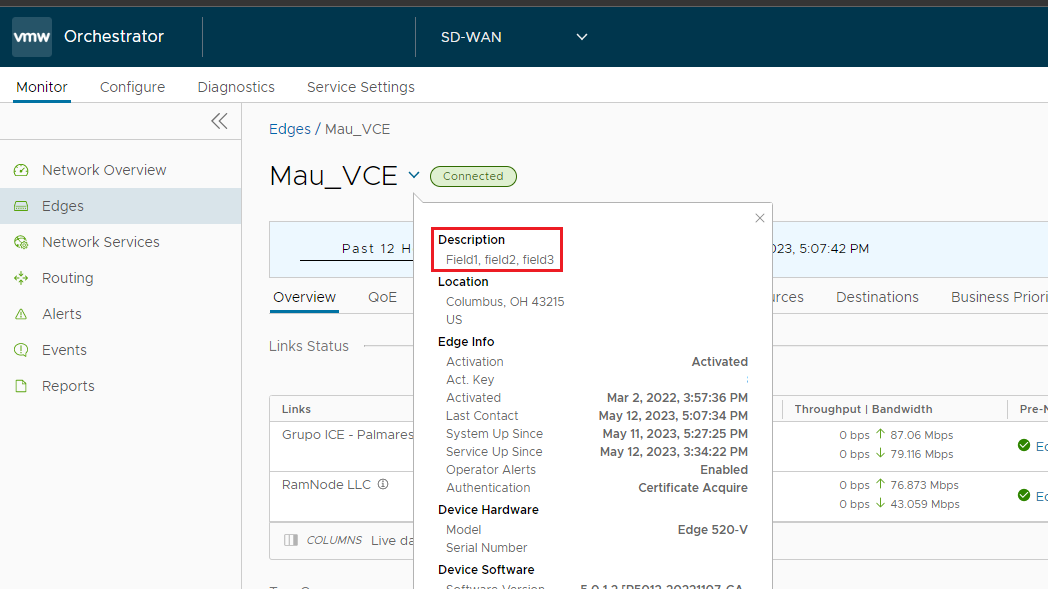

注:5.x を使用する Orchestrator で PIC バージョンを含む 6x0 Edge のファームウェアを特定するには、その Edge の [監視 (Monitor)] > [Edge] > [概要 (Overview)] ページに移動し、Edge 情報、デバイス バージョン、デバイス ファームウェアを含む Edge 名の横にあるドロップダウン情報ボックスをクリックします。

この問題は、6x0 Edge を PIC バージョン v20N を含むプラットフォーム ファームウェア 1.3.1 (R131-20221216-GA) にアップグレードすることで解決されます。これを行うには、6x0 Edge をリリース 5.x(5.0.0 以降)を使用する VMware SASE Orchestrator に接続し、6x0 Edge を最初に Edge ビルド R5014-20230713-GA にアップグレードする必要があります。6x0 Edge を R5014-20230713-GA にアップグレードしたら、次に、Edge のソフトウェア バージョンが変更されるのと同じ方法で、6x0 Edge プラットフォーム ファームウェアをバージョン R131-20221216-GA に更新します。

6x0 Edge をプラットフォーム ファームウェア 1.3.1 にアップグレードするための詳細な説明やガイドについては、ナレッジベースの記事VMware SD-WAN 6X0 モデル Edge が、LED が消灯してパワーオフし、動作状態に戻るために電源の入れ直しが必要になることがあります (88970)を参照してください。このナレッジベースの記事は、2023 年 4 月 4 日に更新され、この問題の解決に必要な新しい Edge およびプラットフォーム ソフトウェアを反映しています。

Orchestrator へのプラットフォーム ファームウェア バンドルのアップロードについては、『VMware SD-WAN オペレータ ガイド』の「新しい Orchestrator ユーザー インターフェイスを使用したプラットフォーム ファームウェアと工場出荷時イメージ」セクションを参照してください。

6x0 Edge のプラットフォーム ファームウェアの更新については、『VMware SD-WAN 管理ガイド』の「Edge 情報の表示または変更」セクションを参照してください。

注:ユーザーが Edge を下位のソフトウェア リリース(たとえば、リリース 4.3.1 または 4.5.1)に保持することを希望する場合、カスタマーは一時的に Edge を R5014-20230713-GA にアップグレードし、バージョン 1.3.1 (R131-20221216-GA) へのプラットフォーム ファームウェアのアップグレードを実行して PIC バージョンを v20N にし、それから Edge のソフトウェアをユーザーが希望するバージョンにダウングレードすることができます。6x0 Edge のソフトウェアを以前のバージョンにダウングレードしても、Edge のプラットフォーム ファームウェアはダウングレードされず、Edge はプラットフォーム ファームウェア バージョン 1.3.1 を引き続き使用します。このユースケースでは、リリース 5.x を使用している Orchestrator にカスタマーの Edge が配置されている必要があります。

注:6x0 Edge がバージョン 5.x を使用していない Orchestrator 上に配置されていて、この問題が発生したために PIC ファームウェアの更新が必要な場合は、VMware SD-WAN サポートに問い合わせると、Edge の PIC バージョンを手動で更新してもらうことができます。

-

解決した問題 89873:VMware SD-WAN Edge のメモリ使用率が増加した場合に、Orchestrator でのメモリ使用量の警告イベントが発生し、Edge のメモリをリカバリするために予定外の Edge サービスの再起動が行われる可能性があります。

この問題は、一意の IP アドレスとポートを持つ UDP フローが、Edge で高速で処理された場合に発生します。フローの作成は Edge で非同期的に処理され、同じフローの複数のパケットがフロー作成サービスへのキューに登録されると、フロー オブジェクトがリークし、Edge のメモリ リークが発生します。この影響は、Edge メモリの量が少ない、エントリ レベルの Edge モデル(510、610、620 など)でより一般的に発生しますが、長期間にわたるとすべての Edge モデルでメモリが重大レベル(90 秒以上にわたりメモリ使用率が 60%)に到達し、再起動する可能性があります。メモリをクリアするために計画外の Edge サービスの再起動を行うと、カスタマー トラフィックが一時的に中断する可能性があります。

この問題に対する修正を行わない場合、この問題がカスタマー サイトに影響を与えるのを防ぐ唯一の方法は、メモリを監視することです。メモリ使用率が 40% に到達し、Orchestrator がメモリ警告イベントを記録した場合は、メモリをクリアして、カスタマーへの影響を最小限に抑えるために、メンテナンス ウィンドウで Edge サービスの再起動をスケジュール設定します。

-

解決した問題 90151:Gateway の BGP over IPsec では、プライマリ ネイバーとセカンダリ ネイバーに異なる BGP フィルタを適用したときに、想定どおりに動作しないことがあります。

VMware SD-WAN Gateway のプライマリ ネイバーとセカンダリ ネイバーの Non SD-WAN Destination (NSD)-BGP に異なるフィルタが適用される場合でも、両方の BGP ネイバーに対して 1 つのフィルタのみが適用されます。

この問題の原因は、Partner Gateway (PG)-BGP では SD-WAN サービスが

enterprise_logical_idとsegment_idの組み合わせを使用して BGP フィルタを識別しますが、特定のエンタープライズ/セグメントの組み合わせでは、SD-WAN は 1 つの PG-BGP ネイバーしか持つことができないため、Partner Gateway-BGP においては enterprise_logical_id を使用するだけで十分であったことです。しかしながら、同じエンタープライズ セグメントの組み合わせに対して最大 2 つの BGP ネイバー(プライマリとセカンダリ)が存在する可能性がある Gateway 上の NSD-BGP に対しては、この方法が継承されました。そのため、

enterprise_logical_idとsegment_idの組み合わせは、2 つの異なる NSD-BGP ネイバーのフィルタを区別するのに十分ではありません。 -

解決した問題 90283:VMware SD-WAN Edge で使用されている WAN リンクでアンダーレイ アカウンティングがオンになっている場合、VoIP および videotelephony の通話でオーディオやビデオの品質が低下することがあります。

ログを確認すると、トラフィックが非対称にルーティングされ、ルートの 1 つがアンダーレイを経由している場合、双方向トラフィックでパケットが確認されます。つまり、フローのルートが非対称で、トラフィックが一方向でアンダーレイ ルートを取得し、逆方向でオーバーレイ パスを使用する場合に、その WAN リンクに対してアンダーレイ アカウンティングがオンに切り替わると、双方向フローでパケット ロスが発生する可能性があります。これは通常 VoIP および videotelephony の通話で発生しますが、それらに限定されません。

-

解決した問題 90876:LAN インターフェイスまたは Gateway IP アドレスのないルーティングされたサブインターフェイスのいずれかで VMware SD-WAN Edge に接続している 1 ホップ離れたクライアントの非グローバル セグメントでは、DNS が失敗します。

この問題の原因は、1 ホップ離れたクライアントが使用している Edge インターフェイスのタイプによって異なります。

-

LAN ポートを介して Edge に接続している 1 ホップ離れたクライアントの場合、Edge が VCE1 インターフェイスを介してクライアントに応答パケットをルーティングし、Edge プロセスによってグローバル セグメントとして扱われるため、非グローバル セグメントの DNS 解決が失敗します。その結果、グローバル セグメント ルーティング テーブルでスタティック ルートが使用可能になり、応答パケットがドロップされます。

-

1 ホップ離れたクライアントが、Orchestrator 上のクライアントに対するゲートウェイ IP アドレスとスタティック ルートを持たないルーティングされたサブインターフェイス ポートを介して Edge に接続されている場合、Edge にクライアントのルートがないため、クライアントの DNS 解決が失敗します。コネクト ルートを照合し、宛先 IP アドレス自体の ARP を送信すると、ARP が失敗し、応答は送信されません。

この問題が修正されていない Edge の場合、Edge の LAN を使用するクライアントの回避策は、グローバル セグメントのみを使用することです。ルーティングされたサブインターフェイスを使用するクライアントの場合、回避策としてゲートウェイ IP アドレスを指定し、これが不可能な場合はグローバル セグメントのみを使用します。

-

-

解決した問題 91875:VMware SD-WAN Edge で WAN リンクをバックアップとして設定したカスタマーの場合、リンクをアクティブにする条件が存在しない場合でも、バックアップ WAN リンクが断続的にアクティブになる場合があります。

この問題は、Edge プロセスの競合状態が原因で発生します。Edge はバックアップ WAN リンクが必要であると誤って認識し、そのリンクのトンネルの構築を実行しますが、Edge には、この誤ったトンネルを検出して破棄するためのフェイルセーフがありません。

-