LAN 側 NAT ルールを使用すると、広報されないサブネット内の IP アドレスを、広報されるサブネット内の IP アドレスに NAT することができます。3.3.2 リリースでは、プロファイルと Edge の両方のレベルで、デバイスの設定内に LAN 側 NAT ルールが導入され、3.4 リリースでは、拡張機能として、送信元と宛先に基づく LAN 側 NAT が導入され、同じパケットの送信元および宛先 NAT がサポートされるようになりました。

3.3.2 リリースから、Edge 上の VPN ルートを NAT するための新しい LAN 側 NAT モジュールが VMware で導入されました。主なユースケースは、次のとおりです。

- 吸収合併によるブランチの IP アドレスの重複

- セキュリティ上の理由によるブランチまたはデータセンターのプライベート IP アドレスの非表示

- 一致するすべてのサブネットの送信元または宛先 NAT では、1 対 1 と多対 1 の両方をサポート(3.3.2 リリース)

- 宛先サブネットに基づく送信元 NAT または送信元サブネットに基づく宛先 NAT では、1 対 1 と多対 1 の両方をサポート(3.4 リリース)

- 同じパケットでの送信元 NAT と 1 対 1 の宛先 NAT(3.4 リリース)

- LAN 側 NAT は VCMP トンネルを経由するトラフィックをサポートします。アンダーレイ トラフィックはサポートされていません。

- 「多対 1」と「1 対 1」(/24 から/24 へなど)の送信元および宛先 NAT がサポートされます。

- 複数のルールが設定されている場合は、最初に一致したルールのみが実行されます。

- LAN 側 NAT は、ルートまたはフロー検索の前に実行されます。ビジネス プロファイルでトラフィックを一致させるには、NAT された IP アドレスを使用する必要があります。

- デフォルトでは、NAT された IP アドレスは Edge から広報されません。したがって、必ず、NAT された IP アドレスのスタティック ルートを追加し、オーバーレイに広報されるようにしてください。

- 3.3.2 での設定は、3.4 へのアップグレード時に継承されるので、再設定する必要はありません。

LAN 側 NAT(3.3.2 リリース)

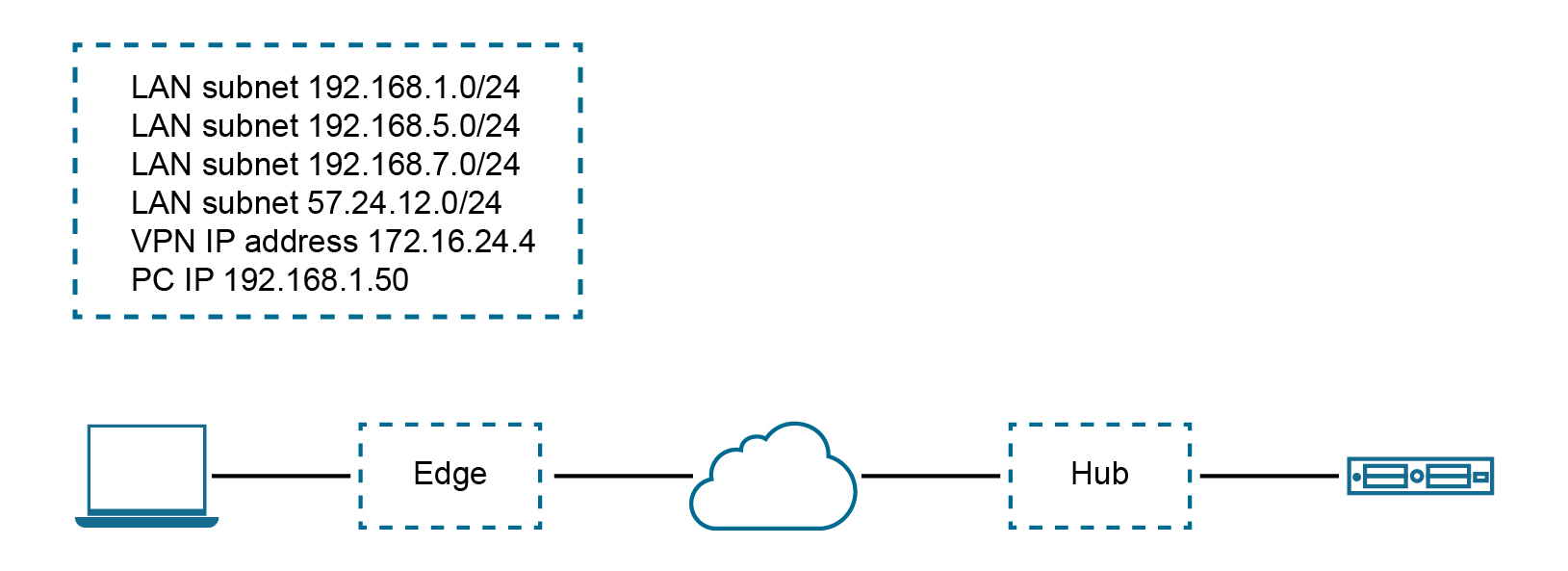

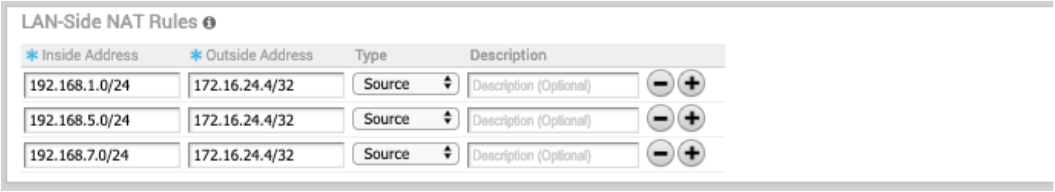

[ユースケース 1:「多対 1 の送信元 NAT」]

このシナリオでは、サードパーティによって複数の非重複サブネットがカスタマーのサイトに割り当てられています。カスタマーのデータセンターのサーバは、このサードパーティからのトラフィックを特定のサイトの単一の IP アドレスによって認識します。

[バージョン 3.3.2 でユースケース 1 に必要な設定:新しいルール - LAN 側 NAT 192.168.1.0/24 -> 172.16.24.4/32]

以下の図に示すように、NAT ルールが単一の IP アドレスであるため、TCP および UDP トラフィックは NAT されます。そのため、この例では、192.168.1.50 が TCP/UDP トラフィック用の送信元エフェメラル ポートによって 172.16.24.4 になります。ICMP トラフィックは、逆引き用のカスタム ICMP ID によって 172.16.24.4 になり、他のすべてのトラフィックはドロップされます。

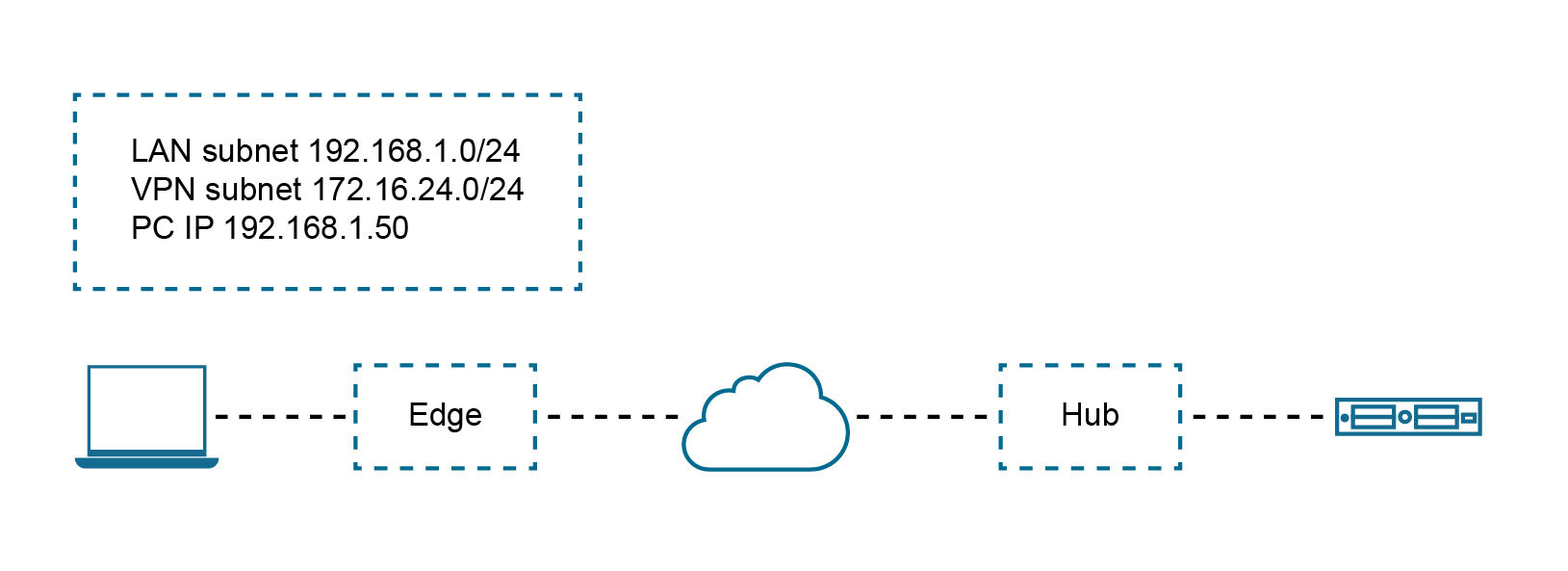

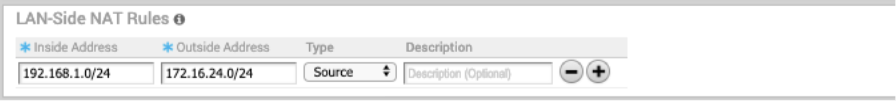

[ユースケース 2:「1 対 1 の送信元 NAT」]

このシナリオでは、LAN サブネットは 192.168.1.0/24 です。ただし、これは他のサイトとの重複サブネットです。このサイトの VPN 通信で使用されるように、同じサイズの一意のサブネット 172.16.24.0/24 が割り当てられています。PC からのトラフィックは、ルート参照の前に Edge 上で NAT する必要があります。そうしないと、送信元ルートがこの Edge から広報されない 192.168.1.0/24 に一致するものになり、トラフィックがドロップされます。

[ユースケース 2 に必要な設定:新しいルール - LAN 側 NAT 192.168.1.0/24 -> 172.16.24.0/24]

サブネットはサイズが一致するため、サブネット マスクに一致するすべてのビットが NAT されます。したがって、次の図に示す例では 192.168.1.50 が 172.16.24.50 になります。

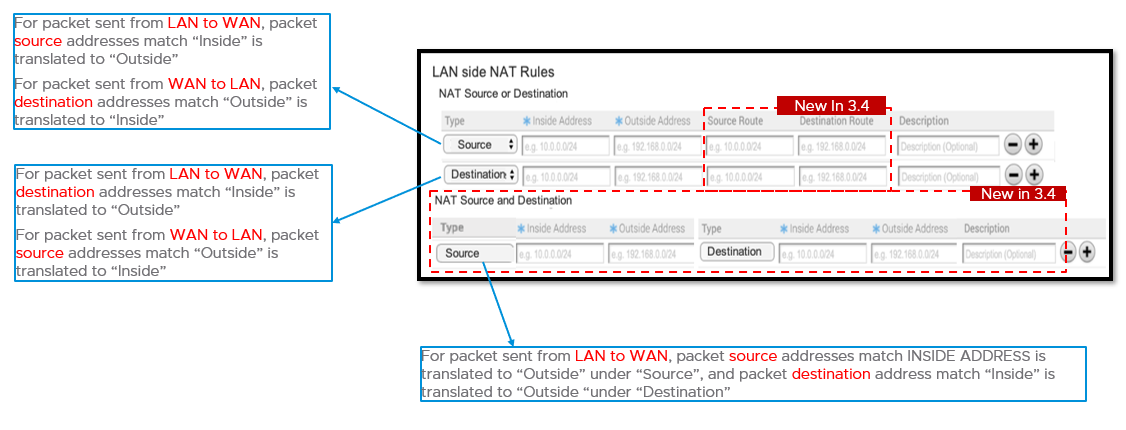

送信元または宛先に基づく LAN 側 NAT(3.4 リリース)

3.4 リリースでは、単一のルールの一部として、送信元/宛先のサポートに基づく LAN 側 NAT が導入されています。これにより、送信元または宛先サブネットに基づくトラフィックのサブセットについてのみ NAT を有効にすることができます。この機能強化については、以下のユースケースを参照してください。

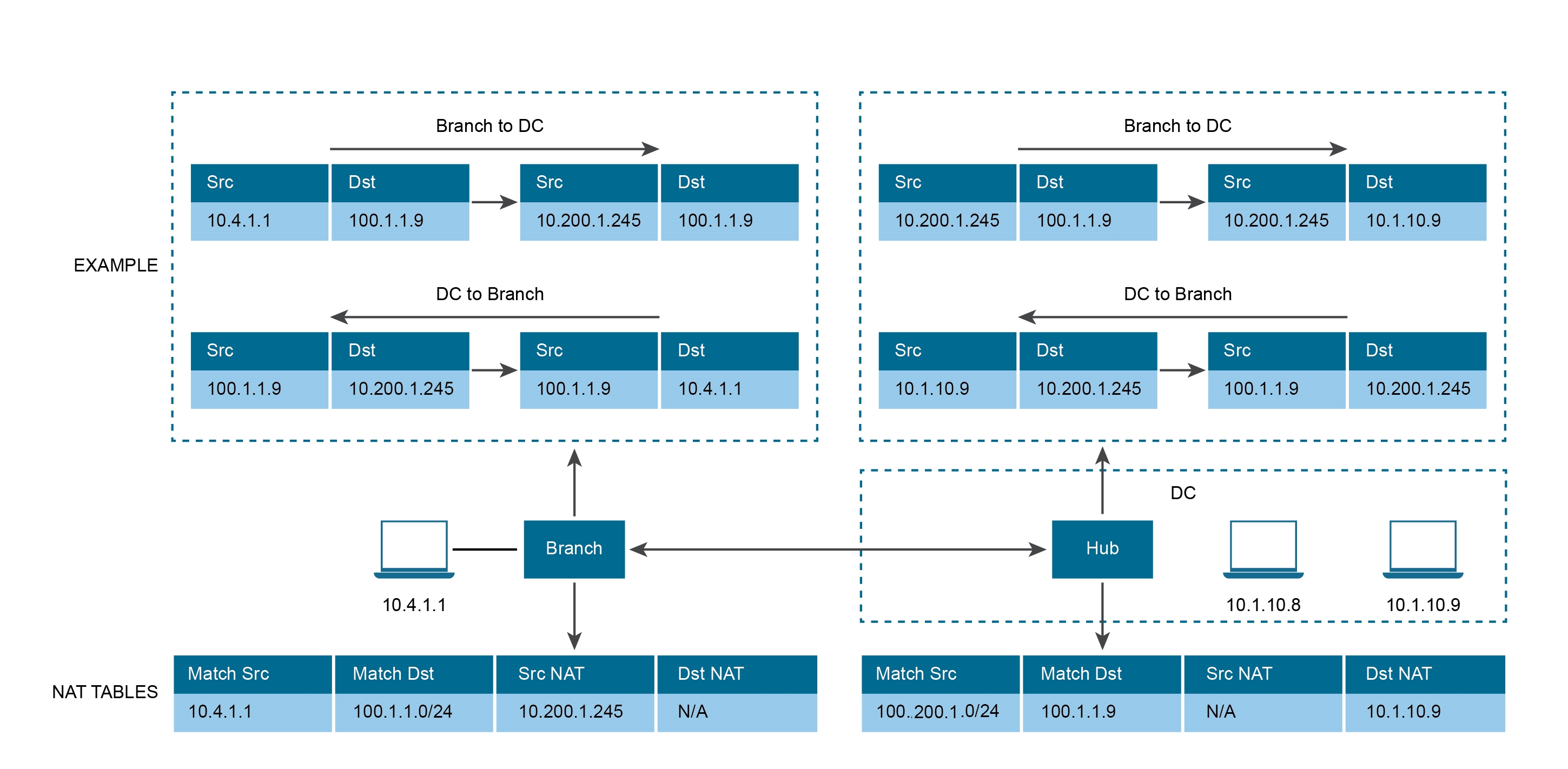

[ユースケース 1:「一致条件としての送信元または宛先による SNAT または DNAT の実行」]

次の図の例では、ブランチで 100.1.1.0/24 に送信されるトラフィックに対してのみ送信元 IP アドレス 10.4.1.1 を 10.200.1.245 に NAT する必要があります。同様に、DC では、宛先 IP アドレス 100.1.1.9 は、送信元 10.200.1.0/24 からトラフィックを受信する場合にのみ 10.1.10.9 に NAT する必要があります。

以下の図を参照してください(ブランチの場合の [LAN 側 NAT ルール (LAN-side NAT Rules)] 領域)。

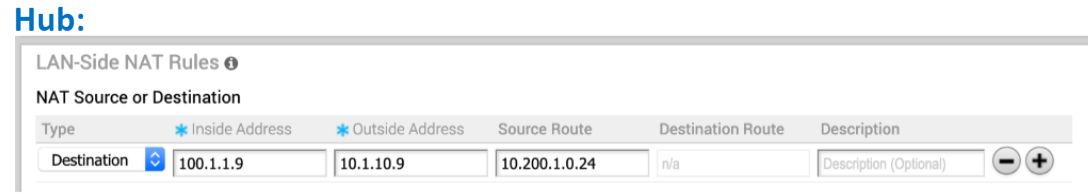

以下の図を参照してください(ハブの場合の [LAN 側 NAT ルール (LAN-side NAT Rules)] 領域)。

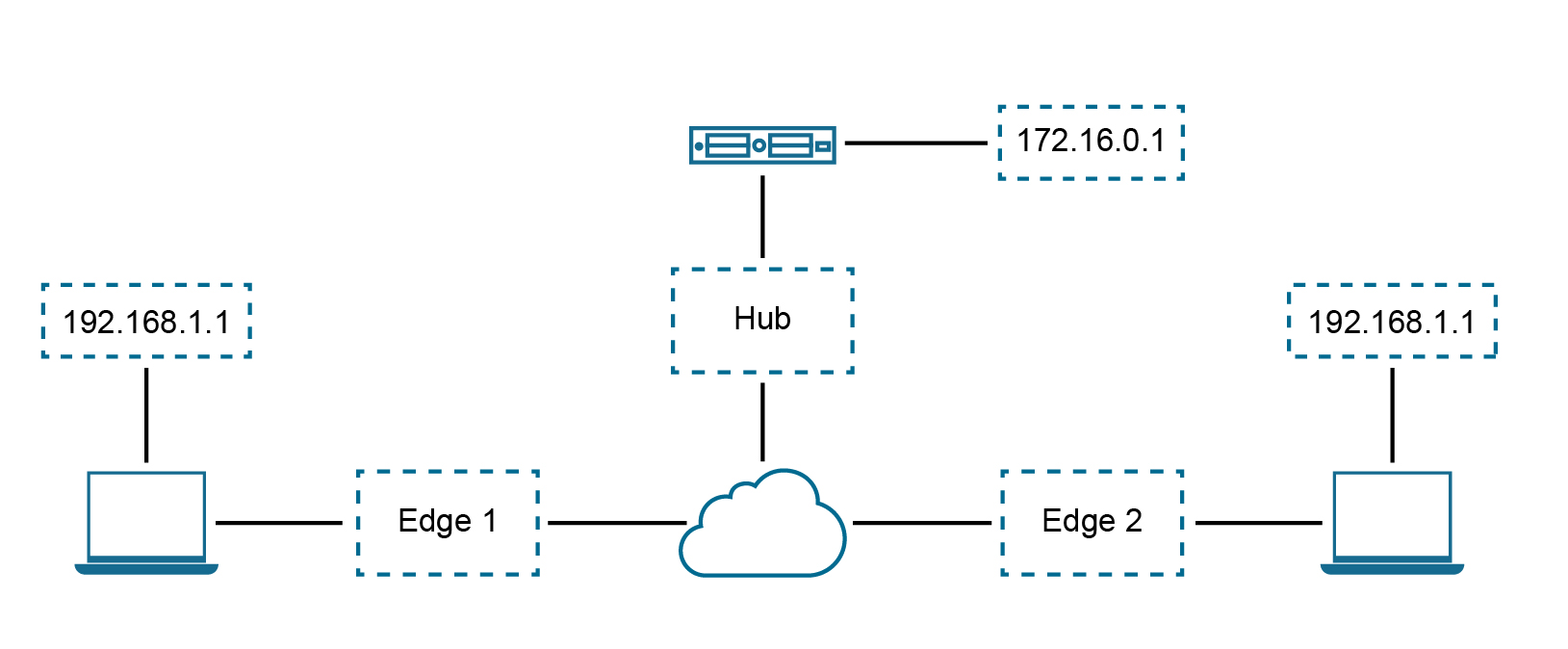

[ユースケース 2:パケットの送信元と宛先の両方の IP アドレスの NAT]

次のシナリオについて考えてみましょう。この例では、ネットワーク内の各サイトに同じサブネットが割り当てられているため、ブランチ LAN はすべてのサイトで同一になります。「PC1」と「PC2」の IP アドレスは同じであり、両方ともハブの背後にあるサーバと通信する必要があります。重複 IP アドレスを使用するには、トラフィックの送信元 NAT を行う必要があります。たとえば、Edge 1 では PC (192.168.1.0/24) を 192.168.10.0/24 に、Edge 2 では PC (192.168.1.0/24) を 192.168.20.0/24 に NAT する必要があります。

また、セキュリティ上の理由から、ハブの背後にあり、実際の IP アドレスが「172.16.0.1」であるサーバは「192.168.100.1」として PC に認識される必要があります。この IP アドレスがハブと Edge 間の SD-WAN に配信されないようにしなければならないので、同じ Edge に関する送信元と宛先を組み合わせたルールが必要です。

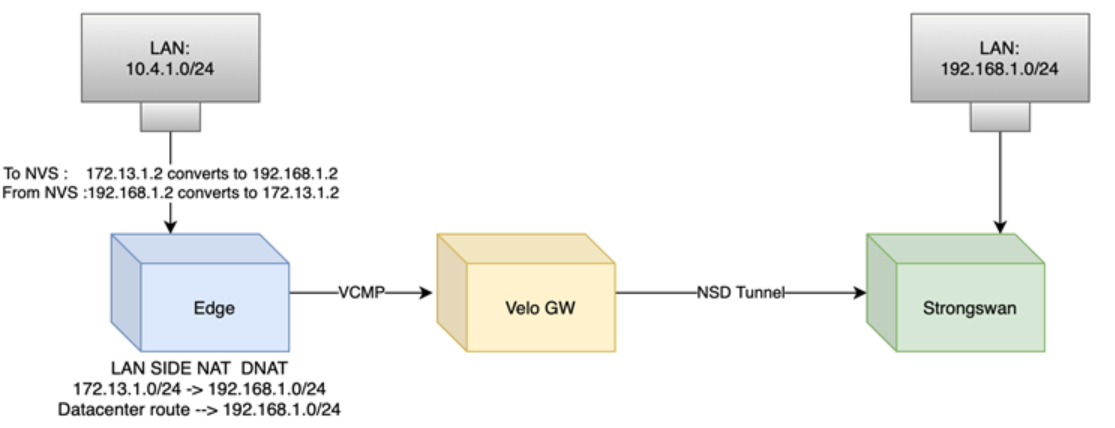

[ユースケース 3:NSD サブネットの多対多の宛先 NAT]

設定手順

[注]:ユーザーがデフォルト ルールを設定する場合は、IP アドレスをすべてゼロになるように指定し、プレフィックスもゼロにする必要があります (0.0.0.0/0)。

- ナビゲーション パネルから、[設定 (Configure) > Edge (Edges)] の順に移動します。

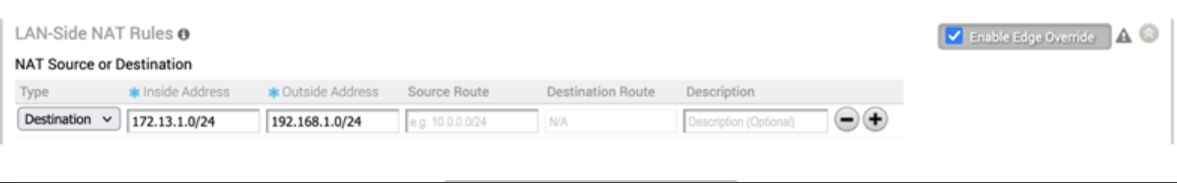

- [デバイス設定 (Device Settings)] タブ画面で、[LAN 側 NAT ルール (LAN-Side NAT Rules)] 領域まで下にスクロールします。

- [LAN 側 NAT ルール (LAN-Side NAT Rules)] 領域の [送信元または宛先の NAT (NAT Source or Destination)] セクションで、次のように入力します(これらの手順のフィールドの説明については、以降の表を参照)。

- [内部アドレス (Inside Address)] テキスト ボックスにアドレスを入力します。

- [外部アドレス (Outside Address)] テキスト ボックスにアドレスを入力します。

- 該当のテキスト ボックスに送信元ルートを入力します。

- 該当のテキスト ボックスに宛先ルートを入力します。

- [説明 (Description)] テキスト ボックスにルールの説明を入力します(任意)。

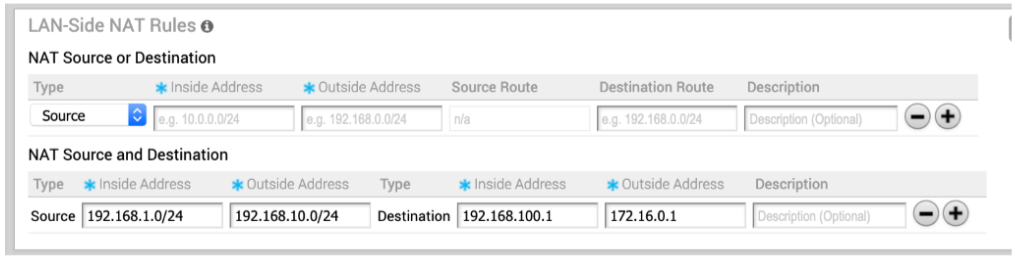

- [LAN 側 NAT ルール (LAN-Side NAT Rules)] 領域の [送信元と宛先の NAT (NAT Source and Destination)] で、次のように入力します(これらの手順のフィールドの説明については、以降の表を参照)。

- [送信元 (Source)] タイプについて、[内部アドレス (Inside Address)] テキスト ボックスと [外部アドレス (Outside Address)] テキスト ボックスに該当のアドレスを入力します。

- [宛先 (Destination)] タイプについて、[内部アドレス (Inside Address)] テキスト ボックスと [外部アドレス (Outside Address)] テキスト ボックスに該当のアドレスを入力します。

- [説明 (Description)] テキスト ボックスにルールの説明を入力します(任意)。

| LAN 側 NAT ルール | タイプ (Type) | 説明 |

|---|---|---|

| [タイプ (Type)] ドロップダウン メニュー | [送信元 (Source)] と [宛先 (Destination)] のどちらかを選択 | この NAT ルールをユーザー トラフィックの送信元 IP アドレスと宛先 IP アドレスのどちらに適用するかを指定します。 |

| [内部アドレス (Inside Address)] テキスト ボックス | IPv4 アドレス/プレフィックス(プレフィックスは 1 ~ 32 にする必要があります) | 「内部」または「NAT 前」IP アドレス(プレフィックスが 32 の場合)あるいはサブネット(プレフィックスが 32 未満の場合)。 |

| [外部アドレス (Outside Address)] テキスト ボックス | IPv4 アドレス/プレフィックス(プレフィックスは 1 ~ 32 にする必要があります) | 「外部」または「NAT 後」IP アドレス(プレフィックスが 32 の場合)あるいはサブネット(プレフィックスが 32 未満の場合)。 |

| [送信元ルート (Source Route)] テキスト ボックス | - 任意指定 - IPv4 アドレス/プレフィックス - プレフィックス:1 ~ 32 - デフォルト:任意 |

宛先 NAT の場合は、送信元 IP アドレス/サブネットを一致条件として指定します。タイプが [宛先 (Destination)] の場合にのみ有効です。 |

| [宛先ルート (Destination Route)] テキスト ボックス | - 任意指定 - IPv4 アドレス/プレフィックス - プレフィックス:1 ~ 32 - デフォルト:任意 |

送信元 NAT の場合は、宛先 IP アドレス/サブネットを一致条件として指定します。タイプが [送信元 (Source)] の場合にのみ有効です。 |

| [説明 (Description)] テキスト ボックス | テキスト | NAT ルールの説明のためのカスタム テキスト ボックス。 |

LAN 側 NAT の「参考用資料」

- [トラフィックの方向]:LAN -> WAN

- [変換対象]:パケットの送信元アドレス

- [設定マッピング:]

- NAT タイプ = 「送信元」

- 元の IP アドレス = 「内部アドレス」

- NAT 後の IP アドレス = 「外部アドレス」

| NAT タイプ | 内部 | 外部 | タイプ (Type) | LAN -> WAN の動作 |

|---|---|---|---|---|

| 送信元 (Source) | A.0/24 | B.0/24 | 1:1 | A.1 は B.1 に、A.2 は B.2 にというように変換 |

| 送信元 (Source) | A.0/24 | B.1/32 | 多対 1 | A.1 と A.2 は B.1 に変換 |

| 送信元 (Source) | A.1/32 | B.0/24 | 1:1 | A.1 は B.1 に変換され、その他の B.X は未使用 |

- [トラフィックの方向]:WAN -> LAN

- [変換対象]:パケットの宛先アドレス

- [設定マッピング:]

- NAT タイプ = 「送信元」

- 元の IP アドレス = 「外部アドレス」

- NAT 後の IP アドレス = 「内部アドレス」

| NAT タイプ | 内部 | 外部 | タイプ | WAN -> LAN の動作 |

|---|---|---|---|---|

| 送信元 | A.0/24 | B.0/24 | 1 対 1 | B.1 は A.1 に、B.2 は A.2 にというように変換 |

| 送信元 | A.0/24 | B.1/32 | 多対 1 | B.1 は A.1 に変換 |

| 送信元 | A.1/32 | B.0/24 | 1 対多 | B.1 と B.2 は A.1 に変換 |

- [トラフィックの方向]:LAN -> WAN

- [変換対象]:パケットの宛先アドレス

- [設定マッピング:]

- NAT タイプ = 「宛先」

- 元の IP アドレス = 「内部アドレス」

- NAT 後の IP アドレス = 「外部アドレス」

| NAT タイプ | 内部 | 外部 | タイプ (Type) | LAN -> WAN の動作 |

|---|---|---|---|---|

| 宛先 (Destination) | A.0/24 | B.0/24 | 1 対 1 | A.1 は B.1 に、A.1 は B.2 にというように変換 |

| 宛先 (Destination) | A.0/24 | B.1/32 | 多対 1 | A.1 と A.2 は B.1 に変換 |

| 宛先 (Destination) | A.1/32 | B.0/24 | 1 対多 | A.1 は B.1 に変換 |

- [トラフィックの方向]:WAN -> LAN

- [変換対象]:パケットの送信元アドレス

- [設定マッピング:]

- NAT タイプ = 「宛先」

- 元の IP アドレス = 「外部アドレス」

- NAT 後の IP アドレス = 「内部アドレス」

NAT タイプ 内部 外部 タイプ WAN -> LAN の動作 宛先 A.0/24 B.0/24 1 対 1 B.1 は A.1 に、B.2 は A.2 にというように変換 宛先 (Destination) A.0/24 B.1/32 多対 1 B.1 は A.1 に変換 宛先 A.1/32 B.0/24 1 対多 B.1 と B.2 は A.1 に変換