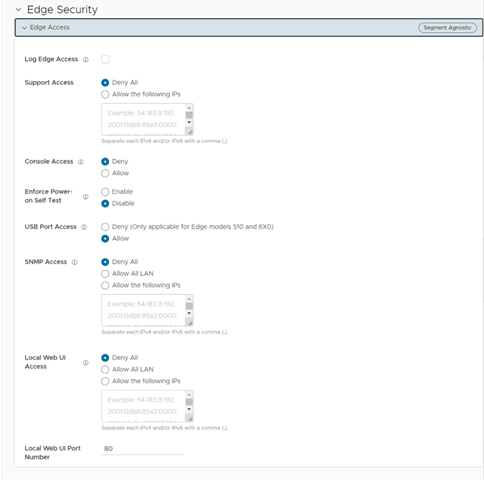

Edge アクセス用プロファイルを設定する際、Edge をよりセキュアにするために、ファイアウォール設定で、サポート アクセス、コンソール アクセス、USB ポート アクセス、SNMP アクセス、およびローカル Web ユーザー インターフェイス アクセスに対して適切なオプションを選択する必要があります。これにより、悪意のあるユーザーが Edge にアクセスできなくなります。

[パワーオン時のセルフテスト]

5.1.0 リリースでは、SD-WAN Orchestrator がパワーオンまたは再起動された後に、パワーオン時のセルフテストを実行して、ソフトウェア作者を確認し、重要なファイルやコードの変更や破損がないことを保証します。この機能のユースケースには、共通基準の要件と、中から高リスクの展開(金融機関や行政機関など)が含まれます。

注: パワーオン時のセルフテスト機能は、デフォルトで無効になっています。警告メッセージがコンソールに表示され、イベントが生成され、パワーオン時のセルフテストが続行されます。

パワーオン時のセルフテスト機能では、SD-WAN Orchestrator のパワーオン時または再起動時に次のチェックが実行されます。

- ソフトウェア整合性テスト:重要なシステム ファイルが特定され、ビルド時に署名されます。署名の整合性が検証されます。このプロセスでは、信頼性と整合性を検証するために暗号化署名が使用されます。

- 暗号化モジュールの既知の応答テスト:Openssl などの暗号化モジュールは、既知の応答テストを実行し、それらにすべて合格していることを確認します。

- エントロピー ソースのテスト:エントロピー ソースのランダムな番号の生成機能が検証されます。

注: パワーオン時のセルフテストでは、合格/不合格の結果が示されます。パワーオン時のセルフテストに合格した場合にのみ、システムは引き続き他のアプリケーションを起動します。パワーオン時のセルフテストが不合格の場合、テストに合格しなかった場所を示すエラー メッセージが表示され、システムの起動シーケンスが停止します。

次のファイルは、パワーオンおよび再起動プロセス中に署名され、検証されます。

- Edge(以下のすべてのファイル):

- /opt/vc/bin

- /opt/vc/sbin

- /opt/vc/lib

- /bin

- /sbin

- /lib

- /usr/bin

- /usr/sbin

- /usr/lib

- /vmlinuz

- /etc/init.d

- SD-WAN Orchestrator と SD-WAN Gateway

注: 次のモジュールの場合、整合性チェックは適用モードで実行され、検証できない場合は起動に失敗します。

- SD-WAN Gateway - パッケージ名は、次の場所に保存されます:/opt/vc/etc/post/vcg_critical_packages.in

- Gateway の重要なモジュール

- gatewayd.*:all

- libssl1.0.0:.*:amd64

- libssl1.1:.*:amd64

- openssl:.*:all

- python-openssl:.*:all

- Gateway の重要なモジュール

- SD-WAN Orchestrator - パッケージ名は /opt/vc/etc/post/vco_critical_packages.in に保存されます

- SD-WAN Orchestrator の重要なモジュール:

- libssl1.0.0:.*:amd64

- ibssl1.1:.*:amd64

- openssl:.*:all

- vco-backend:.*:all

- vco-cws-service:.*:all

- vco-dr:.*:all

- vco-new-ui:.*:all

- vco-nginx-apigw:.*:all

- vco-nginx-common:.*:all

- vco-nginx-i18n:.*:all

- vco-nginx-portal:.*:all

- vco-nginx-reporting:.*:all

- vco-nginx-sdwan-api:.*:all

- vco-nginx-upload:.*:all

- vco-node-common:.*:all

- vco-portal:.*:all

- vco-sdwan-api:.*:all

- vco-tools:.*:all

- vco-ui:.*:all

- vco-ztnad-service:.*:all

- nodejs:.*:all

- vc-fips-common:.*:all

- vc-fips-complaint:.*:all

- vc-fips-strict:.*:all

- openssh-client:.*:all

- openssh-server:.*:all

- linux-base:.*:all

- linux-firmware:.*:all

- linux-tools-common:.*:all

- libselinux1:.*:amd64

- linux-base:.*:all

- linux-firmware:.*:all

- linux-libc-dev:.*:amd64

- util-linux:.*:amd64

- linux-tools-common:.*:all

- linux-(aws|azure|generic)-headers-.*:.*:all

- linux-(aws|azure|generic)-tools-.*:.*:amd64

- linux-headers-.*-(aws|azure|generic):.*:amd64

- linux-headers-(aws|azure|generic)-lts-.*:.*:amd64

- linux-image-unsigned-.*-(aws|azure|generic):.*:amd64

- linux-image-unsigned-(aws|azure|generic)-lts-.*:.*:amd64

- linux-modules-.*-(aws|azure|generic):.*:amd64

- linux-tools-.*-(aws|azure|generic):.*:amd64

- linux-tools-(aws|azure|generic)-lts-.*:amd64

- SD-WAN Orchestrator の重要なモジュール:

- SD-WAN Gateway - パッケージ名は、次の場所に保存されます:/opt/vc/etc/post/vcg_critical_packages.in

[手順]

プロファイルの Edge アクセスを設定するには、次の手順を実行します。