SD-WAN Orchestrator では、プロファイルおよび Edge レベルでファイアウォール ルールを設定し、受信および送信トラフィックを許可、ドロップ、拒否、またはスキップすることができます。ステートフル ファイアウォール機能が有効になっている場合、ファイアウォール ルールが検証され、受信トラフィックと送信トラフィックの両方がフィルタリングされます。ステートレス ファイアウォールを使用すると、送信トラフィックのみをフィルタリングするように制御できます。ファイアウォール ルールは、IP アドレス、ポート、VLAN ID、インターフェイス、MAC アドレス、ドメイン名、プロトコル、オブジェクト グループ、アプリケーション、DSCP タグなどのパラメータと一致します。データ パケットが一致条件に一致すると、関連付けられた 1 つまたは複数のアクションが実行されます。パケットがパラメータに一致しない場合、パケットに対してデフォルトのアクションが実行されます。

プロファイル レベルでステートフル ファイアウォールが有効になっているファイアウォール ルールを設定するには、次の手順を実行します。

手順

- SD-WAN Orchestrator から、[設定 (Configure)] > [プロファイル (Profiles)] > [ファイアウォール (Firewall)] の順に移動します。

- 選択したプロファイルの [ステートフル ファイアウォール (Stateful Firewall)] を有効にします。

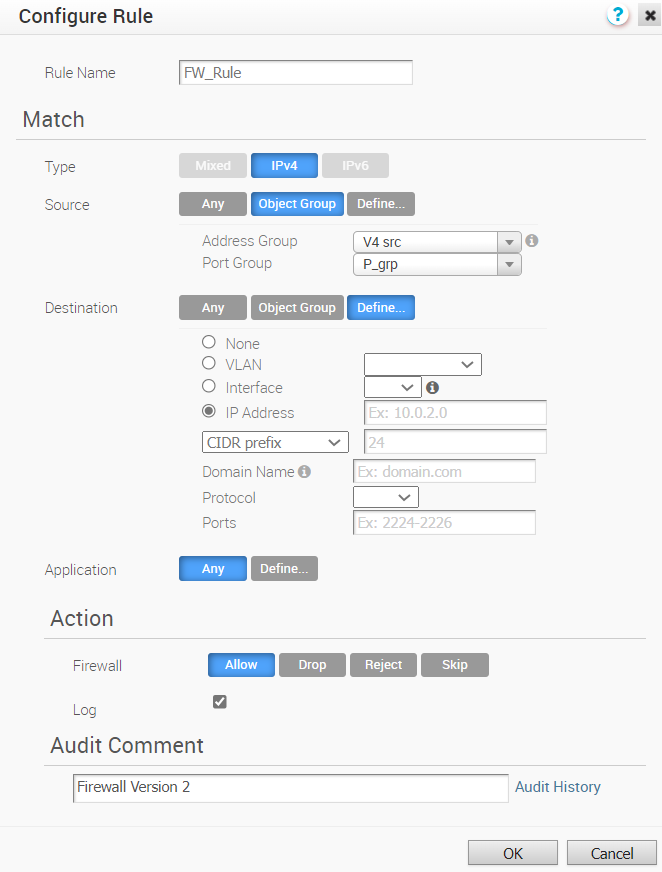

- [ファイアウォール ルール (Firewall Rules)] 領域で、[新規ルール (New Rule)] をクリックします。[ルールの設定 (Configure Rule)] ダイアログ ボックスが表示されます。

- [ルール名 (Rule Name)] ボックスに、ルールの一意の名前を入力します。

- [一致 (Match)] 領域で、ルールの一致条件を設定します。

設定 説明 タイプ (Type) デフォルトでは、IPv4 アドレス タイプが選択されています。次のように、選択したタイプに応じて送信元と宛先の IP アドレスを設定できます。 - [混合 (Mixed)]:一致基準で IPv4 と IPv6 の両方のアドレスを設定できます。このモードを選択した場合、送信元または宛先の IP アドレスを設定することはできません。

- [IPv4]:送信元および宛先として IPv4 アドレスのみを設定できます。

- [IPv6]:送信元および宛先として IPv6 アドレスのみを設定できます。

注: ファイアウォール ルールを [混合 (Mixed)] または [IPv6] アドレス タイプで設定する場合は、新しい Orchestrator UI を使用する必要があります。詳細については、 新しい Orchestrator ユーザー インターフェイスを使用したファイアウォール ルールの設定を参照してください。注: アップグレードすると、以前のバージョンのファイアウォール ルールが IPv4 モードに移行されます。送信元 (Source) パケットの送信元を指定します。次のいずれかのオプションを選択します。 - [任意 (Any)] - すべての送信元アドレスをデフォルトで許可します。

- [オブジェクト グループ (Object Group)] - アドレス グループとポート グループの組み合わせを選択できます。詳細については、オブジェクト グループおよびオブジェクト グループを使用したファイアウォール ルールの設定を参照してください。

注: 選択したアドレス グループにドメイン名が含まれている場合、送信元で一致を探している場合は無視されます。

- [定義 (Define)] - 特定の VLAN、インターフェイス、IPv4 または IPv6 アドレス、MAC アドレス、またはポートへの送信元トラフィックを定義できます。

IP アドレスには、次の 3 つのオプションのいずれかを選択します。

- [CIDR プレフィックス (CIDR prefix)] - ネットワークを CIDR 値(たとえば

172.10.0.0 /16)として定義する場合は、このオプションをオンにします。 - [サブネット マスク (Subnet mask)] - サブネット マスク(たとえば

172.10.0.0 255.255.0.0)に基づいてネットワークを定義する場合は、このオプションをオンにします。 - [ワイルドカード マスク (Wildcard mask)] - 一致するホスト IP アドレス値を共有する異なる IP サブネット間で、ポリシーの適用を一連のデバイスに絞り込むには、このオプションを選択します。ワイルドカード マスクは、逆のサブネット マスクに基づいて IP アドレスまたは IP アドレスのセットと一致します。マスクのバイナリ値の「0」は、値が固定されていること、マスクのバイナリ値の「1」は、値がワイルドカード(「1」または「0」)であることを意味します。たとえば、IP アドレスが 172.0.0 のワイルドカード マスク 0.0.0.255(2 進数の 00000000.00000000.00000000.11111111)では、最初の 3 つのオクテットは固定値で、最後のオクテットは変数値です。このオプションは、IPv4 アドレスでのみ使用できます。

注: インターフェイスを選択できない場合、インターフェイスが有効になっていないか、このセグメントに割り当てられていません。 - [CIDR プレフィックス (CIDR prefix)] - ネットワークを CIDR 値(たとえば

宛先 (Destination) パケットの宛先を指定します。次のいずれかのオプションを選択します。 - [任意 (Any)] - すべての宛先アドレスをデフォルトで許可します。

- [オブジェクト グループ (Object Group)] - アドレス グループとポート グループの組み合わせを選択できます。詳細については、オブジェクト グループおよびオブジェクト グループを使用したファイアウォール ルールの設定を参照してください。

- [定義 (Define)] - 特定の VLAN、インターフェイス、IPv4 または IPv6 アドレス、ドメイン名、プロトコル、またはポートへの宛先トラフィックを定義できます。IP アドレスには、[CIDR プレフィックス (CIDR prefix)]、[サブネット マスク (Subnet mask)]、または [ワイルドカード マスク (Wildcard mask)] の 3 つのオプションのいずれかを選択します。

インターフェイスを選択できない場合、インターフェイスが有効になっていないか、このセグメントに割り当てられていません。

ドメイン名全体またはドメイン名の一部を一致させるには、[ドメイン名 (Domain Name)] フィールドを使用します。たとえば、\"salesforce\" はトラフィックを \"mixe\" に一致させます。

アプリケーション (Application) 次のいずれかのオプションを選択します。 - [任意 (Any)] - デフォルトでは、すべてのアプリケーションにファイアウォール ルールが適用されます。

- [定義 (Define)] - 特定のファイアウォール ルールを適用するために、アプリケーションと DSCP (Differentiated Services Code Point) フラグを選択できます。

注: アプリケーションに一致するファイアウォール ルールを作成する場合、ファイアウォールは DPI (詳細なパケット インスペクション) エンジンを使用して、特定のフローが属するアプリケーションを特定します。一般的に、DPI は最初のパケットに基づいてアプリケーションを特定できません。通常、DPI エンジンはアプリケーションを特定するためにフローの最初の 5 ~ 10 パケットを必要としますが、ファイアウォールは最初のパケットからフローを分類して転送する必要があります。これにより、最初のフローがファイアウォール リスト内の一般的なルールと一致する可能性があります。アプリケーションが正しく特定された後、同じダブルに一致する将来のフローは自動的に再分類され、正しいルールと一致します。 - [アクション (Action)] 領域で、ルールのアクションを設定します。

設定 説明 ファイアウォール ルールの条件が満たされた場合に、ファイアウォールがパケットに対して実行するアクションを次から選択します。 - [許可 (Allow)] - デフォルトでデータ パケットを許可します。

- [ドロップ (Drop)] - 送信元に通知を送信せずにデータ パケットをサイレントにドロップします。

- [拒否 (Reject)] - パケットをドロップし、明示的なリセット メッセージを送信して送信元に通知します。

- [スキップ (Skip)] - 検索時にルールをスキップし、次のルールを処理します。ただし、このルールは、SD-WAN をデプロイするときに使用されます。

ログ (Log) このルールがトリガーされたときにログ エントリを作成する場合は、このチェックボックスをオンにします。 - ファイアウォール ルールを作成または更新するときに、[監査コメント (Audit Comment)] テキスト ボックスを使用して監査コメントを追加できます。最大 50 文字まで使用でき、同じルールに任意の数のコメントを追加できます。

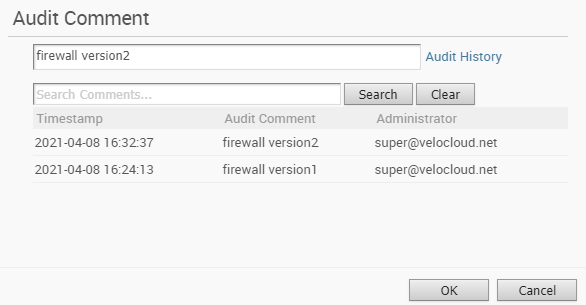

- ルールに追加されたすべての監査コメントを表示するには、[監査履歴 (Audit History)] ボタンをクリックします。[検索 (Search)] フィールドに検索テキストを入力して、特定のコメントを検索できます。

- [OK] をクリックします。

結果

選択したプロファイルに対してファイアウォール ルールが作成され、[プロファイルのファイアウォール (Profile Firewall)] ページの [ファイアウォール ルール (Firewall Rules)] 領域に表示されます。