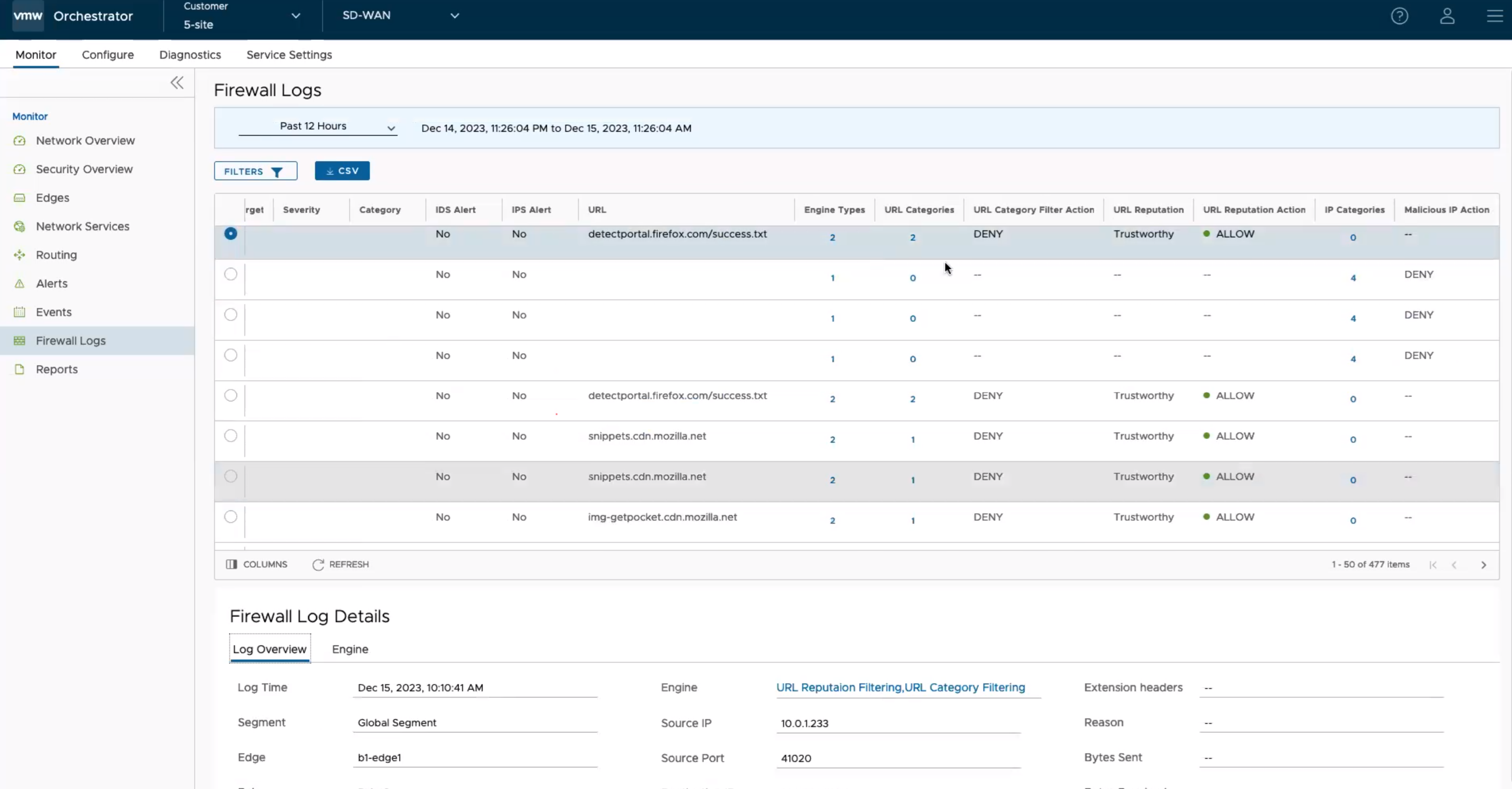

[ファイアウォールのログ (Firewall Logs)] ページには、VMware SD-WAN Edge から送信されたファイアウォール ログの詳細が表示されます。以前は、カスタマーがファイアウォール ログを保存して表示する唯一の方法は、Syslog サーバに転送することでした。リリース 5.2.0 では、Orchestrator にファイアウォール ログを保存するオプションがあり、Orchestrator ユーザー インターフェイスで表示、並べ替え、検索を実行できます。デフォルトでは、Edge はファイアウォールのログを Orchestrator に送信できません。Edge がファイアウォールのログを Orchestrator に送信できるようにするには、[グローバル設定 (Global Settings)] ユーザー インターフェイス ページのカスタマー レベルで [Orchestrator のファイアウォール ログ作成の有効化 (Enable Firewall Logging to Orchestrator)] カスタマー機能が有効になっていることを確認します。デフォルトでは、Orchestrator は、7 日の最大保持期間またはローテーションベースで最大ログ サイズがカスタマー テナントあたり 15 GB に達するまでファイアウォールのログを保持します。

ファイアウォールのログが生成されます。

- フローが作成されたとき(フローが受け入れられた条件で)

- フローが終了したとき

- 新しいフローが拒否されたとき

- 既存のフローが更新されたとき(ファイアウォール設定の変更が原因で)

フロー トラフィックが、EFS エンジンで設定された任意の URL カテゴリや URL レピュテーション、悪意のある IP アドレス、または IDS/IPS Suricata シグネチャと一致すると、EFS アラートが生成されます。

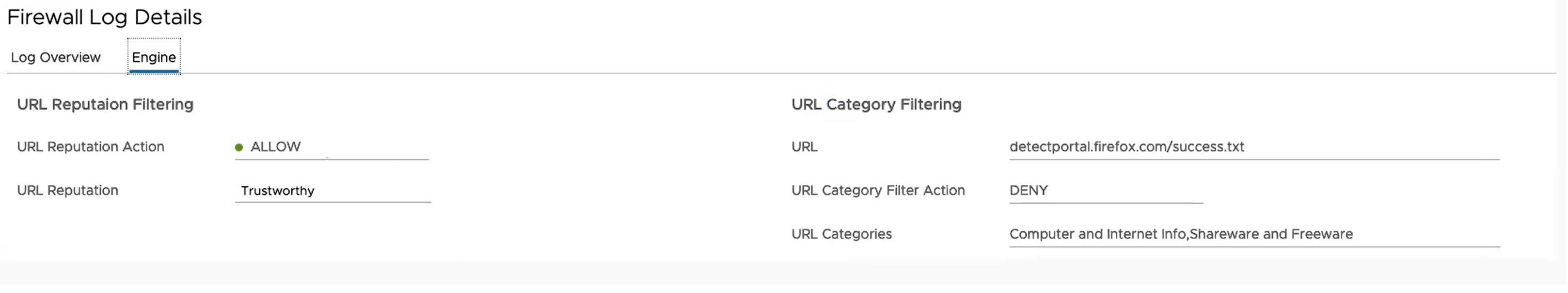

- ファイアウォール ルールで URL カテゴリ フィルタリング サービスが有効になっている場合、URL カテゴリ エンジンは宛先 URL のカテゴリを検索し、設定済みのブロックされたカテゴリまたは監視カテゴリに一致するかどうかを検出します。URL がブロックされたカテゴリと一致する場合、URL カテゴリ エンジンはアラートを生成し、Edge トラフィックをブロックします。URL が監視カテゴリと一致する場合、エンジンは Edge トラフィックを許可し、ファイアウォール ログをキャプチャします。

- ファイアウォール ルールで URL レピュテーション フィルタリング サービスが有効になっている場合、URL レピュテーション エンジンは URL のレピュテーション スコアを検索し、設定された最小レピュテーションに基づいてアクション(許可/ブロック)を実行します。URL のレピュテーション スコアが設定された最小レピュテーションよりも小さい場合、Edge はトラフィックをブロックし、EFS アラートとログを生成します。それ以外の場合はトラフィックを許可します。URL レピュテーション エンジンは、[キャプチャ ログ (Capture Logs)] 設定に基づいて、許可されたトラフィックの EFS ログを生成します。

- ファイアウォール ルールで悪意のある IP フィルタリング サービスが有効になっている場合、悪意のある IP エンジンは、宛先 IP アドレスが悪意のある IP データベース(ネットワーク クエリ DB およびローカル DB)に存在するかどうかを確認します。エンジンが悪意のある IP データベース内で宛先 IP アドレスを検出すると、エンジンは EFS アラートとログを生成し、設定されたアクション(ブロック/監視)に基づいて Edge トラフィックの決定を行います。

- ファイアウォール ルールで侵入検知システム (IDS) のみが有効になっている場合、Edge は、エンジンで設定された特定のシグネチャに基づいてトラフィック フローが悪意のあるものかどうかを検出します。攻撃が検出されると、Orchestrator でファイアウォールのログ作成が有効になっている場合、EFS エンジンはアラートを生成し、アラート メッセージを SASE Orchestrator/Syslog サーバに送信します。パケットはドロップされません。

- ファイアウォール ルールで侵入防止システム (IPS) が有効になっている場合、Edge は、エンジンで設定された特定のシグネチャに基づいてトラフィック フローが悪意のあるものかどうかを検出します。攻撃が検出されると、EFS エンジンはアラートを生成し、シグネチャ ルールのアクションが「拒否 (Reject)」で、悪意のあるトラフィックと一致する場合にのみ、クライアントへのトラフィック フローをブロックします。シグネチャ ルールのアクションが「アラート (Alert)」の場合、エンジンは IPS を設定している場合でもパケットをドロップせずにトラフィックを許可します。

Orchestrator で Edge ファイアウォールのログを表示するには、次の手順を実行します。

- エンタープライズ ポータルの [SD-WAN] サービスで、[監視 (Monitor)] > [ファイアウォールのログ (Firewall Logs)] の順に移動します。[ファイアウォールのログ (Firewall Logs)] ページが表示されます。

ステートフル ファイアウォールと拡張ファイアウォール サービス (EFS) 機能を有効にすると、ファイアウォール ログでより多くの情報を報告できます。次の表では、ファイアウォール ログで報告されるすべてのパラメータについて説明します。

フィールド 説明 時刻 (Time) アラートがトリガされたトラフィック フロー セッションのタイムスタンプ。 セグメント (Segment) セッションが属するセグメントの名前。 Edge セッションが属する Edge の名前。 アクション (Action) イベント/アラートに対してトリガされた次のアクションのいずれか: - 許可 (Allow)

- 終了

- 拒否

- 開く (Open)

- 更新 (Update)

インターフェイス (Interface) セッションの最初のパケットを受信したインターフェイスの名前。オーバーレイ受信パケットの場合、このフィールドには VPN が含まれます。その他のパケット(アンダーレイを介して受信)の場合、このフィールドには Edge 内のインターフェイスの名前が表示されます。 プロトコル (Protocol) セッションで使用される IP プロトコルのタイプ。指定できる値は、TCP、UDP、GRE、ESP、ICMP です。 送信元 IP アドレス (Source IP) アラートがトリガされたトラフィック フロー セッションの送信元 IP アドレス。 送信元ポート (Source Port) アラートがトリガされたトラフィック フロー セッションの送信元ポート番号。 宛先 IP アドレス (Destination IP) アラートがトリガされたトラフィック フロー セッションの宛先 IP アドレス。 宛先ポート (Destination Port) アラートがトリガされたトラフィック フロー セッションの宛先ポート。 拡張機能ヘッダー (Extension Headers) トラフィック フロー パケットの拡張機能ヘッダー。 ルール (Rule) シグネチャが属するルール。 理由 (Reason) セッションの終了または拒否の理由。このフィールドは、終了および拒否ログ メッセージに使用できます。 送信バイト数 (Bytes Sent) セッションで送信されたデータ量(バイト単位)。このフィールドは、終了ログ メッセージでのみ使用できます。 受信バイト数 (Bytes Received) セッションで受信されたデータ量(バイト単位)。このフィールドは、終了ログ メッセージでのみ使用できます。 所要時間 (Duration) セッションがアクティブになっている期間。このフィールドは、終了ログ メッセージでのみ使用できます。 アプリケーション (Application) セッションが DPI エンジンによって分類されたアプリケーション名。このフィールドは、終了ログ メッセージでのみ使用できます。 宛先ドメイン (Destination Domain) トラフィック フロー セッションの宛先ドメイン。 宛先名 (Destination Name) トラフィック フロー セッションの宛先デバイスの名前。 セッション ID (Session ID) アラートがトリガされたトラフィック フローのセッション ID。 シグネチャ ID (Signature ID) シグネチャ ルールの一意の ID。 シグネチャ (Signature) Edge にインストールされているシグネチャ。 攻撃元 (Attack Source) 攻撃元。 攻撃対象 (Attack Target) 攻撃の対象。 重要度 (Severity) 侵入の重要度。 カテゴリ (Category) 侵入が属するカテゴリ タイプ。 IDS アラート (IDS Alert) IDS エンジンからアラート通知を受信した場合は「はい (Yes)」と表示され、それ以外の場合は「いいえ (No)」と表示されます。 IPS アラート (IPS Alert) IPS エンジンからアラート通知を受信した場合は「はい (Yes)」と表示され、それ以外の場合は「いいえ (No)」と表示されます。 URL トラフィック フローの転送先の宛先の URL。 エンジン タイプ (Engine Types) フローに一致するエンジン タイプの合計数。この列のリンクをクリックすると、フローに一致するエンジン タイプが表示されます。 URL カテゴリ (URL Categories) フローに一致する URL カテゴリ タイプの合計数。この列のリンクをクリックすると、フローに一致する URL カテゴリが表示されます。 URL カテゴリ フィルタ アクション (URL Category Filter Action) URL カテゴリ エンジン固有のフィルタリング アクション: - ブロック

- 監視

URL レピュテーション (URL Reputation) ポリシー ルールで定義されている URL レピュテーション タイプ。 URL レピュテーション アクション (URL Reputation Action) URL レピュテーション エンジン固有のフィルタリング アクション: - ブロック

- 監視

IP アドレスのカテゴリ (IP Categories) フローに一致する脅威タイプの合計数。この列のリンクをクリックすると、フローに一致する IP カテゴリが表示されます。 悪意のある IP アクション (Malicious IP Action) 悪意のある IP エンジン固有のフィルタリング アクション: - ブロック

- 監視

注: すべてのファイアウォール ログですべてのフィールドが入力されるわけではありません。たとえば、[理由 (Reason)]、[受信/送信バイト数 (Bytes Received/Sent)] および [期間 (Duration)]は、セッションが終了したときにログに含まれるフィールドです。シグネチャ ID、シグネチャ、攻撃元、攻撃対象、重要度、カテゴリ、IDS アラート、IPS アラート、URL、エンジン タイプ、URL カテゴリ、URL カテゴリ フィルタ アクション、URL レピュテーション、URL レピュテーション アクション、IP カテゴリ、悪意のある IP アクションは、ファイアウォール ログではなく EFS アラートにのみ入力されます。 - [フィルタ (Filter)] オプションを使用し、ドロップダウン メニューからフィルタを選択して、ファイアウォールのログをクエリします。

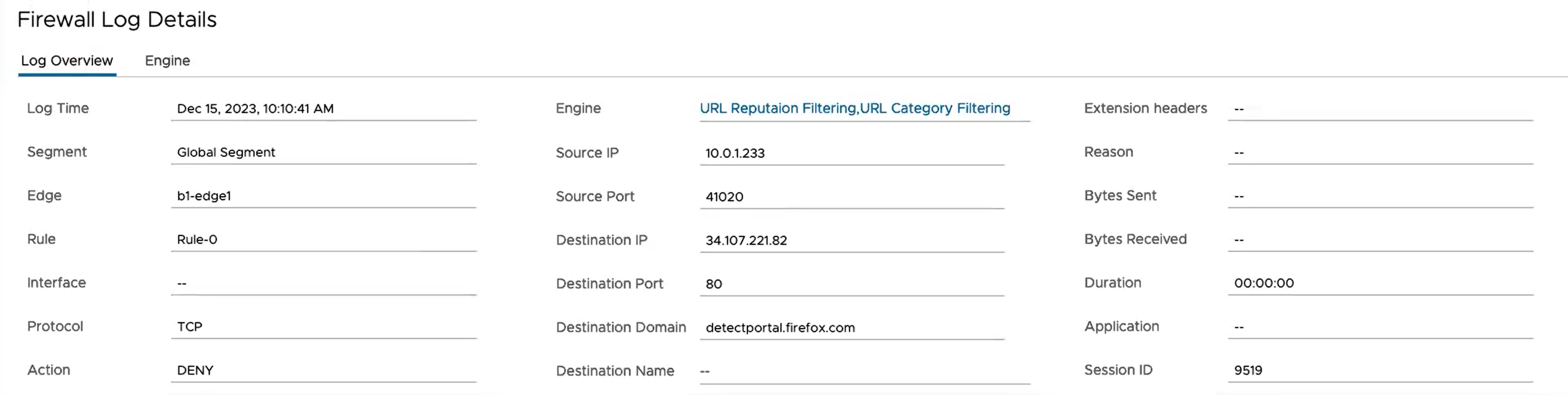

- 特定のファイアウォール ログに関する詳細情報を表示するには、ファイアウォール ログ エントリを選択します。[ファイアウォール ログの詳細 (Firewall Log Details)] セクションで、選択したログ エントリの詳細な [ログの概要 (Log Overview)] および [エンジン (Engine)] 情報を表示できます。

注: 選択したファイアウォール ログ エントリが拡張セキュリティ サービス以外のエンジンによって生成された場合、 [エンジン (Engine)] タブは使用できません。

- [ログの概要 (Log Overview)] タブで、[エンジン (Engine)] の横にあるリンクをクリックして、フローに一致した特定のエンジンに関する詳細情報と、エンジン固有のフィルタリング アクションを表示します。

- Edge のファイアウォール ログ データを CSV 形式でエクスポートしてカスタマイズされたレポートを作成するには、[ファイアウォールのログ (Firewall Logs)] ページで [CSV] オプションをクリックします。