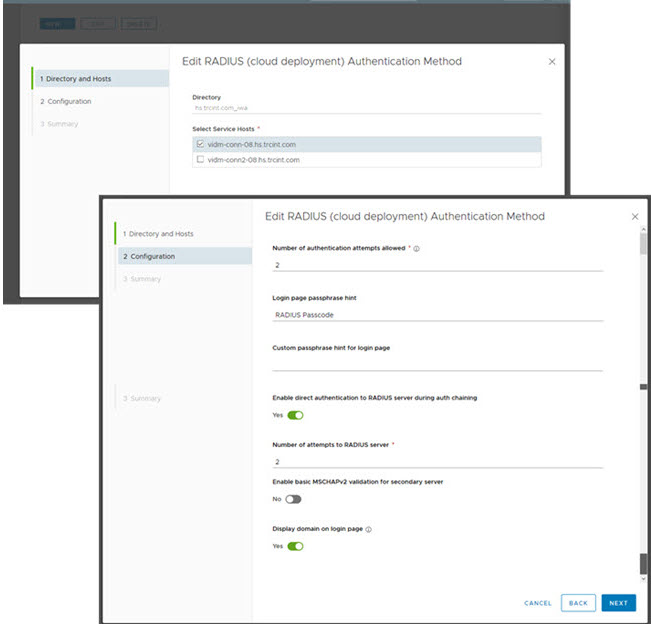

ユーザーが Workspace ONE にログインするときにコネクタベースの RADIUS(クラウド デプロイ)認証方法を使用するように、Workspace ONE Access Connector でユーザー認証サービスを構成します。Workspace ONE Access コンソールで RADIUS 認証方法を有効にし、RADIUS を構成します。

前提条件

- 認証マネージャー サーバで RADIUS ソフトウェアをインストールして構成します。RADIUS の 2 要素認証ソリューションは、異なるサーバにインストールされた認証マネージャとともに機能するので、RADIUS サーバを構成し、Workspace ONE Access サービスにアクセスできるようにする必要があります。RADIUS 認証については、ベンダーの構成ドキュメントに従ってください。

Workspace ONE Access サービスで RADIUS を構成するには、次の RADIUS サーバ情報が必要です。

- RADIUS サーバの IP アドレスまたは DNS 名。

- 認証ポート番号。認証ポートは、通常 1812 です。

- 認証タイプ。認証タイプには、PAP(パスワード認証プロトコル)、CHAP(チャレンジ ハンドシェイク認証プロトコル)、MSCHAP1 および MSCHAP2(Microsoft チャレンジ ハンドシェイク認証プロトコル、バージョン 1 および 2)があります。

- RADIUS プロトコル メッセージで暗号化および復号化に使用される RADIUS 共有シークレット。

- RADIUS 認証に必要な特定のタイムアウトおよび再試行の値。

- Workspace ONE Access Connector のコンポーネントとしてインストールされたユーザー認証サービス。

手順

次のタスク

組み込み ID プロバイダの構成ページに、認証方法として RADIUS を追加します。

デフォルトのアクセス ポリシーに RADIUS 認証方法を追加します。コンソールで、 ページに移動し、デフォルト ポリシー ルールを編集して、RADIUS 認証方法をルールに追加します。Workspace ONE Access サービスでのアクセス ポリシーの管理を参照してください。

高可用性を実現するために、この RADIUS 認証方法を、エンタープライズ サービス ユーザー認証コンポーネントがインストールされている他の登録済み Workspace ONE Access Connector に関連付けます。