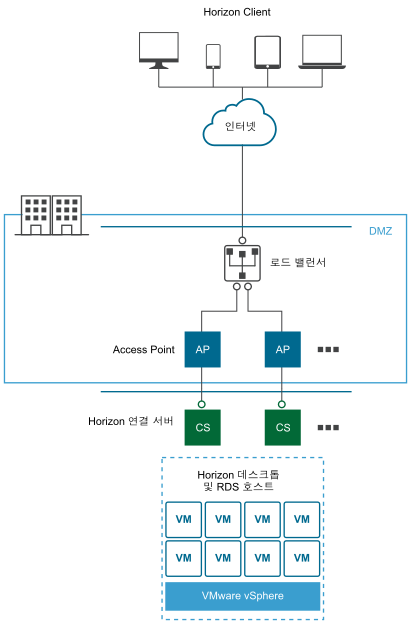

서로 다른 여러 토폴로지를 원하는 대로 구현할 수 있습니다.

DMZ에 있는 Access Point 장치는 서버 또는 서버 그룹의 앞에 있는 로드 밸런서를 가리키도록 구성할 수 있습니다. Access Point 장치는 HTTPS에 대해 구성된 표준 타사 로드 밸런싱 솔루션에서 작동합니다.

Access Point 장치가 서버 앞의 로드 밸런서를 가리키는 경우에는 서버 인스턴스의 선택이 동적으로 이루어집니다. 예를 들어, 로드 밸런서에서 각 서버 인스턴스의 현재 세션 수에 대한 정보와 가용성을 기준으로 선택할 수 있습니다. 회사 방화벽 내의 서버 인스턴스에는 보통 내부 액세스를 지원하기 위한 로드 밸런서가 있습니다. Access Point를 사용하면 Access Point 장치가 이미 자주 사용되고 있는 이 로드 밸런서를 가리키도록 할 수 있습니다.

또는 하나 이상의 Access Point 장치가 개별 서버 인스턴스를 가리키게 할 수도 있습니다. 두 가지 방법 모두 DMZ에서 두 개 이상의 Access Point 장치 앞에 있는 로드 밸런서를 사용합니다.

Horizon 프로토콜

- 기본 Horizon 프로토콜

사용자가 Horizon Client에서 호스트 이름을 입력하면 기본 Horizon 프로토콜이 시작됩니다. 이는 인증 권한 부여 및 세션 관리를 위한 제어 프로토콜입니다. 이 프로토콜은 HTTPS를 통해 XML로 구조화된 메시지를 사용합니다(SSL을 통한 HTTP). 이 프로토콜은 경우에 따라 Horizon XML-API 제어 프로토콜로 알려져 있습니다. 위에 표시된 로드 밸런서 뒤에 있는 여러 Access Point 장치 그림처럼 로드 밸런싱된 환경에서 로드 밸런서는 이 연결을 Access Point 장치 중 하나로 라우팅합니다. 일반적으로 로드 밸런서는 먼저 가용성을 기준으로 장치를 선택한 다음 사용 가능한 장치 중에서 현재 세션 수가 가장 적은 장치를 기준으로 트래픽을 라우팅합니다. 이러한 구성은 여러 다른 클라이언트의 트래픽을 사용 가능한 Access Point 장치 집합으로 균일하게 분산합니다.

- 보조 Horizon 프로토콜

Horizon Client가 Access Point 장치 중 하나에 대해 보안 통신을 설정하면 사용자가 인증을 받습니다. 이 인증 시도가 성공하면 Horizon 클라이언트로부터 하나 이상의 보조 연결이 설정됩니다. 이러한 보조 연결에는 다음이 포함될 수 있습니다.

-

- RDP, MMR/CDR과 같은 TCP 프로토콜을 캡슐화하는 데 사용되는 HTTPS 터널 및 클라이언트 프레임워크 채널. (TCP 443).

Blast Extreme 디스플레이 프로토콜(TCP 443 및 UDP 443).

PCoIP 디스플레이 프로토콜(TCP 4172 및 UDP 4172).

-

이러한 보조 Horizon 프로토콜은 기본 Horizon 프로토콜이 라우팅된 동일한 Access Point 장치로 라우팅되어야 합니다. 그런 다음 Access Point는 인증된 사용자 세션을 기준으로 보조 프로토콜을 인증할 수 있습니다. Access Point의 중요한 보안 기능은 트래픽이 인증된 사용자에 대한 것일 경우에만 Access Point가 회사 데이터 센터로 트래픽을 전달한다는 것입니다. 보조 프로토콜이 기본 프로토콜 장치가 아닌 다른 Access Point 장치로 잘못 라우팅되면 인증되지 않고 DMZ에 배치됩니다. 연결은 실패합니다. 로드 밸런서가 잘못 구성된 경우 보조 프로토콜을 잘못 라우팅하는 문제가 일반적으로 발생합니다.