클라우드 또는 온 프레미스 환경에서 VMware Workspace® ONE®과 함께 작동하도록 Unified Access Gateway ID 브리징 모드를 구성할 수 있습니다.

클라우드에서 Workspace ONE 클라이언트와 함께 Unified Access Gateway ID 브리징 사용

사용자 인증을 위해 클라우드에서 Workspace ONE과 함께 작동하도록 ID 브리징 모드를 설정할 수 있습니다. 사용자가 레거시 웹 애플리케이션에 대한 액세스를 요청하면 ID 제공자는 해당 인증 및 권한 부여 정책을 적용합니다.

사용자의 유효성이 검사되면 ID 제공자는 SAML 토큰을 생성한 후 사용자에게 전송합니다. 사용자는 DMZ의 Unified Access Gateway로 SAML 토큰을 전달합니다. Unified Access Gateway는 SAML 토큰의 유효성을 검사하고 해당 토큰에서 사용자 주체 이름을 검색합니다.

요청이 Kerberos 인증에 대한 것이면 Active Directory 서버와 협상하기 위해 Kerberos 제한된 위임이 사용됩니다. Unified Access Gateway는 사용자를 가장하여 애플리케이션에서 인증을 받기 위해 Kerberos 토큰을 검색합니다.

요청이 머리글 기반 인증에 대한 것이면 애플리케이션에 인증을 요청하기 위해 웹 서버로 사용자 머리글 이름이 전송됩니다.

애플리케이션은 Unified Access Gateway로 응답을 다시 전송합니다. 응답이 사용자에게 반환됩니다.

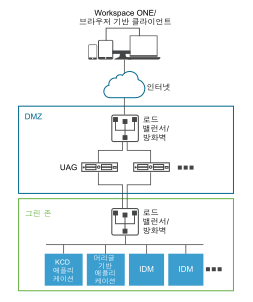

온 프레미스에서 Workspace ONE 클라이언트와 함께 ID 브리징 사용

ID 브리징 모드가 온 프레미스 환경의 Workspace ONE에서 사용자를 인증하도록 설정되면 사용자는 Unified Access Gateway 프록시를 통해 온 프레미스 레거시 웹 애플리케이션에 액세스하기 위한 URL을 입력합니다. Unified Access Gateway는 인증을 위해 ID 제공자에게 요청을 리디렉션합니다. ID 제공자는 인증 및 권한 부여 정책을 요청에 적용합니다. 사용자의 유효성이 검사되면 ID 제공자는 SAML 토큰을 생성한 후 사용자에게 전송합니다.

사용자는 Unified Access Gateway로 SAML 토큰을 전달합니다. Unified Access Gateway는 SAML 토큰의 유효성을 검사하고 해당 토큰에서 사용자 주체 이름을 검색합니다.

요청이 Kerberos 인증에 대한 것이면 Active Directory 서버와 협상하기 위해 Kerberos 제한된 위임이 사용됩니다. Unified Access Gateway는 사용자를 가장하여 애플리케이션에서 인증을 받기 위해 Kerberos 토큰을 검색합니다.

요청이 머리글 기반 인증에 대한 것이면 애플리케이션에 인증을 요청하기 위해 웹 서버로 사용자 머리글 이름이 전송됩니다.

애플리케이션은 Unified Access Gateway로 응답을 다시 전송합니다. 응답이 사용자에게 반환됩니다.

인증서-Kerberos에 ID 브리징 사용

인증서 유효성 검사를 사용하여 온 프레미스 레거시 비 SAML 애플리케이션에 SSO(Single Sign-On)를 제공하도록 ID 브리징을 구성할 수 있습니다. ID 브리징을 위한 Web Reverse Proxy 구성(인증서 - Kerberos)를 참조하십시오.