Unified Access Gateway 장치를 사용하여 VMware Tunnel을 배포하는 것은 개별 애플리케이션에서 회사 리소스에 액세스하는 안전하고 효과적인 방법을 제공합니다. Unified Access Gateway는 ESXi 또는 Microsoft Hyper-V 환경의 배포를 지원합니다.

VMware Tunnel은 2개의 독립적 구성 요소인 터널 프록시와 애플리케이션별 터널로 구성됩니다. 단일 또는 다중 계층 네트워크 아키텍처 모델을 사용하여 VMware Tunnel을 배포합니다.

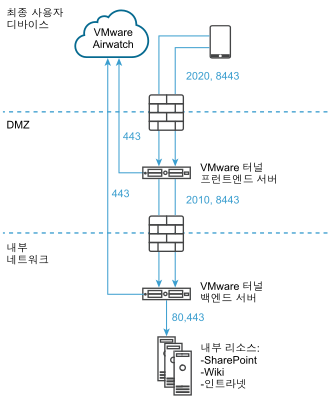

터널 프록시 및 애플리케이션별 터널 배포 모델 둘 다 Unified Access Gateway 장치의 다중 계층 네트워크에 사용할 수 있습니다. 이 배포는 DMZ에 배포된 프런트엔드 Unified Access Gateway 서버와 내부 네트워크에 배포된 백엔드 서버로 구성됩니다.

터널 프록시 구성 요소는 VMware Browser 또는 VMware AirWatch에서 배포된 VMware AirWatch SDK 지원 애플리케이션을 통해 최종 사용자 디바이스와 웹 사이트 간 네트워크 트래픽의 보안을 유지합니다. 모바일 애플리케이션은 터널 프록시 서버와의 보안 HTTPS 연결을 생성하고 중요한 데이터를 보호합니다. 디바이스는 Workspace ONE UEM 콘솔에 구성된 대로, SDK를 통해 발급된 인증서를 사용하여 터널 프록시에 인증됩니다. 일반적으로 이 구성 요소는 내부 리소스에 대한 보안 액세스가 필요한 관리되지 않는 디바이스가 있을 때 사용해야 합니다.

완전히 등록된 디바이스의 경우 애플리케이션별 터널 구성 요소를 사용하여 VMware AirWatch SDK 없이도 디바이스에서 내부 리소스에 연결할 수 있습니다. 이 구성 요소는 iOS, Android, Windows 10 및 macOS 운영 체제의 기본 애플리케이션별 VPN 기능을 사용합니다.

이러한 플랫폼 및 VMware Tunnel 구성 요소 기능에 대한 자세한 내용은 WorkSpace ONE UEM 설명서 페이지에서 최신 터널 설명서를 참조하십시오.

- 초기 하드웨어를 설정합니다.

- Workspace ONE UEM 콘솔에서 VMware Tunnel 호스트 이름 및 포트 정보를 구성합니다. DMZ 기반 Unified Access Gateway 장치의 방화벽 규칙를 참조하십시오.

- Unified Access Gateway OVF 템플릿을 다운로드하고 배포합니다.

- VMware Tunnel를 수동으로 구성합니다.

AirWatch v9.1 이상에서는 캐스케이드 모드를 VMware Tunnel에 대한 다중 계층 배포 모델로 지원합니다. 캐스케이드 모드에는 인터넷에서 프런트엔드 터널 서버로 연결되는 각 터널 구성 요소에 대한 전용 인바운드 포트가 필요합니다. 프런트엔드 및 백엔드 서버 둘 다 AirWatch API 및 AWCM 서버와 통신할 수 있어야 합니다. VMware Tunnel캐스케이드 모드는 애플리케이션별 터널 구성 요소에 대한 다중 계층 아키텍처를 지원합니다.

Content Gateway 및 터널 프록시에 대한 로드 밸런싱 고려 사항에 대해서는 Unified Access Gateway 로드 밸런싱 토폴로지를 참조하십시오.

VMware AirWatch 가이드 및 릴리스 정보의 전체 목록을 보려면 VMware AirWatch 설명서 페이지로 이동하십시오.