배포하는 동안 내부 네트워크 내에 VMware Identity Manager 시스템이 설정됩니다. 외부 네트워크에서 연결하는 사용자에게 서비스에 대한 액세스를 제공하려면 Apache, Nginx, F5 등의 로드 밸런서 또는 역방향 프록시를 DMZ에 설치해야 합니다.

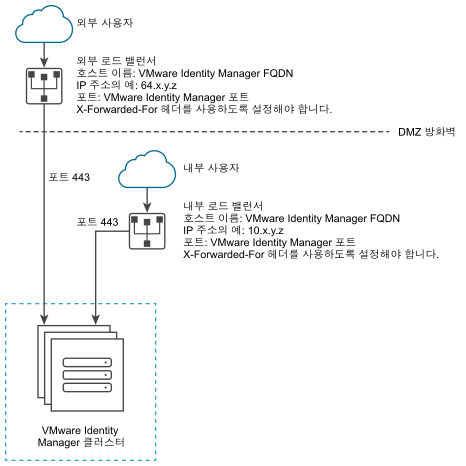

로드 밸런서 또는 역방향 프록시를 사용하지 않으면 나중에 VMware Identity Manager 시스템의 수를 확장할 수 없습니다. 이중화와 로드 밸런싱을 제공하기 위해 시스템을 더 추가해야 할 수도 있습니다. 다음 다이어그램에는 외부 액세스를 사용하도록 설정하기 위해 사용할 수 있는 기본 배포 아키텍처가 표시되어 있습니다.

배포 중에 VMware Identity Manager FQDN 지정

VMware Identity Manager 시스템을 배포하는 동안 VMware Identity Manager FQDN과 포트 번호를 입력합니다. 이러한 값은 최종 사용자가 액세스할 호스트 이름을 가리켜야 합니다.

VMware Identity Manager 시스템은 항상 포트 443에서 실행됩니다. 로드 밸런서에 다른 포트 번호를 사용할 수 있습니다. 다른 포트 번호를 사용할 경우에는 배포하는 동안 지정해야 합니다. 포트 번호 8443은 VMware Identity Manager 관리 포트이고 클러스터에 있는 각 시스템마다 고유하므로 포트 번호로 사용하면 안 됩니다.

구성할 로드 밸런서 설정

구성할 로드 밸런서 설정에는 X-Forwarded-For 헤더 사용, 올바른 로드 밸런서 시간 초과 설정 및 고정 세션 사용이 포함됩니다. 또한 VMware Identity Manager 시스템과 로드 밸런서 사이에 SSL 신뢰가 구성되어 있어야 합니다.

X-Forwarded-For 헤더

로드 밸런서에서 X-Forwarded-For 헤더를 사용하도록 설정해야 합니다. 이를 통해 인증 방법이 결정됩니다. 자세한 정보는 로드 밸런서 공급업체에서 제공한 설명서를 참조하십시오.

로드 밸런서 시간 초과

VMware Identity Manager가 올바르게 작동하게 하려면 로드 밸런서의 요청 시간 초과 값을 기본값보다 높게 설정해야 할 수도 있습니다. 분 단위로 값을 설정합니다. 시간 초과 설정이 너무 낮으면 “502 오류: 서비스를 사용할 수 없습니다.”와 같은 오류가 표시될 수 있습니다.

스티키 세션 사용

배포에 여러 VMware Identity Manager 시스템이 있는 경우 로드 밸런서에서 스티키 세션 설정을 사용하도록 설정해야 합니다. 로드 밸런서가 사용자의 세션을 특정 인스턴스에 바인딩합니다.

WebSocket 지원

로드 밸런서에는 커넥터와 VMware Identity Manager 노드 사이에 보안 통신 채널을 사용하도록 설정하기 위한 WebSocket 지원이 있어야 합니다.

전달 보안을 포함하는 암호

Apple iOS ATS(App Transport Security) 요구 사항이 iOS의 Workspace ONE 애플리케이션에 적용됩니다. 사용자가 iOS에서 Workspace ONE 애플리케이션을 사용하도록 설정하려면 로드 밸런서에 전달 보안을 사용하는 암호가 있어야 합니다. 이 요구 사항을 충족하는 암호는 다음과 같습니다.

GCM 또는 CBC 모드의 ECDHE_ECDSA_AES 및 ECDHE_RSA_AES

이에 대해서는 iOS 11 iOS 보안 문서에 다음과 같이 명시되어 있습니다.

"ATS(App Transport Security)는 애플리케이션에서 NSURLConnection, CFURL 또는 NSURLSession API를 사용할 때 보안 연결에 대한 모범 사례를 준수하도록 기본 연결 요구 사항을 제공합니다. 기본적으로 ATS(App Transport Security)는 전달 보안을 제공하는 그룹(특히, GCM 또는 CBC 모드의 ECDHE_ECDSA_AES 및 ECDHE_RSA_AES)만 포함하도록 암호 선택을 제한합니다."