방화벽 규칙 테이블은 NSX Manager GUI 또는 REST API 프레임워크를 사용하여 생성할 수 있는 NSX 보안 정책을 구현합니다.

다음은 보안 정책 정의를 이해하고 준비하기 위한 개략적인 단계입니다.

- VM Inventory Collection: NSX 전송 노드에서 호스팅되는 모든 가상화 워크로드 목록을 식별하고 구성할 수 있습니다. 인벤토리는 NSX Manager에서는 동적으로 수집하여 노드(NSX 전송 노드로 추가된 ESXi 또는 KVM)로 저장합니다. 메뉴로 이동하여 인벤토리 목록을 볼 수 있습니다.

- Tag: NSX에서는 가상 시스템, 세그먼트 및 세그먼트 포트에 태그를 지정할 수 있습니다. 이러한 각 개체에 태그를 지정하려면 관련 개체 페이지로 이동하거나 로 이동합니다. 개체는 하나 이상의 태그를 가질 수 있습니다. 예를 들어 VM에는 Tag = PROD, Tag = HR-APP 또는 Tag = WEB-Tier가 포함될 수 있습니다.

- Group Workloads: VM 이름, 태그, 세그먼트, 세그먼트 포트, IP 또는 기타 특성을 기준으로 동적 또는 고정 멤버 자격 조건과 함께 NSX 논리적 그룹화 구성을 사용할 수 있습니다.

- Define Security Policy: 에서 사용할 수 있는 분산 방화벽 규칙 테이블을 사용하여 보안 정책을 정의할 수 있습니다. 이더넷, 긴급, 인프라, 환경 및 애플리케이션과 같은 미리 정의된 범주를 기준으로 정책을 구성할 수 있습니다.

자세한 내용은 "NSX 관리 가이드" 항목을 참조하십시오.

태그 추가

인벤토리에서 사용할 수 있는 기존 태그를 선택하거나 개체에 추가할 새 태그를 생성할 수 있습니다.

프로시저

그룹 추가

그룹은 정적으로 추가되고 동적으로 추가된 다른 개체를 포함하며 방화벽 규칙의 소스 및 대상으로 사용될 수 있습니다.

프로시저

분산 방화벽 정책

분산 방화벽에는 방화벽 규칙에 대해 미리 정의된 범주가 포함됩니다. 범주를 사용하면 보안 정책을 구성할 수 있습니다.

범주는 왼쪽에서 오른쪽으로 평가되고(이더넷 > 긴급 > 인프라 > 환경 > 애플리케이션) 범주 내의 분산 방화벽 규칙이 위에서 아래로 평가됩니다.

| 이더넷 이 범주에 대해 계층 2 규칙을 포함하는 것이 좋습니다. |

긴급 차단을 포함하고 이 범주에 대한 규칙을 허용하는 것이 좋습니다. |

인프라 이 범주의 공유 서비스에 대한 액세스를 정의하는 규칙을 포함하는 것이 좋습니다. 예:

|

환경 이 범주의 영역 사이에 규칙을 포함하는 것이 좋습니다. 예:

|

애플리케이션 다음 사이에 규칙을 포함하는 것이 좋습니다.

|

분산 방화벽 정책 추가

분산 방화벽은 가상 시스템의 모든 East-West 트래픽을 모니터링합니다.

프로시저

분산 IDS/IPS 정책 추가

IDS/IPS 규칙은 DFW(분산 방화벽) 규칙과 동일한 방식으로 생성됩니다. 먼저 IDS 정책을 생성한 다음, 이 정책의 규칙을 생성합니다.

프로시저

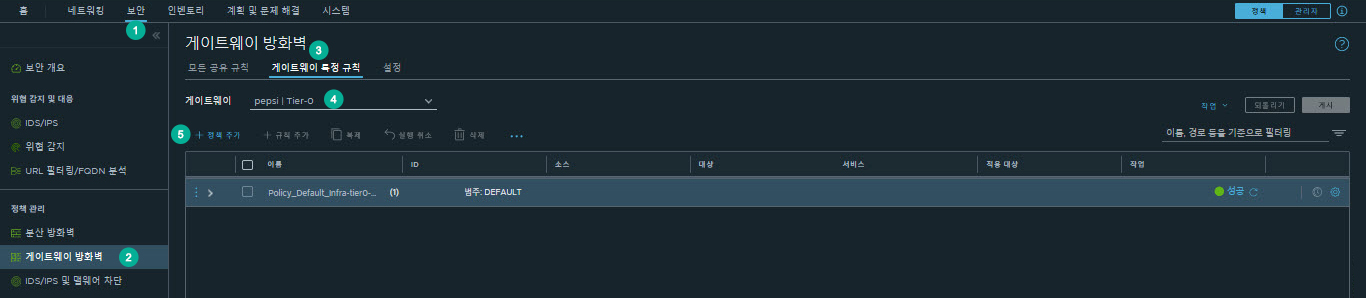

게이트웨이 방화벽 정책

미리 정의된 범주에 속하는 방화벽 정책 섹션 아래에 규칙을 추가하여 게이트웨이 방화벽 규칙을 구성할 수 있습니다.

를 클릭하고

를 클릭하고