Okta에서 ID 제공자 레코드를 생성합니다.

Okta에서 외부 ID 제공자를 처리하는 방식에 대한 자세한 내용은 ID 제공자에 대한 Okta 설명서를 참조하십시오.

프로시저

- 관리자 권한 또는 ID 제공자를 추가하기 위한 권한이 있는 역할을 사용하여 Okta 관리자 콘솔에 로그인합니다.

- 보안 > ID 제공자로 이동합니다.

- ID 제공자 추가를 클릭하고 SAML 2.0 IdP 추가를 선택합니다.

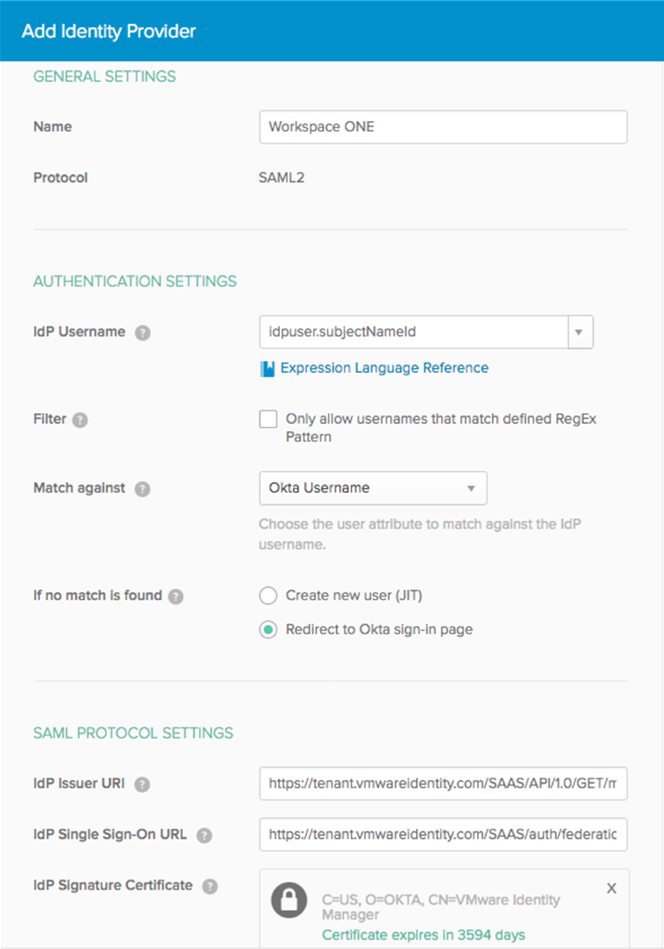

- ID 제공자 이름을 입력합니다. 예를 들면 Workspace ONE과 같습니다.

- 다음 정보를 입력합니다.

옵션 설명 IdP 사용자 이름 idpuser.subjectNameId 사용자 지정 SAML 특성에 사용자 이름을 전송하려는 경우 적절한 표현식을 정의합니다. 자세한 정보는 https://developer.okta.com/reference/okta_expression_language의 내용을 참조하십시오.

필터 이 확인란의 선택을 취소합니다. 일치 기준 Okta Username 환경에 필요한 선택 옵션을 조정하고 전송하려는 값을 조정합니다.

일치 항목이 없는 경우 Redirect to Okta sign-in page IdP 발급자 URI entityID를 입력합니다. Workspace ONE의 ID 제공자 메타데이터 파일에서 가져온 값입니다. 예:

https://tenant.vmwareidentity.com/SAAS/API/1.0/GET/metadata/idp.xml

IdP Single Sign-On URL SingleSignOnService 위치 URL을 입력합니다. Workspace ONE의 ID 제공자 메타데이터 파일에서 가져온 값입니다. 예:

https://tenant.vmwareidentity.com/SAAS/auth/federation/sso

IdP 서명 인증서 Workspace ONE에서 다운로드한 서명 인증서 파일을 찾아 선택합니다. 팁: *.crt 및 *.pem 파일을 찾기 위해 파일 확장명 또는 기본 브라우저 필터를 변경해야 할 수도 있습니다.

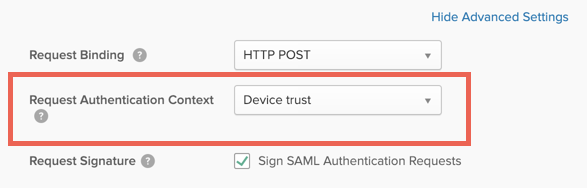

- 고급 설정 표시를 클릭하고 인증 컨텍스트 요청 옵션으로 스크롤한 후 디바이스 신뢰를 선택합니다.

이 설정은 인증 요청의 컨텍스트를 지정합니다.

- ID 제공자 추가를 클릭합니다.

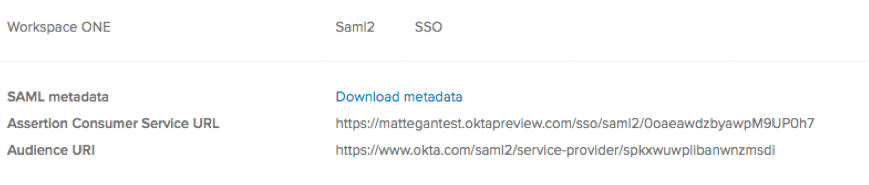

- 다음 정보가 표시되는지 확인합니다.

- SAML 메타데이터

- 어설션 소비자 서비스 URL

- 대상 URI

예:

- 메타데이터 파일을 다운로드한 후 저장합니다.

- Download Metadata 링크를 클릭합니다.

- 메타데이터 파일을 로컬로 저장합니다.

- 메타데이터 파일을 열고 해당 컨텐츠를 복사합니다.

Workspace ONE Access에서 Okta 애플리케이션 소스를 구성할 때 이 메타데이터를 사용합니다.

다음에 수행할 작업

Okta 애플리케이션 소스를 구성합니다. Okta 애플리케이션 소스 구성은 필수입니다.