vCenter Single Sign-On을 사용하면 사용자가 각 vSphere 구성 요소에 대해 별도로 인증하는 대신 안전한 토큰 메커니즘을 통해 vSphere 구성 요소가 서로 통신할 수 있습니다.

- STS(Security Token Service)

- 보안 트래픽용 SSL입니다.

- Active Directory 또는 OpenLDAP를 통해 사용자를 인증합니다.

- 인증서를 통해 솔루션 사용자를 인증합니다.

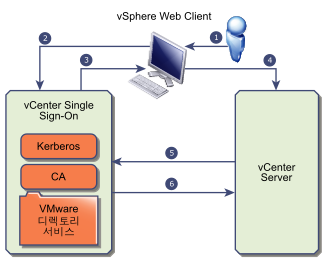

인간 사용자를 위한 vCenter Single Sign-On 핸드셰이크

다음 그림에서는 인간 사용자를 위한 핸드셰이크를 보여 줍니다.

- 사용자가 vCenter Server 시스템이나 다른 vCenter 서비스에 액세스하기 위해 사용자 이름과 암호로 vSphere Web Client에 로그인합니다.

또한 사용자는 Windows 세션 인증 사용 확인란을 선택하여 암호 없이 로그인할 수도 있습니다.

- vSphere Web Client는 로그인 정보를 vCenter Single Sign-On 서비스로 전달하고, 이 서비스는 vSphere Web Client의 SAML 토큰을 확인합니다. vSphere Web Client의 토큰이 유효한 경우 vCenter Single Sign-On은 사용자가 구성된 ID 소스(예: Active Directory)에 속해 있는지 확인합니다.

- 사용자 이름만 사용하는 경우 vCenter Single Sign-On은 기본 도메인에서 확인합니다.

- 도메인 이름이 사용자 이름과 함께 포함되어 있는 경우(DOMAIN\user1 또는 user1@DOMAIN), vCenter Single Sign-On은 해당 도메인을 확인합니다.

- 사용자가 ID 소스에 인증할 수 있는 경우 vCenter Single Sign-On은 사용자를 나타내는 토큰을 vSphere Web Client에 반환합니다.

- vSphere Web Client는 토큰을 vCenter Server 시스템으로 전달합니다.

- vCenter Server는 vCenter Single Sign-On Server에 토큰이 유효하며 만료되지 않았는지 확인합니다.

- vCenter Single Sign-On 서버는 사용자 액세스를 허용하기 위한 vCenter Server 인증 프레임워크를 사용하여 토큰을 vCenter Server 시스템에 반환합니다.

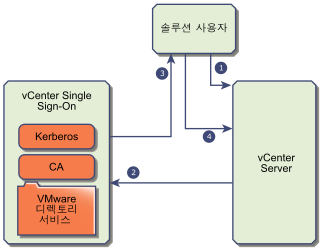

솔루션 사용자를 위한 vCenter Single Sign-On 핸드셰이크

솔루션 사용자는 vCenter Server 인프라에서 사용되는 서비스 집합(예: vCenter Server 또는 vCenter Server 확장)입니다. VMware 확장 및 잠재적 타사 확장도 vCenter Single Sign-On에 인증될 수 있습니다.

- 솔루션 사용자가 vCenter 서비스에 연결하려고 합니다.

- 솔루션 사용자가 vCenter Single Sign-On으로 리디렉션됩니다. 솔루션 사용자가 vCenter Single Sign-On을 처음 사용하는 경우 유효한 인증서를 제공해야 합니다.

- 인증서가 유효한 경우 vCenter Single Sign-On이 SAML 토큰(보유자 토큰)을 솔루션 사용자에게 할당합니다. 토큰은 vCenter Single Sign-On에 의해 서명됩니다.

- 그런 다음 솔루션 사용자가 vCenter Single Sign-On으로 리디렉션되고 해당 사용 권한을 기반으로 작업을 수행할 수 있습니다.

- 다음에 솔루션 사용자가 인증해야 할 때 SAML 토큰을 사용하여 vCenter Server에 로그인할 수 있습니다.

기본적으로 이 핸드셰이크는 자동입니다. 왜냐하면 VMCA가 시작 중 인증서를 사용하여 솔루션 사용자를 프로비저닝하기 때문입니다. 회사 정책에 따라 타사 CA 서명된 인증서가 필요한 경우 솔루션 사용자 인증서를 타사 CA 서명된 인증서로 교체할 수 있습니다. 이러한 인증서가 유효한 경우 vCenter Single Sign-On이 SAML 토큰을 솔루션 사용자에게 할당합니다. vSphere와 함께 사용자 지정 인증서 사용의 내용을 참조하십시오.

지원되는 암호화

최고 수준의 암호화인 AES 암호화가 지원됩니다.

지원되는 암호화는 ESXi 호스트 또는 vCenter Server가 Active Directory에 가입되어 있는 경우 항상 보안에 영향을 줍니다. 또한 vCenter Single Sign-On이 Active Directory를 ID 소스로 사용하는 경우에도 보안에 영향을 줍니다.