Virtual machines zijn de logische containers waarbinnen toepassingen en gastbesturingssystemen worden uitgevoerd. Wat betreft het ontwerp zijn alle virtual machines van VMware van elkaar geïsoleerd. Deze isolatie maakt het mogelijk dat meerdere virtual machines veilig worden uitgevoerd terwijl er hardware wordt gedeeld, en staat zowel garant voor hun mogelijkheid om hardware te gebruiken als hun ononderbroken prestaties.

Zelfs een gebruiker met systeembeheerdersbevoegdheden voor het gastbesturingssysteem van een virtual machine kan deze isolatielaag niet doorbreken voor toegang tot een andere virtual machine zonder dat bevoegdheden expliciet door de ESXi-systeembeheerder zijn toegewezen. Door isolatie van virtual machines zullen, wanneer een gastbesturingssysteem dat wordt uitgevoerd op een virtual machine een storing ondervindt, andere virtual machines op dezelfde host actief blijven. Gebruikers hebben nog steeds toegang tot andere virtual machines, en de prestaties van andere virtual machines worden niet beïnvloed.

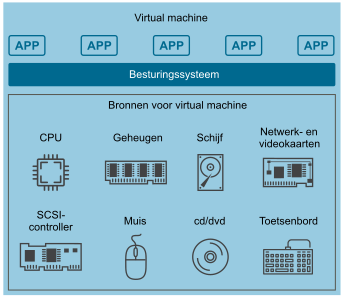

Elke virtual machine is geïsoleerd van andere virtual machines die op dezelfde hardware worden uitgevoerd. Hoewel virtual machines fysieke bronnen delen zoals CPU, geheugen en invoer-/uitvoerapparaten, kan een gastbesturingssysteem op een afzonderlijke virtual machine alleen de virtuele apparaten detecteren die u beschikbaar maakt.

De VMkernel bemiddelt tussen alle fysieke bronnen. Alle toegang tot fysieke hardware vindt plaats via de VMkernel en virtual machines kunnen dit isolatieniveau niet omzeilen.

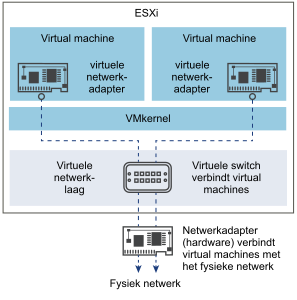

Net zoals een fysieke machine via een netwerkkaart met andere machines binnen een netwerk communiceert, zo communiceert een virtual machine via een virtuele switch met andere virtual machines die op dezelfde host worden uitgevoerd. Daarnaast communiceert een virtual machine met het fysieke netwerk, inclusief andere virtual machines op andere ESXi-hosts, via een fysieke netwerkadapter.

Virtuele netwerken worden ook beïnvloed door de isolatie van virtual machines.

- Als een virtual machine geen virtuele switch deelt met een andere virtual machine, dan is deze volledig geïsoleerd van de virtual machines binnen de host.

- Als er geen fysieke netwerkadapter wordt geconfigureerd voor een virtual machine, dan is de virtual machine volledig geïsoleerd. Dit omvat tevens isolatie van fysieke of virtuele netwerken.

- Virtual machines zijn net zo veilig als fysieke machines wanneer u ze van het netwerk afschermt met behulp van firewalls, antivirussoftware, enzovoort.

U kunt virtual machines ook beschermen door het instellen van bronreserveringen en -limieten op de host. U kunt bijvoorbeeld brontoewijzing gebruiken om een virtual machine zodanig te configureren dat deze altijd beschikt over minimaal 10 procent en maximaal 20 procent van de CPU-bronnen van de host.

Brontoewijzingen en -limieten beschermen virtual machines tegen prestatieproblemen die het resultaat kunnen zijn van een andere virtual machine die te veel gedeelde hardwarebronnen gebruikt. Als een van de virtual machines op een host bijvoorbeeld is uitgeschakeld door een denial-of-service (DoS)-aanval, dan voorkomt een bronlimiet voor die machine dat de aanval zoveel van de hardwarebronnen gebruikt dat de andere virtual machines hierdoor ook worden beïnvloed. Op dezelfde manier zorgt een bronreservering voor elk van de virtual machines ervoor dat in het geval van een grote belasting van de bronnen door de virtual machine die het doel is van de Dos-aanval, alle andere virtual machines over voldoende bronnen beschikken om te blijven functioneren.

Standaard hanteert ESXi een vorm van bronreservering door het toepassen van een distributie-algoritme dat de beschikbare hostbronnen gelijkmatig verdeeld over de virtual machines, en tegelijkertijd een bepaald deel van de bronnen te reserveren voor andere systeemonderdelen. Dit standaardgedrag biedt een vorm van natuurlijke bescherming tegen DoS- en distributed denial-of-service (DDoS)-aanvallen. Specifieke bronreserveringen en -limieten worden op individuele basis ingesteld om het standaardgedrag zodanig aan te passen dat de distributie niet gelijkmatig is binnen de virtual-machineconfiguratie.