Os crawlers recolhem dados através de SPAN/TAP, integração SD-WAN e de outros dispositivos de rede utilizando SNMP, Syslog e integração API. Esta secção apresenta as instruções para configurar o crawler VMware Edge Network Intelligence (ENI).

Pré-requisitos

- Verifique se a encomenda chegou completa e em boas condições.

- Uma lista da embalagem foi incluída na encomenda. Se possível, mantenha a caixa original e os materiais de envio, para o caso de existir algum problema com o hardware que exija a sua devolução e substituição. Se exitrir algum problema, como um componente em falta ou danos de envio, envie imediatamente um e-mail para [email protected].

- Para uma utilização correta do crawler, tem de adicionar os seguintes FQDNs à lista de permissões do cliente e garantir que o crawler pode alcançar estes destinos.

FQDN Necessário para a operação do crawler Direct/Proxy Descrição loupe-m.nyansa.com:443 (loupe-m.eu.nyansa.com para UE) Sim Direto Recebe mensagens de crawlers ENI. loupe-v.nyansa.com:443 Sim Direto Servidor OpenVPN para ligações VPN de crawler loupe-h.nyansa.com:443 Sim Direto Servidor proxy HTTP. config.nyansa.com:443 (config.eu.nyansa.com para UE) Sim Direto Servidor de configuração do ENI para entregar configurações para crawlers ENI. 52.25.152.121:443 Sim Direto IP estático para loupe-v3.nyansa.com. Utilizado para clientes que não suportam IPs dinâmicos na firewall. 34.210.220.2:443 Sim Direto IP estático para loupe-h2.nyansa.com. Utilizado para clientes que não suportam IPs dinâmicos na firewall. 52.35.46.106:443 Sim Direto IP estático para loupe-m2.nyansa.com. Utilizado para clientes que não suportam IPs dinâmicos na firewall. loupe-v3.nyansa.com:443 Sim Direto Necessário para clientes que não suportam IPs dinâmicos na firewall (52.25.152.121:443). loupe-m2.nyansa.com:443 Sim Direto Necessário para clientes que não suportam IPs dinâmicos na firewall (52.35.46.106:443). loupe-h2.nyansa.com:443 Sim Direto Necessário para clientes que não suportam IPs dinâmicos na firewall (34.210.220.2:443). mirror.centos.org:80 Sim Direct + Proxy Repositório para pacotes CentOS. pypi.python.org:443 Não Direct + Proxy Repositório para pacotes Python. vault.centos.org Não Direct + Proxy Repositório para pacotes CentOS. repo.cloudlinux.com Não Direct + Proxy Suporte privado para fornecer correções para resolver CVEs abertas no Cent OS6. cln.cloudlinux.com Não Direct + Proxy Suporte privado para fornecer correções para resolver CVEs abertas no Cent OS6. slack.com Não Direct + Proxy Para notificações sobre quaisquer eventos anormais ou com falha. sendgrid-api.nyansa.com Não Direct + Proxy Para notificações por e-mail sobre quaisquer eventos anormais ou com falha. nyansa-public-images.s3.us-west-2.amazonaws.com Não Direct + Proxy Ligação para transferir a atualização do firmware da IPMI. s3-us-west-2.amazonaws.com Não Direct + Proxy Ligação para Linux Kernel. crawler-c7.s3.us-west-2.amazonaws.com Não Direct + Proxy Ligação para transferir a imagem de atualização do CentOS7. Nota: Para qualquer entrada marcada como “Direct + Proxy”, não será necessária nenhuma entrada de firewall Primeiro, o crawler tentará ligar-se diretamente. No entanto, se isto falhar, o crawler utilizará o proxy para ligar através de loupe-h.nyansa.com:443. Além disso, note que as entradas de endereço IP estático só são necessárias quando a firewall dos clientes não suporta endereços IP dinâmicos.

Procedimento

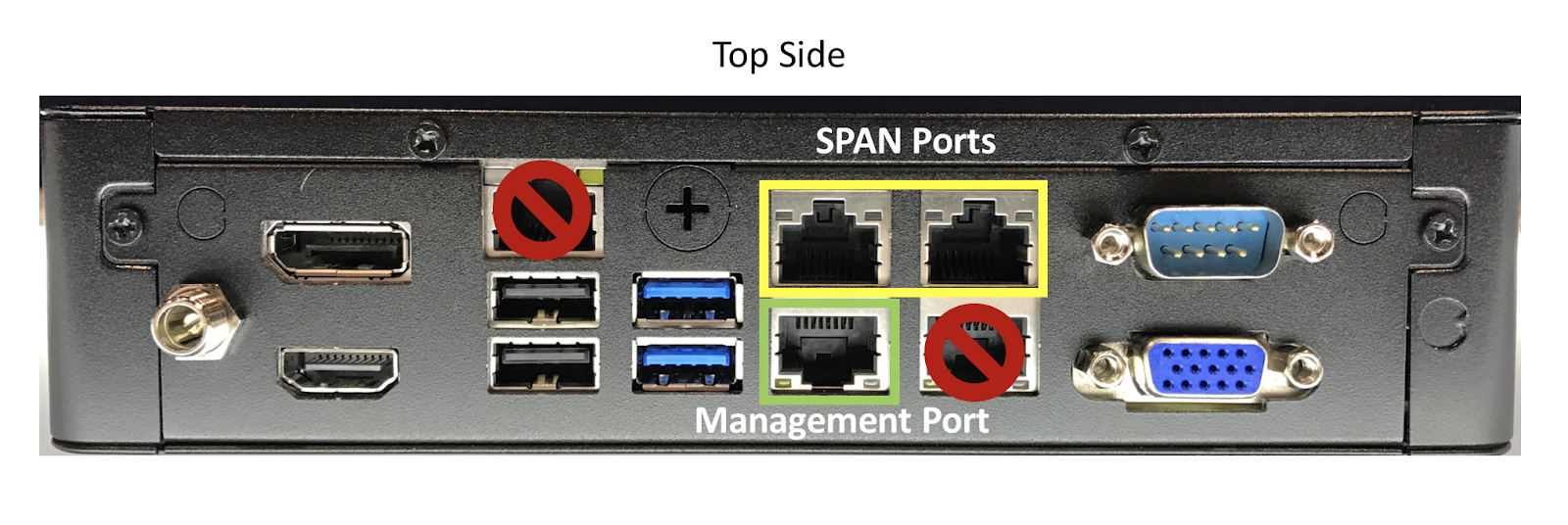

- Ligue o cabo Ethernet à porta de gestão (o DHCP é ativado por predefinição).

- Ligue o cabo do SPAN à porta SFP.

- Ligue o cabo de alimentação e prima o botão para ligar.

O crawler obtém um IP através do DHCP e inicializa. Quando o crawler estiver pronto, pode iniciar sessão através do SSH ou ligando um teclado e monitor à porta VGA no crawler.

Portas de gestão

A porta GB1 é a porta de gestão do dispositivo físico do VMware Edge Network Intelligence. Utilizando um cabo Ethernet, ligue a porta GB1 e uma porta do comutador que possa passar o tráfego a montante. As portas SFP são utilizadas para receber dados de portas expandidas. Ligue o módulo SFP à porta do comutador que será configurada como porta SPAN.